Ошибки при работе с Порталом croinform.ru

Пустая страница при входе в Портал через защищённое соединение

«КриптоПро» установлена, 443 порт открыт, но при попытке зайти через защищённое соединение (HTTPS) выдаётся белый экран (пустая страница).

Данная проблема связана с настройками безопасности сети Вашей компании. Для решения проблемы рекомендуем обратиться к Вашему администратору.

Необходимо, чтобы он добавил в список разрешенных сайтов — https://ssl.croinform.ru/, а также — во все исключения.

Защищённое соединение (HTTPS) перестало работать

Такое может произойти, если Вы используете демо версию КриптоПРО CSP. Рекомендуется сначала удалить установленные продукты через «Установку и удаление программ», перезагрузить компьютер, и затем запустить cspclean.exe [105 кБ]. После завершения работы утилиты обязательно повторно перезагрузите компьютер.

После удаления, заново установите КриптоПРО CSP, воспользовавшись инструкцией по установке.

Ошибки при работе через браузер «MS Internet Explorer»

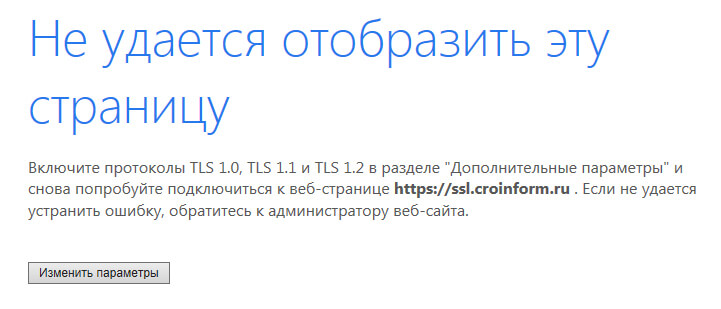

После Входа браузер выдаёт ошибку «Невозможно отобразить эту страницу»

Такое может произойти, если в настройках браузера Internet Explorer отключены протоколы TLS 1.0, TLS 1.1 и TLS 1.2

Для включения необходимых протоколов нажмите на кнопку «Изменить параметры» (находится на странице «Невозможно отобразить страницу»). В списке параметров безопасноснорсти отметьте пункты:

TLS 1.0, Использовать TLS 1.1, Использовать TLS 1.2.

После сохранения изменений, перезапустите браузер Internet Explorer.

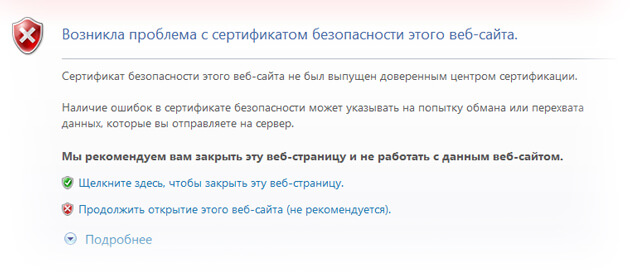

Ошибка в сертификате безопасности этого веб-узла

При попытке зайти на Портал через защищённое соединение (HTTPS) возникает предупреждение «Ошибка в сертификате безопасности этого веб-узла».

При работе с сайтом Информационного Портала ничто не угрожает безопасности Вашего компьютера, поэтому выберите «Продолжить открытие этого веб-узла

(не рекомендуется)». Чтобы в дальнейшем это предупреждение не возникало, мы рекомендуем Вам выполнить установку сертификатов безопасности.

Однако данная процедура необязательна и никак не отражается на работе с Информационным Порталом. Ссылки для скачивания сертификатов расположены

в инструкции по установке сертификатов для Windows

Содержание

- Ошибка сертификата при входе на сайты с Windows 7 после 01.10.21

- Установка сертификата

- Установка обновлений

- Сертификат безопасности для виндовс 7

- Обновление сертификатов (для всех версий Windows)

- Шаг 1. Удаление старых сертификатов из контейнера cacer.p7b

- Шаг 2. Удаление старого сертификата безопасности для веб-узла сroInform.ru

- Обратите внимание:

- Устранение ошибки ERR CERT DATE INVALID неверный сертификат

- Дубликаты не найдены

- Причины вымирания

- Такие времена

- Наследники

- Не опять, а снова

- Тяжёлые времена у «Спартака».Над ним издеваются даже презервативы после поражения 1:7 от «Зенита»

- Двойные стандарты

- Как потом спать

- «Титановое бедро после кремации»

- Ответ на пост «Совсем уже обнаглели»

- Сертификат безопасности для виндовс 7

- Установка сертификатов — для Windows 10 (Vista, 7,

- Шаг 1. Загрузите сертификаты КриптоПро CSP

- Шаг 2. Установка основного сертификата ssl.croinform.cer

- Шаг 3. Установка сертификатов из контейнера cacer.p7b

- Необходимые надежные корневые сертификаты

- Сводка

- Необходимые и надежные корневые сертификаты

Ошибка сертификата при входе на сайты с Windows 7 после 01.10.21

Тут должно было появиться рекламное объявление, которое очень помогает нам развивать блог и писать как можно больше полезных и познавательных статей для Вас.

Но, увы, у Вас включен блокировщик рекламы 😢

С 1 октября 2022 года закончился срок действия сертификата IdenTrust DST Root CA X3 (одного из основных корневых сертификатов, применяемых в сети), который установлен на многих устройствах.

Из-за этого владельцы ПК на Windows 7 и Windows Server 2008 с выключенными обновлениями могут столкнуться с проблемой появления ошибки: «ERR_CERT_DATE_INVALID» при входе на многие сайты.

Есть два способа решить эту проблему: либо установить новый сертификат, либо установить обновления ОС Windows.

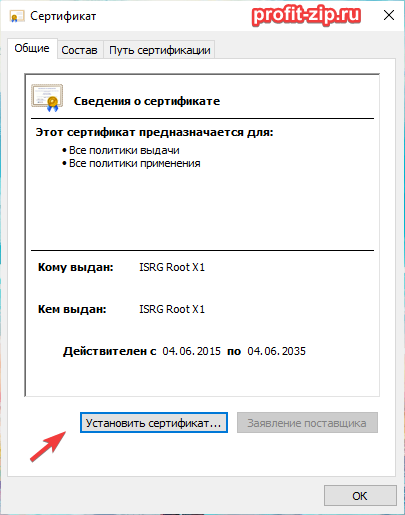

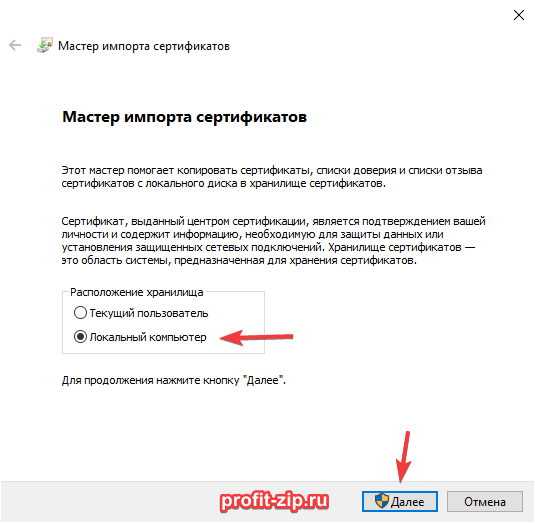

Установка сертификата

Необходимо запустить скачанный файл, на вкладке «Общие» нажать «Установить сертификат».

Выберите расположение «Локальный компьютер» и нажмите «Далее».

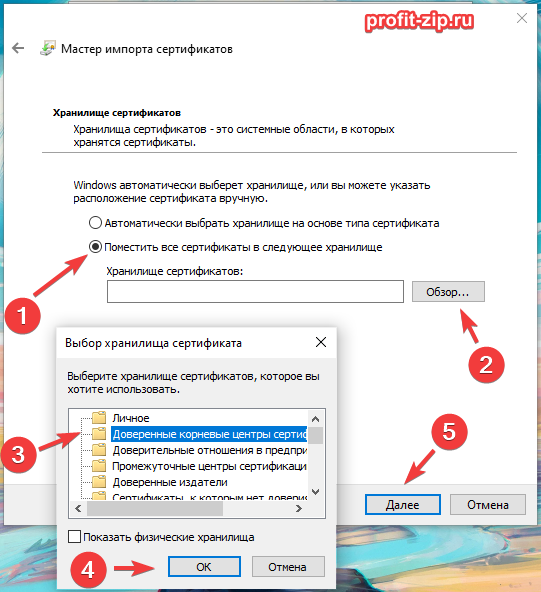

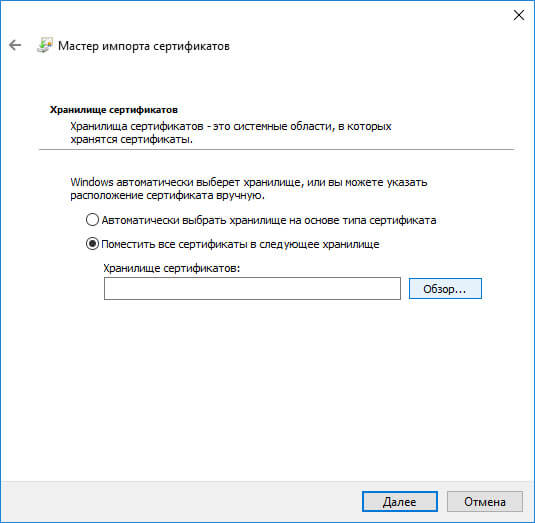

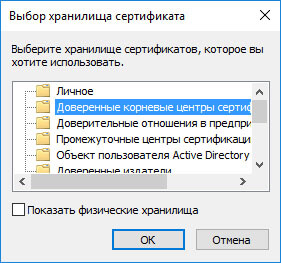

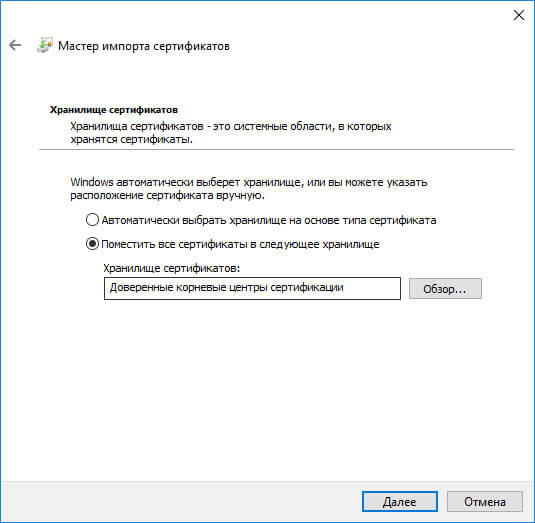

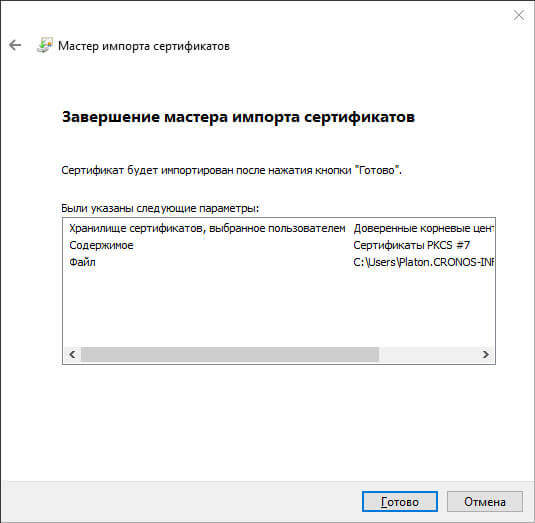

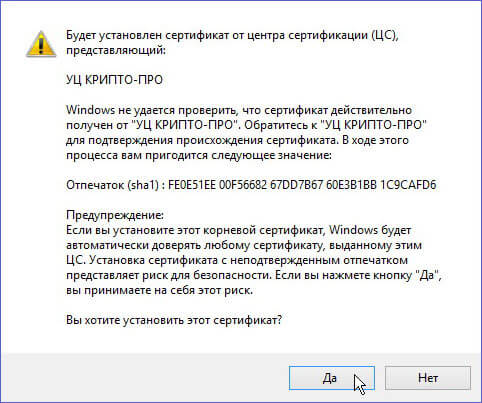

Выберите пункт «Поместить все сертификаты в следующее хранилище», нажмите «Обзор», выберите раздел «Доверенные корневые центры сертификации», нажмите «ОК» и «Далее», а в следующем окне – «Готово». При появлении вопросов об установке сертификатов – согласитесь на установку.

После этого перезапустите браузер и вновь попробуйте зайти на необходимый сайт.

Установка обновлений

Для решения ошибки сертификата нужно установить обновления KB3020369 и KB3125574:

Источник

Сертификат безопасности для виндовс 7

На данный момент работа через защищённое соединение c устройств Apple не поддерживается.

На данный момент работа через защищённое соединение c Android-устройств не поддерживается.

Обновление сертификатов (для всех версий Windows)

Шаг 1. Удаление старых сертификатов из контейнера cacer.p7b

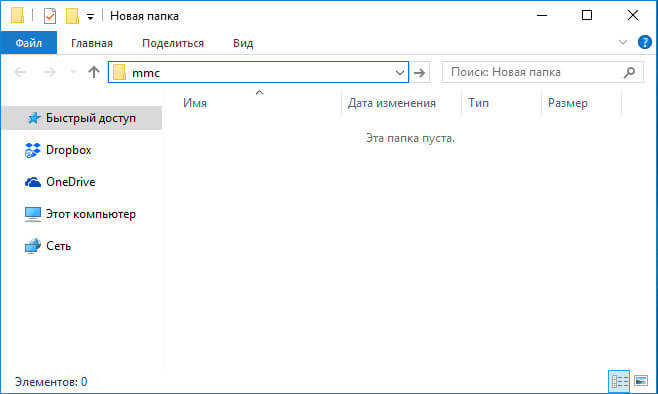

В проводнике наберите в адресной строке адрес: «mmc.exe» (без кавычек) и нажмите Enter.

Откроется окно консоли управления Microsoft.

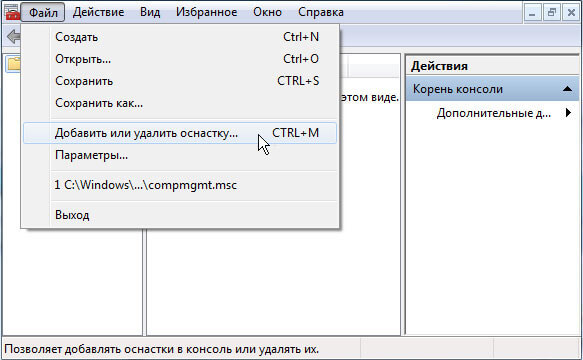

В основном меню консоли, выберите «Файл» — «Добавить или удалить оснастку». Будет открыто окно «Добавление и удаление оснасток».

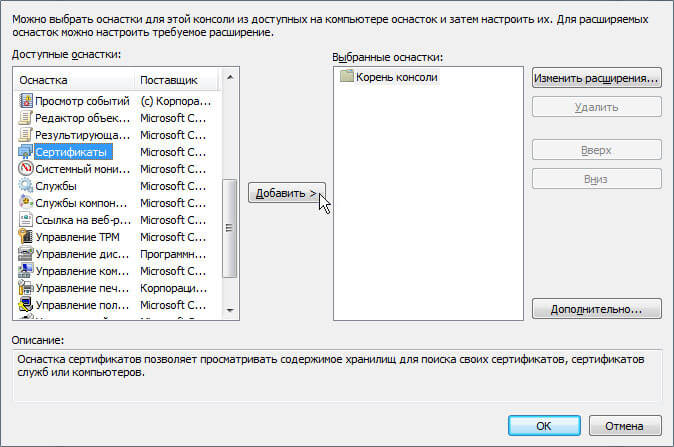

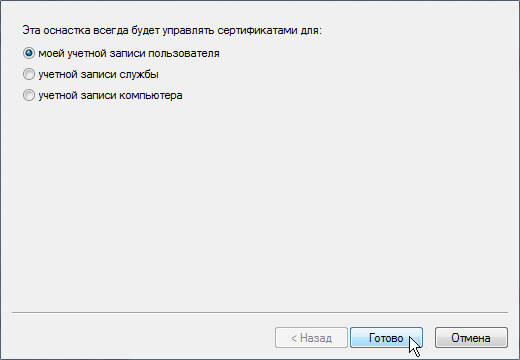

В левом списке выберите пункт «Сертификаты» и нажмите на кнопку «Добавить». Будет открыто окно «Оснастка диспетчера сертификатов».

Нажмите на кнопку «Готово». Окно «Оснастка диспетчера сертификатов» будет закрыто, Вы вернетесь в окно консоли управления Microsoft.

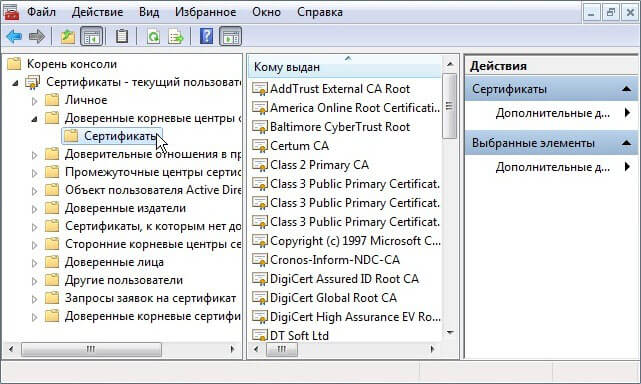

В левом списке раскройте дерево «Сертификаты — текущий пользователь». Раскройте пункт «Доверенные корневые центры сертификации». Выберите пункт «Сертификаты». В центральной части будут отображены сертификаты выбранного раздела.

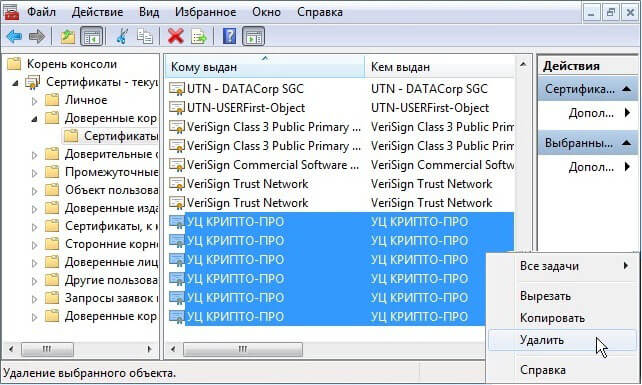

В списке сертификатов (центральная часть) найдите сертификаты, выданные УЦ КРИПТО-ПРО (6 сертификатов). Выделите найденные сертификаты и нажмите правую кнопку мыши. В контекстном меню выберите пункт «Удалить».

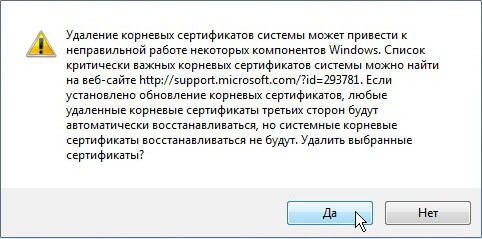

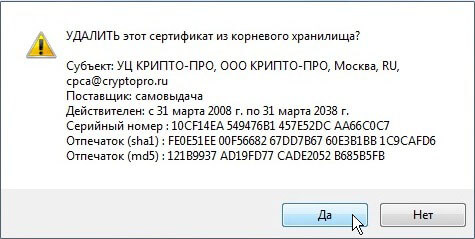

Будет открыто окно предупреждения. Сертификаты КРИПТО-ПРО не являются ключевыми и могут быть удалены без последствий. Нажмите «Да».

Перед удалением каждого из сертификатов контейнера будет выводиться окно подтверждения на удаление. Во всех окнах следует нажать кнопку «Да»

Шаг 2. Удаление старого сертификата безопасности для веб-узла сroInform.ru

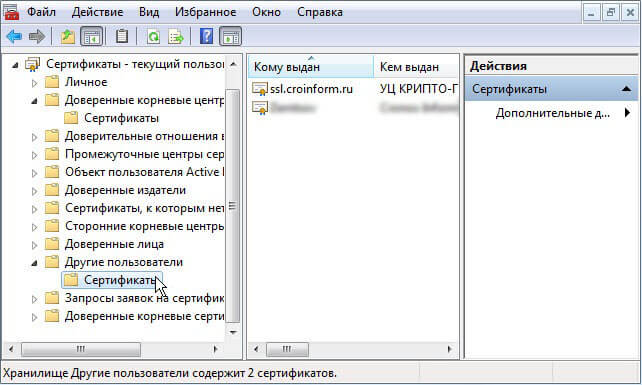

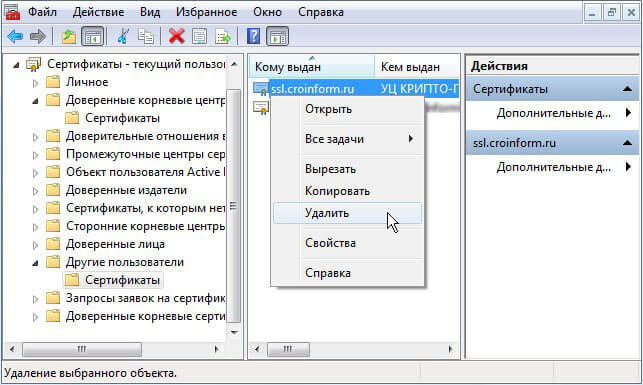

В левом списке раскройте дерево «Сертификаты — текущий пользователь». Раскройте пункт «Другие пользователи». Выберите пункт «Сертификаты».

Нажмите правой кнопкой мыши на сертификате ssl.croinform.cer. В контекстном меню выберите пункт «Удалить».

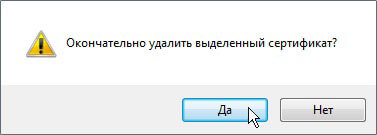

Появится окно предупреждения. Нажмите «Да». Сертификат ssl.croinform.cer будет удален.

Обратите внимание:

После удаления необходимо установить новые версии сертификатов. Для установки сертификатов, воспользуйтесь инструкцией для Вашей операционной системы:

Источник

Устранение ошибки ERR CERT DATE INVALID неверный сертификат

Доброго времени суток. На работе у нас стоит пару стареньких ПК на Windows 7 с утра 1 октября 2022 года резко стали появляться ошибки на большинстве сайтов, что устарел сертификат.

Браузер ругается на некорректную дату. Посмотрел. на ПК стоит 1.10.2022 года. Действие сертификатов сайтов до 12.12.2022 года. В общем везде куда мне нужно было зайти сертификаты действительны.

Перевел дату на 30.09.2022 все заработало.

В общем я перебрал кучу вариантов как избавиться от этой ошибки.

Что не работает, если у вас старый XP, Vista или WiN7 дабы вы не теряли время:

1. Настройка DNS сервера принудительно, через настройку адаптера.

2. Отключение функции проверки HTTPS в антивируснике.

3. Попытки отключение Прокси

4. Чистка куки и кэша.

5. Переустановка браузера и антивирусника ( так как вылетает данная ошибка на всех браузерах)

6. Повышение уровня безопасности доступа для сети.

7. Очистка состояния SSL вашего компьютера.

8. Перезагрузка роутера и связь с провайдером для принудительной перезагрузки порта.

Меня очень смутило что работает с предыдущей датой и со всем диапазоном дат которые входят в срок действия сертификатов сайтов, но с текущей 1.10.2022 нет.

Решил погуглить, что же произошло 1.10.2022 года. наткнулся на пару статей. Краткое содержание почему так:

30 Сентября 2022 произошло катастрофическое событие. У крупнейшего поставщика сертификатов Let’s Encrypt истек корневой сертификат IdentTrust DST Root CA X3, который использовался на миллионах устройств, выпущенных или обновленных до 2015 года.

Были задеты не только ОС Windows, но и множество других девайсов — смартфоны, «маки», консоли старых поколений (PlayStation, Xbox).

Что нужно сделать, чтобы убрать эту ошибку:

1. Скачайте обновленный корневой сертификат, а так же еще один наиболее популярный для сайтов сертификат

2. Запустите принудительную установку сертификата.

3. Это очень важный пункт. У вас откроется окно импорта. Выберите «Поместить все сертификаты в следующее хранилище» (ниже на скриншоте под цифрой 1).Нажмите «Обзор. ». Выберите пункт «Доверенные корневые центры сертификации» (отмечено цифрой 2). Важно выбрать именно этот пункт. Нажмите «Ок»

4. Подтвердите установку корневого сертификата.

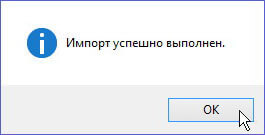

5. после сообщения об успешном импорте сертификата вы вновь сможете заходить на сайты со всех браузеров без ошибок.

Дубликаты не найдены

Спасибо автору, сегодня с друг позвонил, попросили помочь. Статья помогла, сам вряд ли догадался. Огромно спасибо!

Спасибо! проблема ушла)

Тут расписал как решил проблему для мака

Господи, спасибо большое. Надеюсь у тебя всё будет хорошо. Чего я только из интернетов не пробовал, даже браузер сносил. Помог ты, спасибо

Может кому то будет полезно. У броузера Фаерфокс нет проблем с данным сертификатом, и все сайты грузятся корректно.

После того как я проделал все описанные в посте рекомендации проблема исчезла но не полностью некоторые сайты, которые не грузились ранее, всё равно имеют проблему с сертификатом в Виндоуз 7, например макетплейс Яндекса, варианты решения этого либо использование Фаерфокс, либо установка сервис пака 1 для Виндоуз 7.

У Фаерфокса просто своё хранилище сертификатов.

Спасибо, помогло. Комп со старенькой 7-кой отказывался заходить на многие сайты через Оперу и Хром, ссылаясь на недействительные сертификаты. Сейчас всё работает.

1. Скачайте обновленный корневой сертификат, а так же еще один наиболее популярный для сайтов сертификат

2. Запустите принудительную установку сертификата.

Если установить данный корневой сертификат, то Windows автоматически будет доверять любому сертификату выданному ЦС

Ну ты так ссылки на сайт глянь, там как бы https://letsencrypt.org/

Так летсэнкрипт тоже с ошибкой открывается, так что это может быть совсем другой сайт. Так что либо качаем это сертификат в надежном месте, либо рискуем нарваться на подмену.

С этой целью может помочь хеш сертификата: CA BD 2A 79 A1 07 6A 31 F2 1D 25 36 35 CB 03 9D 43 29 A5 E8 (такой же как на скриншоте пункта 4 в статье), и он пробивается по базе https://crt.sh/ от Sectigo.

Как с луны свалились, обновление сертификатов для винды было выпущено еще в 2015. Скачать естественно можно отсюда https://www.microsoft.com/ru-RU/download/details.aspx?id=455.

что крайне не безопасно, помимо вас прочитали багеры и задумались, это наш шанс. Вы готовы после этой инструкции принять всю ответственность?

Я тоже приверженец обновления ПО, но в силу обстоятельств бывают такие случаи, когда ПО и железо обновить не получается, а этот пост поможет людям которые столкнулись с проблемой.

Мне в принципе все равно считаете, что это говно, минусите. Все равно этот пост нагуглится в итоге.

Поддерживаю, я являюсь модератором крупного сайта по моддингу игр и некоторые пользователи начали нам жаловаться на эту проблему с сертификатами.

И собственно ваша статья нам помогла разобраться в чем же была причина.

Спасибо вам за статью.

С уважением команда GameModding.

![]()

Причины вымирания

Осень. Половина офиса по домам с подтвержденным ковидом. Захожу и в инстаграм и смотрю сториз сотрудников: та в кино, та в кафе, тот с семьей в зоопарк поехал. Сижу и делюсь этим с коллегами:

— Ну не долбоебы? У тебя ковид подтвержденный, а ты шаришься по магазинам и торговым центрам с купленным сертификатом. Нахера людей заражать то?

— Ну знаете, дома скучно целый день же сидеть. Я вот в прошлом году болел и никому не говорил и на работу ездил.

Думаю, так вот из за какой твари я в прошлом году чуть ласты не склеил. Выяснилось, что он самый первый в офисе заболел.

Мы вымрем не от коронавируса или еще какой другой болезни. Мы вымрем из за таких долбоебов.

![]()

Такие времена

![]()

Наследники

![]()

Не опять, а снова

![]()

Тяжёлые времена у «Спартака».Над ним издеваются даже презервативы после поражения 1:7 от «Зенита»

Двойные стандарты

![]()

Как потом спать

![]()

«Титановое бедро после кремации»

![]()

Ответ на пост «Совсем уже обнаглели»

В 2013 году устроился в Ашан на приёмку. И все там было отлично. Зарплата на момент трудоустройства 35к с премией. Оплачиваемые отпуска, мед обслуживание по карте немецкой страховой Alliance, куда были включены большая часть платных клиник Москвы. За пять лет работы в Ашане, я лечил себе зубы, делал бесплатно МРТ и прочее, все включено в стоимость страховки.

Два раза в день походы в столовую, которая 75% оплачивалась компанией Вот такой вот обед, всего за 65 рублей для сотрудников Ашан.. Если ты работаешь больше года, тебе раз в год капали акции Ашана в евро, которые индексировались вместе с зарплатой и премией. Забрать можно было не ранее чем через 5 лет работы или ранее на личные нужды, такие как рождение ребенка, свадьба, покупка жилья и прочее. Я так оплатил свадьбу, сняв после двух лет, акций на 130к. Так как работа не только днём, но и ночью занимались приемом товара, то соответственно и ночные смены оплачивались по тарифу +30%. Так же плюсом шли и праздничные дни которые оплачивались +100%. К примеру за январские праздники можно было смело поднять от 60к до 75к.

Еще большим праздником были командировки в другие города. Отправляли меня как то в г.Владимир на 2 недели. Оплатили номер в отеле золотое кольцо, с завтраками и обедами, компенсация за такси, ну и надбавка к ЗП 60к за 2 недели. В Ашане котором я работал была спорт комната, в перерывах между работой можно было поиграть в пинг-понг. А ещё комната отдыха, курилка, актовый зал, массажная комната релаксации и прочее.

А потом.

Потом Пьер Жермен, ген директор Ашан Россия уехал обратно во Францию, так как его 15 летняя миссия по развитию Ашана в Росси кончилась, гендиром сделали русских и все пошло по пизде. Ко-нец!

Источник

Сертификат безопасности для виндовс 7

На данный момент работа через защищённое соединение c устройств Apple не поддерживается.

На данный момент работа через защищённое соединение c Android-устройств не поддерживается.

Установка сертификатов — для Windows 10 (Vista, 7,

Шаг 1. Загрузите сертификаты КриптоПро CSP

cacer.p7b [7 кБ] — (обновлен 23 сентября 2022 г) контейнер с сертификатами удостоверяющего центра ООО КРИПТО-ПРО, необходимыми для функционирования сертификата ssl.croinform.cer.

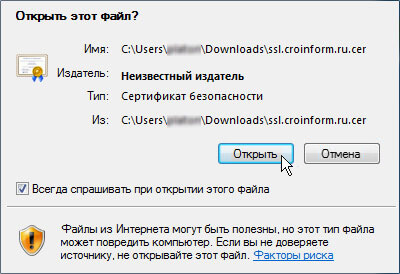

Шаг 2. Установка основного сертификата ssl.croinform.cer

Для установки сертификата веб-узла ssl.croinform.ru выполните следующие действия. Щелкните правой клавишей мыши по файлу ssl.croinform.cer. В открывшемся контекстном меню выберите команду «Установить сертификат».

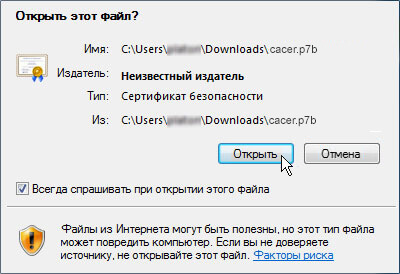

При запуске может быть открыто окно предупреждения системы безопасности. Нажмите кнопку «Открыть».

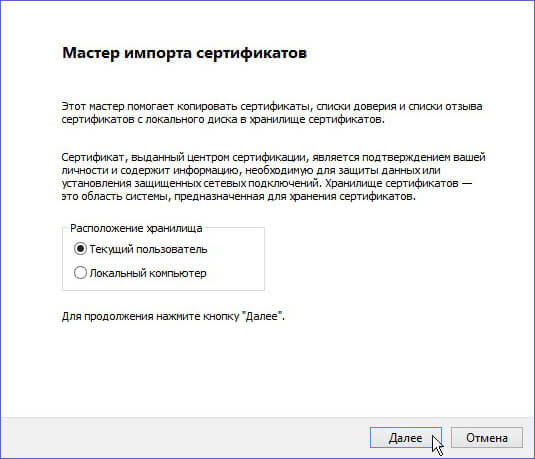

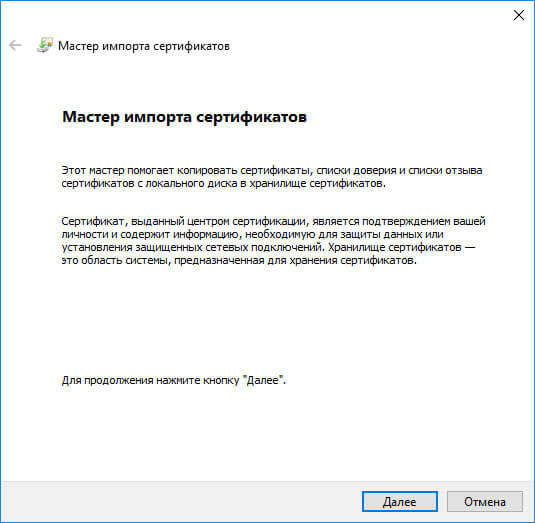

Откроется окно «Мастер импорта сертификатов».

В последующих шагах установки нажимайте на кнопку «Далее», не меняя параметров установки. После завершения установки, на экран будет выведено окно оповещения.

Нажмите на кнопку «ОК», окно будет закрыто. Поздравляем! Вы установили основной сертификат ssl.croinform.cer.

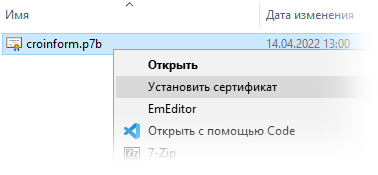

Шаг 3. Установка сертификатов из контейнера cacer.p7b

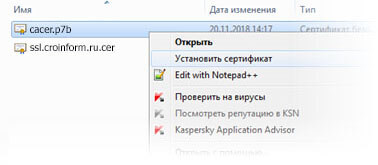

Щелкните правой клавишей мыши по файлу cacer.p7b. В открывшемся контекстном меню выберите команду «Установить сертификат».

При запуске может быть открыто окно предупреждения системы безопасности. Нажмите кнопку «Открыть».

Откроется окно «Мастер импорта сертификатов».

Нажмите кнопку «Далее». Мастер перейдет к выбору хранилища для размещения сертификатов

Установите переключатель в положение «Поместить все сертификаты в следующее хранилище» и нажмите кнопку «Обзор». Появится окно «Выбор хранилища сертификатов».

Выберите в списке пункт «Доверенные корневые центры сертификации» и нажмите кнопку «ОК». Окно «Выбор хранилища сертификатов» будет закрыто, и Вы вернетесь в окно «Мастер импорта сертификатов». В поле «Хранилище сертификатов» появится выбранное хранилище сертификатов.

Нажмите кнопку «Далее». Окно «Мастер импорта сертификатов» откроется на шаге «Завершение мастера импорта сертификатов».

Нажмите кнопку «Готово». На экране появится окно предупреждения системы безопасности.

Нажмите на кнопку «ОК», кно будет закрыто. Во всех последующих окнах предупреждения системы безопасности (они будут аналогичны первому) также нажмите кнопку «ОК». После завершения установки всех сертификатов на экран будет выведено окно оповещения.

Источник

Необходимые надежные корневые сертификаты

В этой статье перечислены надежные корневые сертификаты, необходимые для Windows операционных систем. Эти надежные корневые сертификаты необходимы для правильной работы операционной системы.

Применяется к: Windows 7 Пакет обновления 1, Windows Server 2012 R2

Исходный номер КБ: 293781

Сводка

В рамках процедуры управления доверием к общедоступным ключам (PKI) некоторые администраторы могут принять решение удалить надежные корневые сертификаты из домена, сервера или клиента Windows на основе Windows. Однако корневые сертификаты, перечисленные в разделе Необходимые и надежные корневые сертификаты в этой статье, необходимы для правильной работы операционной системы. Удаление следующих сертификатов может ограничить функциональность операционной системы или привести к сбой компьютера. Не удаляйте их.

Необходимые и надежные корневые сертификаты

Необходимы и надежны следующие сертификаты:

Последующие сертификаты необходимы и доверяются Windows XP и Windows Server 2003:

| Кому выдан | Выдан | Серийный номер | Срок действия | Назначения | Понятное имя | Статус |

|---|---|---|---|---|---|---|

| Copyright (c) 1997 Microsoft Corp. | Copyright (c) 1997 Microsoft Corp. | 01 | 12/30/1999 | Штамповка времени | Microsoft Timestamp Root | R |

| Корневой орган Microsoft Authenticode ™ | Корневой орган Microsoft Authenticode ™ | 01 | 12/31/1999 | Безопасность электронной почты, подписание кода | Корень Microsoft Authenticode ™ | R |

| Корневой орган Майкрософт | Корневой орган Майкрософт | 00c1008b3c3c8811d13ef663ecdf40 | 12/31/2020 | Все | Корневой орган Майкрософт | R |

| НЕТ ОТВЕТСТВЕННОСТИ ПРИНЯТО, (c)97 VeriSign, Inc. | НЕТ ОТВЕТСТВЕННОСТИ ПРИНЯТО, (c)97 VeriSign, Inc. | 4a19d2388c82591ca55d735f155ddca3 | 1/7/2004 | Штамповка времени | VeriSign Time Stamping CA | R |

| VeriSign Коммерческие издатели программного обеспечения CA | VeriSign Коммерческие издатели программного обеспечения CA | 03c78f37db9228df3cbb1aad82fa6710 | 1/7/2004 | Безопасность электронной почты, подписание кода | VeriSign Коммерческие издатели программного обеспечения CA | R |

| Thawte Timestamping CA | Thawte Timestamping CA | 00 | 12/31/2020 | Штамповка времени | Thawte Timestamping CA | R |

| Microsoft Root Certificate Authority | Microsoft Root Certificate Authority | 79ad16a14aa0a5ad4c7358f407132e65 | 5/9/2022 | Все | Microsoft Root Certificate Authority | R |

Последующие сертификаты необходимы и доверяются в Microsoft Windows 2000:

| Кому выдан | Выдан | Серийный номер | Срок действия | Назначения | Понятное имя | Статус |

|---|---|---|---|---|---|---|

| Copyright (c) 1997 Microsoft Corp. | Copyright (c) 1997 Microsoft Corp. | 01 | 12/30/1999 | Штамповка времени | Microsoft Timestamp Root | R |

| Корневой орган Microsoft Authenticode ™ | Корневой орган Microsoft Authenticode ™ | 01 | 12/31/1999 | Безопасность электронной почты, подписание кода | Корень Microsoft Authenticode ™ | R |

| Корневой орган Майкрософт | Корневой орган Майкрософт | 00c1008b3c3c8811d13ef663ecdf40 | 12/31/2020 | Все | Корневой орган Майкрософт | R |

| НЕТ ОТВЕТСТВЕННОСТИ ПРИНЯТО, (c)97 VeriSign, Inc. | НЕТ ОТВЕТСТВЕННОСТИ ПРИНЯТО, (c)97 VeriSign, Inc. | 4a19d2388c82591ca55d735f155ddca3 | 1/7/2004 | Штамповка времени | VeriSign Time Stamping CA | R |

| VeriSign Коммерческие издатели программного обеспечения CA | VeriSign Коммерческие издатели программного обеспечения CA | 03c78f37db9228df3cbb1aad82fa6710 | 1/7/2004 | Безопасность электронной почты, подписание кода | VeriSign Коммерческие издатели программного обеспечения CA | R |

| Thawte Timestamping CA | Thawte Timestamping CA | 00 | 12/31/2020 | Штамповка времени | Thawte Timestamping CA | R |

Истек срок действия некоторых сертификатов, перечисленных в предыдущих таблицах. Однако эти сертификаты необходимы для обратной совместимости. Даже если имеется просроченный надежный корневой сертификат, все, что было подписано с помощью этого сертификата до истечения срока действия, требует проверки доверенного корневого сертификата. До тех пор, пока сертификаты с истекшим сроком действия не отозваны, их можно использовать для проверки всего, что было подписано до истечения срока действия.

Источник

Работа через защищённое соединение

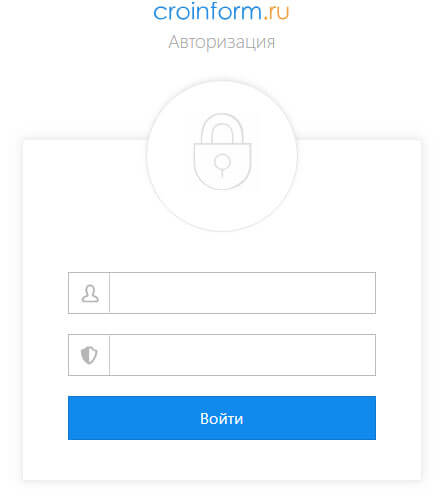

Для работы с Информационным Порталом croinform.ru через защищённое соединение, выполните следующие шаги:

Шаг 1. Получение имени пользователя и пароля

Для доступа к Порталу, Вам необходимо иметь Имя пользователя и Пароль. Вы можете получить доступ, заключив с нами договор. Для заключения договора, обратитесь в Службу по работе с клиентами по телефону +7 (495) 276-12-11 или эл. почте sup@croinform.ru.

Шаг 2. Установка КриптоПро CSP

Для подключения к Информационному Порталу croinform.ru через защищённое соединение Вам необходимо установить программу КриптоПро CSP. Для установки программы воспользуйтесь пошаговой инструкцией: «Инструкцию по установке КриптоПро CSP».

Шаг 3 (необязательный). Установка сертификатов безопасности

Для корректной работы через защищённое соединение (HTTPS) мы рекомендуем Вам выполнить установку сертификатов безопасности. Данная процедура необязательна и никак не отражается на работе с Информационным Порталом. Ссылки для скачивания сертификатов расположены

в инструкции по установке сертификатов для Windows

Шаг 4. Выбор браузера

В соответствии с требованиями информационной безопасности для работы с Информационным Порталом croinform.ru через защищённое соединение Вы можете использовать браузеры, поддерживающие установку защищённых соединений (Transport Layer Security, TLS) с использованием российских криптографических алгоритмов.

Браузеры поддерживающие установку защищённых соединений (TLS):

![]()

![]()

«Chromium GOST»

Web-браузер с открытым исходным кодом на основе Chromium с поддержкой криптографических алгоритмов ГОСТ при установке защищённых соединений через интерфейс msspi.

Шаг 5. Вход в Портал через защищённое соединение (HTTPS)

Нажмите на кнопку Войти в шапке сайта. Если установка защищённого соединения возможна, Вы автоматически будете перенаправлены на страницу авторизации. Введите Ваше имя пользователя и Пароль и нажмите на кнопку «Войти» на форме.

Mankubus

10.12.14

✎

14:40

Здрасьте!

имеем описание:

Взаимодействие клиента с Порталом осуществляется по протоколу HTTPS в соответствии со схемой «запрос – ответ».

Запрос клиента к Порталу выполняется методом POST, необходимые данные передаются в параметрах POST-запроса.

Запросы к Порталу должны направляться на следующий адрес:

https://ssl.croinform.ru:450/api

код:

АдресСервиса = «ssl.croinform.ru»;

АдресРесурса = «/api.test»;

СтрокаПараметров = «&Type=Login&Login=testAutomatUser&Password=testAutomatUser»;

ЗаголовокHTTP = Новый Соответствие();

ЗаголовокHTTP.Вставить(«Content-Type», «application/x-www-form-urlencoded»);

//ssl = Новый ЗащищенноеСоединениеOpenSSL(

// Новый СертификатКлиентаWindows(

// СпособВыбораСертификатаWindows.Выбирать),

// Новый СертификатыУдостоверяющихЦентровWindows());

HTTPЗапрос = Новый HTTPЗапрос(АдресРесурса + СтрокаПараметров,ЗаголовокHTTP);

HTTPСоединение = Новый HTTPСоединение(АдресСервиса,450,,,,,);

Попытка

Ответ = HTTPСоединение.ОтправитьДляОбработки(HTTPЗапрос);

Исключение

Сообщить(«Ошибка при отправке запроса: » + ПодробноеПредставлениеОшибки(ИнформацияОбОшибке()));

КонецПопытки;

в исключение не падает, но fiddler сообщает:

[Fiddler] ReadResponse() failed: The server did not return a response for this request. Server returned 0 bytes.

что не так?

zva

10.12.14

✎

14:52

HTTPСоединение = Новый HTTPСоединение(АдресСервиса,450,,,,,);

Там последний параметр Истина должен быть, что соединение защищенное (https)

Поpyчик-4

10.12.14

✎

15:00

(0) Параметры POST-запроса надо отправлять по другому.

Garykom

10.12.14

✎

15:03

(0) у поста не заголовок, у него тело, в отличие от гета

т.е. параметры в тело засунь

Mankubus

10.12.14

✎

15:51

(1) там не Истина, а

ЗащищенноеСоединение (SecureConnection)

Использование:

Только чтение.

Описание:

Тип: ЗащищенноеСоединениеOpenSSL; ЗащищенноеСоединениеNSS; Неопределено.

Содержит объект защищенного соединения для осуществления HTTPS соединения, если указан.

если передавать в этот параметр:

ssl = Новый ЗащищенноеСоединениеOpenSSL(

Новый СертификатКлиентаWindows(

СпособВыбораСертификатаWindows.Выбирать),

Новый СертификатыУдостоверяющихЦентровWindows());

, то получаю ошибку

HTTPS handshake to ssl.croinform.ru failed. System.Security.Authentication.AuthenticationException Ошибка вызова SSPI, см. внутреннее исключение. < Предоставленные пакету учетные данные не были распознаны

Mankubus

10.12.14

✎

15:52

(2) , (3) сделал, но ошибка та же. вот код:

Соединение = Новый HTTPСоединение(«ssl.croinform.ru»,450,,,,,);

ЗаголовокHTTP = Новый Соответствие();

ЗаголовокHTTP.Вставить(«Content-Type», «application/x-www-form-urlencoded»);

Запрос = Новый HTTPЗапрос(«/api.test»,ЗаголовокHTTP);

Запрос.УстановитьТелоИзСтроки(«&Type=Login&Login=testAutomatUser&Password=testAutomatUser»);

Ответ = Соединение.ОтправитьДляОбработки(Запрос);

ОтветВВидеСтроки = Ответ.ПолучитьТелоКакСтроку(«UTF-8»);

oleg_km

10.12.14

✎

15:55

Запрос.УстановитьТелоИзСтроки(«&Type=Login&Login=testAutomatUser&Password=testAutomatUser»);

Первый & не нужен

там не Истина, а

ЗащищенноеСоединение (SecureConnection)

ну так установи этот параметр, а то судя по всему SSL не работает

Mankubus

10.12.14

✎

16:05

(6) код:

ssl = Новый ЗащищенноеСоединениеOpenSSL(

Новый СертификатКлиентаWindows(

СпособВыбораСертификатаWindows.Выбирать),

Новый СертификатыУдостоверяющихЦентровWindows());

Соединение = Новый HTTPСоединение(«ssl.croinform.ru»,450,,,,,ssl);

ЗаголовокHTTP = Новый Соответствие();

ЗаголовокHTTP.Вставить(«Content-Type», «application/x-www-form-urlencoded»);

Запрос = Новый HTTPЗапрос(«/api.test»,ЗаголовокHTTP);

Запрос.УстановитьТелоИзСтроки(«Type=Login&Login=testAutomatUser&Password=testAutomatUser»);

Ответ = Соединение.ОтправитьДляОбработки(Запрос);

ОтветВВидеСтроки = Ответ.ПолучитьТелоКакСтроку(«UTF-8»);

ошибка 1с:

{Форма.Форма.Форма(13)}: Ошибка при вызове метода контекста (ОтправитьДляОбработки)

Ответ = Соединение.ОтправитьДляОбработки(Запрос);

по причине:

Ошибка работы с Интернет: Server returned nothing (no headers, no data)

ошибка fiddler:

fiddler.network.https> HTTPS handshake to ssl.croinform.ru failed. System.Security.Authentication.AuthenticationException Ошибка вызова SSPI, см. внутреннее исключение. < Предоставленные пакету учетные данные не были распознаны

что-то с сертификатом?

Mankubus

10.12.14

✎

16:28

в параметр ssl передаю файлы сертификатов, теперь вот такая ошибка в логах:

19:25:18:3944 !SecureClientPipeDirect failed: System.Security.Authentication.AuthenticationException Ошибка вызова SSPI, см. внутреннее исключение. < Цепочка сертификатов выпущена центром сертификации, не имеющим доверия on pipe to (CN=ssl.croinform.ru, O=DO_NOT_TRUST, OU=Created by http://www.fiddler2.com).

oleg_km

10.12.14

✎

16:35

(9) попробуй без фидлера

ramir

10.12.14

✎

17:30

Попробуй вот так

ssl = Новый ЗащищенноеСоединениеOpenSSL();

api яндекс директа кушает

Mankubus

11.12.14

✎

08:17

(9) ничего не меняется

Mankubus

11.12.14

✎

08:18

(10) не взлетает

Ошибка работы с Интернет: Ошибка инициализации SSL-соединения

Поpyчик-4

11.12.14

✎

10:16

(12) Это уже ошибка или платформы или на стороне сервера.

Поpyчик-4

11.12.14

✎

10:20

|

Landerth |

|

|

Статус: Новичок Группы: Участники

|

Идёт работа над автоматизацией доступа к Кронос через API После этого сообщений об отсутствии сертификатов программа не выдаёт, однако выходит ошибка Нужно ли каким-то образом устанавливать сертификаты непосредственно в систему и корректны ли были описанные манипуляции с файлом cacer.p7b? Текст программы привожу ниже Код: |

|

|

|

Иван Артемьевских |

|

|

Статус: Новичок Группы: Участники

|

Добрый день! Удалось решить проблему? Ситуация аналогичная, имеется контейнер сертификатов croinform.p7b, не получается сформировать SSLContext. |

|

|

|

Евгений Афанасьев |

|

|

Статус: Сотрудник Группы: Участники Сказал(а) «Спасибо»: 20 раз |

Здравствуйте. |

|

Тех. поддержка |

|

|

|

|

Иван Артемьевских |

|

|

Статус: Новичок Группы: Участники

|

Ошибка следующая: Process finished with exit code 1 |

|

|

|

Евгений Афанасьев |

|

|

Статус: Сотрудник Группы: Участники Сказал(а) «Спасибо»: 20 раз |

В стеке нет CryptoPro. Возможно, вы не задали sslSocketFactory у conn в примере либо он задан не в том месте. Отредактировано пользователем 22 мая 2023 г. 18:38:08(UTC) |

|

Тех. поддержка |

|

|

|

|

Иван Артемьевских |

|

|

Статус: Новичок Группы: Участники

|

Дело в том, что все сделал по примеру: «` public class Cronos { public static void main(String[] args) throws IOException, NoSuchAlgorithmException, KeyStoreException, CertificateException, UnrecoverableKeyException, KeyManagementException { KeyStore store = KeyStore.getInstance(«JKS»); SSLContext context = SSLContext.getInstance(«SSLv3»); URL url = new URL(«https://test.croinform.ru/request»); HttpsURLConnection conn = (HttpsURLConnection) url.openConnection(); String params = «{«UserName»:»**********»,»Password»:»**********»,»Params»:{«SurName»:»Иванов»,»FirstName»:»Иван»,»MiddleName»:»Иванович»,»DateOfBirth»:»01.01.1911″,»SeriaNumber»:»7000123456″,»Address»:{«Region»:»45″,»City»:»Москва»,»Street»:»Приорова»,»House»:»30″,»noFlat»:true}},»SubSystem»:»FL»,»Services»:[«Exp»]}»; try(OutputStream os = conn.getOutputStream()) { conn.setSSLSocketFactory(factory); String string = null; |

|

|

|

Евгений Афанасьев |

|

|

Статус: Сотрудник Группы: Участники Сказал(а) «Спасибо»: 20 раз |

SSLContext.getInstance(«SSLv3») — укажите тут «GostTLS». |

|

Тех. поддержка |

|

|

|

| Пользователи, просматривающие эту тему |

|

Guest |

Быстрый переход

Вы не можете создавать новые темы в этом форуме.

Вы не можете отвечать в этом форуме.

Вы не можете удалять Ваши сообщения в этом форуме.

Вы не можете редактировать Ваши сообщения в этом форуме.

Вы не можете создавать опросы в этом форуме.

Вы не можете голосовать в этом форуме.