1. Отключите FIPS для вашей сети

Если вы получаете сообщение Windows не удалось найти сертификат на вашем ПК, вы можете исправить это, отключив FIPS для вашей сети.

2. Проверьте отключенные службы запуска Windows не удалось найти сертификат может иногда отображаться, если вы отключили важные службы запуска. Чтобы это исправить, выполните следующие действия:

3. Вручную добавить беспроводную сеть

Чтобы исправить эту ошибку, вы можете вручную создать или добавить профиль беспроводной сети на компьютер с Windows. Выполните следующие действия, чтобы создать беспроводную сеть вручную. Этапы работают для всех версий Windows начиная с Vista.

Теперь попробуйте получить доступ к Интернету, чтобы увидеть, решена ли проблема.

4. Подключитесь к другому ПК

Чтобы убедиться, что проблема связана с вашим компьютером и не связана с беспроводным маршрутизатором, попробуйте подключить другой ноутбук или ПК к той же сети. Если подключен, проблема в основном с вашим компьютером, а не маршрутизатором.

Кроме того, вы можете проверить свою беспроводную карту. Иногда определенные адаптеры Wi-Fi не полностью совместимы с определенными маршрутизаторами или версиями Windows, поэтому обязательно проверьте свой адаптер.

5. Очистите DNS и перезагрузите каталог Winsock

В некоторых случаях Windows не удалось найти сертификат. может появляться ошибка из-за проблем с кешем DNS.Чтобы это исправить, сделайте следующее:

Далее вам нужно сбросить каталог Winsock. Вот как это сделать.

6. Восстановите Windows до более ранней точки

ОС Windows по умолчанию создает точку восстановления системы на локальном жестком диске. Если вы получаете сообщение Windows не удалось найти сертификат , вы можете исправить это, выполнив следующие действия:

Итак, вот несколько решений, которые могут исправить ошибку Windows не смогла найти ошибку сертификата на вашем ПК.

Со стороны Windows 10:

«Неприменимые учетные данные проверки подлинности IKE»

в журнале светится ошибка 13801

Со стороны Mikrotik:

19:39:26 ipsec,error identity not found for peer: ADDR4: 192.168.3.22

Кому удалось настроить IKEv2 сервер на Mikrotik с использованием смарт-карты на Windows 10. Что я делаю не так? Благодарен за любую помощь.

настройки mikrotik в части ipsec:

exp

/ip ipsec mode-config

add address-pool=ike2-pool address-prefix-length=32 name=ike2-conf

add address=192.168.60.33 address-prefix-length=32 name=test split-include=192.168.19.0/24,192.168.21.0/24,172.16.1.0/24 system-dns=no

add address=192.168.55.2 address-prefix-length=32 name=name2 split-include=192.168.55.1/32 system-dns=no

/ip ipsec policy group

add name=ike2-policies

add name=ike-s2s

/ip ipsec profile

add name=ike2

add name=ike2-s2s

/ip ipsec peer

add exchange-mode=ike2 name=ike2-peers passive=yes profile=ike2

/ip ipsec proposal

add auth-algorithms=sha256,sha1 enc-algorithms=aes-256-cbc,3des name=ike2 pfs-group=none

add name=ike-s2s pfs-group=modp4096

/ip ipsec identity

add auth-method=digital-signature certificate=server.crt_0 generate-policy=port-strict match-by=certificate mode-config=name2 peer=ike2-peers policy-template-group=ike-s2s remote-certificate=name2.crt_0

add auth-method=digital-signature certificate=server.crt_0 generate-policy=port-strict match-by=certificate mode-config=test peer=ike2-peers policy-template-group=ike2-policies remote-certificate=test.crt_0

add auth-method=digital-signature certificate=server.crt_0 generate-policy=port-strict mode-config=ike2-conf peer=ike2-peers policy-template-group=ike2-policies

/ip ipsec policy

add dst-address=192.168.60.0/24 group=ike2-policies proposal=ike2 src-address=0.0.0.0/0 template=yes

add dst-address=192.168.55.2/32 group=ike-s2s proposal=ike-s2s src-address=192.168.55.1/32 template=yes

More of the same. I import valid ssl certificates to a windows 7 64bit professional work station (three workstations actually)

I’ve set up an IKEv2 VPN connection definition that is set for machine certificates, NO User/PW signon.

(although windows doesn’t explain what a»machine» certificate is)

I import the client certificate into the machine personal certificate store.

I import the self-signed CA (Certificate Authority) into the machine Trusted Certificates Authority store.

via mmc I do a find for each certificate using the issuer string, and the system finds both certificates.

I’m trying to connect a windows 7 client to a Redhat Linux 7 server.

However whenever I try to start a VPN connection it ALWAYS fails with a 13806 error message to wit:

Error 13806 IKE failed to find a valid machine certificate. Contact your Network Security Administrator about installing a valid

certificate in the appropriate Certificate Store.

However when I use mmc to find the CA and the client certificate, mmc ALWAYS finds them. It’s the same behavior on all 3 systems.

each system has it’s own unique client cert, and they all used the same self-signed CA.

Looking at the message it says «failed to find a valid machine certificate» Does this mean the certificate it found is invalid?

If it is WHY doesn’t the «error msg handler logic» dump the certificate and display what makes the certificate invalid???

In the second part of the message;

Contact your Network Security Administrator about installing a valid certificate in the appropriate Certificate Store.

Why doesn’t the «error message handler» specify exactly which certificate store is the appropriate store??

Is there some way of defining a certificate store to the IKEv2 VPN connection definition? (as it’s done in Unix & Linux, and z/OS)

Any ideas and/or suggestions are appreciated.

Best regards

Guy

More of the same. I import valid ssl certificates to a windows 7 64bit professional work station (three workstations actually)

I’ve set up an IKEv2 VPN connection definition that is set for machine certificates, NO User/PW signon.

(although windows doesn’t explain what a»machine» certificate is)

I import the client certificate into the machine personal certificate store.

I import the self-signed CA (Certificate Authority) into the machine Trusted Certificates Authority store.

via mmc I do a find for each certificate using the issuer string, and the system finds both certificates.

I’m trying to connect a windows 7 client to a Redhat Linux 7 server.

However whenever I try to start a VPN connection it ALWAYS fails with a 13806 error message to wit:

Error 13806 IKE failed to find a valid machine certificate. Contact your Network Security Administrator about installing a valid

certificate in the appropriate Certificate Store.

However when I use mmc to find the CA and the client certificate, mmc ALWAYS finds them. It’s the same behavior on all 3 systems.

each system has it’s own unique client cert, and they all used the same self-signed CA.

Looking at the message it says «failed to find a valid machine certificate» Does this mean the certificate it found is invalid?

If it is WHY doesn’t the «error msg handler logic» dump the certificate and display what makes the certificate invalid???

In the second part of the message;

Contact your Network Security Administrator about installing a valid certificate in the appropriate Certificate Store.

Why doesn’t the «error message handler» specify exactly which certificate store is the appropriate store??

Is there some way of defining a certificate store to the IKEv2 VPN connection definition? (as it’s done in Unix & Linux, and z/OS)

Any ideas and/or suggestions are appreciated.

Best regards

Guy

Содержание

- Ошибка 13801, учетные данные для аутентификации IKE недопустимы

- Ошибка VPN 13801 в Windows 10

- Учетные данные для аутентификации IKE недопустимы

- Сертификату не присвоены требуемые значения расширенного использования ключа (EKU).

- Срок действия сертификата компьютера на сервере удаленного доступа истек.

- Доверенный корень сертификата отсутствует на клиенте.

- Имя субъекта сертификата не соответствует удаленному компьютеру

- Когда звонить администратору VPN-сервера

- strongSwan IKEv2 + Windows 7 Agile VPN: что вызывает ошибку 13801

- 3 ответа

- Об ошибке

- VPN-подключение IKEv2 завершается неудачей с ошибкой 13806 когда используется сертификат ECDSA в Windows Server 2012 R2 или Windows 8.1

- Симптомы

- Решение

- Сведения об обновлении

- Сведения об исправлении

- Предварительные условия

- Сведения о реестре

- Необходимость перезагрузки

- Сведения о замене исправлений

- Устранение неполадок Always On VPN

- Коды ошибок

- Код ошибки: 800

- Код ошибки: 809

- Код ошибки: 812

- Код ошибки: 13806

- Код ошибки: 13801

- Код ошибки: 0x80070040

- Код ошибки: 0x800B0109

- Журналы

- Журналы приложений

- Журналы NPS

- Проблемы в работе скрипта VPN_Profile.ps1

- Проблемы с подключением клиента Always On VPN

- Проблемы подключения при использовании условного доступа Azure AD

- Ой! вы еще не можете получить доступ к этому

- Не удалось удалить сертификат из колонки VPN-подключения

- Устранение неполадок подключения типа «точка — сеть» Azure

- Ошибка VPN-клиента: не удалось найти сертификат

- Симптом

- Причина

- Решение

- Не удалось установить сетевое подключение между компьютером и VPN-сервером, так как удаленный сервер не отвечает

- Симптом

- Причина

- Решение

- Ошибка VPN-клиента: получено непредвиденное или неправильно отформатированное сообщение

- Симптом

- Причина

- Решение

- Ошибка VPN-клиента: цепочка сертификатов обработана, но обработка прервана

- Симптом

- Решение

- Произошла ошибка скачивания файла. Целевой URI не указан

- Симптом

- Причина

- Решение

- Ошибка VPN-клиента: сбой настраиваемого сценария VPN Azure

- Симптом

- Причина

- Решение

- Не удается установить VPN-клиент

- Причина

- Решение

- Ошибка портала Azure: не удалось сохранить VPN-шлюз, так как данные являются недопустимыми

- Симптом

- Причина

- Решение

- Ошибка портала Azure: не удалось сохранить VPN-шлюз, так как имя ресурса является недопустимым

- Симптом

- Причина

- Ошибка портала Azure: ошибка 503 при скачивании файла пакета VPN

- Симптом

- Решение

- Обновление VPN-шлюза Azure, всем клиентам типа «точка — сеть» не удается подключиться

- Причина

- Решение

- Слишком много одновременно подключенных VPN-клиентов

- VPN-клиент не может получить доступ к сетевым файловым ресурсам

- Симптом

- Причина

- Решение

- Не удается найти VPN-подключение типа «точка — сеть» в Windows после повторной установки VPN-клиента

- Симптом

- Решение

- VPN-клиенту типа «точка — сеть» не удается разрешить полные доменные имена ресурсов в локальном домене

- Симптом

- Причина

- Решение

- VPN-подключение типа «точка — сеть» устанавливается, но по-прежнему не удается подключиться к ресурсам Azure

- Причина

- Решение

- Ошибка: «Функции отзыва не удалось проверить отзыв, так как сервер отзыва был не в сети. (Ошибка 0x80092013.)»

- Причины

- Решение

- Ошибка VPN-клиента: «Подключение не выполнено из-за политики, заданной на сервере службы удаленного доступа/виртуальной частной сети. (Ошибка 812.)»

- Причина

- Решение

- «Ошибка 405» при скачивании корневого сертификата из VPN-шлюза

- Причина

- Ошибка VPN-клиента: «Удаленное подключение не удалось установить из-за сбоя использованных VPN-туннелей. (Ошибка 800.)»

- Причина

- Решение

- Причина

- Решение

- Ошибка: «Произошла ошибка скачивания файла. Целевой URI не указан.»

- Причина

- Решение

- Установщик пакета VPN не завершает установку

- Причина

- Решение

- Через некоторое время VPN-клиент переходит в режим гибернации или спящий режим

- Решение

Ошибка 13801, учетные данные для аутентификации IKE недопустимы

Виртуальная частная сеть (VPN) в основном используется для защиты конфиденциальности пользователей в онлайн-мире и определения их физического местоположения. Хотя в большинстве случаев они работают хорошо, в некоторых случаях пользователь может столкнуться с ошибками, сбоями или другими проблемами с подключением в своей программе VPN. Если ваша VPN не работает, не подключается или заблокирована, вы можете попробовать несколько быстрых решений. Хотя существует множество возможных ошибок, с которыми пользователь может столкнуться при использовании VPN, некоторые из них получают большее признание, чем другие; один из таких кодов ошибки Ошибка VPN 13801.

Ошибка VPN 13801 в Windows 10

Ошибка 13801 выражает сообщение — Учетные данные для аутентификации IKE недопустимы.

Эти ошибки Internet Key Exchange версии 2 (IKEv2) связаны с проблемами с сертификатом проверки подлинности сервера. По сути, сертификат компьютера, необходимый для аутентификации, либо недействителен, либо отсутствует на вашем клиентском компьютере, на сервере или на обоих.

Учетные данные для аутентификации IKE недопустимы

Вот краткое описание возможных причин ошибки 13801:

Поскольку пользователи не имеют никакого контроля над сервером, мало что можно сделать для решения этой проблемы. И в большинстве случаев пользователю, возможно, придется обратиться в службу поддержки провайдера VPN и попросить их исправить ошибку 13801.

Ошибка VPN 13801 явно ссылается на протоколы, используемые службой VPN, поэтому вам не нужно тратить время на выяснение того, что такое IKEv2 для ошибки 1380 VPN. Найдите правильный сертификат IKEv2 в документации, предоставленной администратором VPN. Есть несколько способов подтвердить эту проблему:

Давайте рассмотрим эти варианты подробнее:

Сертификату не присвоены требуемые значения расширенного использования ключа (EKU).

Вы можете проверить это, выполнив следующие действия:

1]На сервере VPN запустите ммс, добавить оснастку ‘сертификаты. ‘

2]Разверните сертификаты-личные-сертификаты, дважды щелкните установленный сертификат

3]Щелкните подробное описание для «улучшенное использование ключа ‘, проверьте, есть ли ‘проверка подлинности сервера‘ ниже

Срок действия сертификата компьютера на сервере удаленного доступа истек.

Если проблема вызвана этой причиной, подключите Администратор ЦС и зарегистрируйте новый сертификат, срок действия которого не истекает.

Доверенный корень сертификата отсутствует на клиенте.

Если клиент и сервер являются членами домена, корневой сертификат будет автоматически установлен в ‘доверенные корневые центры сертификации.’ Проверить наличие сертификата на клиенте можно здесь.

Имя субъекта сертификата не соответствует удаленному компьютеру

Вы можете подтвердить, используя следующие шаги:

1]На клиенте открыть ‘Свойства VPN-подключения‘, щелкните’Общий. ‘

2]В ‘имя хоста или IP-адрес назначения‘вам нужно будет ввести’имя субъекта‘сертификата, используемого сервером VPN вместо IP-адреса сервера VPN.

Примечание: Имя субъекта сертификата сервера обычно настраивается как полное доменное имя VPN-сервера.

Когда звонить администратору VPN-сервера

Необходимость иметь дело с ошибками VPN может быть чрезвычайно неприятным, а когда вы не можете устранить их самостоятельно, разочарование еще больше. Это именно тот случай с ошибкой VPN 13801, поэтому не теряйте времени и обратитесь к администратору VPN, чтобы убедиться, что на вашем ПК настроен правильный сертификат, который подтвержден удаленным сервером.

Источник

strongSwan IKEv2 + Windows 7 Agile VPN: что вызывает ошибку 13801

У меня есть экземпляр AWS, который я хочу быть VPN-сервером. Он подключит клиентов Windows 7 к частной сети в облаке Amazon.

Я добавил сертификат CA, который подписал серверный сертификат сервера в хранилище сертификатов локального компьютера (а не пользователя), чтобы Windows могла аутентифицировать сервер.

В этот момент Windows немедленно выводит сообщение об ошибке:

Через несколько секунд чанов снова попытается закрыть соединение.

Насколько я могу судить, я следую всем инструкциям на сильной вики.

Что я здесь делаю неправильно?

Изменить: это определенно проблема с сертификатами. Я отключил расширенные проверки проверки путем редактирования реестра и перезагрузки, как описано в MSKB926182 (lol, если вы хотите получить ссылку на это), и теперь я могу подключиться к моему VPN-серверу без ошибок. Я выясню, как создавать сертификаты, удовлетворяющие требованиям, и добавлять ответ. Благодаря @ecdsa для указателя на страницу сертификата на вики strongSwan, которая заставила меня указывать в правильном направлении.

3 ответа

Об ошибке

В моем случае моя проблема связана с значениями EKU. Следуя руководству, которое я связал сверху, мне удалось создать сертификат с правильными значениями EKU, и он отлично поработал.

Чтобы устранить эту проблему, вы можете отключить проверку EKU на своем клиенте Windows (конечно, это должно быть сделано только для тестирования):

Источник

VPN-подключение IKEv2 завершается неудачей с ошибкой 13806 когда используется сертификат ECDSA в Windows Server 2012 R2 или Windows 8.1

В данной статье описывается проблема, при algorithmin подписи Windows RT 8.1 Windows 8.1 или Windows Server 2012 R2 с помощью эллиптических кривых цифровой подписи алгоритм ECDSA. Неполадки в 2962409 накопительный пакет обновления или исправление 2961892, описанное в данной статье и необходимых компонентов.

Симптомы

Рассмотрим следующий сценарий:

У центра сертификации (ЦС), соответствует стандартам Suite B (эллиптических кривых), и центр сертификации выдает сертификаты компьютеров для проверки подлинности протокола IP-безопасность (IPsec), используя в качестве алгоритма подписи ECDSA.

У вас есть Windows RT 8.1, Windows 8.1 или компьютерах под управлением Windows Server 2012 R2, запросить сертификат IPSec из центра сертификации.

Настроить Internet Key Exchange версии 2 (IKEv2) VPN на клиентском компьютере.

Включите параметр Разрешить проверку подлинности сертификата компьютера для IKEv2на сервере.

В этом случае при попытке подключения к серверу с использованием VPN IKEv2 с клиентского компьютера, установить подключение не удастся, и появляется следующее сообщение об ошибке:

Решение

Чтобы устранить эту проблему, установите накопительный пакет обновления 2962409 или установить исправление, описанное в данной статье.

Сведения об обновлении

Дополнительные сведения о том, как получить этот накопительный пакет обновления, щелкните следующий номер статьи базы знаний Майкрософт:

Windows RT 8.1, Windows 8.1 и Windows Server 2012 R2 накопительный пакет обновления: Июнь 2014 г

Сведения об исправлении

Существует исправление от корпорации Майкрософт. Однако данное исправление предназначено для устранения только проблемы, описанной в этой статье. Применяйте данное исправление только в тех системах, которые имеют данную проблему.

Если исправление доступно для скачивания, имеется раздел «Пакет исправлений доступен для скачивания» в верхней части этой статьи базы знаний. Если этого раздела нет, отправьте запрос в службу технической поддержки для получения исправления.

Примечание. Если наблюдаются другие проблемы или необходимо устранить неполадки, вам может понадобиться создать отдельный запрос на обслуживание. Стандартная оплата за поддержку будет взиматься только за дополнительные вопросы и проблемы, которые не соответствуют требованиям конкретного исправления. Полный список телефонов поддержки и обслуживания клиентов корпорации Майкрософт или создать отдельный запрос на обслуживание посетите следующий веб-узел корпорации Майкрософт:

Примечание. В форме «Пакет исправлений доступен для скачивания» отображаются языки, для которых доступно исправление. Если нужный язык не отображается, значит исправление для данного языка отсутствует.

Предварительные условия

Это исправление необходимо сначала установить обновление 2919355 Windows RT 8.1, Windows 8.1 или Windows Server 2012 R2. Для получения дополнительных сведений щелкните следующий номер статьи базы знаний Майкрософт:

Windows RT 8.1, Windows 8.1 и Windows Server 2012 R2 накопительный пакет обновления: Июнь 2014 г

Сведения о реестре

Для использования исправления из этого пакета нет необходимости вносить изменения в реестр.

Необходимость перезагрузки

После установки исправления компьютер необходимо перезагрузить.

Сведения о замене исправлений

Это исправление не заменяет ранее выпущенные исправления.

Источник

Устранение неполадок Always On VPN

применимо к: Windows server 2022, Windows server 2019, Windows Server 2016, Windows Server 2012 R2, Windows 10

Если Always On установки VPN не удается подключить клиентов к внутренней сети, причиной является недопустимый сертификат VPN, неправильные политики NPS или проблемы с сценариями развертывания клиента или маршрутизацией и удаленным доступом. Первым шагом в устранении неполадок и тестировании VPN-подключения является понимание основных компонентов инфраструктуры VPN Always On.

Устранить проблемы с подключением можно несколькими способами. Для проблем на стороне клиента и общего устранения неполадок приложение регистрируется на клиентских компьютерах. Для проблем, связанных с проверкой подлинности, журнал NPS на сервере NPS может помочь определить источник проблемы.

Коды ошибок

Код ошибки: 800

Описание ошибки. «Удаленное подключение не удалось установить из-за сбоя использованных VPN-туннелей. VPN-сервер может быть недоступен. Если это подключение пытается использовать туннель L2TP/IPsec, параметры безопасности, необходимые для согласования IPsec, могут быть настроены неправильно.

Возможная причина. Эта ошибка возникает, если VPN-туннель имеет тип Авто и попытка подключения завершается неудачно для всех VPN-туннелей.

Возможные решения:

Если вы понимаете, какой туннель использовать для развертывания, задайте тип VPN на стороне VPN-клиента для этого типа туннеля.

При установлении VPN-подключения с определенным типом туннеля подключение по-прежнему будет завершаться сбоем, но это приведет к появлению дополнительной ошибки, относящейся к туннелю (например, «GRE заблокирован для PPTP»).

Эта ошибка также возникает, когда не удается подключиться к VPN-серверу или не удается установить туннельное подключение.

Проверьте следующее.

Порты IKE (UDP-порты 500 и 4500) не блокируются.

Правильные сертификаты для IKE существуют как на клиенте, так и на сервере.

Код ошибки: 809

Описание ошибки. Не удалось установить сетевое подключение между компьютером и VPN-сервером, так как удаленный сервер не отвечает. Это может быть вызвано тем, что одно из сетевых устройств (например, брандмауэры, NAT, маршрутизаторы) между компьютером и удаленным сервером не настроено для разрешения VPN-подключений. Обратитесь к администратору или поставщику услуг, чтобы определить, какое устройство может быть причиной проблемы.

Возможная причина. Эта ошибка вызвана блокированием портов UDP 500 или 4500 на VPN-сервере или брандмауэре.

Возможное решение. Убедитесь, что UDP-порты 500 и 4500 разрешены через все брандмауэры между клиентом и сервером RRAS.

Код ошибки: 812

Описание ошибки. Не удается подключиться к Always On VPN. Подключение не выполнено из-за политики, заданной на вашем RAS/VPN сервере. В частности, метод проверки подлинности, используемый сервером для проверки имени пользователя и пароля, может не соответствовать методу проверки подлинности, настроенному в профиле подключения. Обратитесь к администратору сервера RAS и сообщите ему об этой ошибке.

Возможные причины:

Типичная причина этой ошибки заключается в том, что NPS указал условие проверки подлинности, которое клиент не может удовлетворить. Например, NPS может указать использование сертификата для защиты подключения PEAP, но клиент пытается использовать EAP-MSCHAPv2.

Журнал событий 20276 регистрируется в средстве просмотра событий, если параметр протокола проверки подлинности VPN-сервера на основе RRAS не соответствует компьютеру VPN-клиента.

Возможное решение. Убедитесь, что конфигурация клиента соответствует условиям, указанным на сервере NPS.

Код ошибки: 13806

Описание ошибки. IKE не удалось найти действительный сертификат компьютера. Обратитесь к администратору безопасности сети, чтобы установить действительный сертификат в соответствующем хранилище сертификатов.

Возможная причина. Эта ошибка обычно возникает, когда на VPN-сервере отсутствует сертификат компьютера или сертификат корневого компьютера.

Возможное решение. Убедитесь, что сертификаты, указанные в этом развертывании, установлены как на клиентском компьютере, так и на VPN-сервере.

Код ошибки: 13801

Описание ошибки. Учетные данные проверки подлинности IKE недопустимы.

Возможные причины. Эта ошибка обычно возникает в одном из следующих случаев.

Сертификат компьютера, используемый для проверки IKEv2 на сервере RAS, не имеет проверки подлинности сервера в разделе » Расширенное использование ключа«.

Срок действия сертификата компьютера на сервере удаленного доступа истек.

Корневой сертификат для проверки сертификата сервера удаленного доступа отсутствует на клиентском компьютере.

Имя VPN-сервера, используемое на клиентском компьютере, не соответствует SubjectName сертификата сервера.

Возможное решение. Убедитесь, что сертификат сервера включает проверку подлинности сервера в разделе Расширенное использование ключа. Убедитесь, что сертификат сервера все еще действителен. Убедитесь, что используемый центр сертификации указан в списке Доверенные корневые центры сертификации на сервере RRAS. Убедитесь, что VPN-клиент подключается с помощью полного доменного имени VPN-сервера, представленного в сертификате VPN-сервера.

Код ошибки: 0x80070040

Описание ошибки. В сертификате сервера не используется Проверка подлинности сервера в качестве одной из записей использования сертификатов.

Возможная причина. Эта ошибка может возникать, если на сервере удаленного доступа не установлен сертификат проверки подлинности сервера.

Код ошибки: 0x800B0109

Как правило, компьютер VPN-клиента присоединяется к домену на основе Active Directory. Если для входа на VPN-сервер используются учетные данные домена, сертификат автоматически устанавливается в хранилище Доверенные корневые центры сертификации. Однако если компьютер не присоединен к домену или используется другая цепочка сертификатов, может возникнуть эта проблема.

Описание ошибки. Цепочка сертификатов обработана, но была прервана в корневом сертификате, которому не доверяет поставщик доверия.

Возможная причина. Эта ошибка может возникать, если соответствующий доверенный корневой сертификат ЦС не установлен в хранилище доверенных корневых центров сертификации на клиентском компьютере.

Возможное решение. Убедитесь, что корневой сертификат установлен на клиентском компьютере в хранилище доверенных корневых центров сертификации.

Журналы

Журналы приложений

Приложение регистрируется на клиентских компьютерах в большинстве сведений о событиях VPN-подключений более высокого уровня.

Найдите события из источника Расклиент. Все сообщения об ошибках возвращают код ошибки в конце сообщения. Ниже описаны некоторые из наиболее распространенных кодов ошибок, но полный список доступен в кодах ошибок маршрутизации и удаленного доступа.

Журналы NPS

NPS создает и сохраняет журналы учета NPS. По умолчанию они хранятся в файлах% SYSTEMROOT% system32 в файле с именем в XXXX.txt, где XXXX — это Дата создания файла.

По умолчанию эти журналы находятся в формате значений с разделителями-запятыми, но не содержат строки заголовка. Строка заголовка:

если вставить эту строку заголовка в качестве первой строки файла журнала, а затем импортировать файл в Microsoft Excel, столбцы будут помечены правильно.

Журналы NPS могут быть полезны при диагностике проблем, связанных с политиками. Дополнительные сведения о журналах NPS см. в разделе Интерпретация файлов журнала в формате базы данных NPS.

Проблемы в работе скрипта VPN_Profile.ps1

Наиболее распространенные проблемы, возникающие при ручном запуске Profile.ps1 сценария VPN_ включают:

Используется ли средство удаленного подключения? Не следует использовать RDP или другой метод удаленного подключения, так как он перепутать с обнаружением входа пользователя.

Является ли пользователь администратором этого локального компьютера? Убедитесь, что при выполнении сценария VPN_Profile.ps1, у которого у пользователя есть права администратора.

Включены ли дополнительные функции безопасности PowerShell? Убедитесь, что политика выполнения PowerShell не блокирует скрипт. Перед выполнением скрипта можно отключить ограниченный языковой режим, если он включен. Вы можете активировать ограниченный языковой режим после успешного завершения сценария.

Проблемы с подключением клиента Always On VPN

Небольшая неудачная настройка может привести к сбою клиентского подключения, что может быть трудно обнаружить причину. Перед установкой соединения Always On VPN-клиент проходит несколько шагов. При устранении неполадок с подключением клиентов пройдите процесс исключения следующим образом:

Подключен ли шаблон к внешнему компьютеру? При сканировании вхатисмип должен отображаться общедоступный IP-адрес, который не принадлежит вам.

Можно ли разрешить имя сервера удаленного доступа или VPN-адреса в адрес? В окне «Сетевые подключения» панели управления > > откройте свойства профиля VPN. Значение на вкладке Общие должно быть открыто разрешимым с помощью DNS.

Можно ли получить доступ к VPN-серверу из внешней сети? Попробуйте открыть внешний интерфейс с помощью протокола ICMP и проверить связь с именем удаленного клиента. После успешной проверки связи можно удалить правило Allow ICMP.

Правильно ли настроены внутренние и внешние сетевые адаптеры на VPN-сервере? Они находятся в разных подсетях? Подключение внешнего сетевого адаптера к правильному интерфейсу в брандмауэре?

Открыты ли порты UDP 500 и 4500 от клиента к внешнему интерфейсу VPN-сервера? Проверьте брандмауэр клиента, брандмауэр сервера и все аппаратные брандмауэры. IPSEC использует UDP-порт 500, поэтому убедитесь, что ИПЕК отключены или не заблокированы в любом месте.

Вы подключаетесь, но у вас нет доступа к Интернету или локальной сети? Проверьте пулы IP-адресов серверов DHCP и VPN на наличие проблем с конфигурацией.

Вы подключаетесь и имеете действительный внутренний IP-адрес, но не имеете доступа к локальным ресурсам? Убедитесь, что клиенты узнают, как получить эти ресурсы. Для маршрутизации запросов можно использовать VPN-сервер.

Проблемы подключения при использовании условного доступа Azure AD

Ой! вы еще не можете получить доступ к этому

Возможная причина

У пользователя есть допустимый сертификат проверки подлинности клиента в хранилище личных сертификатов, который не был выдан Azure AD.

Возможное решение. Для экранирования этого цикла выполните следующие действия.

Убедитесь, что разделы, и содержат правильное имя и идентификатор объекта.

Чтобы определить наличие допустимых сертификатов в хранилище сертификатов пользователя, выполните команду certutil :

Если в личном хранилище пользователя существует допустимый сертификат проверки подлинности клиента, соединение не будет выполнено (как должно) после выбора пользователем X и существования разделов, и и содержащих правильные данные.

Появляется сообщение об ошибке «не удалось найти сертификат, который может использоваться с протоколом расширяемого протокола проверки подлинности».

Не удалось удалить сертификат из колонки VPN-подключения

Описание ошибки. Не удается удалить сертификаты в колонке VPN-подключения.

Возможная причина. Для сертификата задан первичный сертификат.

Возможное решение.

Источник

Устранение неполадок подключения типа «точка — сеть» Azure

В этой статье перечисляются распространенные проблемы подключения типа «точка — сеть», которые могут возникнуть. Кроме того, здесь рассматриваются возможные причины этих проблем и способы их устранения.

Ошибка VPN-клиента: не удалось найти сертификат

Симптом

При попытке подключения к виртуальной сети Azure с помощью VPN-клиента появляется следующее сообщение об ошибке:

Не удалось найти сертификат, который был бы использован с протоколом расширенной проверки подлинности (EAP). (Ошибка 798)

Причина

Решение

Устранить проблему можно так:

Откройте диспетчер сертификатов. Щелкните Запустить, введите управление сертификатами компьютеров и щелкните Управление сертификатами компьютеров в результатах поиска.

Убедитесь, что перечисленные ниже сертификаты находятся в правильном расположении.

| Сертификат | Расположение |

|---|---|

| AzureClient.pfx | Current UserPersonalCertificates |

| AzureRoot.cer | Local ComputerTrusted Root Certification Authorities |

При импорте сертификата клиента не выбирайте параметр Включить усиленную защиту закрытого ключа.

Не удалось установить сетевое подключение между компьютером и VPN-сервером, так как удаленный сервер не отвечает

Симптом

При попытке подключения к шлюзу виртуальной сети Azure с помощью протокола IKE версии 2 в Windows вы получаете следующее сообщение об ошибке:

Не удалось установить сетевое подключение между компьютером и VPN-сервером, так как удаленный сервер не отвечает

Причина

Проблема возникает, если в версии Windows отсутствует поддержка фрагментации IKE

Решение

IKEv2 поддерживается в Windows 10 и Server 2016. Однако для использования IKEv2 необходимо установить обновления и задать значение раздела реестра локально. Версии операционной системы до Windows 10 не поддерживаются и могут использовать только SSTP.

Чтобы подготовить Windows 10 или Server 2016 IKEv2:

| Версия ОС | Дата | Номер или ссылка |

|---|---|---|

| Windows Server 2016 Windows 10 версии 1607 |

17 января 2018 г. | KB4057142 |

| Windows 10 версии 1703 | 17 января 2018 г. | KB4057144 |

| Windows 10 версии 1709 | 22 марта 2018 г. | KB4089848 |

Установите значение раздела реестра. Создайте ключ REG_DWORD HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesRasMan IKEv2DisableCertReqPayload в реестре или задайте ему значение равное 1.

Ошибка VPN-клиента: получено непредвиденное или неправильно отформатированное сообщение

Симптом

При попытке подключения к виртуальной сети Azure с помощью VPN-клиента появляется следующее сообщение об ошибке:

Получено непредвиденное или неправильно отформатированное сообщение. (Ошибка 0x80090326)

Причина

Эта проблема возникает, если выполняется одно из следующих условий.

Решение

Устранить проблему можно так:

Ошибка VPN-клиента: цепочка сертификатов обработана, но обработка прервана

Симптом

При попытке подключения к виртуальной сети Azure с помощью VPN-клиента появляется следующее сообщение об ошибке:

Цепочка сертификатов обработана, но обработка прервана на корневом сертификате, у которого отсутствует отношение доверия с поставщиком доверия.

Решение

Убедитесь, что перечисленные ниже сертификаты находятся в правильном расположении.

| Сертификат | Расположение |

|---|---|

| AzureClient.pfx | Current UserPersonalCertificates |

| Azuregateway-GUID.cloudapp.net | Current UserTrusted Root Certification Authorities |

| AzureGateway-GUID.cloudapp.net, AzureRoot.cer | Local ComputerTrusted Root Certification Authorities |

Если сертификаты уже находятся в соответствующих расположениях, попробуйте удалить эти сертификаты и установить их заново. Сертификат azuregateway-GUID.cloudapp.net находится в пакете конфигурации VPN-клиента, скачанном с портала Azure. Для извлечения файлов из пакета можно использовать архиваторы.

Произошла ошибка скачивания файла. Целевой URI не указан

Симптом

Отображается следующее сообщение об ошибке:

Произошла ошибка скачивания файла. URI назначения не указан.

Причина

Эта проблема возникает из-за неправильного типа шлюза.

Решение

Типом VPN-шлюза должен быть VPN, а типом VPN — routebased.

Ошибка VPN-клиента: сбой настраиваемого сценария VPN Azure

Симптом

При попытке подключения к виртуальной сети Azure с помощью VPN-клиента появляется следующее сообщение об ошибке:

Произошел сбой настраиваемого сценария (для обновления таблицы маршрутизации). (Ошибка 8007026f)

Причина

Это может произойти, если вы пытаетесь открыть VPN-подключение типа «сеть — точка» с помощью ярлыка.

Решение

Откройте пакет VPN напрямую, а не с помощью ярлыка.

Не удается установить VPN-клиент

Причина

Для установления отношений доверия между VPN-шлюзом и виртуальной сетью требуется дополнительный сертификат. Этот сертификат включен в пакет конфигурации VPN-клиента, который создается на портале Azure.

Решение

Извлеките содержимое пакета конфигурации VPN-клиента и найдите CER-файл. Для установки сертификата выполните следующие действия:

Ошибка портала Azure: не удалось сохранить VPN-шлюз, так как данные являются недопустимыми

Симптом

При попытке сохранить изменения для VPN-шлюза на портале Azure появляется следующее сообщение об ошибке:

Причина

Эта проблема может возникнуть, если переданный вами открытый ключ корневого сертификата содержит недопустимые знаки, например пробел.

Решение

Убедитесь, что данные в сертификате не содержат недопустимых знаков, таких как разрывы строки (возврат каретки). Значение целиком должно находиться в одной длинной строке. Ниже приведен пример содержимого сертификата.

Ошибка портала Azure: не удалось сохранить VPN-шлюз, так как имя ресурса является недопустимым

Симптом

При попытке сохранить изменения для VPN-шлюза на портале Azure появляется следующее сообщение об ошибке:

Причина

Эта проблема возникает, когда имя сертификата содержит недопустимые знаки, например пробел.

Ошибка портала Azure: ошибка 503 при скачивании файла пакета VPN

Симптом

При попытке скачать пакет конфигурации VPN-клиента появляется следующее сообщение об ошибке:

Не удалось скачать файл. Сведения об ошибке: ошибка 503. Сервер занят.

Решение

Эта ошибка может быть вызвана временным сбоем сети. Попробуйте еще раз скачать пакет VPN через несколько минут.

Обновление VPN-шлюза Azure, всем клиентам типа «точка — сеть» не удается подключиться

Причина

Если время существования сертификата составляет более 50 процентов, то сертификат сменяется.

Решение

Чтобы устранить эту проблему, повторно скачайте и разверните пакет подключения «точка — сеть» на всех клиентах.

Слишком много одновременно подключенных VPN-клиентов

Достигнуто максимальное число допустимых подключений. Общее количество подключенных клиентов можно просмотреть на портале Azure.

VPN-клиент не может получить доступ к сетевым файловым ресурсам

Симптом

VPN-клиент подключился к виртуальной сети Azure. Однако он не может получить доступ к сетевым папкам.

Причина

Для доступа к файловым ресурсам используется протокол SMB. Когда VPN-клиент добавляет учетные данные сеанса при инициировании подключения, происходит сбой. После установления подключения клиент принудительно использует кэшированные учетные данные для аутентификации Kerberos. Это инициирует отправку запросов к центру распространения ключей (контроллеру домена) для получения токена. Так как клиенты подключаются через Интернет, они могут не подключиться к контроллеру домена. Следовательно, клиенты не могут выполнить отработку отказа с Kerberos на NTLM.

Единственный случай, в котором клиенту будет предложено указать учетные данные — когда у клиента есть действительный сертификат (в котором для параметра SAN указано имя участника-пользователя), выданный доменом, к которому присоединен клиент. Клиент также должен быть физически подключен к доменной сети. В этом случае клиент пытается использовать сертификат и подключиться к контроллеру домена. Затем центр распространения ключей возвращает ошибку «KDC_ERR_C_PRINCIPAL_UNKNOWN». Это вынуждает клиента выполнить отработку отказа на NTLM.

Решение

Чтобы обойти эту проблему, отключите кэширование учетных данных домена в следующем подразделе реестра:

Не удается найти VPN-подключение типа «точка — сеть» в Windows после повторной установки VPN-клиента

Симптом

Вы удаляете VPN-подключение типа «точка — сеть», а затем переустанавливаете VPN-клиент. В этом случае VPN-подключение не будет успешно настроено. Вы не видите VPN-подключение в параметрах Сетевые подключения в Windows.

Решение

VPN-клиенту типа «точка — сеть» не удается разрешить полные доменные имена ресурсов в локальном домене

Симптом

Когда клиент подключается к Azure с помощью VPN-подключения типа «точка — сеть», ему не удается разрешить полные доменные имена ресурсов в локальном домене.

Причина

VPN-клиент типа «точка — сеть» обычно использует DNS-серверы Azure, настроенные в виртуальной сети Azure. DNS-серверы Azure имеют приоритет перед локальными DNS-серверами, настроенными в клиенте, если метрика интерфейса Ethernet не ниже, поэтому все запросы DNS отправляются на DNS-серверы Azure. Если на DNS-серверах Azure нет записей для локальных ресурсов, запрос завершается ошибкой.

Решение

Чтобы устранить эту проблему, убедитесь, что DNS-серверы Azure, используемые в виртуальной сети Azure, могут разрешать записи DNS для локальных ресурсов. Для этого можно использовать DNS-серверы пересылки или серверы условной пересылки. Дополнительные сведения см. в разделе Разрешение имен с помощью собственного DNS-сервера.

VPN-подключение типа «точка — сеть» устанавливается, но по-прежнему не удается подключиться к ресурсам Azure

Причина

Это может происходить, если VPN-клиент не получает маршруты из VPN-шлюза Azure.

Решение

Чтобы устранить эту проблему, сбросьте VPN-шлюз Azure. Чтобы убедиться, что используются новые маршруты, клиенты VPN «точка-сеть» необходимо загрузить заново после успешной настройки пиринга виртуальной сети.

Ошибка: «Функции отзыва не удалось проверить отзыв, так как сервер отзыва был не в сети. (Ошибка 0x80092013.)»

Причины

Это сообщение об ошибке появляется, если клиент не может получить доступ к http://crl3.digicert.com/ssca-sha2-g1.crl и http://crl4.digicert.com/ssca-sha2-g1.crl. Для проверки отмены сертификатов требуется доступ к этим двум сайтам. Эта проблема обычно возникает на клиенте, для которого настроен прокси-сервер. В некоторых средах в случае, если запросы не проходят через прокси-сервер, они запрещаются на пограничном межсетевом экране.

Решение

Ошибка VPN-клиента: «Подключение не выполнено из-за политики, заданной на сервере службы удаленного доступа/виртуальной частной сети. (Ошибка 812.)»

Причина

Эта ошибка возникает, если для сервера RADIUS, который использовался для аутентификации VPN-клиента, заданы неправильные параметры или шлюзу Azure не удается подключиться к серверу RADIUS.

Решение

Убедитесь, что сервер RADIUS настроен правильно. Дополнительные сведения см. в разделе Интеграция аутентификации RADIUS с сервером Многофакторной идентификации Azure AD.

«Ошибка 405» при скачивании корневого сертификата из VPN-шлюза

Причина

Корневой сертификат не установлен. Корневой сертификат установлен в хранилище доверенных сертификатов клиента.

Ошибка VPN-клиента: «Удаленное подключение не удалось установить из-за сбоя использованных VPN-туннелей. (Ошибка 800.)»

Причина

Драйвер сетевого адаптера является устаревшим.

Решение

Обновите драйвер сетевого адаптера.

Причина

В параметрах приложения в Windows для VPN-клиент Azure не включено разрешение «Фоновые приложения».

Решение

Ошибка: «Произошла ошибка скачивания файла. Целевой URI не указан.»

Причина

Эта ошибка возникает из-за неправильной настройки типа шлюза.

Решение

Типом VPN-шлюза Azure должен быть «VPN», а типом VPN — RouteBased.

Установщик пакета VPN не завершает установку

Причина

Причиной этой проблемы могут быть предыдущие установки VPN-клиента.

Решение

Через некоторое время VPN-клиент переходит в режим гибернации или спящий режим

Решение

Проверьте параметры спящего режима и режима гибернации на компьютере с VPN-клиентом.

Источник

Windows 8.1 Enterprise Windows 8.1 Pro Windows 8.1 Windows RT 8.1 Windows Server 2012 R2 Datacenter Windows Server 2012 R2 Essentials Windows Server 2012 R2 Foundation Windows Server 2012 R2 Standard Еще…Меньше

В данной статье описывается проблема, при algorithmin подписи Windows RT 8.1 Windows 8.1 или Windows Server 2012 R2 с помощью эллиптических кривых цифровой подписи алгоритм ECDSA. Неполадки в 2962409 накопительный пакет обновления или исправление 2961892, описанное в данной статье и необходимых компонентов.

Симптомы

Рассмотрим следующий сценарий:

-

У центра сертификации (ЦС), соответствует стандартам Suite B (эллиптических кривых), и центр сертификации выдает сертификаты компьютеров для проверки подлинности протокола IP-безопасность (IPsec), используя в качестве алгоритма подписи ECDSA.

-

У вас есть Windows RT 8.1, Windows 8.1 или компьютерах под управлением Windows Server 2012 R2, запросить сертификат IPSec из центра сертификации.

-

Настроить Internet Key Exchange версии 2 (IKEv2) VPN на клиентском компьютере.

-

Включите параметр Разрешить проверку подлинности сертификата компьютера для IKEv2на сервере.

В этом случае при попытке подключения к серверу с использованием VPN IKEv2 с клиентского компьютера, установить подключение не удастся, и появляется следующее сообщение об ошибке:

Ошибка 13806 — сервер не имеет установленного сертификата, который подходит для использования с IKEv2

Решение

Чтобы устранить эту проблему, установите накопительный пакет обновления 2962409 или установить исправление, описанное в данной статье.

Сведения об обновлении

Дополнительные сведения о том, как получить этот накопительный пакет обновления, щелкните следующий номер статьи базы знаний Майкрософт:

2962409 Windows RT 8.1, Windows 8.1 и Windows Server 2012 R2 накопительный пакет обновления: Июнь 2014 г

Сведения об исправлении

Существует исправление от корпорации Майкрософт. Однако данное исправление предназначено для устранения только проблемы, описанной в этой статье. Применяйте данное исправление только в тех системах, которые имеют данную проблему.

Если исправление доступно для скачивания, имеется раздел «Пакет исправлений доступен для скачивания» в верхней части этой статьи базы знаний. Если этого раздела нет, отправьте запрос в службу технической поддержки для получения исправления.

Примечание. Если наблюдаются другие проблемы или необходимо устранить неполадки, вам может понадобиться создать отдельный запрос на обслуживание. Стандартная оплата за поддержку будет взиматься только за дополнительные вопросы и проблемы, которые не соответствуют требованиям конкретного исправления. Полный список телефонов поддержки и обслуживания клиентов корпорации Майкрософт или создать отдельный запрос на обслуживание посетите следующий веб-узел корпорации Майкрософт:

http://support.microsoft.com/contactus/?ws=supportПримечание. В форме «Пакет исправлений доступен для скачивания» отображаются языки, для которых доступно исправление. Если нужный язык не отображается, значит исправление для данного языка отсутствует.

Предварительные условия

Это исправление необходимо сначала установить обновление 2919355 Windows RT 8.1, Windows 8.1 или Windows Server 2012 R2. Для получения дополнительных сведений щелкните следующий номер статьи базы знаний Майкрософт:

2919355 Windows RT 8.1, Windows 8.1 и Windows Server 2012 R2 накопительный пакет обновления: Июнь 2014 г

Сведения о реестре

Для использования исправления из этого пакета нет необходимости вносить изменения в реестр.

Необходимость перезагрузки

После установки исправления компьютер необходимо перезагрузить.

Сведения о замене исправлений

Это исправление не заменяет ранее выпущенные исправления.

Глобальная версия этого исправления устанавливает файлы с атрибутами, указанными в приведенных ниже таблицах. Дата и время для файлов указаны в формате UTC. Дата и время для файлов на локальном компьютере отображаются в местном времени с вашим текущим смещением летнего времени (DST). Кроме того, при выполнении определенных операций с файлами, даты и время могут изменяться.

Сведения о файле Windows 8.1 и Windows Server 2012 R2 и заметкиВажно. Windows Server 2012 R2 исправления и исправления Windows 8.1 включаются в тех же самых пакетов. Однако исправления на странице запроса исправлений перечислены под обеими операционными системами. Для получения пакета исправлений, который применяется к одной или обеих операционных систем, установите исправления, перечисленные в разделе «Windows 8.1/Windows Server 2012 R2» на странице. Всегда смотрите раздел «Информация в данной статье относится к следующим продуктам» статьи для определения фактических операционных систем, к которым применяется каждое исправление.

-

Файлы, относящиеся к определенному продукту, этапу разработки (RTM, SPn) и направлению поддержки (LDR, GDR) можно определить по номерам версий, как показано в следующей таблице.

Версия

Продукт

Контрольная точка

Направление поддержки

6.3.960 0.17xxx

Windows 8.1 и Windows Server 2012 R2

RTM

GDR

-

Файлы MANIFEST (.manifest) и MUM (.mum), устанавливаемые для каждой среды, указаны отдельно в разделе «Сведения о дополнительных файлах». MUM, MANIFEST и связанные файлы каталога безопасности (.cat) очень важны для поддержания состояния обновленных компонентов. Файлы каталога безопасности, для которых не перечислены атрибуты, подписаны цифровой подписью корпорации Майкрософт.

Для всех поддерживаемых 32-разрядных версий Windows 8.1

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Vpnike.dll |

6.3.9600.17111 |

323,072 |

30-Apr-2014 |

03:15 |

x86 |

Для всех поддерживаемых 64-разрядных версий Windows 8.1 и Windows Server 2012 R2

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Vpnike.dll |

6.3.9600.17111 |

403,968 |

30-Apr-2014 |

03:42 |

x64 |

Для Windows RT 8.1

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Vpnike.dll |

6.3.9600.17111 |

271,360 |

30-Apr-2014 |

02:39 |

Неприменимо |

Статус

Корпорация Майкрософт подтверждает, что это проблема продуктов Майкрософт, перечисленных в разделе «Относится к».

Дополнительные сведения

Для получения дополнительных сведений о терминологии обновлений программного обеспечения щелкните следующий номер статьи базы знаний Майкрософт:

Описание 824684 Стандартные термины, используемые при описании обновлений программных продуктов Майкрософт.

Сведения о дополнительных файлах

Нужна дополнительная помощь?

More of the same. I import valid ssl certificates to a windows 7 64bit professional work station (three workstations actually)

I’ve set up an IKEv2 VPN connection definition that is set for machine certificates, NO User/PW signon.

(although windows doesn’t explain what a»machine» certificate is)

I import the client certificate into the machine personal certificate store.

I import the self-signed CA (Certificate Authority) into the machine Trusted Certificates Authority store.

via mmc I do a find for each certificate using the issuer string, and the system finds both certificates.

I’m trying to connect a windows 7 client to a Redhat Linux 7 server.

However whenever I try to start a VPN connection it ALWAYS fails with a 13806 error message to wit:

Error 13806 IKE failed to find a valid machine certificate. Contact your Network Security Administrator about installing a valid

certificate in the appropriate Certificate Store.

However when I use mmc to find the CA and the client certificate, mmc ALWAYS finds them. It’s the same behavior on all 3 systems.

each system has it’s own unique client cert, and they all used the same self-signed CA.

Looking at the message it says «failed to find a valid machine certificate» Does this mean the certificate it found is invalid?

If it is WHY doesn’t the «error msg handler logic» dump the certificate and display what makes the certificate invalid???

In the second part of the message;

Contact your Network Security Administrator about installing a valid certificate in the appropriate Certificate Store.

Why doesn’t the «error message handler» specify exactly which certificate store is the appropriate store??

Is there some way of defining a certificate store to the IKEv2 VPN connection definition? (as it’s done in Unix & Linux, and z/OS)

Any ideas and/or suggestions are appreciated.

Best regards

Guy

Hello,

I’m trying to setup a VPN connection using the following settings:

- VPN Type: IKEv2

- Authentication: use machine certificate

- DHGroup: ECP256 or ECP384

When I try to connect this VPN, I get the following error:

Connecting to vpn.contoso.org.

Verifying username and password…IKE failed to find valid machine certificate. Contact your Network Security Administrator about installing a valid certificate in the appropriate Certificate Store.

When I change the configuration to DHGroup ‘Group14’, the connection succeeds.

The error only occurs when using one of the ECPxxx DHGroups.

Below is the command output, which shows the working scenario + config update + failing scenario:

PS C:> Set-VpnConnectionIPsecConfiguration -ConnectionName vpn.contoso.org -EncryptionMethod AES256 -IntegrityCheckMethod SHA256 -DHGroup group14 -AuthenticationTransformConstants sha256 -CipherTransformConstants AES256 -PfsGroup PFS2048 -force -passthru AuthenticationTransformConstants : SHA256128 CipherTransformConstants : AES256 DHGroup : Group14 IntegrityCheckMethod : SHA256 PfsGroup : PFS2048 EncryptionMethod : AES256 PS C:> rasdial vpn.contoso.org Connecting to vpn.contoso.org... Verifying username and password... Registering your computer on the network... Successfully connected to vpn.contoso.org. Command completed successfully. PS C:> rasdial vpn.contoso.org /disconnect Command completed successfully. PS C:> Set-VpnConnectionIPsecConfiguration -ConnectionName vpn.contoso.org -EncryptionMethod AES256 -IntegrityCheckMethod SHA256 -DHGroup ecp256 -AuthenticationTransformConstants sha256 -CipherTransformConstants AES256 -PfsGroup PFS2048 -force -passthru AuthenticationTransformConstants : SHA256128 CipherTransformConstants : AES256 DHGroup : ECP256 IntegrityCheckMethod : SHA256 PfsGroup : PFS2048 EncryptionMethod : AES256 PS C:> rasdial vpn.contoso.org Connecting to vpn.contoso.org... Verifying username and password...IKE failed to find valid machine certificate. Contact your Network Security Administrator about installing a valid certificate in the appropriate Certificate Store.

The VPN server is configured to accept any of the following DHGroups: Group14, ECP256, ECP384.

When I attempt to connect using a different DHGroup, I get a completely different error:

PS C:> Set-VpnConnectionIPsecConfiguration -ConnectionName vpn.contoso.org -EncryptionMethod AES256 -IntegrityCheckMethod SHA256 -DHGroup group2 -AuthenticationTransformConstants sha256 -CipherTransformConstants AES256 -PfsGroup PFS2048 -force -passthru AuthenticationTransformConstants : SHA256128 CipherTransformConstants : AES256 DHGroup : Group2 IntegrityCheckMethod : SHA256 PfsGroup : PFS2048 EncryptionMethod : AES256 PS C:> rasdial contoso.org Connecting to vpn.contoso.org... Verifying username and password...Policy match error

When I try to connect in with Group14, but have no certificate installed, I also get the ‘IKE failed to find valid machine certificate’ error.

It looks like the certificate requirements are different when using one of the ECPxxx DHGroups.

I tried deleting/recreating certificate, with different settings:

- client authentication

- client authentication + server authentication

- all key usages + all EKU’s

but I was unable to establish a connection.

I did found a document explaining certificate requirements for the server-side, but not for the client-side certificate.

Do you have any idea, on how to fix this?

Hello,

I’m trying to setup a VPN connection using the following settings:

- VPN Type: IKEv2

- Authentication: use machine certificate

- DHGroup: ECP256 or ECP384

When I try to connect this VPN, I get the following error:

Connecting to vpn.contoso.org.

Verifying username and password…IKE failed to find valid machine certificate. Contact your Network Security Administrator about installing a valid certificate in the appropriate Certificate Store.

When I change the configuration to DHGroup ‘Group14’, the connection succeeds.

The error only occurs when using one of the ECPxxx DHGroups.

Below is the command output, which shows the working scenario + config update + failing scenario:

PS C:> Set-VpnConnectionIPsecConfiguration -ConnectionName vpn.contoso.org -EncryptionMethod AES256 -IntegrityCheckMethod SHA256 -DHGroup group14 -AuthenticationTransformConstants sha256 -CipherTransformConstants AES256 -PfsGroup PFS2048 -force -passthru AuthenticationTransformConstants : SHA256128 CipherTransformConstants : AES256 DHGroup : Group14 IntegrityCheckMethod : SHA256 PfsGroup : PFS2048 EncryptionMethod : AES256 PS C:> rasdial vpn.contoso.org Connecting to vpn.contoso.org... Verifying username and password... Registering your computer on the network... Successfully connected to vpn.contoso.org. Command completed successfully. PS C:> rasdial vpn.contoso.org /disconnect Command completed successfully. PS C:> Set-VpnConnectionIPsecConfiguration -ConnectionName vpn.contoso.org -EncryptionMethod AES256 -IntegrityCheckMethod SHA256 -DHGroup ecp256 -AuthenticationTransformConstants sha256 -CipherTransformConstants AES256 -PfsGroup PFS2048 -force -passthru AuthenticationTransformConstants : SHA256128 CipherTransformConstants : AES256 DHGroup : ECP256 IntegrityCheckMethod : SHA256 PfsGroup : PFS2048 EncryptionMethod : AES256 PS C:> rasdial vpn.contoso.org Connecting to vpn.contoso.org... Verifying username and password...IKE failed to find valid machine certificate. Contact your Network Security Administrator about installing a valid certificate in the appropriate Certificate Store.

The VPN server is configured to accept any of the following DHGroups: Group14, ECP256, ECP384.

When I attempt to connect using a different DHGroup, I get a completely different error:

PS C:> Set-VpnConnectionIPsecConfiguration -ConnectionName vpn.contoso.org -EncryptionMethod AES256 -IntegrityCheckMethod SHA256 -DHGroup group2 -AuthenticationTransformConstants sha256 -CipherTransformConstants AES256 -PfsGroup PFS2048 -force -passthru AuthenticationTransformConstants : SHA256128 CipherTransformConstants : AES256 DHGroup : Group2 IntegrityCheckMethod : SHA256 PfsGroup : PFS2048 EncryptionMethod : AES256 PS C:> rasdial contoso.org Connecting to vpn.contoso.org... Verifying username and password...Policy match error

When I try to connect in with Group14, but have no certificate installed, I also get the ‘IKE failed to find valid machine certificate’ error.

It looks like the certificate requirements are different when using one of the ECPxxx DHGroups.

I tried deleting/recreating certificate, with different settings:

- client authentication

- client authentication + server authentication

- all key usages + all EKU’s

but I was unable to establish a connection.

I did found a document explaining certificate requirements for the server-side, but not for the client-side certificate.

Do you have any idea, on how to fix this?

Я полный профан, искренне надеюсь на помощь простыми словами

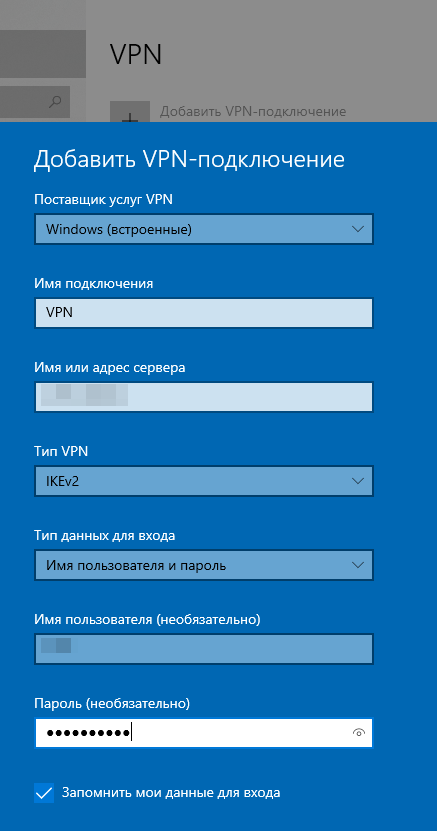

На удаленном сервере с OS Debian по вот этому гайду с использованием strongSwan организовал для себя VPN. Все отлично работает на iPhone и Mac, однако для подключения с Windows нужно проделать какие-то дополнительные манипуляции, потому что ни так, ни этак подключится не удается. Ошибки подключения разные, в зависимости от настроек создаваемого подключения в Windows.

Если делать подключение в лоб:

вот так

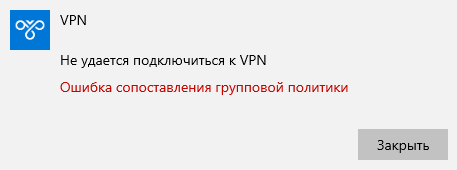

то получаем ошибку сопоставления групповой политики:

ошибка

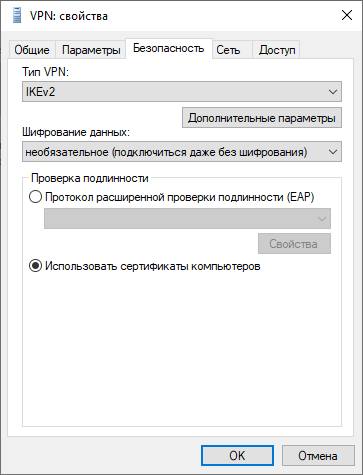

В свойствах подключения можно переставить проверку подлинности на «Использовать сертификаты компьютеров»:

настройки vpn

правда это ничего не меняет.

Вот этот мануал по strongSwan’у подсказывает, что «By default Windows 7 up to Windows 11 propose only the weak modp1024 Diffie-Hellman key exchange algorithm» и предлагает соотвествующую настройку для ipsec.conf:

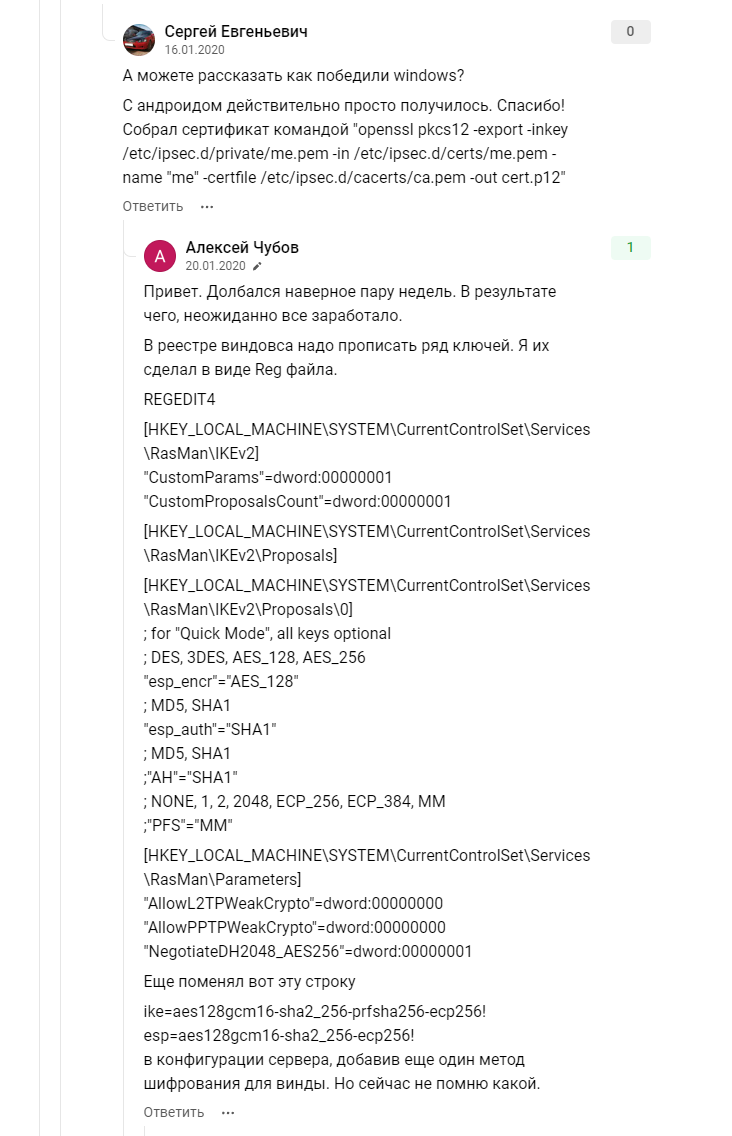

ike = 3des-aes128-aes192-aes256-sha1-sha256-sha384-modp1024О том, что именна эта строчка портит малину подсказывают коллеги из комментов в оригинальной статье на vc.ru:

скриншот комментариев

мне, правда, это не помогло

Из какого-то источника, который я уже не могу нагуглить, я узнал что на компьютере нужно иметь корневой сертификат, который я создал на удаленном сервере. Сертификат был создан в формате *.pem, установить его в Windows я смог только переименовав файл в *.der и кликнув по нему два раза. Создать сертификат с помощью pki в формате, который винда переварила бы by-design я не смог. Установка сертификата в хранилице «Доверенных корневых центров сертификации» не помогла.

Вот эта статья из мануала strongSwan подсказывает, что для windows сертификат должен быть сгенерирован с дополнительным ключом:

subjectAltName = DNS:<YOUR_VPS_IP>

но увы и это мне тоже не помогло.

В конце уже упомянутого выше мануала есть ссылки, в том числе на Configuring strongSwan for Windows clients для случая, когда Windows client «Using Passwords with EAP-MSCHAPv2«, однако он предлагает конфигурировать файл swanctl.conf, а у меня конфигурация уже задана в ipsec.conf, понять как одно с другим связано квалификации моей не хватает

Вобщем, достаточно разрозненный набор фактов выглядит вот так, очень прошу помощь от гуру.

Почему я не купил готовый сконфигурированный сервер?

Да

More of the same. I import valid ssl certificates to a windows 7 64bit professional work station (three workstations actually)

I’ve set up an IKEv2 VPN connection definition that is set for machine certificates, NO User/PW signon.

(although windows doesn’t explain what a»machine» certificate is)

I import the client certificate into the machine personal certificate store.

I import the self-signed CA (Certificate Authority) into the machine Trusted Certificates Authority store.

via mmc I do a find for each certificate using the issuer string, and the system finds both certificates.

I’m trying to connect a windows 7 client to a Redhat Linux 7 server.

However whenever I try to start a VPN connection it ALWAYS fails with a 13806 error message to wit:

Error 13806 IKE failed to find a valid machine certificate. Contact your Network Security Administrator about installing a valid

certificate in the appropriate Certificate Store.

However when I use mmc to find the CA and the client certificate, mmc ALWAYS finds them. It’s the same behavior on all 3 systems.

each system has it’s own unique client cert, and they all used the same self-signed CA.

Looking at the message it says «failed to find a valid machine certificate» Does this mean the certificate it found is invalid?

If it is WHY doesn’t the «error msg handler logic» dump the certificate and display what makes the certificate invalid???

In the second part of the message;

Contact your Network Security Administrator about installing a valid certificate in the appropriate Certificate Store.

Why doesn’t the «error message handler» specify exactly which certificate store is the appropriate store??

Is there some way of defining a certificate store to the IKEv2 VPN connection definition? (as it’s done in Unix & Linux, and z/OS)

Any ideas and/or suggestions are appreciated.

Best regards

Guy

Windows 8.1 Enterprise Windows 8.1 Pro Windows 8.1 Windows RT 8.1 Windows Server 2012 R2 Datacenter Windows Server 2012 R2 Essentials Windows Server 2012 R2 Foundation Windows Server 2012 R2 Standard Еще…Меньше

В данной статье описывается проблема, при algorithmin подписи Windows RT 8.1 Windows 8.1 или Windows Server 2012 R2 с помощью эллиптических кривых цифровой подписи алгоритм ECDSA. Неполадки в 2962409 накопительный пакет обновления или исправление 2961892, описанное в данной статье и необходимых компонентов.

Симптомы

Рассмотрим следующий сценарий:

-

У центра сертификации (ЦС), соответствует стандартам Suite B (эллиптических кривых), и центр сертификации выдает сертификаты компьютеров для проверки подлинности протокола IP-безопасность (IPsec), используя в качестве алгоритма подписи ECDSA.

-

У вас есть Windows RT 8.1, Windows 8.1 или компьютерах под управлением Windows Server 2012 R2, запросить сертификат IPSec из центра сертификации.

-

Настроить Internet Key Exchange версии 2 (IKEv2) VPN на клиентском компьютере.

-

Включите параметр Разрешить проверку подлинности сертификата компьютера для IKEv2на сервере.

В этом случае при попытке подключения к серверу с использованием VPN IKEv2 с клиентского компьютера, установить подключение не удастся, и появляется следующее сообщение об ошибке:

Ошибка 13806 — сервер не имеет установленного сертификата, который подходит для использования с IKEv2

Решение

Чтобы устранить эту проблему, установите накопительный пакет обновления 2962409 или установить исправление, описанное в данной статье.

Сведения об обновлении

Дополнительные сведения о том, как получить этот накопительный пакет обновления, щелкните следующий номер статьи базы знаний Майкрософт:

2962409 Windows RT 8.1, Windows 8.1 и Windows Server 2012 R2 накопительный пакет обновления: Июнь 2014 г

Сведения об исправлении

Существует исправление от корпорации Майкрософт. Однако данное исправление предназначено для устранения только проблемы, описанной в этой статье. Применяйте данное исправление только в тех системах, которые имеют данную проблему.

Если исправление доступно для скачивания, имеется раздел «Пакет исправлений доступен для скачивания» в верхней части этой статьи базы знаний. Если этого раздела нет, отправьте запрос в службу технической поддержки для получения исправления.

Примечание. Если наблюдаются другие проблемы или необходимо устранить неполадки, вам может понадобиться создать отдельный запрос на обслуживание. Стандартная оплата за поддержку будет взиматься только за дополнительные вопросы и проблемы, которые не соответствуют требованиям конкретного исправления. Полный список телефонов поддержки и обслуживания клиентов корпорации Майкрософт или создать отдельный запрос на обслуживание посетите следующий веб-узел корпорации Майкрософт:

http://support.microsoft.com/contactus/?ws=supportПримечание. В форме «Пакет исправлений доступен для скачивания» отображаются языки, для которых доступно исправление. Если нужный язык не отображается, значит исправление для данного языка отсутствует.

Предварительные условия

Это исправление необходимо сначала установить обновление 2919355 Windows RT 8.1, Windows 8.1 или Windows Server 2012 R2. Для получения дополнительных сведений щелкните следующий номер статьи базы знаний Майкрософт:

2919355 Windows RT 8.1, Windows 8.1 и Windows Server 2012 R2 накопительный пакет обновления: Июнь 2014 г

Сведения о реестре

Для использования исправления из этого пакета нет необходимости вносить изменения в реестр.

Необходимость перезагрузки

После установки исправления компьютер необходимо перезагрузить.

Сведения о замене исправлений

Это исправление не заменяет ранее выпущенные исправления.

Глобальная версия этого исправления устанавливает файлы с атрибутами, указанными в приведенных ниже таблицах. Дата и время для файлов указаны в формате UTC. Дата и время для файлов на локальном компьютере отображаются в местном времени с вашим текущим смещением летнего времени (DST). Кроме того, при выполнении определенных операций с файлами, даты и время могут изменяться.

Сведения о файле Windows 8.1 и Windows Server 2012 R2 и заметкиВажно. Windows Server 2012 R2 исправления и исправления Windows 8.1 включаются в тех же самых пакетов. Однако исправления на странице запроса исправлений перечислены под обеими операционными системами. Для получения пакета исправлений, который применяется к одной или обеих операционных систем, установите исправления, перечисленные в разделе «Windows 8.1/Windows Server 2012 R2» на странице. Всегда смотрите раздел «Информация в данной статье относится к следующим продуктам» статьи для определения фактических операционных систем, к которым применяется каждое исправление.

-

Файлы, относящиеся к определенному продукту, этапу разработки (RTM, SPn) и направлению поддержки (LDR, GDR) можно определить по номерам версий, как показано в следующей таблице.

Версия

Продукт

Контрольная точка

Направление поддержки

6.3.960 0.17xxx

Windows 8.1 и Windows Server 2012 R2

RTM

GDR

-

Файлы MANIFEST (.manifest) и MUM (.mum), устанавливаемые для каждой среды, указаны отдельно в разделе «Сведения о дополнительных файлах». MUM, MANIFEST и связанные файлы каталога безопасности (.cat) очень важны для поддержания состояния обновленных компонентов. Файлы каталога безопасности, для которых не перечислены атрибуты, подписаны цифровой подписью корпорации Майкрософт.

Для всех поддерживаемых 32-разрядных версий Windows 8.1

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Vpnike.dll |

6.3.9600.17111 |

323,072 |

30-Apr-2014 |

03:15 |

x86 |

Для всех поддерживаемых 64-разрядных версий Windows 8.1 и Windows Server 2012 R2

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Vpnike.dll |

6.3.9600.17111 |

403,968 |

30-Apr-2014 |

03:42 |

x64 |

Для Windows RT 8.1

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Vpnike.dll |

6.3.9600.17111 |

271,360 |

30-Apr-2014 |

02:39 |

Неприменимо |

Статус

Корпорация Майкрософт подтверждает, что это проблема продуктов Майкрософт, перечисленных в разделе «Относится к».

Дополнительные сведения

Для получения дополнительных сведений о терминологии обновлений программного обеспечения щелкните следующий номер статьи базы знаний Майкрософт:

Описание 824684 Стандартные термины, используемые при описании обновлений программных продуктов Майкрософт.

Сведения о дополнительных файлах

Нужна дополнительная помощь?

Нужны дополнительные параметры?

Изучите преимущества подписки, просмотрите учебные курсы, узнайте, как защитить свое устройство и т. д.

В сообществах можно задавать вопросы и отвечать на них, отправлять отзывы и консультироваться с экспертами разных профилей.

More of the same. I import valid ssl certificates to a windows 7 64bit professional work station (three workstations actually)

I’ve set up an IKEv2 VPN connection definition that is set for machine certificates, NO User/PW signon.

(although windows doesn’t explain what a»machine» certificate is)

I import the client certificate into the machine personal certificate store.

I import the self-signed CA (Certificate Authority) into the machine Trusted Certificates Authority store.

via mmc I do a find for each certificate using the issuer string, and the system finds both certificates.

I’m trying to connect a windows 7 client to a Redhat Linux 7 server.

However whenever I try to start a VPN connection it ALWAYS fails with a 13806 error message to wit:

Error 13806 IKE failed to find a valid machine certificate. Contact your Network Security Administrator about installing a valid

certificate in the appropriate Certificate Store.

However when I use mmc to find the CA and the client certificate, mmc ALWAYS finds them. It’s the same behavior on all 3 systems.

each system has it’s own unique client cert, and they all used the same self-signed CA.

Looking at the message it says «failed to find a valid machine certificate» Does this mean the certificate it found is invalid?

If it is WHY doesn’t the «error msg handler logic» dump the certificate and display what makes the certificate invalid???

In the second part of the message;

Contact your Network Security Administrator about installing a valid certificate in the appropriate Certificate Store.

Why doesn’t the «error message handler» specify exactly which certificate store is the appropriate store??

Is there some way of defining a certificate store to the IKEv2 VPN connection definition? (as it’s done in Unix & Linux, and z/OS)

Any ideas and/or suggestions are appreciated.

Best regards

Guy