Добрый день

Регулярно происходит такая ситуация — на почту прилетают алерты от политики KES 11 с таким содержанием:

Спойлер

Критическое событие: 24.07.2022 16:55:28:

Тип события: Ошибка обработки

Название: SearchProtocolHost.exe

Путь к программе: C:WindowsSystem32

ID процесса: 9676

Пользователь: (Инициатор)

Компонент: Защита от файловых угроз

Описание результата: Ошибка обработки

Тип объекта: Файл

Путь к объекту: C:WindowsSystem32configsystemprofileAppDataLocalMicrosoftWindowsINetCache

Название объекта: counters.dat

Последний раз прилетело 190 подобных сообщений за 2 минуты с одного хоста, ругался на самые разные файлы (системные библиотеки, пользовательский кэш браузера и т.д.). Причем с разными версиями kes такое, в основном 11.7-11.8 стоят с разными патчами. В событиях хоста в ksc этих сработок нет, есть в Kaspersky Event Log. В политике по этим уведомлениям стоят только галочки сохранять в локальном отчете и журнале windows. Может кто сталкивался, подскажите как реагировать/исправлять?

Как добавить программу в исключения антивируса Касперского

Антивирус Касперского защищает пользователей от вирусов: троянов, червей, шпионов и вредоносного ПО.

- В нижней левой части экрана нажмите на иконку «Шестеренка», чтобы попасть в меню «Настройки».

- Там во вкладке «Дополнительно» выберите пункт «Угрозы и исключения».

- На открывшейся странице ссылку «Настроить исключения» в центральной части экрана.

- В появившемся окне нажмите «Добавить» и напротив поля «Файл или папка» используйте «Обзор..».

- В открывшемся меню найдите папку или файл, которые нужно исключить из проверки.

- Измените параметры исключения, если нужно, включите режим «Активно» и нажмите «Добавить».

Касперский удалил нужный файл, что делать?

Антивирусные продукты компании «Лаборатория Касперского» удалили важные файлы, без предварительного запроса, при сканировании системы на предмет обнаружения вирусных программ? Ознакомьтесь с причинами и возможными действенными способами восстановления утраченных пользовательских файлов в представленной статье.

Введение

Наибольшее развитие, в последнее время, получили информационные технологии и, связанные с ними, смежные и сопутствующие отрасли. Одной из таких отраслей, наиболее выделяющейся своими темпами роста и необычайным уровнем популярности среди пользователей во всем мире, можно смело назвать производство разнообразных компьютерных устройств.

Постоянно увеличивающийся объем окружающей нас информации, доступной из любых источников и годной к применению во всех сферах деятельности, как профессиональной, так и личной, подстегивает развитие данной отрасли и выступает инициатором разработки новых видов прикладных устройств.

Одним из самых первых, что существенно повлияло на его последующую популярность совместно с высочайшими функциональными возможностями, обусловленными применением высокотехнологичных электронных элементов, является персональный компьютер. Представленный практически во всех отраслях жизнедеятельности, он позволяет мгновенно получать, обрабатывать, обмениваться и хранить существенный массив информации, и выполнять разнообразные действия с ней на высоком графическом уровне.

Создание новейших компьютерных устройств подразумевает обязательную разработку современного программного обеспечения для контроля и полноценного управления. Наличие универсального многофункционального кроссплатформенного программного обеспечения позволяет значительно упростить конечным потребителям использование компьютерных устройств, а также предоставляет возможность выполнять разнообразные задания на любых устройствах, без непосредственной привязки последних к конкретному месту.

Развитие компьютерной отрасли и направления программного обеспечения привело к практически полному переводу любой информации в цифровой режим. А последующее создание и всеобщее распространение международной информационной компьютерной сети «Интернет» лишь значительно ускорило этот процесс.

Не удивительно, что такой громадный объем данных, содержащий, как информацию для свободного доступа, так и закрытые личные, финансовые или профессиональные данные, не мог не привлечь к себе внимание различных мошенников.

Создавая разнообразные виды инструментов для взлома компьютерных устройств, включая электронные приборы и вредоносные злонамеренные программы (вирусы), злоумышленники стараются любым способом получить доступ к конфиденциальным данным, для последующей их перепродажи или применения с целью получения выгоды. Громадный объем угроз и нападений реализуется через сеть «Интернет», ввиду ее необычайной разветвленности и имеющемуся доступу практически к любому компьютерному устройству, непосредственно или удаленно подключенному к сети.

На борьбу с различными видами угроз, включая вредоносное воздействие вирусных программ, направлены усилия отдельного сегмента программной безопасности, реализуемого в построении комплексной (локальной, удаленной и сетевой) защиты компьютерных устройств от возможного заражения и разнообразных видов уязвимостей.

В основном, защита компьютерных устройств осуществляется через применение специального антивирусного программного обеспечения, содержащего различные программы, направленные на обеспечение безопасности как от строго направленных видов угроз, так и на предоставление полной защиты от любых заражений.

Используя соответствующий поисковый запрос в информационной сети «Интернет» можно отыскать множество компаний, предоставляющих программы для защиты пользовательских данных. Однако стоит обратить свое внимание на производителей, чьи продукты имеют высочайшие показатели по обнаружению вредоносных программ и блокированию их негативного воздействия на компьютерное устройство пользователя, а также обладающие самыми большими базами обнаруженных и изолированных вирусов.

Одним из таких производителей является компания «Лаборатория Касперского» — лидер на рынке услуг по обеспечению информационной безопасности и решений для защиты конечных компьютерных устройств, сетей и других узлов IT-инфраструктуры.

Вредоносное воздействие вирусов может приводить к разнообразным повреждениям информации, ее стиранию, шифрованию, перезаписи, уничтожению системных файлов и таблиц файловой системы и другим последствиям, которые влияют на работу отдельных элементов или компьютерного устройства в целом.

Борьба антивирусного программного обеспечения с вредоносным воздействием вирусных программ может приводить к ситуациям, когда отдельные важные файлы пользователей могут быть удалены при лечении системы или после устранения последствий заражения вирусами. О том, как поступить в ситуации, когда антивирусная программа удалила нужные файлы, что предпринять и как их восстановить, мы расскажем далее в этой статье.

Почему важно использовать антивирусную программу?

Понятие безопасности всегда имело первостепенное значение. В век стремительного развития компьютерных технологий и способов распространения информации, безопасное использование, обработка и хранение информации требуют особого внимания и помощи соответствующих программ.

Вирус является наиболее распространенной угрозой для любых персональных компьютеров, и его воздействие может привести к трагическим последствиям, оказывающим влияние на дальнейшие действия пользователей.

Такие вредоносные программы могут быстро само копироваться и лавинообразно инфицировать все подключенные устройства, вызывая, тем самым, серьезные проблемы в компьютерной системе. Вредоносное программное обеспечение может привести к ошибочной работе компьютера и частому сбою данных на разных устройствах, подключенных к нему, что может серьезно помешать ведению работ пользователями и привести к потере важных данных. Поэтому, жизненно необходимо, защищать систему компьютерных устройств от воздействия вредоносных программ и обеспечить сохранность информации от доступа к ней третьих лиц.

Вредоносное воздействие злонамеренных программ

Принцип вредоносного воздействия, реализуемый в вирусах, различен, но главная цель, которую преследуют разработчики-создатели вируса, является удаленный несанкционированный скрытый доступ к компьютерному устройству, для последующего его использования в злонамеренных действиях, или завладения конфиденциальными данными.

- Переименование существующих файлов;

- Вставка дополнительных кодов в здоровые файлы;

- Удаление файлов из своего местоположения;

- Преобразование файлов в ярлыки;

- Блокирование доступа к диску, превращая его в недоступный, и искажение его файловой системы.

Все вирусные программы различаются по способу проникновения в компьютерное устройство пользователя, методам реализации поиска уязвимостей, на которые рассчитан вирус, для последующего заражения системы. К основным, широко распространенным типам вирусов, смело можно отнести следующие:

Макро вирусы («Macro viruses»): Макро вирус — это особый тип вредоносной программы, разработанной специально для приложений «Microsoft». Эти программы способны заражать файлы приложений «Microsoft Word» и «Microsoft Excel», принудительно вставляя в них свой собственный код. Таким образом, это приводит к потере файлов и всей, содержащейся в них, информации.

Трояны («Trojans Horses»): Трояны — это обычные компьютерные программы. Этот вирус не копируется и, следовательно, менее вреден, чем другие вредоносные программы. При загрузке на диск он выполняет работу по уничтожению данных путем стирания диска. Вы можете легко обнаружить такие вирусы с помощью установленной антивирусной программы.

Черви: Черви — это общий вирус, обнаруженный в сетях. Он использует сети для распространения и копирования из одной системы в другую. Эти вредоносные программы попадают в компьютерную систему при загрузке вредоносного приложения по электронной почте, и приводят к разрушению системных дисков. Поэтому, заражение червями чревато потерей огромного количества данных.

Вирус загрузочного сектора: Это неприятный небольшой вирус, который проникает в главную загрузочную запись «MBR» при загрузке системы. Обычно такой вирус вызывает проблемы при включении компьютера, и делает вашу систему недоступной. Как следствие, заражение приводит к форматированию системы, что может повлечь за собой потерю жизненно важных файлов.

О «Лаборатории Касперского» и предлагаемых антивирусных продуктах

Осознавая важность безопасного использования и хранения любой информации, и влиянием повышения уровня общей безопасности пользовательских компьютерных устройств на защиту от, возможного проникновения и последующего заражения, вирусами, обязательным является условие применения при работе антивирусного программного обеспечения от проверенного производителя. Самым известным, популярным, обеспечивающим высочайший уровень защиты данных, получившим мировое признание, которое выражено в самой большой пользовательской аудитории, является компания «Лаборатория Касперского».

Компания имеет широкий спектр разнообразных продуктов, направленных на удовлетворение различных потребностей пользователей. Все защитные программы компании можно распределить по ряду основных критериев, в соответствии с которыми, каждый пользователь выберет для себя необходимый комплекс антивирусной защиты. В первую очередь, для оптимального выбора, пользователям необходимо определиться с будущей областью применения защитного продукта: для бизнеса или домашнего использования.

Первая категория программ имеет разделение для малого, среднего и крупного бизнеса, в которых представлены различные варианты защитных специализированных решений, в полной мере, обеспечивающие безопасность, как работы офиса в целом, так и отдельных узлов существующих сетей.

- «Small Office Security»;

- «Cloud Endpoint Security»;

- «Стандартный Endpoint Security»;

- «Расширенный Endpoint Security».

Каждый из них рассчитан на использование для определенного количества устройств, и дополнен или ограничен разнообразными функциями.

- «Cloud Endpoint Security»;

- «Office 365 Security»;

- «Стандартный Endpoint Security»;

- «Расширенный Endpoint Security».

Простой, интуитивно понятный, интерфейс управления позволяет настраивать защиту рабочих станций и файловых серверов на максимальную степень безопасности и предотвращать заражение системы вредоносными программами.

- Защита от передовых угроз и целевых атак, мгновенное реагирование на инциденты;

- Безопасность виртуальных и облачных сред, полная защита гибридной облачной инфраструктуры;

- Целостный контроль и единая защита рабочих мест, с применением продвинутых технологий;

- Защита и исключение рисков встраиваемых систем и «Интернета»;

- Совокупная защита критических инфраструктур производственных систем управления;

- Общая универсальная защита критически важных узлов от кибермошенничества и различных перекрестных атак.

- Базовая защита: «Kaspersky Anti-Virus»;

- Оптимальная защита: «Kaspersky Internet Security»;

- Максимальная защита: «Kaspersky Total Security».

Каждое из решений обеспечивает высочайшую безопасность данных пользователей в дополнение к различным встроенным системным инструментам безопасности.

- решения для безопасного общения, защиты интернет соединения и персональных данных;

- облачная технология комплексной защиты;

- обширные бесплатные сервисы:бесплатный адаптивный домашний антивирус;определение номера, автоматическая блокировка мошенника и спама;проверка необходимости обновления установленных программ;базовая антивирусная защита и экономия заряда батареи мобильных устройств;родительский контроль;защищенное «Интернет-соединение» для безопасного общения;защита паролей;безопасный просмотр сайтов в «Интернете«;инструменты восстановления систем при отсутствии загрузки и удаление вредоносных программ.

- бесплатный адаптивный домашний антивирус;

- определение номера, автоматическая блокировка мошенника и спама;

- проверка необходимости обновления установленных программ;

- базовая антивирусная защита и экономия заряда батареи мобильных устройств;

- родительский контроль;

- защищенное «Интернет-соединение» для безопасного общения;

- защита паролей;

- безопасный просмотр сайтов в «Интернете»;

- инструменты восстановления систем при отсутствии загрузки и удаление вредоносных программ.

«Лаборатория Касперского» является заслуженным лауреатом различных наград в области обеспечения безопасности информации и защиты систем от вредоносного воздействия злонамеренных угроз, и многократным победителем всевозможных тестовых проверок, подтвержденных сертификатами ведущих компаний. Наличие разнообразных защитных инструментов также позволяет компании занимать лидирующее положение, по количеству пользователей, в мире.

Карантин и настройка исключений в продуктах компании «Лаборатория Касперского»

Большинство разработчиков современных вредоносных вирусных программ хорошо знакомы с методами компаний, направленными на обеспечение безопасности компьютерных устройств и защиту данных пользователей от различных видов угроз. Поэтому они стараются замаскировать действие вирусов под стандартное поведение обычных безопасных программ, или спрятать вредоносный код в теле простого файла.

Будучи основным элементом защиты персональных компьютеров и других устройств, «антивирус Касперского» защищает файлы пользователя и операционной системы от хакерских атак и вредоносного программного обеспечения. Следуя собственным внутренним настройкам, «Касперский» удалит зараженные или опасные файлы при их обнаружении, тем самым предотвращая нежелательные воздействие на систему, и оберегая все данные пользователей от катастрофических последствий. Поэтому, многие пользователи вдруг обнаруживают, что «антивирус Касперского» автоматически удаляет файлы без их разрешения.

Поэтому, если пользователи, на свой страх и риск, предпочитают самостоятельно принимать дальнейшие решения при обнаружении вредоносных объектов и подозрительных действий в системе, автоматическое удаление файлов можно отключить, выполнив простую дополнительную настройку. Откройте окно «антивируса Касперского» или любого другого продукта компании, и нажмите на кнопку «Настройка» в нижнем левом углу окна, представленную в виде шестеренки. В нашей статье в качестве примера мы рассмотрим приложение «Kaspersky Total Security», но алгоритм отключения подходит для всех продуктов компании.

На открывшейся странице настроек в правой панели окна в разделе «Интерактивная защита» снимите флажок напротив ячейки «Автоматически выполнять рекомендуемые действия».

Теперь автоматическое удаление вредоносных файлов, которые нельзя вылечить, отключено.

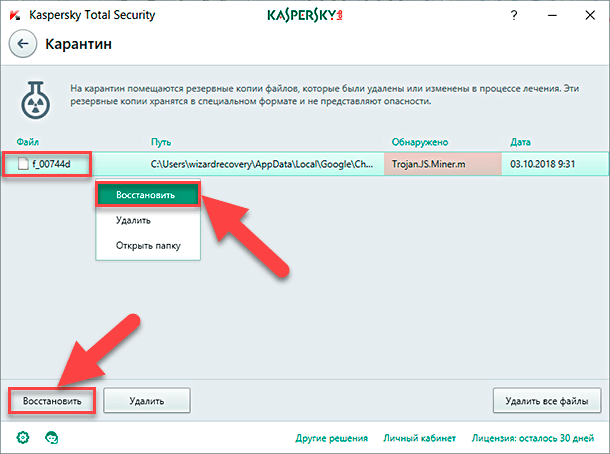

В таком случае, все обнаруженные, вредоносные или подозрительные, файлы будут изолированы антивирусом и перемещены в карантин — специальное хранилище, в котором размещаются объекты, действия которых вызывают обоснованное подозрение или могут нанести вред устройству и сохранности информации. Возможности продуктов «Лаборатории Касперского» позволяют пользователям, в случае удаления важных файлов антивирусной программой, обнаружить их и восстановить, используя для этой цели свойства карантина.

Для доступа к карантину, необходимо в главном окне антивируса в центральной панели нажать на кнопку «Больше функций».

На новой странице в вертикальном списке доступных инструментов выберите текстовую ссылку «Карантин».

В новой странице окна будут отображены все резервные копии файлов, которые были удалены или изменены в процессе лечения. Отметьте искомые файлы и нажмите кнопку «Восстановить», или щелкните правой кнопкой мыши по выделенным файлам и, во всплывающем меню, выберите аналогичный раздел.

Теперь файлы, удаленные «антивирусом Касперского», будут восстановлены.

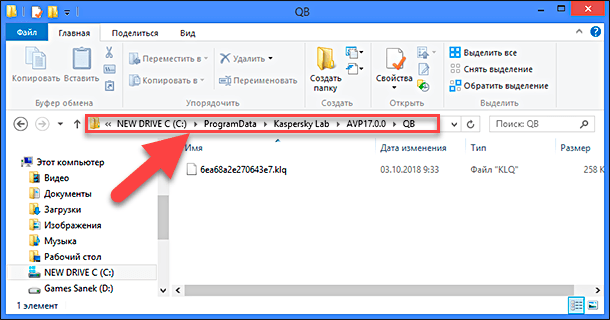

Физическое расположение карантина с помещенными там файлами находится на системном диске по следующему адресу:

Откройте проводник файлов «Windows» и перейдите по указанному пути, или введите его в строку состояния для мгновенного доступа напрямую.

Если пользователи обладают продвинутыми знаниями в области защиты информации и полностью уверены в безопасности отдельных файлов или установленных приложений, то они могут самостоятельно добавить в «защитную программу Касперского» пользовательский список исключений, который не будет контролироваться антивирусом.

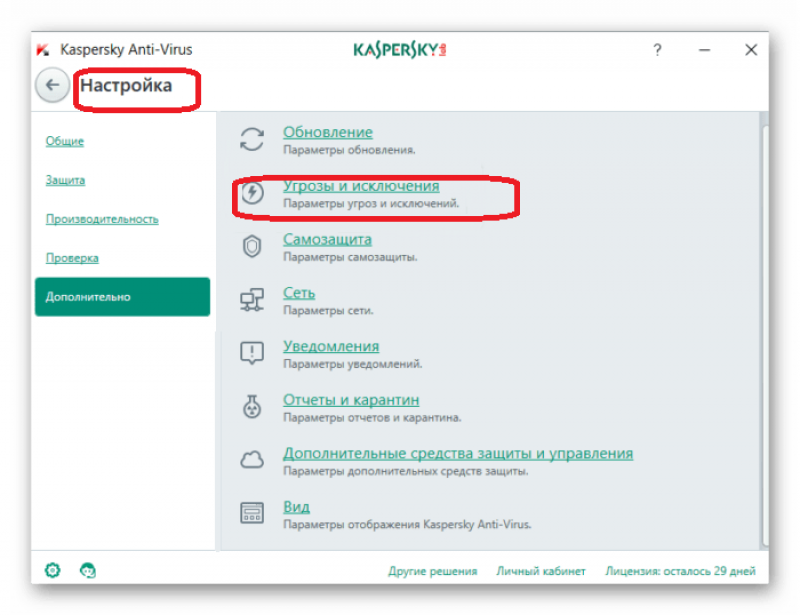

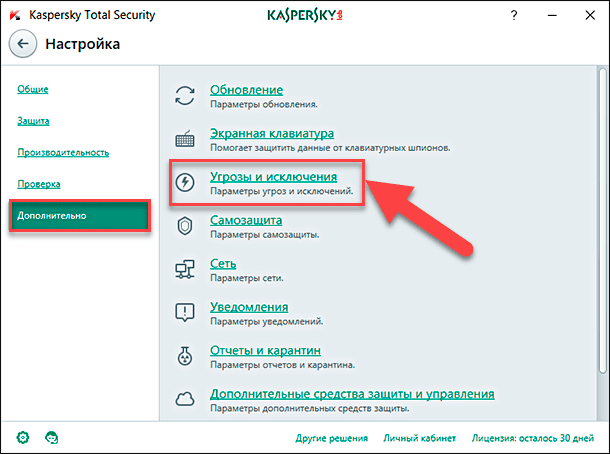

В окне настроек антивируса в левой панели перейдите в раздел «Дополнительно», а затем в правой панели нажмите текстовую ссылку «Угрозы и исключения».

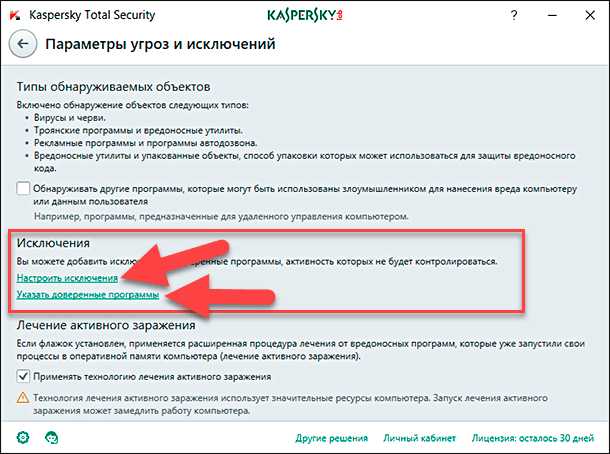

На открывшейся странице параметров найдите раздел «Исключения» и нажмите текстовую ссылку «Настроить исключения». По аналогичному принципу пользователи могут задать список доверенных программ, выбрав соответствующую ссылку «Указать доверенные программы», исполнение которых будет проигнорировано антивирусом.

В новом всплывающем окне исключений нажмите кнопку «Добавить».

Затем на следующей странице укажите файл или папку, нажав кнопку «Обзор», которая не будет проверяться антивирусом, задайте имя или маску имени объекта по классификации вирусной энциклопедии и отметьте соответствующие компоненты защиты, а потом нажмите кнопку «Добавить» для внесения заданных изменений.

Статус «Активно» задает список исключений, и программа не проверяет отмеченные файлы и папки, статус «Неактивно» — игнорирует правило и производит полную проверку без исключений.

Как добавить файл или папку в исключения Kaspersky Internet Security

Комплексный антивирус Kaspersky Internet Security может иногда выдавать ложные срабатывания и блокировать или удалять нормальные программы, используя нашу инструкцию вы без труда добавите файл или папку в исключения от сканирования, а так же исключите блокировку необходимого веб-ресурса.

Функционал Kaspersky Internet Security позволяет добавлять файлы, папки или сайты в исключения и избежать блокировки интернет-страниц, удаления файлов игр или приложений.

Данное руководство поможет занести в исключения Kaspersky Internet Security определенные файлы блокируемых или перемещаемых в карантин вполне легальных программ и предотвратить их удаление.

Совет . Предварительно убедитесь, что файл или сайт безопасен, проверкой онлайн-антивирусом VirusTotal и только после этого исключайте из сканирования.

Добавляем файл или папку в исключения Kaspersky Internet Security

Откройте Kaspersky Internet Security и нажмите в левом нижнем углу кнопку «Настройка«.

Перейдите в раздел «Защита» и зайдите в параметры «Файлового Антивируса«.

Нажмите «Расширенная настройка«.

Прокрутите в самый низ и нажмите «Настроить исключения«.

Щелкните мышкой «Добавить«.

Нажмите «Обзор«.

Найдите необходимый файл или папку, отметьте и кликните по кнопке «Выбрать«.

Отметьте компоненты защиты для которых настраивается исключение и нажмите «Добавить«.

И нужный вам объект, будет добавлен в исключения.

Как добавить сайт в исключения Kaspersky Internet Security

В настройках защиты перейдите в «Веб-Антивирус«.

Откройте расширенные настройки.

1. Если необходимо, настройте исключения проверки ссылок веб-страниц на принадлежность к вредоносным и фишинговым веб-адресам.

2. Настройте доверенные веб-адреса чтобы антивирус не проверял добавленные сайты.

Для начала нужно проверить жесткий диск на наличие ошибок.

Как видно из отчета, KIS 2011 (11.0.2.556) не может что то прочитать с дисков C, D, E, F.

Все диски проверены на наличие ошибок, с ними все в порядке.

Замечу еще раз, что при KIS 2011 (11.0.1.400) таких записей в отчетах нет, а при KIS 2011 (11.0.2.556) есть.

На компьютере почти все установлено лицензионное. В журнале проблем и стабильности работы компьютера — ошибок нет.

Кстати, когда в отчете, на любую из этих записей:

22.02.2011 14:04:29 Host Process for Windows Services Файловый Антивирус Ошибка обработки F:$Extend$ObjId Ошибка чтения

22.02.2011 14:04:29 Host Process for Windows Services Файловый Антивирус Ошибка обработки E:$Extend$ObjId Ошибка чтения

22.02.2011 14:04:29 Host Process for Windows Services Файловый Антивирус Ошибка обработки C:$EXTEND$ObjId:$O:$INDEX_ALLOCATION Ошибка чтения

22.02.2011 14:04:29 Host Process for Windows Services Файловый Антивирус Ошибка обработки D:$Extend$ObjId Ошибка чтения

кликаю правой кнопкой мыши, и выбираю: ОТКРЫТЬ ПАПКУ ИСХОДНОГО РАЗМЕЩЕНИЯ ФАЙЛА, то ни чего не происходит, ни чего не открывается.

«Погуглил» по этой же темке как у меня, подобные случаи встречаются, но темы до конца не разобраны, так что вопрос еще актуален.

И вот что еще прочитал: «$ObjId — это список неких «идентификаторов объектов». INDEX_ALLOCATION — это атрибут в файловой записи $ObjId, который описывает расположение самого списка идентификаторов на диске (каждый идентификатор задан определенной структурой). То, что эта вещь есть на Вашем винте — это нормально, так и должно быть. А вот если какая-то проблема с этим атрибутом, это не есть гуд».

Как и в чем могут выражаться проблемы с $ObjId и с INDEX_ALLOCATION?

Компьютер нормально работает. Только вот KIS 2011 (11.0.2.556) почему то не может обработать, прочитать $EXTEND$ObjId:$O:$INDEX_ALLOCATION

Kaspersky Endpoint Security содержит множество различных бинарных модулей в форме библиотек динамических ссылок, исполняемых файлов, конфигурационных файлов и файлов интерфейса. Злоумышленники могут заменить один или несколько исполняемых модулей или файлов программы другими файлами, содержащими вредоносный код. Чтобы предотвратить такую замену модулей и файлов, Kaspersky Endpoint Security может проверять целостность компонентов программы.

Программа проверяет модули и файлы на наличие несанкционированных изменений и повреждений. Если контрольная сумма модуля или файла программы является некорректной, он считается поврежденным.

Программа проверяет целостность файла манифеста, содержащего список файлов программы, целостность которых критична для корректной работы компонентов программы.

Целостность компонентов программы проверяется с помощью инструмента integrity_check_tool, расположенного в директории /opt/kaspersky/kesl/bin. Эта же директория содержит файл манифеста – integrity_check.xml, защищенный криптографической сигнатурой «Лаборатории Касперского».

Для запуска инструмента проверки целостности необходима учетная запись с root-правами.

Проверку целостности можно выполнять с помощью инструмента, устанавливаемого совместно с программой, или с помощью инструмента, поставляемого на сертифицированном CD-диске.

Инструмент проверки целостности рекомендуется запускать с сертифицированного CD-диска, чтобы гарантировать целостность самого инструмента. При запуске инструмента с CD-диска необходимо указать полный путь к файлу манифеста в директории программы.

где – это путь к файлу манифеста. По умолчанию инструмент использует файл integrity_check.xml, расположенный в директории /opt/kaspersky/kesl/bin.

Инструмент проверки целостности можно запустить со следующими дополнительными параметрами:

Результат проверки каждого файла манифеста отображается рядом с именем файла манифеста в следующем формате:

В комплект поставки Агента администрирования входит утилита klnagchk, предназначенная для проверки подключения к Серверу администрирования.

После установки Агента администрирования утилита сохраняется в директории /opt/kaspersky/klnagent/bin в 32-разрядной операционной системе и в директории /opt/kaspersky/klnagent64/bin в 64-разрядной операционной системе. В зависимости от используемых ключей Агент выполняет следующие действия при запуске:

Чтобы настроить работу Kaspersky Endpoint Security в SELinux, выполните следующие действия:

semanage fcontext -a -t bin_t

подразумевает двоичные файлы, расположенные по следующим путям:

- /var/opt/kaspersky/kesl/11.0.0. _ /opt/kaspersky/kesl/libexec/kesl

- /var/opt/kaspersky/kesl/11.0.0. _ /opt/kaspersky/kesl/bin/kesl-control

- /var/opt/kaspersky/kesl/11.0.0. _ /opt/kaspersky/kesl/libexec/kesl-gui

- /var/opt/kaspersky/kesl/11.0.0. _ /opt/kaspersky/kesl/shared/kesl-supervisor

Если вы используете пользовательскую политику SELinux, переименуйте двоичные файлы Kaspersky Endpoint Security в соответствии с политикой SELinux.

Запустите скрипт настройки Kaspersky Endpoint Security:

# /opt/ kaspersky /kesl/bin/kesl-setup.pl

Запустите следующие задачи:

- задачу Защита от файловых угроз:

kesl-control —start-task 1

задачу Проверка загрузочных секторов:

kesl-control —start-task 4 -W

задачу Проверка памяти ядра и процессов:

kesl-control —start-task 5 -W

Рекомендуется запустить все задачи, которые вы планируете запускать при использовании Kaspersky Endpoint Security.

Убедитесь, что в файле audit.log нет ошибок:

grep kesl /var/log/audit/audit.log

Если в файле присутствуют ошибки, создайте и загрузите новый модуль правил на основе блокирующих записей, чтобы исправить ошибки, а затем запустите все задачи, которые вы планируете запускать при использовании Kaspersky Endpoint Security.

В случае появления новых audit-сообщений, связанных с Kaspersky Endpoint Security, следует обновлять файл модуля правил.

Переведите SELinux в принудительный режим:

Если вы устанавливаете обновления программы, необходимо повторно переименовать двоичные файлы Kaspersky Endpoint Security (повторите шаги 1, 4, 6, 7 и 8 этой процедуры).

Дополнительную информацию вы можете найти в документации для используемой операционной системы.

Источник

Ошибка драйвера файлового перехватчика kaspersky linux

Сценарий описывает установку и первоначальную настройку Kaspersky Endpoint Security, а также установку и настройку пакета Агента администрирования.

Установка и первоначальная настройка Kaspersky Endpoint Security и Kaspersky Security Center состоит из следующих этапов:

- Удаление сторонних антивирусных программ

Перед установкой Kaspersky Endpoint Security убедитесь, что на вашем компьютере не установлены другие сторонние антивирусные программы. При необходимости удалите эти программы.

Подготовка к запуску программы в операционной системе Astra Linux

Если вы устанавливаете Kaspersky Endpoint Security в операционной системе Astra Linux в режиме закрытой программной среды, перед установкой программы необходимо выполнить ряд дополнительных действий в зависимости от версии операционной системы Astra Linux.

Установка пакета Kaspersky Endpoint Security

Выполнение первоначальной настройки Kaspersky Endpoint Security

После завершения установки Kaspersky Endpoint Security запустите скрипт послеустановочной настройки. Выполнение первоначальной настройки необходимо для включения защиты вашего компьютера. Скрипт послеустановочной настройки Kaspersky Endpoint Security входит в пакет Kaspersky Endpoint Security.

На этапе первоначальной настройки можно вручную указать значения параметров или использовать конфигурационный файл первоначальной настройки для выполнения первоначальной настройки автоматически. При необходимости можно изменить значения параметров в конфигурационном файле первоначальной настройки.

Установка Агента администрирования

Первоначальная настройка Агента администрирования

После установки Агента администрирования настройте его параметры.

Установка плагина управления Kaspersky Endpoint Security

Для управления Kaspersky Endpoint Security с помощью Kaspersky Security Center необходимо установить плагин управления Kaspersky Endpoint Security. Дополнительная информация приведена в документации Kaspersky Security Center.

Можно одновременно установить плагины управления для различных версий Kaspersky Endpoint Security. Таким образом, можно управлять программой с помощью политик, созданных с помощью различных версий плагина управления. Можно также преобразовать политики и задачи, созданные с помощью предыдущих версий плагина управления, в новые версии.

Для доступа к файлам и директориям программы во время установки, а также во время загрузки и применения обновления программы требуются root-права.

Источник

unixforum.org

Форум для пользователей UNIX-подобных систем

- Темы без ответов

- Активные темы

- Поиск

- Статус форума

Исправлено: Касперский под Linux ((было: Каспекский под Linux))

Модератор: Bizdelnick

![]()

Исправлено: Касперский под Linux

Сообщение Al-ex » 16.12.2007 11:55

Здравствуйте, уважаемые форумчане!

Это мой первый пост на этом форуме и первый раз, когда я столкнулся с Linux. Я абсолютный новичек в Линукс, но так как каждый всегда начинает с абсоллютного нуля прошу не судить строго.

Суть вопроса в установке антивируса на Линукс (у меня Убунту). Поиск курил. Нашел для себя много полезного и нового. Например то, что не нужно лазить под рутом и от вирусов ты уже защищен, практически автоматически. Но вот фаервол все-таки нужен. У меня десктоп и используется чисто для десктопных целей. На машине занимаюсь удаленной работой, поэтоу на ней очень важная информация, потеря которой для меня была бы равносильной потере моего заработка. Соответственно, за защитой следил и слежу начиная с того, что круг сайтов, на которые заходит моя машина очень ограничен, поставлены были все возможные настройки фаервола и антивируса. Пользовался всегда хоть и тормозящим, но, с моей точки зрения, надежным Касперским. Неприятностей за всю мою историю не возникало.

Теперь начал глубже входить в компьютерную тематику, решил пробовать Линукс.

Несмотря на то, что, как я читал, антивирусы почти не нужны, я хотел бы оставить у себя провереный Касперский с его фаерволом. Но, вот проблема, не могу его установить. Обычная версия Интернет Секьюрити 7. Как можно произвести установку? Возможно, обыцчный инсталляционный пакет не подходит, какой использовать тогда в этом случае?

Вопрос задаю потому, что пока пользовался поиском видел много упомениний про Касперский под Линуксом.

Заранее спасибо за помощь.

![]()

Re: Исправлено: Касперский под Linux

Сообщение Trueash » 16.12.2007 12:16

![]()

Re: Исправлено: Касперский под Linux

Сообщение nrg » 16.12.2007 12:18

![]()

Re: Исправлено: Касперский под Linux

Сообщение Al-ex » 16.12.2007 12:20

Re: Исправлено: Касперский под Linux

Сообщение yaleks » 16.12.2007 12:25

Несмотря на то, что, как я читал, антивирусы почти не нужны, я хотел бы оставить у себя провереный Касперский с его фаерволом. Но, вот проблема, не могу его установить. Обычная версия Интернет Секьюрити 7. Как можно произвести установку? Возможно, обыцчный инсталляционный пакет не подходит, какой использовать тогда в этом случае?

Вопрос задаю потому, что пока пользовался поиском видел много упомениний про Касперский под Линуксом.

Никакой Касперский под linux не нужен (то что есть используется для проверки транзитного трафика). Работающих вирусов для Linux практически нет и запустить их надо самому!

В linux есть прекрасный встроенный firewall (ищи темы по iptables ), там можно поставить ограничения. Firewall от Касперского работать не будет.

Делайте резервные копии на сменных носителях и никакой информации потеряно не будет.

![]()

Re: Исправлено: Касперский под Linux

Сообщение nrg » 16.12.2007 12:38

http://www.kaspersky.ru/productupdates?chapter=147083909 — только я не осведомлён по поводу цен на это чудо.

Но я-таки понимаю, что вы хотите его поставить на рабочую машинку, а не на файл сервер ? В этом случае, оно излишне, т.к. под линукс вирусов почти нету, а если работать не от рута. то систему убить почти нереал, ибо чтобы вирус выполнился, вы его должны сами запустить (предварительно поставив ему флаг исполнения)

![]()

Re: Исправлено: Касперский под Linux

Сообщение Al-ex » 16.12.2007 12:41

Если не трудно, расскажите, пожалуйста, о самой системе действия вирусов (а особенно об этапе заражения) под Линукс.

Опять читаю эту мысль и поять же наталкиваюсь на свое непонимание о логике действий вирусов под Линукс. Также хотелось бы немного узнать про особенности фаервола, т.к.

И еще вопрос по тому тезису о необходимости запуска вирусов самому — разница при работе под рут и нет имеется?

Заранее спасибо за ответы.

![]()

Re: Исправлено: Касперский под Linux

Сообщение Juliette » 16.12.2007 12:46

![]()

Re: Исправлено: Касперский под Linux

Сообщение nrg » 16.12.2007 12:47

Разница имеется, если запустить команду rm -rf / от обычного юзера, то будет получен отказ, а от имени рута команда сотрёт все содержимое примонтированных разделов и оставит Вас с чистым жёстким диском

Фаейрволл итак есть, имя ему iptables, но это не монитор сетевой активности (как Оутпост и Каспер для винды), а именно фаерволл, то есть защищает систему от внешних вторжений, а когда прога сама куда-то лезет, его мало интересует.

Дело в том, что как обычно происходит заражение вирусом, вы скачиваете файл с интернета и запускаете, либо файл сам скачивается через глюки в Internet Exporer и запускается, а под виндой все работают под админом, ибо софта девелоперы редко учитывают многопользовательскую структуру винды.

А в линуксе, во-первых, нету IE, что сильно прибавляет скиллов безопасности, а также если файл и был каким-либо образом скачен, то он не имеет права на исполнение (exec флаг) и чтобы его запустить, Вы должны дать ему этот флаг и выполнить вирус сами

Или если все же вирус проник в вашу систему и был запущен, то системе это принесёт минимум урона, т.к. пострадает если только учётная запись пользователя, а рут останется цел

![]()

Re: Исправлено: Касперский под Linux

Сообщение Malcolm » 16.12.2007 12:50

![]()

Re: Исправлено: Касперский под Linux

Сообщение Al-ex » 16.12.2007 13:03

Juliette, эту тему читал еще до создания этой. Но, я, возможно, или умом еще не дорос, раз вопросы остались, или хочу услышать четкий ответ на вопрос, который очень для меня важен. Ошибка будет стоить очень дорого.

Malcolm, спасибо за совет. Литературы про Линукс мне еще предстоит перечитать множество и на права я обращу внимание в первую очередь.

nrg, большое спасибо. Ваш пост сделал ситуацию намного более ясной. Если можно, еще вопрос:

Меня в меньшей степени интересует падение системы чем утечка информации.

Какова рероятность именно слива данных в Линукс (Убунту), ведь Вы сказали что:

т.е. не проходит проверки на передачу информации программами?

Возможно вообще глупейший вопрос, но все же — для того, чтобы слить информацию, нужно подцепить только вирус (и запустить его самому в Линукс), или возможен слив как-то по-другому?

Re: Исправлено: Касперский под Linux

Сообщение yaleks » 16.12.2007 13:15

![]()

Re: Исправлено: Касперский под Linux

Сообщение nrg » 16.12.2007 13:20

![]()

Re: Исправлено: Касперский под Linux

Сообщение Denjs » 16.12.2007 13:23

Al-ex, можно я пофлужу?

как бы вам сказать.

сечас много новичков переходящих из винды и половина тащит с собой дохлых кошек к которым он привык. устали уже объяснять.

антивирус вам нужен будет только если «вы почтовый шлюз» и вам виндовые станции за шлюзом защищать надо.

или пробирку «wine» периодически чистить. (но тут и утилиты проверочные подойдут и простой сканер от dr.web)

про firewall вам ответили.

в большей части систем он уже идет более-менее настроенный.

в SUSE так и графическая шкурка есть.(думаю что-то и в других дистрибутивах тоже — не смотрел) не такая гуевистая может как у каспера но более функциональная. имхо.

не парьтесь особо.

есть ещё отдельные программы-гуёвины. но вам надо вникнуть в суть iptables.

по поводу утечек — рекомендации стандартные и начинаются с того что не ставьте пароль на ssh менее 8 символов

ну или если вы выложите описание вашей деятельности, что делаете, какой удаленный доступ вам нужен и т.п. — мы дадим вам рекомендации по «построению стратегии защиты»

PS. а касперский.. ну пи**** болтает малость парень.. ну продажнег он.. ему продажи повышать надо. вот и FUD разводит .

![]()

Re: Исправлено: Касперский под Linux

Сообщение nrg » 16.12.2007 13:32

Re: Исправлено: Касперский под Linux

![]()

Re: Исправлено: Касперский под Linux

Сообщение diesel » 16.12.2007 13:42

Касперский мало поможет: файерволл есть: google iptables HOWTO site:opennet.ru , например. Еще стоит смотреть на системы защиты типа SELinux или в последней убунте вроде AppArmor — это еще один уровень безопасности который позволяет для каждого конкретного файла определить возможности доступа к нему каждого конкретного приложения(брр. ну или что-то в этом духе), смотреть можно еще на шифрованные файловые системы, ну и не забывать про бэкапы. (тут пару дней назад в этой ветке спрашивали про создание систем с ограниченным доступом, там ссылки были по всему перечисленному).

По поводу Касперского, вот доступен для тестов такой продукт: http://www.kaspersky.ru/beta?product=193453869 название говорит само за себя

![]()

Re: Исправлено: Касперский под Linux

Сообщение Al-ex » 17.12.2007 21:43

Хорошо. Идею того, что я, как и абсолютное большинство пытаюсь перенести понятия Виндоус на Линукс понял. Но все же опять про само заражение и его процесс.

В Виндоус для того чтобы получить вирус, который будет активно действовать нужно его запустить. Запуск самому исключаем и рассматриваем только вариант заражение через вебсайты. В этом случае браузер является программой, которая запускает активные элементы вебстраниц. Предположим, в коде вебстраницы находится какой-то джаваскрипт или элемент актив икс, содержащий вредоносный код. Да, выполнение этих скриптов можно отменить, но предположим, этого нет и мы загружаем страницу в исходном «вирусном» виде. С помощью браузера вирус попадает в оперативную память и начинает свою работу. Т.е. все что мы сделали — зашли на зараженную страницу и мы уже получили активный вирус.

Как происходит в Линукс это я понять не могу. Если, предположим, я пользуюсь Линуксом, при олюбом раскладе у меня есть тот же браузер, через который вирусы могут грузится, а также потенциально опасные ресурсы сети. Как проходит вся та цепочка событий под Линукс, ведь все говорят что под Линукс вирусов почти нет и их словить почти невозможно.

По поводу рутовго и не рутового использования аккаунта, как говорят про Линукс здесь для работы в интернете то же самое есть и под Виндоус. Лично я в сети только с аккаунта с ограниченым доступом, где нет прав на запись в реестр и системную папку Виндоус. В чем разница с доступом не из рутового аккаунта в Линукс?

По поводу браузера и глюки ИЭ даже можно не вспоминать. Использование ИЭ с его дырами просто исключено.

Источник