Неизвестный криптографический алгоритм (80091002)

На компьютере не установлено приложение от криптопровайдера, указанного в сертификате, которым осуществляется попытка наложения ЭЦП либо которым подписан документ (при проверке ЭЦП) — см. свойство сертификата «Алгоритм подписи». Например, ПО от Крипто Про, если ключевая пара (открытый и закрытый) созданы по ГОСТ .

Не удается найти указанный файл (00000002)

Возможные причины:

| • | сертификат установлен без закрытого ключа. |

| • | рутокен (носитель с сертификатом) поврежден/неисправен . |

| • | применяется (вставлен в компьютер) не тот рутокен (носитель) — не от выбираемого сертификата. Например, в период смены сертифкатов, используется прежний еще действующий сертификат, а носитель вставляют от нового сертификата. |

Неизвестная ошибка. (C000000D)

Проблема в совместимости ПО «Крипто Про» и «Континент АП», способы решения см на форумах соответствующих ПО. См так же обсуждение на форуме «Бюджет-СМАРТ» https://keysystems.ru/forum/index.php?showtopic=19187&p=157205 .

Статус аннулирования сертификатов не выяснен. Не удалось загрузить действующий список отозванных сертификатов — состояние (статус) ЭЦП.

Не удается построить цепочку сертификатов для доверенного корневого центра — сообщение при наложении ЭЦП.

Возможные причины:

| • | корневой сертификат УЦ не соответствует сертифкатам пользователей; |

| • | корневой сертификат УЦ отсутствует на сервисе ОД/сервере ключей; |

| • | корневой сертификат УЦ установлен неверно (местоположение не «локальный компьютер»/реестр, см. описание «Сервис проверки ЭЦП»). |

Корневой сертификат УЦ обычно обновляется ежегодно. На сервисе ОД должен быть установлен корневой сертификат УЦ, под которым выдавались ключи пользователям.

Примеры ситуаций, приводящие к вышеприведенной ошибке: часть пользователей имеют ключи 2011г, часть 2012г, установлен корневой сертификат 2012г — пользователи с сертификатами 2011г не смогут подписать (либо их подпись станет неверна).

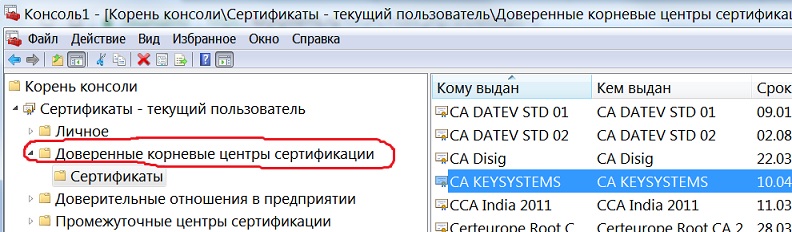

Один из сертификатов в цепочке не является доверенным — причина в том, что корневой сертификат УЦ не установлен в список «Доверенные корневые центры сертификации» на компьютере, где проверяется ЭЦП.

Документ не удовлетворяет условиям схем работы с ЭП

Нет подходящего варианта в автомате ЭЦП для данного документа. Если автомат не настраивался, то не следует включать настройку «Использовать Автомат ЭЦП».

Невозможно создать файл, так как он уже существует.

B7: CryptMsgUpdate

При установке сертификата на компьютер пользователя средствами Крипто ПРО был выбран неверный криптопровайдер в поле «Выберите CSP для поиска ключевых контейнеров».

Возникла ошибка при соединении с сервисом проверки ЭЦП: …

Настройка «Меню Настройки: НАСТРОЙКИ Электронная подпись Сервис проверки ЭЦП» указана неверно (несуществующий адрес), либо SQL сервер не может подключиться к сервису ОД из указанной настройки (ограничения сетевых экранов, антивирусы и т.п.).

Отказано в доступе. 80090010: CryptMsgOpenToEncode HResult: -2146233296

Истёк срок действия закрытого ключа. Для получения подробных сведений о сроках и причинах, следует протестировать контейнер закрытого ключа в ПО «Крипто Про» — обратить внимание на информацию вида:

Срок действия закрытого ключа 20 января 2019 г. 11:27:15

Использование ключа обмена запрещено. Срок действия закрытого ключа истек…..

Сannot connect или Cannot resolve IP address или Error get version

При применении Сервера ключей (устарело): данные сообщения означают, что не удалось обратиться к серверу ключей: неверно указана настройка сервера ключей, либо на сервере ключей не запущена программа проверки ЭЦП (CertServer.exe), либо не удалось соединиться с сервером ключей (антивирус, брандмауер и т.д.) и т.п. причины.

ИСТОЧНИК

Рассмотрим наиболее частые ошибки Агента СМЭВ4, которые могут возникнуть у участника взаимодействия после разворачивания ПО и попытки направить тестовый запрос в ядро ПОДД:

1. В лог-файле присутствует ошибка: «Ошибка вызова функции acquireContext: 0x80090016«, а в Агентах версии 2.15.0 и выше присутствует фраза: «Не удалось получить закрытый ключ {alias}» (Рисунок 1).

Рисунок 1 – Лог Агента СМЭВ4 с ошибкой: «Ошибка вызова функции acquireContext: 0x80090016».

Данная ошибка указывает на проблемы с контейнером ключей сертификата. Убедитесь, что в конфигурационном файле application.yml в названии alias (контейнера ключей) не допущено ошибок. Далее следует убедиться, что в директории keys создана директория с именем пользователя /var/opt/cprocsp/keys/{{user}}. Если такой директории нет, то необходимо создать её и разместить в ней контейнер с ключами (контейнер с ключами выдаётся удостоверяющим центром вместе с сертификатом).

Если все условия соблюдены, но ошибка сохраняется, проверьте, что Агент запускается под пользователем {{user}}. А если Агент был развернут из docker-образа, то убедитесь, что при запуске указан ключ «—user=1000».

2. В логе присутствуют сообщения «No required SSL certificate was sent» (Рисунок 2):

Рисунок 2 – Лог Агента СМЭВ4 с ошибкой: «No required SSL certificate was sent».

1) Для начала необходимо проверить, что используется верный ключ;

2) Убедиться, что указан корректный адрес {{ gost_nlb }};

3) Далее проверить наличие цепочки сертификатов закрытого ключа (проверить наличие цепочки в ОС Windows и в ОС Linux).

Если все 3 пункта выполнены, но ошибка сохраняется, то необходимо убедиться, что сертификат добавлен в ngate (сертификат удостоверяющего центра должен быть добавлен в ядро ПОДД).

3. Если в самом тексте конфигурационного файла присутствуют ошибки, то в логе Агента будет подсвечена строка из конфигурационного файла, где находится фактическая ошибка (Рисунок 3).

Рисунок 3 – подсвечены номера строк из конфигурационного файла, где находится фактическая ошибка.

4. В логе присутствуют сообщения «No such provider: JCP», «class not found exception«.

Решение:

— убедитесь, что CryptoPro JCS и CryptoPro CSP установлены корректно;

— убедитесь, что для запуска приложения используется тот экземпляр java, который указывался при установке CryptoPro JCP;

— убедиться, что путь к jar файлам СryptoPro JCP присутствует в classpath при запуске java.

5. В логе присутствуют сообщения «unable to find valid certification path to requested target«.

Решение:

Убедитесь, что файл cp_ca_store содержит нужную цепочку сертификатов.

6. В лог-файле присутствует ошибка: «Ошибка вызова функции getKeyParam: 0x8010002С” (Рисунок 4), а в ряде случаев, при попытке направить тестовый запрос в ядро ПОДД, будет всплывать следующая ошибка: “SignatureExeption: Срок действия закрытого ключа истек. Срок действия закрытого ключа не может превышать 1 год 3 месяца” (Рисунок 5).

Рисунок 4 – Лог Агента СМЭВ4 с ошибкой: «Ошибка вызова функции getKeyParam: 0x8010002С”.

Рисунок 5 – Тестовый запрос Select 1. “Ошибка со сроком действия сертификата“.

Проверьте срок действия сертификата ИС (проверять необходимо в карточке ИС в ЛК УВ). Если он действующий, то нужно убедиться, что в контейнер добавлен нужный сертификат, и есть привязка к закрытому ключу.

Примечание: с помощью тестового запроса “SELECT 1”, можно проверить соединение Агента с Ядром ПОДД. Для того, чтобы отправить тестовый запрос — воспользуйтесь командой с использованием утилиты curl:

curl -X POST -H «Accept-Version:1» -H «Content-Type: application/json» -d ‘{«sql»: {«sql»: «select 1»}}’ http://<имя_хоста>:8192/query —silent -m 30

7. При попытке направить тестовый запрос всплывает ошибка: “Ошибка при передаче SQL запроса в ядро: IllegalStateExeption: Ошибка при получении токена: HTTP/1.1 400 Bad Request“ (Рисунок 6):

Рисунок 6 – Тестовый запрос Select 1. “Ошибка при передаче SQL запроса в ядро“.

Необходимо перейти в карточку ИС в ЛК УВ и проверить присвоена ли роль ПОДД информационной системе – должна стоять галочка в соответствующем окошке поставщик/потребитель. Далее проверить корректно ли название ИС: если в ЛК УВ мнемоника ИС прописана в верхнем регистре, то и в конфигурационном файле application.yml мнемоника ИС должна быть прописана также. Описание заполнения файла application.yml приведено в статье “Как сформировать конфигурационный файл агента СМЭВ 4”. Также ошибка может свидетельствовать о том, что в ядро ПОДД был добавлен отличный от ЛК УВ сертификат.

Примечание: данная ошибка может указывать на то, что в файле application.yml заполненные данные мнемоник Агента и Витрины данных, начинающиеся с 0, не были обособлены одинарными кавычками ‘ ‘.

8. При отправке запроса в витрину ошибка: «Витрина не зарегистрирована» (Рисунок 7).

Рисунок 7 – Ошибка: «Витрина не зарегистрирована».

Убедиться, что в конфигурационном файле application.yml мнемоника Витрины данных указана в нижнем регистре. Если это не так, следует исправить, сохранить конфигурационный файл, выполнить рестарт Агента и повторно направить запрос.

Примечание: также данная ошибка может возникнуть при одновременно запущенных Агентах-поставщиках, настроенных на одной мнемонике ИС в ЛК УВ.

9. Может наблюдаться остановка контейнера через несколько секунд после запуска, с сообщением в логе: “Ошибка вызова функции acquireContext: 0x8009001a”.

В этом случае необходимо сделать пользователя {{user}} владельцем директории /var/opt/cprocsp/keys/{{user}}.

Если же Агент был развёрнут через doker-образ, то следует изменить владельца каталога keys и вложенных подкаталогов и файлов на пользователя с id=1000:

после чего повторить выполнение скрипта запуска контейнера.

10. Ошибка при отправке тестового запроса: “Непредвиденная ошибка отправки сведений об агенте в ядро” или “Внутренняя ошибка сервера” (Рисунок 8):

{«@timestamp»:»2022-09-06T12:24:21.206Z»,»level»:»ERROR»,»thread»:»vert.x-worker-thread-0″,»logger»:»ru.rtlabs.einfahrt.agent.info.AgentInfoPublisher»,»message»:»Непредвиденная ошибка отправки сведений об агенте в ядро»,»context»:»default»,»exception»:»java.lang.IllegalStateException: Ошибка при получении токена: HTTP/1.1 400 Bad Request: <!—No required SSL certificate was sent.—>

Рисунок 8 – Тестовый запрос Select 1. Ошибка: “Внутренняя ошибка сервера”.

Убедиться, что в конфигурационном файле application.yml прописан корректный alias (в названии контейнера (alias) не должно быть пробелов!).

11. При попытке направить запрос — запрос не проходит, а в логе агента появляются сообщения “java.lang.IllegalStateException: Ошибка вызова функции signHash: 0x65b“ (Рисунок 9):

Рисунок 9 – сообщения “java.lang.IllegalStateException: Ошибка вызова функции signHash: 0x65b“ при попытке направить тестовый запрос.

Используемая trial лицензия CryptoPro истекла. Необходимо приобрести лицензии на CryptoPro CSP и JCP и внести информацию о них в систему, как описано руководстве пользователя по разворачиванию Агента.

После того, как учтутся все необходимые изменения, для корректной работы Агента СМЭВ4 необходимо произвести рестарт.

12. При выполнении запроса всплывает сообщение: «Получен сигнал завершения работы агента«.

{«@timestamp»:»2022-11-17T13:15:07.682Z»,»level»:»INFO»,»thread»:»NODE1-gw-consumer-2″,»logger»:»ru.rtlabs.einfahrt.agent.info.InstanceInfo»,»message»:»Получен сигнал завершения работы агента»,»context»:»default»,»mdc»:{«requestId»:»7f5e9f7b-bf98-4219-89ea-f1a72ac5693c»},»tags»:[«PODD-einfahrt-0146»]}

Необходимо проверить, не запущен ли ещё один Агент, настроенный на ту же мнемонику ИС, на другой машине.

13. В логе Агента присутствует фраза: “threw exception; nested exception is java.lang.ClassNotFoundException: ru.CryptoPro.reprov.RevCheck“, а при отправке тестового запроса Select 1 всплывает ошибка: “rejected from java.util.concurrent“ (Рисунок 10):

Рисунок 10 – Тестовый запрос Select 1. Ошибка: “rejected from java.util.concurrent“.

Может возникнуть после обновления версии Агента с более поздних версий. Необходимо переустановить агент, используя новый пакет дистрибутивов. Всё необходимое ПО обновлённых версий Агента можно найти в Документах СМЭВ 4 (ПОДД) в разделе «Для внедрения» в ЕСКС.

14. При попытке направить тестовый запрос всплывает ошибка: «IllegalStateException: Ошибка при получении токена: HTTP/1.1 404 Not Found«.

{«@timestamp»:»2022-11-17T13:15:07.682Z»,»level»:»INFO»,»thread»:»NODE1-gw-consumer-2″,»logger»:»ru.rtlabs.einfahrt.agent.info.InstanceInfo»,»message»:»Получен сигнал завершения работы агента»,»context»:»default»,»mdc»:{«requestId»:»7f5e9f7b-bf98-4219-89ea-f1a72ac5693c»},»tags»:[«PODD-einfahrt-0146»]}

Ошибка указывает на некорректный ip-адрес, указанный в пункте Настройки подключения к Pulsar в строке auth-server-url: конфигурационного файла application.yml.

Примечание: в новых версиях Агента СМЭВ4 для обращения к сервису аутентификации нужно указывать доменное имя!

Необходимо проверить корректность заполненных данных доменного имени и ip-адреса в файле /etc/hosts. Если для подключения используется нестандартный адрес, его необходимо также добавить в файл hosts.

Для Агента, развернутого из doker-образа, нестандартный ip-адрес необходимо передавать параметром (внести соответствующие изменения в файле запуска скрипта run_agent.sh).

|

isemin |

|

|

Статус: Новичок Группы: Участники

|

Добрый день, установил csp 3.9 на сервер с Ubuntu 15.04 LTS ./csptest -keyset -newkeyset -cont ‘\.HDIMAGEBank’ Код: Даже просмотр установленных сертификатов(их нет) вызывает ошибку Код: |

|

|

|

isemin |

|

|

Статус: Новичок Группы: Участники

|

Проблема больше неактуальна, нашли лицензию под 3.6 |

|

|

|

Riddick-84 |

|

|

Статус: Активный участник Группы: Участники Сказал(а) «Спасибо»: 4 раз |

Получил такую же ошибку как автор поста на версии 4.0 с рабочей тестовой лицензией sudo ./csptest -keyset -provtype 75 -newkeyset -cont ‘\.HDIMAGEbclient’ Подскажите в чем проблема? |

|

|

|

Александр Лавник |

|

|

Статус: Сотрудник Группы: Участники Сказал «Спасибо»: 53 раз |

Автор: Riddick-84 Получил такую же ошибку как автор поста на версии 4.0 с рабочей тестовой лицензией sudo ./csptest -keyset -provtype 75 -newkeyset -cont ‘\.HDIMAGEbclient’ Подскажите в чем проблема? Добрый день. Криптопровайдер класса KC2 на Linux требует наличия аппаратного датчика случайных чисел или гаммы. Биологический датчик случайных чисел может использоваться на Linux только с криптопровайдером класса KC1. Удалите пакет lsb-cprocsp-kc2, установите пакет lsb-cprocsp-kc1 и попробуйте сгенерировать ключевой контейнер. |

|

Техническую поддержку оказываем тут |

|

|

|

|

Алексей Дюжиков |

|

|

Статус: Новичок Группы: Участники Сказал(а) «Спасибо»: 1 раз |

Здравствуйте. Цитата: certmgr -inst -file /home/master/teter.p7b -store uMy -cont ‘\.HDIMAGEteterin2’ -inst_to_cont WARNING: Legacy parameter: «-inst_to_cont» ????????? ?????????? ?? ??????????. |

|

|

| Пользователи, просматривающие эту тему |

|

Guest |

Быстрый переход

Вы не можете создавать новые темы в этом форуме.

Вы не можете отвечать в этом форуме.

Вы не можете удалять Ваши сообщения в этом форуме.

Вы не можете редактировать Ваши сообщения в этом форуме.

Вы не можете создавать опросы в этом форуме.

Вы не можете голосовать в этом форуме.

![]()

Статус: Активный участник

Группы: Участники

Зарегистрирован: 02.06.2020(UTC)

Сообщений: 38

Сказал(а) «Спасибо»: 15 раз

Автор: Андрей * ![]()

Опишите исходную задачу.

Сертификат уже получили, контейнер с закрым ключом где?

Зачем установлен KC2? Почему не KC1?

для ЕСИА переход с RSA на ГОСТ2012

сертификат файл pfx

необходим SSL/TLS — NGINX + GOST2012

Код:

nginx version: nginx/1.14.0 (Ubuntu)

built with OpenSSL 1.1.1 11 Sep 2018

TLS SNI support enabled

configure arguments: --with-cc-opt='-g -O2 -fdebug-prefix-map=/build/nginx-GkiujU/nginx-1.14.0=. -fstack-protector-strong -Wformat -Werror=format-security -fPIC -Wdate-time -D_FORTIFY_SOURCE=2' --with-ld-opt='-Wl,-Bsymbolic-functions -Wl,-z,relro -Wl,-z,now -fPIC' --prefix=/usr/share/nginx --conf-path=/etc/nginx/nginx.conf --http-log-path=/var/log/nginx/access.log --error-log-path=/var/log/nginx/error.log --lock-path=/var/lock/nginx.lock --pid-path=/run/nginx.pid --modules-path=/usr/lib/nginx/modules --http-client-body-temp-path=/var/lib/nginx/body --http-fastcgi-temp-path=/var/lib/nginx/fastcgi --http-proxy-temp-path=/var/lib/nginx/proxy --http-scgi-temp-path=/var/lib/nginx/scgi --http-uwsgi-temp-path=/var/lib/nginx/uwsgi --with-debug --with-pcre-jit --with-http_ssl_module --with-http_stub_status_module --with-http_realip_module --with-http_auth_request_module --with-http_v2_module --with-http_dav_module --with-http_slice_module --with-threads --with-http_addition_module --with-http_geoip_module=dynamic --with-http_gunzip_module --with-http_gzip_static_module --with-http_image_filter_module=dynamic --with-http_sub_module --with-http_xslt_module=dynamic --with-stream=dynamic --with-stream_ssl_module --with-mail=dynamic --with-mail_ssl_module

Код:

admin@web:~/linux-amd64_deb$ /opt/cprocsp/bin/amd64/certmgr -install -pfx -file srvser.pfx -pin xxxxxxxxxx

Certmgr 1.1 (c) "Crypto-Pro", 2007-2019.

program for managing certificates, CRLs and stores

Crypto-Pro GOST R 34.10-2012 KC2 CSP requests new authentication properties for container

New password:

Confirm password:

Issuer : E=dit@minsvyaz.ru, C=RU, S=77 Москва, L=г. Москва, STREET="улица Тверская, дом 7", O=Минкомсвязь России, OGRN=1047702026701, INN=007710474375, CN=Минкомсвязь России

Subject : E=ucfoms@ffoms.ru, OGRN=1027739712857, INN=007727032382, C=RU, S=77 Москва, L=Москва, STREET="Новослободская ул., д.37", O=ФОМС, CN=ФОМС

...

PrivateKey Link : No

CA cert URL : http://reestr-pki.ru/cdp/guc_gost12.crt

...

Issuer : E=dit@minsvyaz.ru, C=RU, S=77 Москва, L=г. Москва, STREET="улица Тверская, дом 7", O=Минкомсвязь России, OGRN=1047702026701, INN=007710474375, CN=Минкомсвязь России

Subject : E=dit@minsvyaz.ru, C=RU, S=77 Москва, L=г. Москва, STREET="улица Тверская, дом 7", O=Минкомсвязь России, OGRN=1047702026701, INN=007710474375, CN=Минкомсвязь России

...

PrivateKey Link : No

Issuer : E=ucfoms@ffoms.ru, OGRN=1027739712857, INN=007727032382, C=RU, S=77 Москва, L=Москва, STREET="Новослободская ул., д.37", O=ФОМС, CN=ФОМС

Subject : ...

PrivateKey Link : Yes

Container : HDIMAGE\domenrsu.00079X4

Provider Name : Crypto-Pro GOST R 34.10-2012 Cryptographic Service Provider

Provider Info : ProvType: 80, KeySpec: 1, Flags: 0x0

OCSP URL : http://ucfoms.ffoms.ru/ocsp/ocsp.srf

CA cert URL : http://ucfoms.ffoms.ru/aia/630a8f435386a2e3f3e340c9adb5640bd9640dce.crt

CDP : http://ucfoms.ffoms.ru/cdp/630a8f435386a2e3f3e340c9adb5640bd9640dce.crl

CDP : http://ucfoms.ffoms.ru/cdp/630a8f435386a2e3f3e340c9adb5640bd9640dce.crl

Extended Key Usage : 1.3.6.1.5.5.7.3.2

1.3.6.1.5.5.7.3.4

1.3.6.1.5.5.7.3.1

=============================================================================

1-------

Issuer : E=dit@minsvyaz.ru, C=RU, S=77 Москва, L=г. Москва, STREET="улица Тверская, дом 7", O=Минкомсвязь России, OGRN=1047702026701, INN=007710474375, CN=Минкомсвязь России

Subject : E=ucfoms@ffoms.ru, OGRN=1027739712857, INN=007727032382, C=RU, S=77 Москва, L=Москва, STREET="Новослободская ул., д.37", O=ФОМС, CN=ФОМС

...

2-------

Issuer : E=dit@minsvyaz.ru, C=RU, S=77 Москва, L=г. Москва, STREET="улица Тверская, дом 7", O=Минкомсвязь России, OGRN=1047702026701, INN=007710474375, CN=Минкомсвязь России

Subject : E=dit@minsvyaz.ru, C=RU, S=77 Москва, L=г. Москва, STREET="улица Тверская, дом 7", O=Минкомсвязь России, OGRN=1047702026701, INN=007710474375, CN=Минкомсвязь России

...

3-------

Issuer : E=ucfoms@ffoms.ru, OGRN=1027739712857, INN=007727032382, C=RU, S=77 Москва, L=Москва, STREET="Новослободская ул., д.37", O=ФОМС, CN=ФОМС

Subject : ...

...

=============================================================================

3/3 certificates imported successfully

[ErrorCode: 0x00000000]

admin@web:~/linux-amd64_deb$ sudo /opt/cprocsp/bin/amd64/certmgr -list -store uMy

Certmgr 1.1 (c) "Crypto-Pro", 2007-2019.

program for managing certificates, CRLs and stores

=============================================================================

Empty certificate list

The requested certificate does not exist.

[ErrorCode: 0x8010002c]

Отредактировано пользователем 19 июня 2020 г. 12:15:00(UTC)

| Причина: Не указана

Hi, I was advised to create an issue here after I created an Intune ticket in the Microsoft Q&A forums (https://docs.microsoft.com/en-us/answers/questions/70809/0x8010002c-request-certificate-does-not-exist-duri.html)

I am trying to integrate a Third-party CA to work with Intune SCEP to issue certificates according to https://docs.microsoft.com/en-us/mem/intune/protect/scep-libraries-apis. I am using the CsrValidation api for Java to integrate.

My issue is not really with the CsrValidation API.

I have setup the following Configuration profiles in Azure Endpoint manager:

Trusted Certificate: Computer store — Root (Root CA)

Trusted Certificate: Computer store — Intermediate (Root CA)

Trusted Certificate: Computer store — Intermediate (Intermediate CA)

SCEP Certificate: Windows 10.

All 3 Trusted Certificate Profiles are successfully deployed to the WIN10 device.

To enrol the Windows 10 Device I go to ‘Settings -> Account -> Access work or school -> Connect’. The Windows UI says that the connection is successful.

However, when looking in the Windows 10 Event Viewer under ‘Applications and Services Logs/Microsoft/Windows/DeviceManagement-Enterprise-Diagnostics-Provider’ it gives the following two errors:

Event 307: SCEP: Failed LogError Message : (SCEPInstallCertificateWithScepHelper:Failed to Initialize SCEP enrollment with NDES Server ‘http://{url}/scep/intune/pkiclient.exe’, CA cert thumbprint ‘2FCF40…CEF1’ and server )

Event 32: SCEP: Certificate enroll failed. Result: (The requested certificate does not exist.). [HRESULT: 0x8010002c]

These 2 errors occurs after the ‘GetCACertChain’ call has been made from the WIN10 device and the CA SCEP RA has returned the chain in PKCS#7 format containing the Root CA, Intermediate CA and the RA certificate.

The thumbprint in Event 307 is the same as the thumbprint of my Root CA.

Any ideas on what I have misconfigured to get this error?

Форум КриптоПро

»

Средства криптографической защиты информации

»

Linux, Solaris etc.

»

Public keys in certificate and container are not identical [ErrorCode: 0x8010002c]

|

valery.kazantsev |

|

|

Статус: Участник Группы: Участники Сказал(а) «Спасибо»: 1 раз |

Добрый день! У нас возникли проблемы при установке нового сертификата, контейнер при выпуске нового сертификата использовался точно такой же как и для старого. Код: Получаем ошибку: Код: Ещё также хочу отметить, что предыдущий сертификат успешно устанавливался. |

|

|

|

Alexander A. Nikitkov |

|

|

Статус: Сотрудник Группы: Участники Сказал «Спасибо»: 4 раз |

Добрый день, valery.kazantsev — поясните пожалуйста — «контейнер при выпуске нового сертификата использовался точно такой же как и для старого.» |

|

|

|

valery.kazantsev |

|

|

Статус: Участник Группы: Участники Сказал(а) «Спасибо»: 1 раз |

Автор: ГОСТface_killah Добрый день, valery.kazantsev — поясните пожалуйста — «контейнер при выпуске нового сертификата использовался точно такой же как и для старого.» Закрытый ключ использовали точно такой же ‘/var/opt/cprocsp/keys/root/RaUser-6.000’ Автор: ГОСТface_killah — пришлите вывод /opt/cprocsp/bin/amd64/certmgr -list -cont ‘\.HDIMAGERaUser-6133ae1d-decf-4ffd-a2a0-6e3e707aa93c’ Выслал в ЛК Автор: ГОСТface_killah и /opt/cprocsp/bin/amd64/csptest -oid -general Код: |

|

|

|

Alexander A. Nikitkov |

|

|

Статус: Сотрудник Группы: Участники Сказал «Спасибо»: 4 раз |

сertmgr обычно не врёт и, видимо, ключ действительно не тот. Ради эксперимента можно попробовать выполнить то же самое через csptest -keys -impcert …. |

|

|

|

valery.kazantsev |

|

|

Статус: Участник Группы: Участники Сказал(а) «Спасибо»: 1 раз |

Код: Отредактировано пользователем 9 ноября 2016 г. 17:26:14(UTC) |

|

|

|

valery.kazantsev |

|

|

Статус: Участник Группы: Участники Сказал(а) «Спасибо»: 1 раз |

Я провёл тестирование с КриптоПРО 3.9, сертификат успешно установился, проблема с КриптоПРО 4.0 |

|

|

|

fjuss |

|

|

Статус: Участник Группы: Участники

|

Решения так и нет? Потому что ошибка та же, а лицензия только на 3.6 или 4.0 Ubuntu 16.04_64 Отредактировано пользователем 21 марта 2017 г. 4:15:29(UTC) |

|

|

| Пользователи, просматривающие эту тему |

|

Guest |

Форум КриптоПро

»

Средства криптографической защиты информации

»

Linux, Solaris etc.

»

Public keys in certificate and container are not identical [ErrorCode: 0x8010002c]

Быстрый переход

Вы не можете создавать новые темы в этом форуме.

Вы не можете отвечать в этом форуме.

Вы не можете удалять Ваши сообщения в этом форуме.

Вы не можете редактировать Ваши сообщения в этом форуме.

Вы не можете создавать опросы в этом форуме.

Вы не можете голосовать в этом форуме.