Современные приложения не могут подключаться при использовании VPN-подключения Check Point

В этой статье данная статья позволяет решить проблему, из-за которой современные приложения не могут подключаться к Интернету после подключения к корпоративной сети с помощью VPN-программного обеспечения Check Point.

Применяется к: Windows 8

Исходный номер КБ: 2855849

Симптомы

Рассмотрим следующий сценарий.

- Вы используете версию VPN удаленного доступа к конечным точкам Check Point, которая является более ранней, чем E80.50.

- Успешно запущены Windows 8 (Store Apps) и классические настольные приложения.

- Подключение к корпоративной сети с помощью клиентского программного обеспечения Check Point VPN в «концентраторном режиме» (то есть весь трафик проходит через виртуальный сетевой адаптер).

- После подключения индикатор состояния сети показывает, что подключение к Интернету полностью доступно.

В этом сценарии классические приложения могут успешно подключаться к Интернету. Однако современные приложения не могут подключаться. Кроме того, компьютерная версия Windows Internet Explorer 10 не может подключиться, если включен режим расширенной безопасности.

Причина

Эта проблема возникает из-за того, что установленный брандмауэр не может устанавливать правила, позволяющие современным приложениям общаться через виртуальную частную сеть.

Решение

Чтобы устранить эту проблему, установите check Point VPN E80.50 (ожидается, что она будет доступна осенью 2013 г.) на следующем веб-сайте Центра поддержки контрольных точек:

Обходной путь

Точно следуйте всем указаниям из этого раздела. Внесение неправильных изменений в реестр может привести к возникновению серьезных проблем. Прежде чем приступить к изменениям, создайте резервную копию реестра для восстановления на случай возникновения проблем.

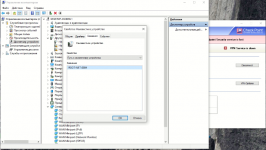

Чтобы решить эту проблему, запустите следующий Windows PowerShell, чтобы изменить скрытое свойство для виртуального сетевого интерфейса в реестре:

Этот сценарий также задокументирован на следующем веб-сайте Check Point: Microsoft Store (Windows приложение не удается связаться с помощью VPN-туннеля.

В этой статье упомянуты программные продукты независимых производителей. Корпорация Майкрософт не дает никаких гарантий, подразумеваемых и прочих, относительно производительности и надежности этих продуктов.

Контактные данные сторонних организаций предоставлены в этой статье с целью помочь пользователям получить необходимую техническую поддержку. Эти данные могут быть изменены без предварительного уведомления. Корпорация Майкрософт не гарантирует точность этих сторонних контактных данных.

Источник

Современные приложения не могут подключаться при использовании VPN-подключения Check Point

В этой статье данная статья позволяет решить проблему, из-за которой современные приложения не могут подключаться к Интернету после подключения к корпоративной сети с помощью VPN-программного обеспечения Check Point.

Применяется к: Windows 8

Исходный номер КБ: 2855849

Симптомы

Рассмотрим следующий сценарий.

- Вы используете версию VPN удаленного доступа к конечным точкам Check Point, которая является более ранней, чем E80.50.

- Успешно запущены Windows 8 (Store Apps) и классические настольные приложения.

- Подключение к корпоративной сети с помощью клиентского программного обеспечения Check Point VPN в «концентраторном режиме» (то есть весь трафик проходит через виртуальный сетевой адаптер).

- После подключения индикатор состояния сети показывает, что подключение к Интернету полностью доступно.

В этом сценарии классические приложения могут успешно подключаться к Интернету. Однако современные приложения не могут подключаться. Кроме того, компьютерная версия Windows Internet Explorer 10 не может подключиться, если включен режим расширенной безопасности.

Причина

Эта проблема возникает из-за того, что установленный брандмауэр не может устанавливать правила, позволяющие современным приложениям общаться через виртуальную частную сеть.

Решение

Чтобы устранить эту проблему, установите check Point VPN E80.50 (ожидается, что она будет доступна осенью 2013 г.) на следующем веб-сайте Центра поддержки контрольных точек:

Обходной путь

Точно следуйте всем указаниям из этого раздела. Внесение неправильных изменений в реестр может привести к возникновению серьезных проблем. Прежде чем приступить к изменениям, создайте резервную копию реестра для восстановления на случай возникновения проблем.

Чтобы решить эту проблему, запустите следующий Windows PowerShell, чтобы изменить скрытое свойство для виртуального сетевого интерфейса в реестре:

Этот сценарий также задокументирован на следующем веб-сайте Check Point: Microsoft Store (Windows приложение не удается связаться с помощью VPN-туннеля.

В этой статье упомянуты программные продукты независимых производителей. Корпорация Майкрософт не дает никаких гарантий, подразумеваемых и прочих, относительно производительности и надежности этих продуктов.

Контактные данные сторонних организаций предоставлены в этой статье с целью помочь пользователям получить необходимую техническую поддержку. Эти данные могут быть изменены без предварительного уведомления. Корпорация Майкрософт не гарантирует точность этих сторонних контактных данных.

Источник

Решение проблемы «Connectivity with the Check Point Endpoint Security Service is lost» в Check Point Endpoint Security VPN

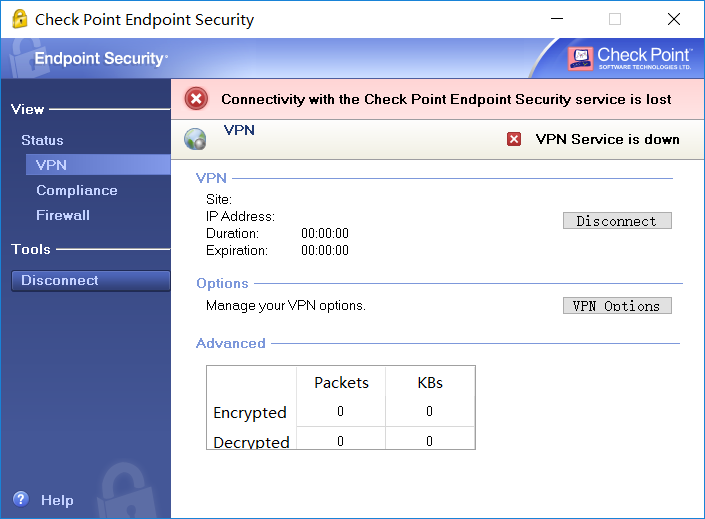

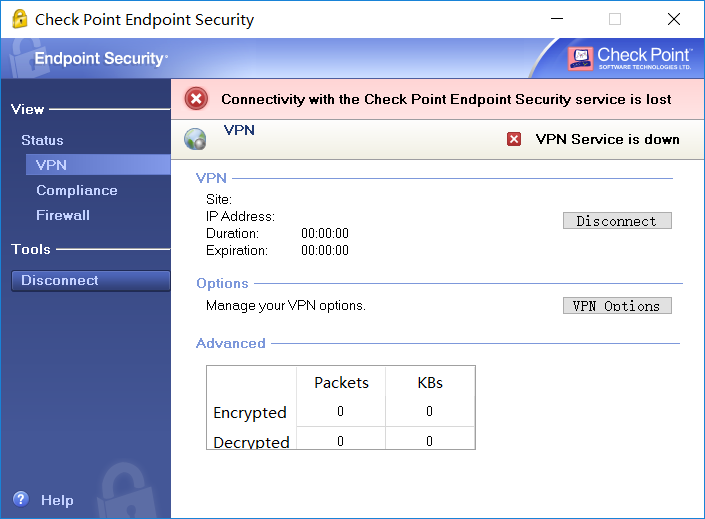

Уже не первый раз сталкиваюсь с проблемой «Connectivity with the Check Point Endpoint Security Service is lost» после установки Check Point Endpoint Security VPN.

Выглядит ошибка «Connectivity with the Check Point Endpoint Security Service is lost» следующим образом:

В попытках решить данную проблему можно наткнуться на несколько советов:

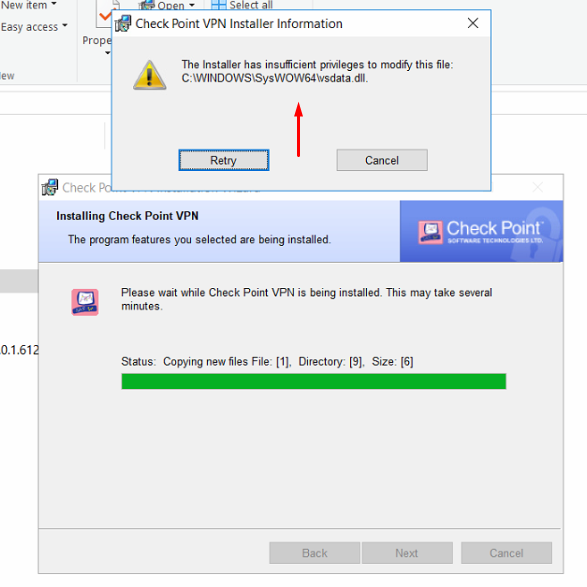

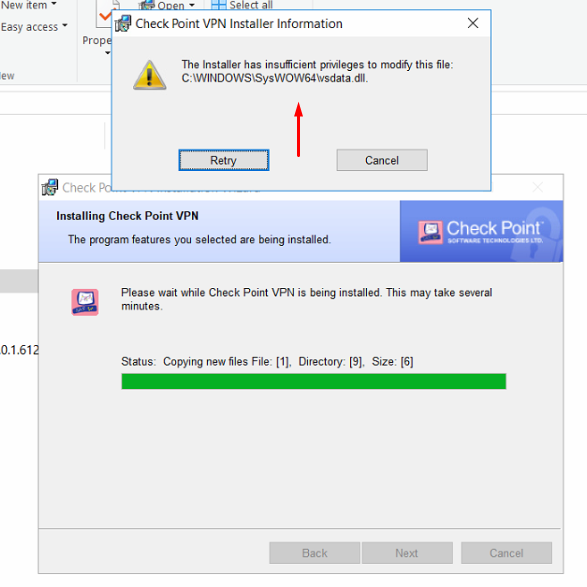

В данном примере советуют открыть список установленных приложений и попытаться запустить «Repair». Но очень вероятно мы получим ошибку «The installer has insufficient privileges to modify this file: C:WINDOWSSysWOW64vsdata.dll» (vsdata.dll, vsutil.dll и vsinit.dll):

В данном случае нам рекомендуют переименовать библиотеку vsdata.dll. Но и переименовать мы ее не сможем, поскольку получим: «Запросите разрешение от СИСТЕМА на изменение этой папки или файла». И как на зло, даже инструкция по смене владельца файла не помогает.

Теоретически, можно загрузиться с какого-нибудь Live CD и сменить имя библиотекам «vsdata.dll, vsinit.dll, vsutil.dll».

4. И, наконец, способ, который помог мне.

Чудом наткнулся на патч, который решает проблему «Connectivity with the Check Point Endpoint Security Service is lost» — https://supportcenter.checkpoint.com/supportcenter/portal?action=portlets.DCFileAction&eventSubmit_doGetdcdetails=&fileid=111732.

Если помогло и вам, благодарности принимаю в комментариях :).

Источник

Пользователи VPN-сервиса Check Point столкнулись с проблемами из-за просроченного сертификата

Компания предупреждала о наличии патча, исправляющего проблему, еще в августе 2019 года.

Примечательно, что компания предупреждала о наличии патча, исправляющего проблему, еще в августе 2019 года, но, судя по всему, некоторые клиенты Check Point пропустили сообщение или не смогли применить исправление из-за политик организаций.

На прошлой неделе компания выпустила еще одно уведомление, в котором предупредила, что решения Endpoint/VPN E80.81 — E81.10 (только версия для Windows ) и агент SandBlast E80.61 — E81.10 (только версия для Windows) перестанут нормально работать с 1 января 2021 года.

«Эти более не поддерживаемые решения прекратят функционировать 1 января 2021 года. Начиная с этой даты, после перезагрузки компьютера, версии клиента Remote Access VPN and Endpoint Security Client E81.10 и ниже могут перестать работать, а обновиться не получится», — предупредила компания.

Как рассказал изданию The Register один из читателей, работающий в правительственной организации, из-за истекшего срока действия сертификата примерно 1 600 ноутбуков, выделенных сотрудникам, не смогли подключиться к сети. Предлагаемый Check Point патч заменяет .SYS файл без задействования администратора, что запрещено правилами организации, пояснил источник.

В свою очередь, представители Check Point сообщили изданию, что начали информировать пользователей устаревших версий о проблеме еще до нового года. Сколько клиентов уже применили патч, в компании не сообщили.

Источник

![]()

Full Member Редактировать | Профиль | Сообщение | ICQ | Цитировать | Сообщить модератору Народ. Есть проблема. Есть CheckPoint и. как его настраивать никто не знает. В сети нигде описалова конкретного нет. Может кто помогёт личным опытом. или может кто кинет линку на доки (желательно по русски) по этому зверю.

Заранее спасибо.

Добавляете, плиз, полезную информацию в шапку.

Цитата:

CheckPoitn встает под Linux нормально. Я даже по Solaris ставил

Есть кое-какие доки на Ftp из варезной темы.. Всего записей: 525 | Зарегистр. 02-07-2002 | Отправлено: 18:55 09-07-2002 | Исправлено: Out, 18:06 15-08-2006

| Artempv

Junior Member |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору medet

Посмотрите этот пост на CPUG (The Check Point User Group) — hxxp://www.cpug.org/forums/installing-upgrading/5267-new-r60-installation-securemote-issues-need-create-ica-reset-sic.html Описана аналогичная ситуация. |

| Всего записей: 119 | Зарегистр. 07-02-2005 | Отправлено: 14:40 13-08-2010 |

| Aluf

Junior Member |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору доброго дня всем, примите к сведению что ночью со вчера на сегодня все UTM Edge appliances Checkpoint решили организованно сделать reboot по неясной пока причине (просто день такой тяжелый у них

http://www.cpug.org/forums/check-point-utm-1-edge-appliances/14606-all-edge-firewalls-rebooted-10-30-2010-8-58-p-m.html#post64014 |

| Всего записей: 167 | Зарегистр. 28-12-2003 | Отправлено: 21:54 31-10-2010 |

| Garryncha

Newbie |

Редактировать | Профиль | Сообщение | ICQ | Цитировать | Сообщить модератору Добрый день! Прошу помощи в следующей ситуации. Есть шлюз CheckPoint R70 на Windows 2003. У шлюза два интерфейса: внутренний и внешний (интернет). Сделано одно правило типа: any any accept. Сделана трансляция Automatic Hide NAT. Все остальные настройки после установки не изменялись. Проблема заключается в том, что при обращении из внутренней сети к сайтам через браузер какие-то сайты нормально открываются, какие-то открываются, но медленно, какие-то совсем не открываются. Те сайты, которые открывались быстро, через какое-то время перестают открываться совсем. Проблем в сайтах и в интернет-канале нет, т.к. если подключаться в интернет с рабочей станции напрямую, таких проблем нет. При этом, после перезагрузки шлюза с CheckPoint все сайты 1-2 минуты открываются нормально, после этого получается описанная выше картина. При этом все сайты пингуются за 30-40 ms, даже если долго открываются или не открываются браузером. Если запустить Wireshark на внутреннем интерфейсе шлюза, то он показывается SYN-пакеты, которые идут из внутренней сети, но к ним нет SYN-ACK и т.д. Мне кажется, проблема с работой TCP-сессий через CheckPoint, но в чём конкретно не понятно. Подскажите, пожалуйста, в чём может быть причина проблемы и как её устранить? Если нужна дополнительная информация, то какая? |

| Всего записей: 17 | Зарегистр. 16-03-2006 | Отправлено: 16:50 01-11-2010 |

| dshf21391

Advanced Member |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору ipconfig /all и route print для полноты картины не помешали бы. А так же инофрмация о том, как настроен объект чекпоинт, включен ли IPS, настроена ли правильно топология. пока всё. |

| Всего записей: 954 | Зарегистр. 29-06-2005 | Отправлено: 19:31 01-11-2010 |

| dshf21391

Advanced Member |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору Aluf Статья на чекпоинте сегодня появилась  The cause of this problem is related to a specific counter that elapses every 13.6 years and is not expected to happen again in the life time of the device. |

| Всего записей: 954 | Зарегистр. 29-06-2005 | Отправлено: 11:28 02-11-2010 |

| Garryncha

Newbie |

Редактировать | Профиль | Сообщение | ICQ | Цитировать | Сообщить модератору Вот дополнительная информация. На шлюзе ChekPoint. ipconfig -all Имя компьютера . . . . . . . . . : go-to-internet WAN — Ethernet адаптер: DNS-суффикс этого подключения . . : LAN — Ethernet адаптер: DNS-суффикс этого подключения . . : Там же на шлюзе CheckPoint. IPv4 таблица маршрута Настройки шлюза (через CheckPoint SmartDashboard). Вкладка Топология: Вкладка NAT: пустая. Сделан объект Internal — сеть 10.5.64.0. |

| Всего записей: 17 | Зарегистр. 16-03-2006 | Отправлено: 12:07 02-11-2010 |

| dshf21391

Advanced Member |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору По настройкам всё ок. Симптомы очень странные и больше похожи на реакцию IPS, или антиспуфинга. Smart Tracker смотрел? Попробуй отключить антиспуфинг. Много хостов во внутренней сетке? |

| Всего записей: 954 | Зарегистр. 29-06-2005 | Отправлено: 12:27 02-11-2010 |

| Garryncha

Newbie |

Редактировать | Профиль | Сообщение | ICQ | Цитировать | Сообщить модератору Выключили Antispoofing на обоих интерфейсах, картина та же.

В Smart Tracker встречаются такие события: Такое подозрение, что CheckPoint сбрасывает сессию, и ответные пакеты считает новой сессией, ждёт SYN. И тогда эти пакеты не пройдут из-за NAT. Во внутренней сети 10 хостов, сейчас при экспериментах 1-2 хоста используем. |

| Всего записей: 17 | Зарегистр. 16-03-2006 | Отправлено: 13:20 02-11-2010 |

| sensemilya2

Newbie |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору Цитата: DNS-серверы . . . . . . . . . . . : 127.0.0.1 В настройках объекта CP -> advanced -> configure servers -> DNS server галка стоит? |

| Всего записей: 12 | Зарегистр. 22-03-2007 | Отправлено: 14:45 02-11-2010 |

| dshf21391

Advanced Member |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору Garryncha Это настраивается в Global Properties -> Stateful Inspections. Но проблема странная. Ты в этих настройках не лазил? При установленных по умолчанию должно всё нормально работать, по идее. И нагрузки практически то нет, чтобы не хватало памяти ему и он сессии начинал терять. |

| Всего записей: 954 | Зарегистр. 29-06-2005 | Отправлено: 14:51 02-11-2010 |

| Garryncha

Newbie |

Редактировать | Профиль | Сообщение | ICQ | Цитировать | Сообщить модератору Галки не было. Галку поставили, картина осталась та же. Сначала сайт открывается быстро, потом медленнее, потом ещё медленнее, потом просто страница не доступна. Добавлено: |

| Всего записей: 17 | Зарегистр. 16-03-2006 | Отправлено: 15:06 02-11-2010 |

| dshf21391

Advanced Member |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору Garryncha Нее, попробуй наоборот там время увеличить, а если не поможет, то отключить дропы out of state пакетов на время и посмотреть, что будет. Подозреваю дровишки могут быть кривые на сетевые карты. Либо сами сетевые глючные. |

| Всего записей: 954 | Зарегистр. 29-06-2005 | Отправлено: 15:38 02-11-2010 |

| Garryncha

Newbie |

Редактировать | Профиль | Сообщение | ICQ | Цитировать | Сообщить модератору Убирали drop пакетов в Stateful Inspection — не помогло. Таймеры не пробовали увеличить. Зато делали следующий эксперимент. На встроенную сетевую карту, где был внутренний интерфейс, назначали внешний адрес, а на внешнюю — внутренний (т.е. наоборот по отношению к тому, что было). Дальше запускали программку-авторизатор для подключения к провайдеру, CheckPoint был выключен — всё работало нормально. Если запускали CheckPoint, то программка-авторизатор разрывала соединение. Подозреваем, что дело во встроенной сетевой карте. Драйвера на неё для Windows XP, для 2003 не нашли у производителя. Дальше обратимся в техподдержку на компьютер, может быть, конкретно наша встроенная сетевая карта неисправна, и нам поменяют материнскую плату по гарантии. |

| Всего записей: 17 | Зарегистр. 16-03-2006 | Отправлено: 13:23 03-11-2010 |

| dshf21391

Advanced Member |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору Цитата: Если запускали CheckPoint, то программка-авторизатор разрывала соединение. Забавно =)) Ну и доступ в интернет. Цитата: Драйвера на неё для Windows XP, для 2003 не нашли у производителя. На такое железо ставить чекпоинт — это извращение. |

| Всего записей: 954 | Зарегистр. 29-06-2005 | Отправлено: 15:03 03-11-2010 |

| Garryncha

Newbie |

Редактировать | Профиль | Сообщение | ICQ | Цитировать | Сообщить модератору dshf21391, Цитата: Купите самый дешёвый сервер брэндовый. При немаленькой цене на чекпоинт экономить на железе — это жесть. Это верно. |

| Всего записей: 17 | Зарегистр. 16-03-2006 | Отправлено: 12:10 06-11-2010 |

| BiB2

Junior Member |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору Добрый день! Прошу помочь. Checkpoint Firewall NGX R65 on SPLAT. Для доступа к email серверу используется следующее: source destination service action где pop3_mapped и smtp_mapped services: SRV_REDIRECT(110,адрес Email сервера,11011 (pop3 порт Email сервера)) and SRV_REDIRECT(25,адрес Email сервера,2525 (smtp порт Email сервера)) после включения антивируса (быда приобретена подписка), smtp pop3 mapping service не работает — когда я пытаюсь подключиться telnet к 110 порту Firewall host получаю ошибку» -ERR No POP3 service here» Number: 21715 Number: 21716 Источник Adblock |

Hello All,

I’m currently configuring a new cluster with a new mgmt-server only for VPN.

i’ve build on a VSX-cluster 2 VS’s, one test and one production VS.

VS3, I’ve build the test vs, with smartcard authentication which connects to our external AD. machine/user are handled by our external domain and the smartcard authentication is as well handled on this external domain, this solution works properly.

VS4, I’ve build the production VS, which the machine/user connects to our internal domain and the MFA is handled by Radius against the external AD.

on this VS i have the issue when i’m trying to logon that I’ll get the error «Negotiation with site failed». I don’t get it always, the other attempts are working well, let’s say it fails 1 out of 3 attempts. Smartlog says the user does not belong to the remote community.

The AD LDAP account unit of both domains are identical in the management server and in the Remote Access community in the participant user groups i have added a user group based on a security group.

Does anybody have an idea what could go wrong?

Сообщение об «ошибке аутентификации VPN» не самая приятная вещь, поскольку вы не можете получить доступ к своей учетной записи VPN и защитить свои устройства. К счастью, эту проблему легко исправить, и обычно для ее устранения требуется всего пара минут путем настройки некоторых параметров.

Я обнаружила несколько способов исправить ошибку аутентификации VPN, которые вы можете попробовать сами. Просто используйте каждый метод, перечисленный ниже, чтобы восстановить доступ к вашему VPN. Если эти методы не сработают, у вас, вероятно, проблема с вашим провайдером VPN. В этом случае я рекомендую вам получить высококачественный VPN, такой как ExpressVPN, поскольку это снизит вероятность появления каких-либо ошибок сервиса.

Избегайте раздражающих ошибок с ExpressVPN

Существует несколько причин, по которым вы можете столкнуться с ошибкой аутентификации VPN, в том числе:

- Ваше антивирусное программное обеспечение или файрвол блокирует ваше соединение

- VPN-сервер слишком медленный для подключения

- Ваша загрузка программного обеспечения VPN повреждена или устарела

- Слишком много одновременных подключений устройств

- Ваше WiFi-соединение недостаточно стабильно для поддержки VPN

Это всего лишь несколько причин, которые легко исправить, чтобы вы могли подключиться и защитить себя как можно скорее.

1. Перезагрузите устройство

Иногда самые простые решения являются лучшими. Как и многие технические проблемы, ошибку «Ошибка аутентификации VPN» иногда можно решить, перезагрузив устройство. Это очищает кэш памяти и останавливает любой код, который работает неправильно, позволяя VPN начать все заново.

2. Отключите свой антивирус и файрвол

Если вы используете файрвол или антивирусное программное обеспечение, оно может блокировать ваш VPN-клиент. Чтобы выяснить, в этом ли проблема, вам нужно внести свой VPN в белый список и временно отключить антивирусное программное обеспечение и файрвол.

Ваше антивирусное программное обеспечение и файрвол будут иметь возможность выбирать определенные приложения, которым разрешен доступ в Интернет. Добавление вашего VPN в эти белые списки предотвратит его пометку и может устранить ошибку аутентификации VPN.

Вы также можете временно отключить антивирус и файрвол. Убедитесь, что вы отключили как сторонние, так и встроенные файрволы (например, файрвол Защитника Windows). Вам нужно будет сделать это для общедоступных и частных сетей — эта опция должна быть в настройках вашего файрвола.

Это не постоянное решение. Отключение антивирусного программного обеспечения и файрвола может сделать ваш компьютер уязвимым для угроз безопасности. Если вы обнаружите, что отключение программного обеспечения устраняет проблему, вам нужно изменить настройки или сменить провайдера — вы можете взглянуть на лучшие рекомендуемые антивирусы здесь.

3. Попробуйте проводное соединение

Иногда проблемы с уровнем сигнала Wi-Fi могут помешать правильному подключению VPN. Попробуйте подключиться к роутеру с помощью кабеля Ethernet вместо беспроводного соединения и посмотрите, решит ли это проблему. Проводное соединение намного более стабильно и не будет испытывать помех от другой электроники, которая может повлиять на Wi-Fi.

Если вы используете два связанных роутера, это также может вызвать проблему. Вы можете исправить это, включив режим моста, который поможет разрешить любые сетевые конфликты, которые могут повлиять на ваше VPN-соединение. Способы различаются в зависимости от модели, поэтому обратитесь к руководству по вашему роутеру.

4. Используйте другой протокол VPN

Изменение протокола VPN может устранить «Ошибку аутентификации VPN». В большинстве VPN вы можете выбрать, какой IP-протокол использовать. Ваш VPN должен иметь такие опции, как OpenVPN, WireGuard, IKEv2 и другие протоколы — например, у ExpressVPN есть собственный быстрый и надежный протокол Lightway.

Двумя наиболее распространенными типами протоколов являются TCP (протокол управления передачей) и UDP (протокол пользовательских дейтаграмм). Основное отличие состоит в том, что TCP включает исправление ошибок, то есть он повторно отправляет все, что повреждено или не доставлено из-за проблем с подключением. Поскольку UDP этого не делает, он работает быстрее, но менее надежен.

Вы найдете эту опцию в разделе «Настройки» в приложении VPN. Обратите внимание, что качество вашего соединения может ухудшиться, если вы переключаете протоколы.

5. Попробуйте альтернативный DNS-сервер

По умолчанию ваш VPN-клиент будет использовать DNS-серверы вашего VPN-провайдера. Это снижает риск утечек DNS, но иногда вызывает проблемы с подключением. Чтобы проверить, в этом ли проблема, попробуйте использовать другие DNS-серверы — отключите параметр «Использовать только DNS-серверы VPN» в настройках приложения VPN. Имейте в виду, что это может немного увеличить риск утечек DNS.

6. Попробуйте другую сеть Wi-Fi

Если ваша сеть Wi-Fi недостаточно стабильна или быстра для поддержки вашего VPN-подключения, при попытке подключения вы получите сообщение об ошибке аутентификации. Без стабильного интернет-соединения ваш VPN просто не будет работать.

Чтобы проверить, так ли это, попробуйте использовать VPN в общедоступной точке доступа Wi-Fi или в доме друга. Если VPN работает в этих других сетях, проблема может быть в вашей. Возможно, вам придется связаться с вашим интернет-провайдером, чтобы обновить вашу услугу или проверить, нет ли проблем с вашим подключением. Вы также можете посмотреть настройки Wi-Fi, чтобы убедиться, что у вас достаточно пропускной способности для поддержки вашего VPN-подключения.

7. Подключитесь к другому VPN-серверу

VPN-серверы иногда могут быть перегружены пользователями в часы пик, а это приводит к замедлению работы и проблемам с соединением. Кроме того, сервер, к которому вы подключились, может быть просто отключен на техническое обслуживание. Чтобы проверить, не является ли сервер причиной проблемы, выберите другой сервер в том же регионе и попробуйте подключиться к нему.

У такого первоклассного сервиса, как ExpressVPN, есть более 3000 серверов в его глобальной сети, поэтому вы можете быстро установить другое подключение. Помните — чем ближе вы к серверу, тем быстрее он будет работать. Например, если вы находитесь в Европе и вам нужно подключиться к серверу в США, серверы на восточном побережье должны работать быстрее, чем те, что дальше на запад.

Переключаться между серверами сложнее, если вы используете VPN на своем роутере, а не через собственное приложение на своем устройстве. Метод зависит от вашего роутера и провайдера VPN. Если вы не знаете, как это сделать, обратитесь к документации вашего роутера и VPN.

8. Переустановите VPN

Поврежденная установка VPN может вызвать «Ошибку аутентификации VPN». Если вы подозреваете, что проблема может заключаться в этом, попробуйте удалить и переустановить VPN-клиент. Это простой процесс для большинства платформ, который займет всего пару минут. Переустановка VPN также гарантирует, что у вас будет последняя версия приложения с обновлениями, устраняющими все известные проблемы.

Лучший способ сделать это на вашем ПК — использовать программу удаления, так как программа удаления Windows может иногда оставлять записи реестра и файлы из первой установки. Если элементы остались на вашем устройстве, вы можете снова столкнуться с ошибкой.

9. Проверьте свои данные для входа и убедитесь, что ваша подписка VPN активна

Убедитесь, что вы еще раз проверили правильность данных для входа, так как ошибка может быть вызвана неправильным написанием или опечаткой пароля. Обратите пристальное внимание на свой пароль, особенно если вы используете прописные и строчные буквы — это распространенная проблема при входе в систему.

Если вы используете платный VPN-сервис, возможно, срок действия вашей подписки истек. Кроме того, вы могли создать учетную запись, но еще не купили подписку. Чтобы решить эту проблему, войдите в свою учетную запись на сайте вашего провайдера VPN и убедитесь, что ваша подписка оплачена.

10. Убедитесь, что одновременных подключений не слишком много

Проверьте сайт провайдера VPN, чтобы узнать количество допустимых одновременных подключений. Если лимит превышен, отключите все неиспользуемые устройства. После отключения подождите минуту или две, прежде чем повторить попытку подключения, чтобы убедиться, что слот устройства готов к использованию.

Большинство VPN-сервисов ограничивают количество устройств, которые можно подключить к VPN одновременно — например, ExpressVPN позволяет подключить 5 устройств одновременно. Если вы подключили несколько устройств, возможно, вы превысили лимит.

11. Запустите чистую загрузку (Windows)

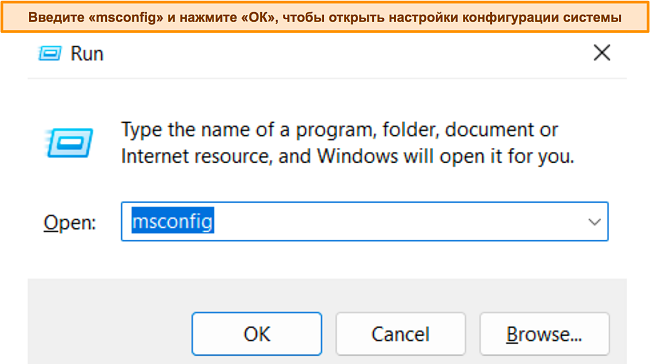

«Чистая загрузка» запускает ваш ПК с Windows с минимальным количеством драйверов и программ запуска, поэтому вы можете узнать, не мешает ли приложение или программа работе вашего VPN. Вот как это сделать:

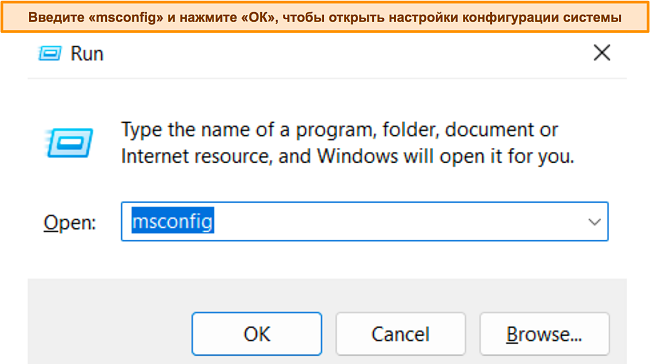

- Нажмите клавишу Windows + R, чтобы открыть диалоговое окно «Выполнить».

- Введите «msconfig» и нажмите «ОК». Это откроет «Конфигурацию системы».

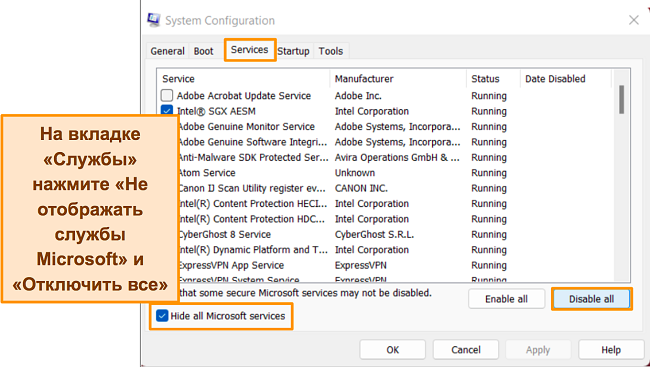

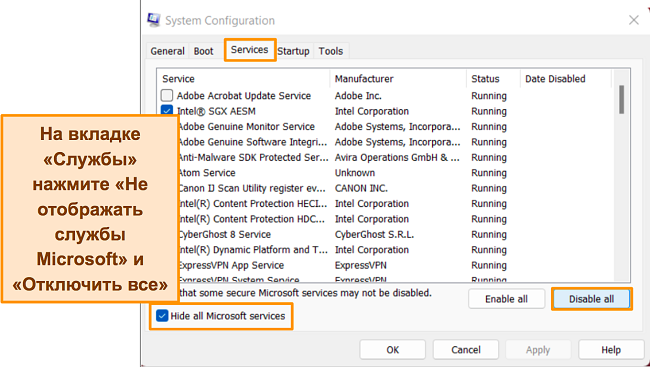

- Перейдите на вкладку «Службы» и установите флажок «Не отображать службы Microsoft».

- Установите флажок «Отключить все». Пока не нажимайте «ОК».

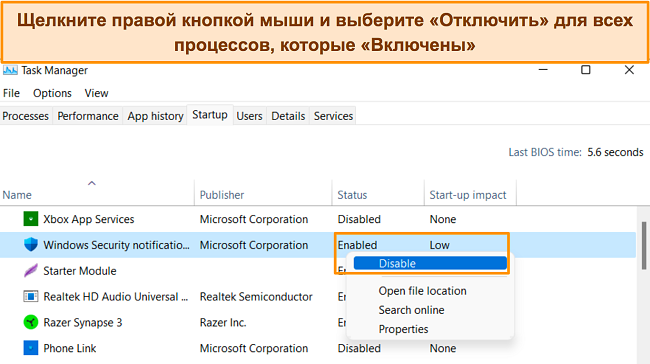

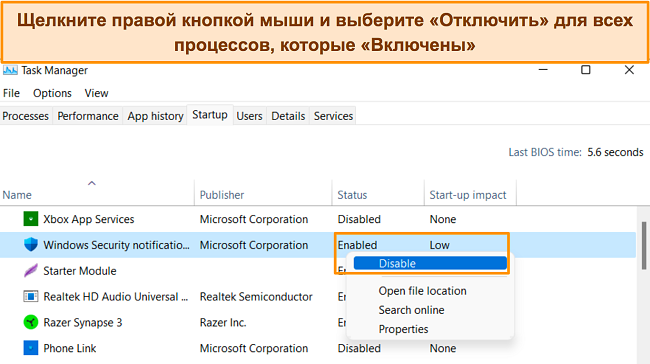

- Затем нажмите на вкладку «Автозагрузка» и «Открыть диспетчер задач».

- На любых процессах, которые «Включены», щелкните правой кнопкой мыши и выберите «Отключить». Повторяйте, пока все процессы не будут отключены.

- Теперь вернитесь в «Конфигурацию системы» и нажмите «Применить» и «ОК», чтобы сохранить изменения.

- Перезагрузите компьютер и снова попробуйте подключиться к VPN.

Если ошибка аутентификации VPN исчезнет, вы будете знать, что проблема связана с одной из ваших запускаемых служб или приложений. Вам нужно будет вернуться и включить каждый элемент, а затем перезагрузить компьютер, чтобы увидеть, влияет ли это на ваш VPN.

Это может занять немного времени, но как только вы обнаружите проблемный элемент, то сможете удалить его со своего устройства и использовать VPN. Если проблема остается не устраненной, вы можете просмотреть этот список наиболее распространенных проблем с VPN на Windows и найти решение.

12. Попробуйте другой VPN — это наши топ рекомендации

Если вы попробовали все вышеперечисленные решения, но у вас все еще есть проблемы, вы можете подумать о более качественном VPN-сервисе. Бесплатные и недорогие VPN могут работать медленно и вызывать другие проблемы с подключением. Напротив, платные услуги обеспечивают высокоскоростное соединение и гораздо реже вызывают проблемы. Ниже вы найдете топовые VPN.

1. ExpressVPN ─ высочайший уровень безопасности с молниеносной скоростью

ExpressVPN ─ лучший VPN в 2023, с исключительными функциями безопасности и конфиденциальности, которые обеспечивают безопасность вашей онлайн-активности и личных данных:

- Шифрование военного уровня: 256-битное шифрование AES на всех соединениях обеспечивает безопасность вашего трафика.

- Обфускация сервера: все серверы обфусцированы (маскируют ваш VPN-трафик), поэтому вы можете получить доступ к своим онлайн-аккаунтам даже в таких странах, как Китай и Россия.

- Защита от утечки данных: блокирует утечку данных DNS, IP и WebRTC для обеспечения безопасности ваших личных данных.

- Проверенная политика отсутствия журналов: независимые аудиты подтверждают, что ExpressVPN не регистрирует и не хранит ваши данные при подключении к своим серверам.

Наряду с максимальной безопасностью и конфиденциальностью, ExpressVPN обладает самыми высокими скоростями среди всех протестированных мной VPN. Его собственный протокол подключения Lightway отлично справляется с уменьшением потери скорости, которая обычно влияет на VPN. В среднем моя скорость снизилась на крошечные 18%, поэтому я могла смотреть потоковый контент, скачивать торренты, играть в онлайн-игры и просматривать страницы без каких-либо задержек или прерываний.

ExpressVPN ─ один из самых надежных, быстрых VPN на русском языке, предлагающий планы, начиная от $6.67в месяц (подписка: 15 месяцев). Тем не менее, я думаю, что он стоит дополнительных затрат на максимальную безопасность, анонимность в Интернете и сверхбыструю скорость соединения. Я предлагаю вам попробовать ExpressVPN самостоятельно без риска ─ услуга подкреплена 30-дневной гарантией возврата денег, поэтому, если вы передумаете, вы можете легко получить полное возмещение.

Попробуйте ExpressVPN без риска сегодня

Новости за 2023! ExpressVPN на ограниченное время снизил цен на 1-летний план всего до $6.67 в месяц (экономия до 49%) + 3 месяцев в подарок! Это временная акция, так что воспользуйтесь ей, пока она действует. Подробнее об акции см. здесь.

2. CyberGhost ─ оптимизированные серверы для потоковой передачи, загрузки торрентов и онлайн-игр

Оптимизированные серверы CyberGhost обеспечивают быстрое и бесперебойное соединение для вашей онлайн-активности. Специальные серверы идеально подходят для потоковой передачи, загрузки торрентов и онлайн-игр — просто выберите сервер в зависимости от того, для чего вам нужен VPN, и CyberGhost создаст безопасное соединение менее чем за 10 секунд.

Вы можете легко перейти к оптимизированным серверам с помощью интуитивно понятного интерфейса приложения CyberGhost, доступного на русском. Все приложения CyberGhost очень похожи по дизайну, что упрощает переключение между устройствами — это отличный выбор для начинающих пользователей VPN.

Во время тестов я и моя команда обнаружили, что CyberGhost может легко получить доступ к популярным потоковым сервисам, таким как Netflix, Disney+ и т.д.:

| Amazon Prime Video | Hulu | HBO Max | BBC iPlayer | ESPN | fuboTV |

| YouTube TV | Paramount+ | EuroSport | Peacock | Canal+ | Yle |

При доступе к локальным потоковым учетным записям моя команда и я обнаружили, что скорость CyberGhost надежно высока, особенно на локальных серверах. Однако, как и во многих других VPN, в CyberGhost значительно меньше удаленных подключений. Я рекомендую всегда подключаться к оптимизированному серверу рядом с вашим физическим местоположением для получения наилучших скоростей.

Вы можете попробовать оптимизированные серверы CyberGhost без какого-либо риска, поскольку он предлагает щедрую 45-дневную гарантию возврата денег. CyberGhost является доступным вариантом для потоковой передачи, загрузки торрентов и онлайн-игр с ежемесячными планами от $2.11 (подписка: 2 года).

Попробуйте CyberGhost без риска сегодня

Новости за 2023! Подпишитесь на CyberGhost всего за $2.11 в месяц и получите 3 месяцев в подарок к 2-летнему плану (экономия до 83%)! Это временная акция, поэтому поспешите воспользоваться ей. Подробнее об акции см. здесь.

3. Private Internet Access (PIA) ─ огромная серверная сеть обеспечивает надежное соединение

Private Internet Access (PIA) обладает более чем 35000 серверами в своей глобальной сети. Это огромное количество упрощает подключение к серверу, где бы вы ни находились. Во время моих тестов у меня не было проблем с подключением, что иногда может быть в случае с другими VPN — не было перегрузки серверов или большого пользовательского трафика, поэтому PIA подключался к серверам менее чем за 5 секунд.

Для обеспечения безопасности ваших подключений нативное русское приложение PIA использует следующие высокопроизводительные функции:

- Настраиваемое шифрование: на выбор представлено стандартное 256-битное и 128-битное шифрование AES (что может обеспечить повышение скорости при более медленных соединениях).

- Функция автоматического экстренного отключения от сети: разрывает интернет-соединение, защищая ваши данные, если ваш VPN прерывается.

- Блокировщик рекламы и вредоносных программ MACE: блокирует раздражающие всплывающие окна и вредоносные сайты, чтобы защитить ваши устройства от онлайн-угроз.

- Политика нулевого журнала: не будет регистрировать или хранить ваши данные при подключении к своим серверам, с доказательствами из реальных ситуаций — PIA был вызван в суд правительством США, но у него не было данных для представления.

PIA идеально подходит, если у вас ограниченный бюджет, поскольку это один из самых доступных ежемесячных VPN. Вы можете попробовать PIA без риска в течение 30 дней с гарантией возврата денег и планами от $2.11 в месяц (подписка: 2 года).

Попробуйте PIA без риска сегодня

Новости за 2023! Подпишитесь на PIA всего за $2.11 в месяц и получите 3 мес. в подарок к 2-летнему плану (экономия до 82%)! Это временная акция, поэтому поспешите воспользоваться ей. Подробнее об акции см. здесь.

Почему появляется сообщение о сбое VPN-подключения?

Вы получите сообщение «ошибка VPN-подключения», когда ваш VPN-клиент не сможет подключиться к серверу. Это может произойти по ряду причин, включая блокировку вашего файрвола или антивирусного программного обеспечения, нестабильное соединение Wi-Fi или необходимость обновления вашего VPN.

Чтобы решить эту проблему, вы можете попробовать переключиться на другой сервер, перезагрузить устройство, чтобы перезапустить VPN, или обратиться в службу поддержки клиентов вашего VPN.

Почему мой VPN не подключается к серверу?

Ваш VPN может не подключаться к серверу по многим причинам, но, к счастью, это легко исправить, если вы будете следовать приведенному выше руководству. Вот некоторые из причин:

- VPN-сервер, к которому вы хотите подключиться, отключен на техническое обслуживание

- Ваш файрвол или антивирусное программное обеспечение блокирует доступ вашего VPN к Интернету

- Сеть Wi-Fi нестабильна или имеет недостаточную пропускную способность для поддержки VPN

- Ваше приложение VPN нуждается в обновлении до последней версии

Если вы попробуете вышеуказанные исправления и по-прежнему не сможете установить соединение, вам следует обратиться в службу поддержки клиентов вашего VPN. Агенты могут изучить проблему для вас и предложить решение.

Какой VPN лучший для Windows, Mac и iOS для избежания ошибки VPN-подключения?

Лучший VPN для предотвращения ошибок — ExpressVPN. Программное обеспечение ExpressVPN регулярно обновляется и предлагает вам установить обновления, как только они будут готовы. Вы не только получаете лучшие функции безопасности и конфиденциальности, но ExpressVPN также с меньшей вероятностью столкнется с ошибками подключения из-за проблем с программным обеспечением. И самое главное, вы можете без риска попробовать ExpressVPN и убедиться, насколько хорошо он работает на ваших устройствах Windows, Mac и iOS. Если вы не полностью довольны услугой, то можете получить полный возврат средств.

Надежны ли бесплатные VPN?

Некоторые бесплатные VPN надежны, но большинство — нет. На рынке представлены сотни бесплатных VPN, но ни один из них не обеспечит вам первоклассную безопасность и конфиденциальность премиум-сервиса. Многие бесплатные VPN не будут по-настоящему защищать ваши данные и соединения, а некоторые активно регистрируют вашу активность для продажи третьим лицам. Что еще хуже, некоторые бесплатные VPN загружены вредоносными программами, которые ставят под угрозу вашу безопасность.

Хотя существует несколько безопасных и частных бесплатных VPN, они крайне ограничены. Вы столкнетесь с ограничением данных, серверными ограничениями и даже ограничением скорости — вы не сможете использовать бесплатный VPN столько, сколько захотите. Кроме того, бесплатные сервисы вряд ли будут поддерживаться так же часто, как премиальные VPN, поэтому вы можете столкнуться с большим количеством ошибок.

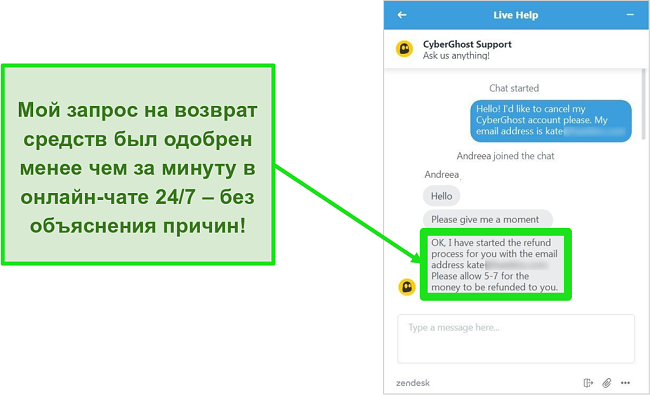

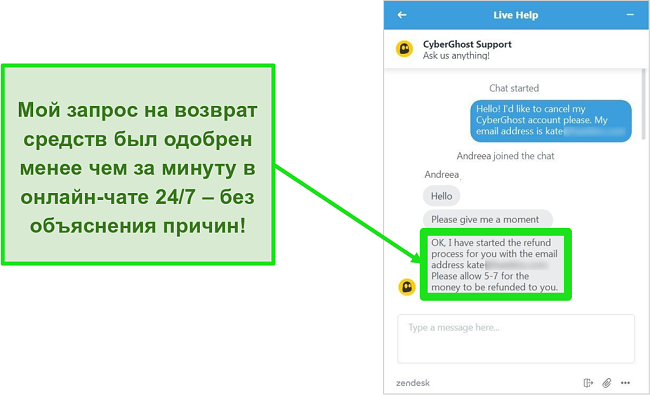

Вместо того, чтобы рисковать своей безопасностью или ограничивать себя, я рекомендую вам выбрать VPN премиум-класса с щедрой гарантией возврата денег. CyberGhost позволяет протестировать сервис в течение 45 дней без риска, что делает его лучшим выбором, если вам нужен VPN только на короткое время. Кроме того, получить возмещение легко, если вы обратитесь в круглосуточный чат.

CyberGhost быстро обработал мой запрос на возврат средств, не задавая вопросов

Я проверила этот процесс самостоятельно, и подтверждение моего запроса на возврат средств заняло менее 5 минут. Самое приятное, мне вернули деньги всего за 5 рабочих дней.

Попробуйте CyberGhost бесплатно

Сообщение об ошибке «аутентификация VPN» распространено, но, к счастью, его легко исправить. Следуя описанным выше методам, вы скоро сможете получить доступ к VPN и снова защитить свои устройства.

Важно убедиться, что вы используете правильный VPN, чтобы избежать сообщений об ошибках и других проблем. Я рекомендую вам попробовать лучший сервис в 2023, ExpressVPN. Благодаря регулярным обновлениям программного обеспечения и надежным функциям безопасности и конфиденциальности, ExpressVPN — это надежный сервис, обеспечивающий безопасность ваших данных и устройств. Вы можете сами попробовать ExpressVPN, чтобы понять, подходит ли он вам — если вы передумаете, то можете получить полный возврат средств в течение 30 дней.

Резюме ─ самые надежные VPN в 2023

Лучший

1.

$6.67 / месяц

Сэкономь 49%

2.

$2.11 / месяц

Сэкономь 84%

3.

$2.19 / месяц

Сэкономь 82%

Сообщение об «ошибке аутентификации VPN» не самая приятная вещь, поскольку вы не можете получить доступ к своей учетной записи VPN и защитить свои устройства. К счастью, эту проблему легко исправить, и обычно для ее устранения требуется всего пара минут путем настройки некоторых параметров.

Я обнаружила несколько способов исправить ошибку аутентификации VPN, которые вы можете попробовать сами. Просто используйте каждый метод, перечисленный ниже, чтобы восстановить доступ к вашему VPN. Если эти методы не сработают, у вас, вероятно, проблема с вашим провайдером VPN. В этом случае я рекомендую вам получить высококачественный VPN, такой как ExpressVPN, поскольку это снизит вероятность появления каких-либо ошибок сервиса.

Избегайте раздражающих ошибок с ExpressVPN

Существует несколько причин, по которым вы можете столкнуться с ошибкой аутентификации VPN, в том числе:

- Ваше антивирусное программное обеспечение или файрвол блокирует ваше соединение

- VPN-сервер слишком медленный для подключения

- Ваша загрузка программного обеспечения VPN повреждена или устарела

- Слишком много одновременных подключений устройств

- Ваше WiFi-соединение недостаточно стабильно для поддержки VPN

Это всего лишь несколько причин, которые легко исправить, чтобы вы могли подключиться и защитить себя как можно скорее.

1. Перезагрузите устройство

Иногда самые простые решения являются лучшими. Как и многие технические проблемы, ошибку «Ошибка аутентификации VPN» иногда можно решить, перезагрузив устройство. Это очищает кэш памяти и останавливает любой код, который работает неправильно, позволяя VPN начать все заново.

2. Отключите свой антивирус и файрвол

Если вы используете файрвол или антивирусное программное обеспечение, оно может блокировать ваш VPN-клиент. Чтобы выяснить, в этом ли проблема, вам нужно внести свой VPN в белый список и временно отключить антивирусное программное обеспечение и файрвол.

Ваше антивирусное программное обеспечение и файрвол будут иметь возможность выбирать определенные приложения, которым разрешен доступ в Интернет. Добавление вашего VPN в эти белые списки предотвратит его пометку и может устранить ошибку аутентификации VPN.

Вы также можете временно отключить антивирус и файрвол. Убедитесь, что вы отключили как сторонние, так и встроенные файрволы (например, файрвол Защитника Windows). Вам нужно будет сделать это для общедоступных и частных сетей — эта опция должна быть в настройках вашего файрвола.

Это не постоянное решение. Отключение антивирусного программного обеспечения и файрвола может сделать ваш компьютер уязвимым для угроз безопасности. Если вы обнаружите, что отключение программного обеспечения устраняет проблему, вам нужно изменить настройки или сменить провайдера — вы можете взглянуть на лучшие рекомендуемые антивирусы здесь.

3. Попробуйте проводное соединение

Иногда проблемы с уровнем сигнала Wi-Fi могут помешать правильному подключению VPN. Попробуйте подключиться к роутеру с помощью кабеля Ethernet вместо беспроводного соединения и посмотрите, решит ли это проблему. Проводное соединение намного более стабильно и не будет испытывать помех от другой электроники, которая может повлиять на Wi-Fi.

Если вы используете два связанных роутера, это также может вызвать проблему. Вы можете исправить это, включив режим моста, который поможет разрешить любые сетевые конфликты, которые могут повлиять на ваше VPN-соединение. Способы различаются в зависимости от модели, поэтому обратитесь к руководству по вашему роутеру.

4. Используйте другой протокол VPN

Изменение протокола VPN может устранить «Ошибку аутентификации VPN». В большинстве VPN вы можете выбрать, какой IP-протокол использовать. Ваш VPN должен иметь такие опции, как OpenVPN, WireGuard, IKEv2 и другие протоколы — например, у ExpressVPN есть собственный быстрый и надежный протокол Lightway.

Двумя наиболее распространенными типами протоколов являются TCP (протокол управления передачей) и UDP (протокол пользовательских дейтаграмм). Основное отличие состоит в том, что TCP включает исправление ошибок, то есть он повторно отправляет все, что повреждено или не доставлено из-за проблем с подключением. Поскольку UDP этого не делает, он работает быстрее, но менее надежен.

Вы найдете эту опцию в разделе «Настройки» в приложении VPN. Обратите внимание, что качество вашего соединения может ухудшиться, если вы переключаете протоколы.

5. Попробуйте альтернативный DNS-сервер

По умолчанию ваш VPN-клиент будет использовать DNS-серверы вашего VPN-провайдера. Это снижает риск утечек DNS, но иногда вызывает проблемы с подключением. Чтобы проверить, в этом ли проблема, попробуйте использовать другие DNS-серверы — отключите параметр «Использовать только DNS-серверы VPN» в настройках приложения VPN. Имейте в виду, что это может немного увеличить риск утечек DNS.

6. Попробуйте другую сеть Wi-Fi

Если ваша сеть Wi-Fi недостаточно стабильна или быстра для поддержки вашего VPN-подключения, при попытке подключения вы получите сообщение об ошибке аутентификации. Без стабильного интернет-соединения ваш VPN просто не будет работать.

Чтобы проверить, так ли это, попробуйте использовать VPN в общедоступной точке доступа Wi-Fi или в доме друга. Если VPN работает в этих других сетях, проблема может быть в вашей. Возможно, вам придется связаться с вашим интернет-провайдером, чтобы обновить вашу услугу или проверить, нет ли проблем с вашим подключением. Вы также можете посмотреть настройки Wi-Fi, чтобы убедиться, что у вас достаточно пропускной способности для поддержки вашего VPN-подключения.

7. Подключитесь к другому VPN-серверу

VPN-серверы иногда могут быть перегружены пользователями в часы пик, а это приводит к замедлению работы и проблемам с соединением. Кроме того, сервер, к которому вы подключились, может быть просто отключен на техническое обслуживание. Чтобы проверить, не является ли сервер причиной проблемы, выберите другой сервер в том же регионе и попробуйте подключиться к нему.

У такого первоклассного сервиса, как ExpressVPN, есть более 3000 серверов в его глобальной сети, поэтому вы можете быстро установить другое подключение. Помните — чем ближе вы к серверу, тем быстрее он будет работать. Например, если вы находитесь в Европе и вам нужно подключиться к серверу в США, серверы на восточном побережье должны работать быстрее, чем те, что дальше на запад.

Переключаться между серверами сложнее, если вы используете VPN на своем роутере, а не через собственное приложение на своем устройстве. Метод зависит от вашего роутера и провайдера VPN. Если вы не знаете, как это сделать, обратитесь к документации вашего роутера и VPN.

8. Переустановите VPN

Поврежденная установка VPN может вызвать «Ошибку аутентификации VPN». Если вы подозреваете, что проблема может заключаться в этом, попробуйте удалить и переустановить VPN-клиент. Это простой процесс для большинства платформ, который займет всего пару минут. Переустановка VPN также гарантирует, что у вас будет последняя версия приложения с обновлениями, устраняющими все известные проблемы.

Лучший способ сделать это на вашем ПК — использовать программу удаления, так как программа удаления Windows может иногда оставлять записи реестра и файлы из первой установки. Если элементы остались на вашем устройстве, вы можете снова столкнуться с ошибкой.

9. Проверьте свои данные для входа и убедитесь, что ваша подписка VPN активна

Убедитесь, что вы еще раз проверили правильность данных для входа, так как ошибка может быть вызвана неправильным написанием или опечаткой пароля. Обратите пристальное внимание на свой пароль, особенно если вы используете прописные и строчные буквы — это распространенная проблема при входе в систему.

Если вы используете платный VPN-сервис, возможно, срок действия вашей подписки истек. Кроме того, вы могли создать учетную запись, но еще не купили подписку. Чтобы решить эту проблему, войдите в свою учетную запись на сайте вашего провайдера VPN и убедитесь, что ваша подписка оплачена.

10. Убедитесь, что одновременных подключений не слишком много

Проверьте сайт провайдера VPN, чтобы узнать количество допустимых одновременных подключений. Если лимит превышен, отключите все неиспользуемые устройства. После отключения подождите минуту или две, прежде чем повторить попытку подключения, чтобы убедиться, что слот устройства готов к использованию.

Большинство VPN-сервисов ограничивают количество устройств, которые можно подключить к VPN одновременно — например, ExpressVPN позволяет подключить 5 устройств одновременно. Если вы подключили несколько устройств, возможно, вы превысили лимит.

11. Запустите чистую загрузку (Windows)

«Чистая загрузка» запускает ваш ПК с Windows с минимальным количеством драйверов и программ запуска, поэтому вы можете узнать, не мешает ли приложение или программа работе вашего VPN. Вот как это сделать:

- Нажмите клавишу Windows + R, чтобы открыть диалоговое окно «Выполнить».

- Введите «msconfig» и нажмите «ОК». Это откроет «Конфигурацию системы».

- Перейдите на вкладку «Службы» и установите флажок «Не отображать службы Microsoft».

- Установите флажок «Отключить все». Пока не нажимайте «ОК».

- Затем нажмите на вкладку «Автозагрузка» и «Открыть диспетчер задач».

- На любых процессах, которые «Включены», щелкните правой кнопкой мыши и выберите «Отключить». Повторяйте, пока все процессы не будут отключены.

- Теперь вернитесь в «Конфигурацию системы» и нажмите «Применить» и «ОК», чтобы сохранить изменения.

- Перезагрузите компьютер и снова попробуйте подключиться к VPN.

Если ошибка аутентификации VPN исчезнет, вы будете знать, что проблема связана с одной из ваших запускаемых служб или приложений. Вам нужно будет вернуться и включить каждый элемент, а затем перезагрузить компьютер, чтобы увидеть, влияет ли это на ваш VPN.

Это может занять немного времени, но как только вы обнаружите проблемный элемент, то сможете удалить его со своего устройства и использовать VPN. Если проблема остается не устраненной, вы можете просмотреть этот список наиболее распространенных проблем с VPN на Windows и найти решение.

12. Попробуйте другой VPN — это наши топ рекомендации

Если вы попробовали все вышеперечисленные решения, но у вас все еще есть проблемы, вы можете подумать о более качественном VPN-сервисе. Бесплатные и недорогие VPN могут работать медленно и вызывать другие проблемы с подключением. Напротив, платные услуги обеспечивают высокоскоростное соединение и гораздо реже вызывают проблемы. Ниже вы найдете топовые VPN.

1. ExpressVPN ─ высочайший уровень безопасности с молниеносной скоростью

ExpressVPN ─ лучший VPN в 2023, с исключительными функциями безопасности и конфиденциальности, которые обеспечивают безопасность вашей онлайн-активности и личных данных:

- Шифрование военного уровня: 256-битное шифрование AES на всех соединениях обеспечивает безопасность вашего трафика.

- Обфускация сервера: все серверы обфусцированы (маскируют ваш VPN-трафик), поэтому вы можете получить доступ к своим онлайн-аккаунтам даже в таких странах, как Китай и Россия.

- Защита от утечки данных: блокирует утечку данных DNS, IP и WebRTC для обеспечения безопасности ваших личных данных.

- Проверенная политика отсутствия журналов: независимые аудиты подтверждают, что ExpressVPN не регистрирует и не хранит ваши данные при подключении к своим серверам.

Наряду с максимальной безопасностью и конфиденциальностью, ExpressVPN обладает самыми высокими скоростями среди всех протестированных мной VPN. Его собственный протокол подключения Lightway отлично справляется с уменьшением потери скорости, которая обычно влияет на VPN. В среднем моя скорость снизилась на крошечные 18%, поэтому я могла смотреть потоковый контент, скачивать торренты, играть в онлайн-игры и просматривать страницы без каких-либо задержек или прерываний.

ExpressVPN ─ один из самых надежных, быстрых VPN на русском языке, предлагающий планы, начиная от $6.67в месяц (подписка: 15 месяцев). Тем не менее, я думаю, что он стоит дополнительных затрат на максимальную безопасность, анонимность в Интернете и сверхбыструю скорость соединения. Я предлагаю вам попробовать ExpressVPN самостоятельно без риска ─ услуга подкреплена 30-дневной гарантией возврата денег, поэтому, если вы передумаете, вы можете легко получить полное возмещение.

Попробуйте ExpressVPN без риска сегодня

Новости за Февраль 2023! ExpressVPN на ограниченное время снизил цен на 1-летний план всего до $6.67 в месяц (экономия до 49%) + 3 месяцев в подарок! Это временная акция, так что воспользуйтесь ей, пока она действует. Подробнее об акции см. здесь.

2. CyberGhost ─ оптимизированные серверы для потоковой передачи, загрузки торрентов и онлайн-игр

Оптимизированные серверы CyberGhost обеспечивают быстрое и бесперебойное соединение для вашей онлайн-активности. Специальные серверы идеально подходят для потоковой передачи, загрузки торрентов и онлайн-игр — просто выберите сервер в зависимости от того, для чего вам нужен VPN, и CyberGhost создаст безопасное соединение менее чем за 10 секунд.

Вы можете легко перейти к оптимизированным серверам с помощью интуитивно понятного интерфейса приложения CyberGhost, доступного на русском. Все приложения CyberGhost очень похожи по дизайну, что упрощает переключение между устройствами — это отличный выбор для начинающих пользователей VPN.

Во время тестов я и моя команда обнаружили, что CyberGhost может легко получить доступ к популярным потоковым сервисам, таким как Netflix, Disney+ и т.д.:

| Amazon Prime Video | Hulu | HBO Max | BBC iPlayer | ESPN | fuboTV |

| YouTube TV | Paramount+ | EuroSport | Peacock | Canal+ | Yle |

При доступе к локальным потоковым учетным записям моя команда и я обнаружили, что скорость CyberGhost надежно высока, особенно на локальных серверах. Однако, как и во многих других VPN, в CyberGhost значительно меньше удаленных подключений. Я рекомендую всегда подключаться к оптимизированному серверу рядом с вашим физическим местоположением для получения наилучших скоростей.

Вы можете попробовать оптимизированные серверы CyberGhost без какого-либо риска, поскольку он предлагает щедрую 45-дневную гарантию возврата денег. CyberGhost является доступным вариантом для потоковой передачи, загрузки торрентов и онлайн-игр с ежемесячными планами от $2.11 (подписка: 2 года).

Попробуйте CyberGhost без риска сегодня

С Днем святого Валентина! Подпишитесь на CyberGhost всего за $2.11 в месяц и получите 3 месяцев в подарок к 2-летнему плану (экономия до 83%)! Это временная акция, поэтому поспешите воспользоваться ей. Подробнее об акции см. здесь.

3. Private Internet Access (PIA) ─ огромная серверная сеть обеспечивает надежное соединение

Private Internet Access (PIA) обладает более чем 35000 серверами в своей глобальной сети. Это огромное количество упрощает подключение к серверу, где бы вы ни находились. Во время моих тестов у меня не было проблем с подключением, что иногда может быть в случае с другими VPN — не было перегрузки серверов или большого пользовательского трафика, поэтому PIA подключался к серверам менее чем за 5 секунд.

Для обеспечения безопасности ваших подключений нативное русское приложение PIA использует следующие высокопроизводительные функции:

- Настраиваемое шифрование: на выбор представлено стандартное 256-битное и 128-битное шифрование AES (что может обеспечить повышение скорости при более медленных соединениях).

- Функция автоматического экстренного отключения от сети: разрывает интернет-соединение, защищая ваши данные, если ваш VPN прерывается.

- Блокировщик рекламы и вредоносных программ MACE: блокирует раздражающие всплывающие окна и вредоносные сайты, чтобы защитить ваши устройства от онлайн-угроз.

- Политика нулевого журнала: не будет регистрировать или хранить ваши данные при подключении к своим серверам, с доказательствами из реальных ситуаций — PIA был вызван в суд правительством США, но у него не было данных для представления.

PIA идеально подходит, если у вас ограниченный бюджет, поскольку это один из самых доступных ежемесячных VPN. Вы можете попробовать PIA без риска в течение 30 дней с гарантией возврата денег и планами от $2.19 в месяц (подписка: 2 года).

Попробуйте PIA без риска сегодня

Новости за Февраль 2023! Подпишитесь на PIA всего за $2.19 в месяц и получите 2 мес. в подарок к 2-летнему плану (экономия до 82%)! Это временная акция, поэтому поспешите воспользоваться ей. Подробнее об акции см. здесь.

Почему появляется сообщение о сбое VPN-подключения?

Вы получите сообщение «ошибка VPN-подключения», когда ваш VPN-клиент не сможет подключиться к серверу. Это может произойти по ряду причин, включая блокировку вашего файрвола или антивирусного программного обеспечения, нестабильное соединение Wi-Fi или необходимость обновления вашего VPN.

Чтобы решить эту проблему, вы можете попробовать переключиться на другой сервер, перезагрузить устройство, чтобы перезапустить VPN, или обратиться в службу поддержки клиентов вашего VPN.

Почему мой VPN не подключается к серверу?

Ваш VPN может не подключаться к серверу по многим причинам, но, к счастью, это легко исправить, если вы будете следовать приведенному выше руководству. Вот некоторые из причин:

- VPN-сервер, к которому вы хотите подключиться, отключен на техническое обслуживание

- Ваш файрвол или антивирусное программное обеспечение блокирует доступ вашего VPN к Интернету

- Сеть Wi-Fi нестабильна или имеет недостаточную пропускную способность для поддержки VPN

- Ваше приложение VPN нуждается в обновлении до последней версии

Если вы попробуете вышеуказанные исправления и по-прежнему не сможете установить соединение, вам следует обратиться в службу поддержки клиентов вашего VPN. Агенты могут изучить проблему для вас и предложить решение.

Какой VPN лучший для Windows, Mac и iOS для избежания ошибки VPN-подключения?

Лучший VPN для предотвращения ошибок — ExpressVPN. Программное обеспечение ExpressVPN регулярно обновляется и предлагает вам установить обновления, как только они будут готовы. Вы не только получаете лучшие функции безопасности и конфиденциальности, но ExpressVPN также с меньшей вероятностью столкнется с ошибками подключения из-за проблем с программным обеспечением. И самое главное, вы можете без риска попробовать ExpressVPN и убедиться, насколько хорошо он работает на ваших устройствах Windows, Mac и iOS. Если вы не полностью довольны услугой, то можете получить полный возврат средств.

Надежны ли бесплатные VPN?

Некоторые бесплатные VPN надежны, но большинство — нет. На рынке представлены сотни бесплатных VPN, но ни один из них не обеспечит вам первоклассную безопасность и конфиденциальность премиум-сервиса. Многие бесплатные VPN не будут по-настоящему защищать ваши данные и соединения, а некоторые активно регистрируют вашу активность для продажи третьим лицам. Что еще хуже, некоторые бесплатные VPN загружены вредоносными программами, которые ставят под угрозу вашу безопасность.

Хотя существует несколько безопасных и частных бесплатных VPN, они крайне ограничены. Вы столкнетесь с ограничением данных, серверными ограничениями и даже ограничением скорости — вы не сможете использовать бесплатный VPN столько, сколько захотите. Кроме того, бесплатные сервисы вряд ли будут поддерживаться так же часто, как премиальные VPN, поэтому вы можете столкнуться с большим количеством ошибок.

Вместо того, чтобы рисковать своей безопасностью или ограничивать себя, я рекомендую вам выбрать VPN премиум-класса с щедрой гарантией возврата денег. CyberGhost позволяет протестировать сервис в течение 45 дней без риска, что делает его лучшим выбором, если вам нужен VPN только на короткое время. Кроме того, получить возмещение легко, если вы обратитесь в круглосуточный чат.

CyberGhost быстро обработал мой запрос на возврат средств, не задавая вопросов

Я проверила этот процесс самостоятельно, и подтверждение моего запроса на возврат средств заняло менее 5 минут. Самое приятное, мне вернули деньги всего за 5 рабочих дней.

Попробуйте CyberGhost бесплатно

Сообщение об ошибке «аутентификация VPN» распространено, но, к счастью, его легко исправить. Следуя описанным выше методам, вы скоро сможете получить доступ к VPN и снова защитить свои устройства.

Важно убедиться, что вы используете правильный VPN, чтобы избежать сообщений об ошибках и других проблем. Я рекомендую вам попробовать лучший сервис в 2023, ExpressVPN. Благодаря регулярным обновлениям программного обеспечения и надежным функциям безопасности и конфиденциальности, ExpressVPN — это надежный сервис, обеспечивающий безопасность ваших данных и устройств. Вы можете сами попробовать ExpressVPN, чтобы понять, подходит ли он вам — если вы передумаете, то можете получить полный возврат средств в течение 30 дней.

Резюме ─ самые надежные VPN в 2023

Лучший

1.

$6.67 / месяц

Сэкономь 49%

2.

$2.11 / месяц

Сэкономь 84%

3.

$2.19 / месяц

Сэкономь 82%

checkpoint-hyper-vpn-Upgrade PBR — Policy Base Routing

VPN Site to Site Troubleshooting

1. Check if connectivity exist between the 2 Gateway peers

2. VPN Debugging — Looking at the IKE negoatations

3. Can both sides see the IKE packets arriving during teh Key Exchange?

IKE Process (2 Phases)

Phase 1 — Main Mode (6 Packets)

Phase 2 — Quick Mode (3 Packets)

4. Turn VPN Debug On — enter the command «vpn debug on; vpn debug ikeon» or «vpn debug trunc».

The $FWDIR/log/ike.elg file contains information once debugging is enabled.

Checkpoint has a tool IKEView.exe — it parse information of ike.elg

5. Another tool is «vpn debug on mom» — it writes IKE captured data into file ikemonitor.snoop

This file is open with wireshark or ethereal.

Phase I

— Negotiates encryption methods (DES/3DES/AES etc)

— The key length

— The Hash Algorithm (MD5/SHA1)

— Creates a key to protect the messages of the exchange.

It does this in 5 stages:

1. Peers Authenticate using Certificates or a pre-shared secret.

2. Each peer generates a private Diffie-Hellman key from random bits and from that derives a DH public key. These are then exchanged.

3. Each peer generates a shared secret from its private key and its peers public key, this is the DH key.

4. The peers exchange DH Key material (random bits and mathematical data) and methods for PhaseII are agreed for encryption and integrity.

5. Each side generates a symmetric key (based upon the DH key and key material exchanged).

In IkeView under the IP address of the peer, open the Main Mode Packet 1 — expand :

> «P1 Main Mode ==>» for outgoing or «P1 Main Mode <==» for incoming

> MM Packet 1

> Security Association

> prop1 PROTO_ISAKMP

> tran1 KEY_IKE

You should then be able see the proposed Encryption Algorithm, Key Length, Hash Algorithm, Authentication Method, DH Group, and SA renegotiation params (life type — usually secs and duration).

UNDERSTAND THE 5 PACKETS

— If your encryption fails in Main Mode Packet 1, then you need to check your VPN communities.

— Packet 2 ( MM Packet 2 in the trace ) is from the responder to agree on one encryption and hash algorithm

— Packets 3 and 4 arent usually used when troublshooting. They perform key exchanges and include a large number called a NONCE. The NONCE is a set of never before used random numbers sent to the other part, signed and returned to prove the parties identity.

— Packets 5 and 6 perform the authentication between the peers. The peers IP address shows in the ID field under MM packet 5. Packet 6 shows that the peer has agreed to the proposal and has authorised the host initiating the key exchange.

NOTE:

1. If your encryption fails in Main Mode Packet 1, then you need to check your VPN communities.

2. If your encryption fails in Main Mode Packet 5, then you need to check the authentication — Certificates or pre-shared secrets

PHASE II

Next is Phase II — the IPSec Security Associations (SAs) are negotiated,

— The shared secret key material used for the SA is determined and there is an additional DH exchange.

— Phase II failures are generatlly due to a misconfigured VPN domain.

— Phase II occurs in 3 stages:

1. Peers exchange key material and agree encryption and integrity methods for IPSec.

2. The DH key is combined with the key material to produce the symmetrical IPSec key.

3. Symmetric IPSec keys are generated.

——————————————————————————————————

Debug

——-

1. Turn on debugs

vpn debug trunc

vpn debug on TDERROR_ALL_ALL=5

2. Run the following command to reset the tunnel

(not needed if you are testing a Remote Access VPN):

vpn tu

Then select the option that reads,

«Delete all IPsec+IKE SAs for a given peer (GW)»

enter your remote GW ip address

exit the utility

3. Try to build the tunnel back up again, in both directions,

attempt to connect from YOUR NETWORK to a device in

the remote encryption domain and then attempt to connect

from THE REMOTE NETWORK to a device in the local

encryption domain.

4. Turn off debugs

vpn debug ikeoff

vpn debug off

debug file location:

SecurePlatform — $FWDIR/log/ike.elg*

$FWDIR/log/vpnd.elg*

Windows — %FWDIR%logike.elg*

%FWDIR%logvpnd.elg*

Gather the following information to resolve the VPN related issues:

1.

CPINFO from the Security Management server. Refer to sk30567.

2.

Encryption Integrity, Encryption Strengths, DH group, IPsec lifetime for Phase 1 and 2 and the networks proposed on each end.

Fill out the following table for each end-point of the tunnel

1.

Check Point Site Info:

Phase 1 - Encryption Strength (3Des, Des, AES256) =

- Encryption Integrity (MD5, SHA1) =

- Diffie-Hellman Group for IKE (phase 1) (group 1, 2, 5) =

- Renegotiate IKE (phase 1) (1400 minutes) =

- Support Aggressive mode (yes, no) =

Phase 2 - Encryption Strength (3Des, Des, AES256) =

- Encryption Integrity (MD5, SHA1) =

- Use Perfect Forward Secrecy (if yes what group) =

- Renegotiate IPsec (3600 seconds) =

2. Are you using Pre-Shared secrets or Certificates? 3. Are they able to establish the tunnel one-way? If so which way? 4. What are the IP addresses that you are testing from and two in your

encryption domains? 5. What is the IP address and name of the security gateway in question? 6. What is the IP address and name of the remote VPN site? Also, what is

the type of VPN appliance being used?

1. Remote Site Info:

Phase 1

- Encryption Strength (3Des, Des, AES256) =

- Encryption Integrity (MD5, SHA1) =

- Diffie-Hellman Group for IKE (phase 1) (group 1, 2, 5) =

- Renegotiate IKE (phase 1) (1400 minutes) =

- Support Aggressive mode (yes, no) =

Phase 2

- Encryption Strength (3Des, Des, AES256) =

- Encryption Integrity (MD5, SHA1) =

- Use Perfect Forward Secrecy (if yes what group) =

- Renegotiate IPsec (3600 seconds) =

2. Are you using Pre-Shared secrets or Certificates? 3. Are they able to establish the tunnel one-way? If so which way? 4. What are the addresses that you are testing from and two in your

encryption domains.

3.

The IKE.elg and vpnd.elg files which include an easily identified period when a connection is being tested.

Follow the below procedure to create theIKE.elg and vpnd.elg debug files:

a.

Delete the $FWDIR/log/IKE.elg and the $FWDIR/log/vpnd.elg files from the security gateway.

b.

On the security gateway run «vpn tu» or «vpn tunnelutil«.

This will bring up the following options:

(exception in NGX there is an addition option to Delete User with IPsec)

********** Select Option **********

(1) List all IKE SAs (2) List all IPsec SAs (3) List all IKE SAs for a given peer (4) List all IPsec SAs for a given peer (5) Delete all IPsec SAs for a given peer (6) Delete all IPsec+IKE SAs for a given peer (7) Delete all IPsec SAs for ALL peers (8) Delete all IPsec+IKE SAs for ALL peers (A) Abort

*******************************************

Select either option #6 and put in the remote site IP address or select option #8 and delete all the tunnels IPsec and IKE SAs. This will delete the IPsec and IKE SAs and this will send a delete IKE SA packet to the remote side telling it to take down the exciting tunnel.

c.

Run «vpn debug ikeon» to enable the IKE debugging.

d.

From either side of the security gateway generate traffic through the tunnel.

e.

Once the tunnel fails, run «vpn debug ikeoff«.

f.

The IKE.elg file will be created in the $FWDIR/log directory on the security gateway.

————————————————————————————————

I compiled a list of VPN debugs, error messages, and common gotchas. This information is relevant for Check Point NGX firewall, but is not a complete VPN Debugging Guide.

DEBUGGING INSTRUCTIONS:

From the command line ( if cluster, active member )

·

select the option to delete IPSEC+IKE SAs for a given peer (gw)

·

Try the traffic to bring up the tunnel

Log Files are

COMMON MESSAGES:

According to the Policy the Packet should not have been decrypted

·

The networks are not defined properly or have a typo

·

Make sure VPN domains under gateway A are all local to gateway A

·

Make sure VPN domains under gateway B are all local to gateway B

Wrong Remote Address

Failed to match proposal

·

sk21636 – cisco side not configured for compression

No response from peer

·

check encryption domains.

·

remote end needs a decrypt rule

·

remote firewall not setup for encryption

·

something is blocking communication between VPN endpoints

·

Check UDP 500 and protocol 50

No Valid SA

·

both ends need the same definition for the encrytpion domain.

·

sk19243 – (LAST OPTION) use debedit objects_5_0.c, then add subnets/hosts in users.def

·

cisco might say ‘no proxy id allowed”

·

Disable NAT inside VPN community

·

Support Key exchange for subnets is properly configured

·

Make sure firewall external interface is in public IP in general properties

No Proposal chosen

·

sk19243 – usually cuased when a peer does not agree to VPN Domain or subnet mask

·

make sure that encryption and hash match as well in Phase 2 settings

Cannot Identify Peer (to encryption connection)

·

sk22102 – rules refer to an object that is not part of the local firewalls encryption domain

·

may have overlapping encryption domains

·

2 peers in the same domain

·

sk18972 – explains overlapping

Invalid ID

·

sk25893 – Gateway: VPN-> VPN Advanced, Clear “Support key exhcnage for subnets”, Install policy

Authentication Failure

Payload Malformed

·

check pre shared secrets

RESPONDER-LIFETIME

·

As seen in ike debugs, make sure they match on both ends

Invalid Certificate

·

sk17106 – Remote side peer object is incorrectly configured

·

sk23586 – nat rules are needed

·

sk18805 – multiple issues, define a static nat, add a rule, check time

·

sk25262 – port 18264 has problems

·

sk32648 – port 18264 problems v2

·

sk15037 – make sure gateway can communicate with management

No Valid CRL

·

sk32721 – CRL has expired, and module can’t get a new valid CRL

AddNegotiation

·

FW-1 is handling more than 200 key negotiations at once

·

vSet maximum concurrent IKE connections

Could not get SAs from packet

FW MONITOR NOTES

·

packet comes back i I o O

·

packet will be ESP between o and O

BASIC STUFF TO CHECK IN THE CONFIGURATION:

Accept FW-1 Control Connections

VPN domains

·

setup in the topology of that item

·

using topology is recommended, but you must define

·

looking for overlap, or missing networks.

·

Check remote and local objects.

Encryption Domains

·

your firewall contains your networks

·

their firewall contains their networks

Rule Setup

·

you need a rule for the originator.

·

Reply rule is only required for 2 way tunnel

Preshared secret or certificate

·

Make sure times are accurate

Security rulebase

·

make sure there are rules to allow the traffic

Address Translation

·

be aware that this will effect the Phase 2 negotiations

·

most people disable NAT in the community

Community Properties

·

Tunnel management, Phase1 Phase2 encrypt settings.

Link selection

Routing

·

make sure that the destination is routed across the interface that you want it to encrypt on

·

you need IP proto 50 and 51 fo IPSEC related traffic

·

you need port 500 UDP for IKE

·

netstat -rn and look for a single valid default route

Smartview Tracker Logs

TRADITIONAL MODE NOTES

·

encryption happens when you hit explicit rule

SIMPLIFIED MODE NOTES

·

Encryption happens at rule 0

CHECKLIST

·

Define encryption domains for each site

·

Define firewall workstation objects for each site

·

Configure the gateway objects for the correct encryption domain

·

Configure the extranet community with the appropriate gateways and objects

·

Create the necessary encryption rules.

·

Configure the encryption properties for each encryption rule.

·

Install the security Policy

IKE PACKET MODE QUICK REFERENCE

PHASE 1 (MAIN MODE)

·

1 > Pre shared Secrets, Encryption & hash Algorithims, Auth method, inititor cookie (clear text)

·

2 < agree on one encryption & hash, responder cookie (clear text)

·

3 > random numbers sent to prove identity (if it fails here, reinstall)

·

4 < random numbers sent to prove identity (if it fails here, reinstall)

·

5 > authentication between peers, peers ip address, certificates exchange, shared secrets, expired certs, time offsets

·

6 < peer has agreed to the proposal and has authenticated initiator, expired certs, time offsets

PHASE 2 (QUICK MODE)

·

1 > Use a subnet or a host ID, Encryption, hash, ID data

·

2 < agrees with it’s own subnet or host ID and encryption and hash

·

3 > completes IKE negotiation

GOOD SKS to KNOW

·

sk31221 – The NGX Advanced Troubleshooting Reference Guide (ATRG)

·

sk26362 – Troubleshooting MTU related issues

·

sk30509 – Configuring VPN-1/FireWall-1

·

sk31567 – What is ike.elg?

·

sk20277 – “Tunnel failure, cannot find IPSec methods of the community (VPN Error code 01)” appears

·

sk31279 – Files copied over encrypted tunnel displaying error: “network path is too deep”

·

sk32648 – Site-to-site VPN using certificates issued by the ICA (Internal Certificate Authority) fails

·

sk19243 – largest possible subnet even when the largest_possible_subnet option is set to false

·

sk31619 – VPN tunnel is down troubleshooting

·

sk19599 – how to edit user.def for largest possible subnets & host only

VPN Peer: 216.231.83.36

Phase 1 IKE Properties:

Key Exchange: 3DES

Data Integrity: SHA256

Renegotiate IKE SA: 86400 seconds

DH-Group: Group 2

Phase 2 IPSEC Properties:

Data Encryption: 3DES

Data Integrity: SHA256

Perfect Forward Secrecy: Enabled

Renegotiate IPSEC SA’s Every: 3600 Seconds

216.231.67.57 our side

10.160.242.71 cisco side

encryption failure: error occured on the implied rule

reviewed config, looks fine

most likely encryption dislike from the cisco side

he mentioned that setting the encryption to 3DES and MD5 allows the tunnel to come up

they have a conf call with them in an hour

gave him the below debug to run if the encryption tweaks on the cisco side don’t resolve the issue

1. Delete all $FWDIR/log/ike.elg and vpnd.elg files

# cd $FWDIR/log/

# rm ike.elg.*

# rm vpnd.elg.*

2. Delete all IPSec+ IKE SAs for the given peer through

# vpn tu

3. Start ike debug

# vpn debug ikeon (creates the ike.elg file)

# vpn debug trunc

4. Replicate the problem

5. Stop ike debug

# vpn debug ikeoff

# vpn debug off

6. Send me all of the $FWDIR/log/ike.elg and $FWDIR/log/vpnd.elg files for further review.

Client

| VPN Details | |

| VPN Parameters | |

| Equipment type | Checkpoint Gaia R77.20 |

| VPN Peer IP Address | 216.118.190.119 |

| Encryption Domain | Ref Crypto domain tab |

| IKE Parameters | |

| Authentication Method | Preshare |

| Pre-Shared Key | Exchange over phone |

| Authentification Algorithm | SHA-1 |

| Encryption Algorithm | 3DES |

| DH-Group ( 1 or 2 ) | 2 |

| Life Time ( Seconds ) | 86400 |

| Life Time ( KB ) | no volume limit |

| Mode (Aggressive/Main) | Main |

| IPSEC Parameters | |

| Encapsulation Protocol | ESP |

| Encryption Algorithm | 3DES |

| Authentication Algorithm | SHA-1 |

| PFS / DH-group | Disable |

| Life Time ( Seconds ) | 3600 |

| Life Time ( KB ) | 4608000 |

| Encapsulation Mode | Tunnel |

| Contact Information | |

| Name: | dk |

| Email: | email@me.com |

| Phone:223222 | |

| VPN Site Address: |

vendor

| VPN Details | |

| VPN Parameters | |

| Equipment type | Vyatta VyOS 1.1.6 |

| VPN Peer IP Address | 23.168.132.124 |

| Encryption Domain | Ref Crypto domain tab |

| IKE Parameters | |

| Authentication Method | Preshare |

| Pre-Shared Key | Exchange over phone |

| Authentification Algorithm | SHA-1 |

| Encryption Algorithm | 3DES |

| DH-Group ( 1 or 2 ) | 2 |

| Life Time ( Seconds ) | 86400 |

| Life Time ( KB ) | no volume limit |

| Mode (Aggressive/Main) | Main |

| IPSEC Parameters | |

| Encapsulation Protocol | ESP |

| Encryption Algorithm | 3DES |

| Authentication Algorithm | SHA-1 |

| PFS / DH-group | Disable |

| Life Time ( Seconds ) | 3600 |

| Life Time ( KB ) | 4608000 |