В подсистеме 1С-ЭДО типовых конфигураций, таких как 1С:Бухгалтерия, 1С:Управление торговлей, 1С:Управление небольшой фирмой, 1С:ERP реализован механизм для отправки и подписания входящих и исходящих документов. Иногда в работе пользователя может возникнуть ошибка с подписью контрагента. Это связано с тем, что на компьютере не установлен корневой сертификат Удостоверяющего Центра. Причин может быть две:

- Не установлен корневой сертификат Головного удостоверяющего центра (ГУЦ) Минкомсвязи, уполномоченного федерального органа по аккредитации удостоверяющих центров.

- Не установлен корневой сертификат Удостоверяющего Центра, выпустившего сертификат ключа электронной подписи Вашего контрагента или Оператора ЭДО.

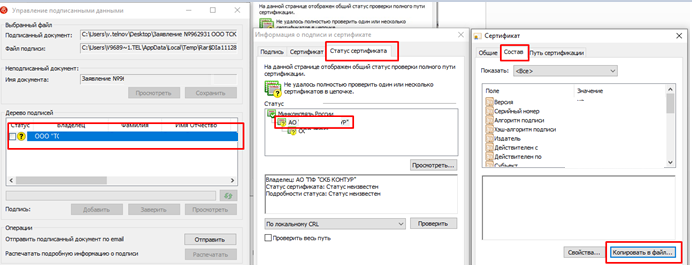

При подписании документа у пользователя может возникнуть ошибка подписи «Подпись неверна» со стороны контрагента (рис. 1).

Рисунок 1 — Документ с неверной подписью

Для того чтобы исправить данную ошибку, нужно повторно переустановить сертификат. Для этого в открытом окне с ошибкой двойным кликом открываем сертификат который светится красным. Далее сохраняем сертификат по кнопке «Сохранить в файл» (рис. 2).

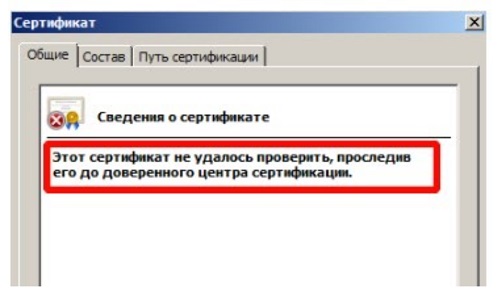

Рисунок 2 — Сертификат

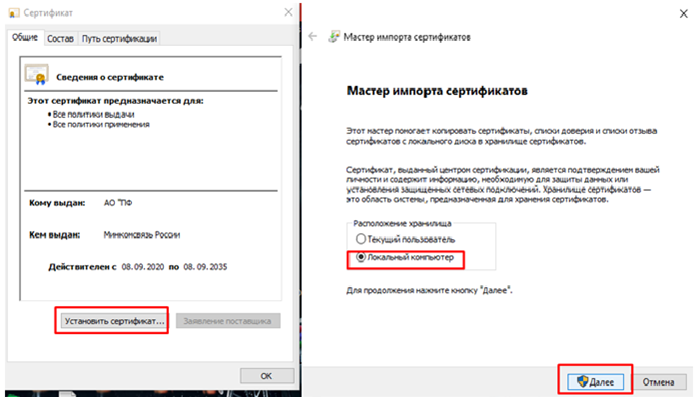

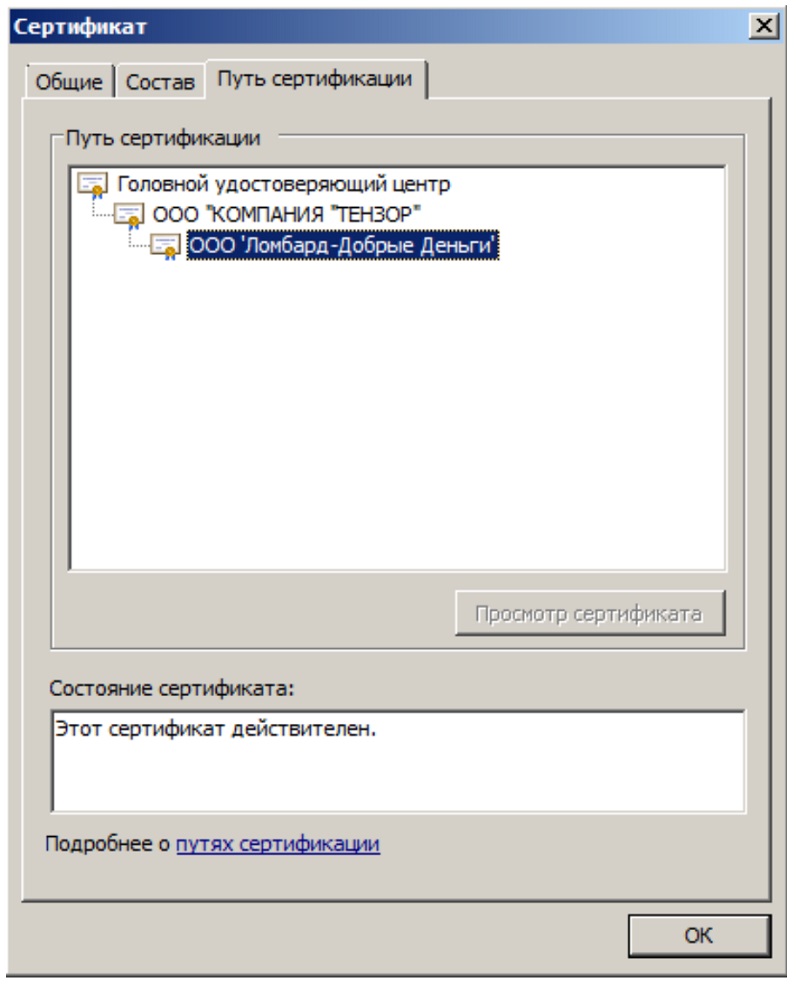

После того, как сертификат сохранился, его нужно повторно переустановить. Для этого откройте его двойным кликом мыши и далее в открывшемся окне сертификата нажмите кнопку «Установить сертификат» (рис. 3).

Рисунок 3 — Установка сертификата

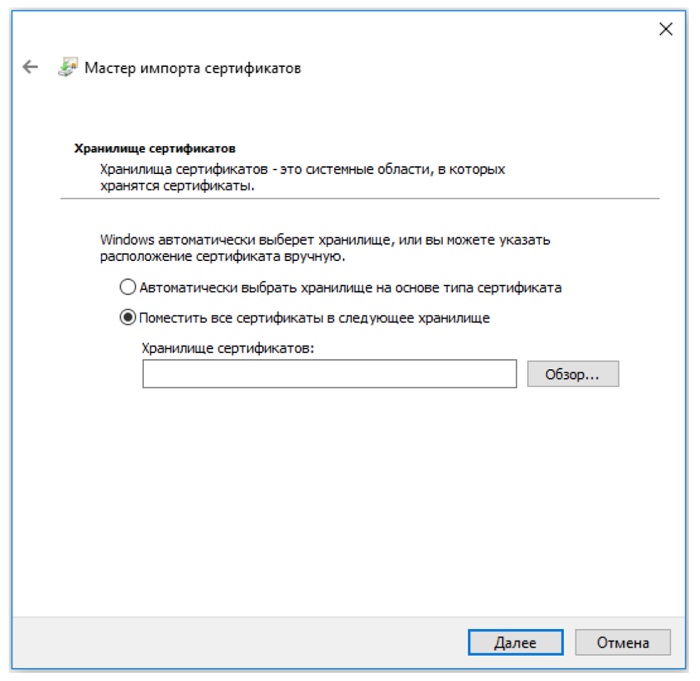

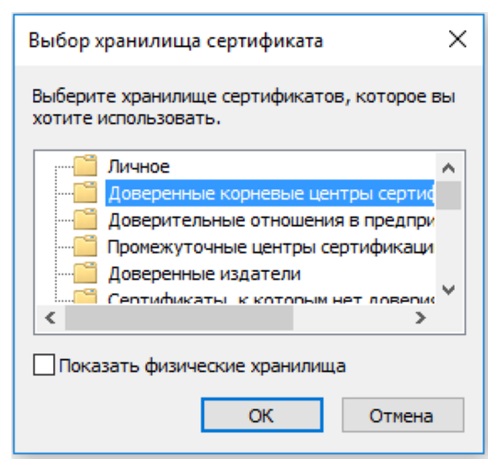

Откроется окошко «Мастер импорта сертификатов» (рис. 4). На этапе импорта необходимо указать хранилище сертификатов, для этого нужно выбрать «Доверенные корневые центры сертификации» и нажать «Далее» (рис. 4).

Рисунок 4 — Мастер импорта сертификатов

При появлении окна «Предупреждение системы безопасности», необходимо нажать кнопку «Да» для установки сертификата в системное хранилище Windows (рис. 5).

Рисунок 5 — Предупреждение системы безопасности

После успешного импорта сертификата необходимо завершить установку нажав на кнопку «Готово».

Далее необходимо повторно проверить данную подпись. В программе нужно нажать правой кнопкой мыши на КРАСНУЮ надпись у подписи «Подпись не верна» и выбрать «Проверить электронные подписи» (рис. 6).

Рисунок 6 — Проверка электронной подписи

После данной манипуляции статус подписи изменит свой цвет с красного на черный, дата изменится на текущую и формулировка изменится на «Верна» (рис. 7).

Рисунок 7 — Подпись верна

Неверная электронная подпись — это ЭП, которая не работает и не верифицирует документы. Ошибки возникают как с ключом ЭЦП, так и с ее сертификатом.

Какие ошибки возникают при работе с ЭП

Наличие у организации ЭП — необходимое условие для ЭДО с контрагентами и для осуществления закупочной деятельности в Единой информационной системе и на электронных торговых площадках. Физические лица тоже используют электронную подпись для отправки определенных документов на Госуслугах или ведомственных сайтах.

Порядок генерации, регистрации и применения электронной подписи закреплен в 63-ФЗ от 06.04.2011. Иногда при подписании документации ЭП не срабатывает. Есть несколько причин, почему электронная подпись недействительна или не работает:

- неполадки с сертификатом — он не установлен, не найден или не выбран;

- ошибка подписи — у пользователя не проходит подпись файла;

- отсутствие авторизации — ЭП не зарегистрирована или сам пользователь не авторизовался на нужном портале.

Компьютер не видит ЭЦП

Если ПК или браузер не видит электронную подпись, отобразится уведомление о том, что не удалось найти сертификат. Причин возникновения такой неполадки и вариантов ее устранения несколько:

- Пользователь не установил на рабочий компьютер корневой сертификат (КС) удостоверяющего центра, в котором получил ЭП. Исправить просто: установите или обновите КС.

- Пользователь не установил личный сертификат (ЛС). Он тоже необходим для корректной работы ЭП. Решение аналогично — установить ЛС.

- КС или ЛС невалидны, то есть недействительны. Это означает, что у них закончился срок действия либо их отозвали. Решение — уточнить статус ЛС в удостоверяющем центре или обновить перечень сертификатов в пользовательском компьютере.

Если вы используете недопустимое средство электронной подписи (просроченное или отозванное), обновите сертификаты в удостоверяющем центре.

Список сертификатов на ПК обновляется и вручную — путем загрузки перечня отозванных ЛС. Вот инструкция, как это сделать:

Шаг 1. Открыть ЛС в свойствах браузера, найти его в специальном разделе.

Шаг 2. Зайти во вкладку «Состав» и выбрать «Точки распространения списков отзыва».

Шаг 3. Найти блок «Имя точки распространения». Скопировать ссылку для загрузки перечня отозванных ЛС.

Шаг 4. Скачать файл по ссылке. Нажать на документ правой кнопкой мыши и выбрать «Установить список отзыва».

Шаг 5. Импортировать в соответствии с инструкцией, предложенной мастером импорта.

ЭП не видна на носителе

Еще одна причина, почему при подписании электронной подписью выдает ошибку, — ЛС не отображается на носителе. Есть два решения:

- Перегрузить ПК, чтобы исключить сбой работы программы.

- Установить (если ранее не устанавливали) или переустановить драйвер носителя. Для установки или переустановки потребуется скачать драйвер с официального сайта носителя или токена.

Помимо проблем с драйверами и программным обеспечением, на работу носителя влияет состояние USB-порта пользовательского компьютера. В таком случае необходимо обновить порт или перенести КС и ЛС на другой компьютер. Кроме того, неисправности обнаруживаются и в самом носителе. Это легко проверить: просто подключите флеш-накопитель или токен к другому ПК. Если он не отзывается, это означает, что носитель сломался. В такой ситуации потребуется перевыпустить носитель.

Возникла ошибка генерации ключа ЭП

Некоторые ведомственные ресурсы предлагают сгенерировать локальные ключи ЭП, базирующиеся на их платформах. Как пример — личный кабинет налогоплательщика ФНС: в электронный сервис встроена программа, которая генерирует ключи.

При подписании деклараций и других документов периодически возникает ошибка генерации электронной подписи, то есть сертификата ЭП. Причины — технические работы на официальных ресурсах ФНС и сбои из-за длительного ожидания генерации (процедура занимает от 30 минут до 2 дней).

Вот как исправить проблему с генерацией:

- Проверить установку дополнительного ПО для генерации кодировки. Система предлагает установить ее автоматически по специальной ссылке.

- Повторно загрузить сертификат.

- Лично обратиться в территориальную ИФНС с паспортом и ИНН заявителя (если нет возможности сгенерировать ключ самостоятельно).

Выбранная подпись не авторизована

В 63-ФЗ разъясняется, почему электронная подпись не подписывает документы, — из-за отсутствия пользовательской авторизации или регистрации ЭП. Такая проблема возникает на торговых площадках: при неполадках система отправляет уведомление «Выбранная ЭЦП не авторизована».

Решение очевидно: зарегистрировать ЭП и пройти авторизацию на торговой площадке или ином ресурсе. У каждого сервиса — индивидуальная инструкция по авторизации пользователей.

Если уведомление об отсутствии авторизации приходит и после успешной регистрации, необходимо отключить программу защиты (антивирус) или добавить сайт электронной площадки в список исключений.

Не поддерживается алгоритм сертификата ЭП

Если ЭП не прошла проверку и не подписывает документ, следует переустановить КС, полученный от удостоверяющего центра. Но иногда этого недостаточно. Когда возникает ошибка, связанная с отсутствием поддержки алгоритма ключа, потребуется переустановка программы криптозащиты — актуальной версии КриптоПро CSP. Кроме того, необходимо проверить ее совместимость с программными компонентами операционной системы.

Пользователь ищет закрытый ключ ЭП в хранилище сертификатов. Затем следует установить утилиту КриптоПро.net и архив Windows SDK (подходит любая версия, начиная от 1.0.48668.1). Если и это не помогло, надлежит переустановить операционную систему пользовательского компьютера.

When copying files from Windows Server 2019 to a Windows 10 client, I get the following error:

error 0x80090006 «Invalid signature»

The data set I have been working with is about 50 GB of data, many of these files are ~500 MB each in size.

This likely happens with other data sets, but this was the first large transfer that I can reliably recreate the issue with on every attempt.

I have done many tests copying this same data set:

- From the server in question to my Windows 10 workstation

- To the server in question from my Windows 10 workstation

- From the server in question to another Windows 2016 server

- From the Windows 2016 server to my Windows 10 workstation

The only time I see this error is the first scenario (Windows 2019 > Windows 10).

Sometimes this error occurs within the first few seconds of my data copy, other times it doesn’t occur until 85%-90% of the data has transferred. Often it occurs multiple times (as much as 10-15) during the whole transfer. In testing this close

to 20 times it has produced this error at least once on transfer of this data set *every single time*.

The error seems recoverable. If I click «Try Again» the data appears to copy correctly, although I may receive the error again on the same file later in the copy or on another file later in the transfer. It seems completely random when

it occurs, but does appear to be happening more on the larger files.

I have researched this error and have found several references to it being possibly caused by Symantec products or VMWare/ESX network adapters. Neither of those is relevant in my case. I also saw some reference so UNC path issues, which let me

to research UNC path hardening. This led me down the path of investigating the SMB connection. What I have determined is this issue

does not occur when using SMB3 encryption.

I believe this is because when using SMB3 encryption, signing is disabled as per

this article:

When requiring SMB Encryption, SMB Signing is not used, regardless of settings. SMB Encryption implicitly provides the same integrity

guarantees as SMB Signing

Using UNC Path Hardening and setting RequirePrivacy=1, I am able to turn on SMB3 encryption on the share from the client and the issue goes away. However I do not wish to be required to use SMB encryption and should not have to in order to deal with

what is clearly a signing error. I have also attempted to turn of SMB 3.1.1 signing, but I have been unsuccessful in doing that (I detail that issue

here).

I should not however even have to disable SMB signing as this error should simply not be happening for a core function like file copy between two windows systems.

This appears to be the same issued outlined here:

https://support.microsoft.com/en-in/help/2686098/system-error-2148073478-extended-error-or-invalid-signature-error-mess

That still exists years later. That MS article however discusses issues between 3rd party products, not 2 modern Microsoft OSes.

Additionally, the workaround of disabling Secure Negotiate does not seem to work for Server 2019 and/or Windows 10 (again I detail that issue

here).

When copying files from Windows Server 2019 to a Windows 10 client, I get the following error:

error 0x80090006 «Invalid signature»

The data set I have been working with is about 50 GB of data, many of these files are ~500 MB each in size.

This likely happens with other data sets, but this was the first large transfer that I can reliably recreate the issue with on every attempt.

I have done many tests copying this same data set:

- From the server in question to my Windows 10 workstation

- To the server in question from my Windows 10 workstation

- From the server in question to another Windows 2016 server

- From the Windows 2016 server to my Windows 10 workstation

The only time I see this error is the first scenario (Windows 2019 > Windows 10).

Sometimes this error occurs within the first few seconds of my data copy, other times it doesn’t occur until 85%-90% of the data has transferred. Often it occurs multiple times (as much as 10-15) during the whole transfer. In testing this close

to 20 times it has produced this error at least once on transfer of this data set *every single time*.

The error seems recoverable. If I click «Try Again» the data appears to copy correctly, although I may receive the error again on the same file later in the copy or on another file later in the transfer. It seems completely random when

it occurs, but does appear to be happening more on the larger files.

I have researched this error and have found several references to it being possibly caused by Symantec products or VMWare/ESX network adapters. Neither of those is relevant in my case. I also saw some reference so UNC path issues, which let me

to research UNC path hardening. This led me down the path of investigating the SMB connection. What I have determined is this issue

does not occur when using SMB3 encryption.

I believe this is because when using SMB3 encryption, signing is disabled as per

this article:

When requiring SMB Encryption, SMB Signing is not used, regardless of settings. SMB Encryption implicitly provides the same integrity

guarantees as SMB Signing

Using UNC Path Hardening and setting RequirePrivacy=1, I am able to turn on SMB3 encryption on the share from the client and the issue goes away. However I do not wish to be required to use SMB encryption and should not have to in order to deal with

what is clearly a signing error. I have also attempted to turn of SMB 3.1.1 signing, but I have been unsuccessful in doing that (I detail that issue

here).

I should not however even have to disable SMB signing as this error should simply not be happening for a core function like file copy between two windows systems.

This appears to be the same issued outlined here:

https://support.microsoft.com/en-in/help/2686098/system-error-2148073478-extended-error-or-invalid-signature-error-mess

That still exists years later. That MS article however discusses issues between 3rd party products, not 2 modern Microsoft OSes.

Additionally, the workaround of disabling Secure Negotiate does not seem to work for Server 2019 and/or Windows 10 (again I detail that issue

here).

Область применения электронной подписи (ЭП или ЭЦП) довольно широка. Например, многие специальные сервисы требуют верификации пользователя с её помощью: Госуслуги, онлайн-сервисы для управления средствами в банке, электронные площадки и другие. Поэтому любые технические неполадки, возникающие при использовании ЭЦП, могут вызвать различные серьёзные: от упущенной выгоды до материальных убытков.

Какие бывают ошибки

Проблемы при использовании ЭП, с которыми пользователи встречаются чаще всего, можно условно разделить на три группы:

- Проблемы с сертификатом. Они появляются, когда сертификат не выбран, не найден или не верен.

- Проблемы с подписанием документа. Ошибки возникают при попытке подписать документ.

- Проблема при авторизации на торговых площадках.

Рассмотрим неполадки подробнее и разберёмся, как их решать.

Сертификат не найден

Иногда при попытке подписать электронный документ с помощью ЭП пользователь может столкнуться с ошибкой «Не удалось найти ни одного сертификата, пригодного для создания подписи».

У подобных ошибок могут быть следующие причины:

- На компьютере не установлены корневые сертификаты Удостоверяющего Центра (УЦ), в котором была получена ЭП. Необходимо установить либо обновить корневой сертификат. Установка корневых сертификатов удостоверяющего центра подробно описана в нашей инструкции.

- На ПК не установлено ни одного личного сертификата ЭП. Для применения ЭП необходимы и личные сертификаты. Об их установке мы писали в другой статье.

- Установленные на компьютере необходимые сертификаты не валидны. Сертификаты отозваны или просрочены. Уточните статус сертификата в УЦ. Ошибка с текстом «Ваш сертификат ключа подписи включён в список отозванных» возникает, если у сертификата закончился срок действия или на ПК нужно обновить список сертификатов. В последней ситуации следует вручную загрузить перечень отозванных сертификатов.

Для установки списка отозванных сертификатов:

- Откройте личный сертификат пользователя в окне Свойства браузера. Чтобы открыть его, наберите «Свойства браузера» в поисковой строке меню Пуск. Перейдите во вкладку Содержание и нажмите кнопку «Сертификаты».

- Во вкладке Состав выберите из списка пункт «Точки распространения списков отзыва».

- В блоке Имя точки распространения скопируйте ссылку на загрузку файла со списком отзыва.

- Скачайте по указанной ссылке файл. Нажмите по нему правой кнопкой мыши и выберите в контекстном меню «Установить список отзыва (CRL)».

- Следуйте указаниям «Мастера импорта сертификатов».

Не виден сертификат на носителе

Как правило, причина такой проблемы — сбой в работе программных компонентов. Для её решения достаточно перезагрузить компьютер. Однако иногда этого бывает недостаточно, поэтому требуется переустановка драйверов или обращение в службу техподдержки.

К наиболее распространённым причинам такой проблемы относятся следующие случаи:

- Драйвер носителя не установлен или установлен некорректно. Для решения проблемы необходимо извлечь носитель электронной подписи из ПК и скачать последнюю версию драйвера носителя с официальных ресурсов. Если переустановка драйвера не помогла, подключите носитель к другому ПК, чтобы убедиться в исправности токена. Если токен определится другой системой, попробуйте удалить на неисправном компьютере драйвер носителя и установить его заново.

- Долгое опознание носителя. Для решения проблемы необходимо дождаться завершения процесса или обновить версию операционной системы.

- Некорректная работа USB-порта. Подключите токен к другому USB-порту, чтобы убедиться, что проблема не в носителе ЭП. Если система определила токен, перезагрузите компьютер. Если это не поможет, следует обратиться службу технической поддержки.

- Неисправность носителя. Если при подключении токена к другому компьютеру или USB-порту система не определяет его, значит, проблема в самом носителе. Устранение неисправности возможно в данном случае лишь одним путём — нужно обратиться в сервисный центр для выпуска нового носителя.

ЭП не подписывает документ

Причин у подобной проблемы множество. Каждый случай требует отдельной проверки. Среди самых распространённых можно выделить следующие неполадки:

- Закрытый ключ на используемом контейнере не соответствует открытому ключу сертификата. Возможно, был выбран не тот контейнер, поэтому следует проверить все закрытые контейнеры на компьютере. Если необходимый контейнер по тем или иным причинам отсутствует, владельцу придётся обращаться в удостоверяющий центр для перевыпуска ЭП.

- Ошибка «Сертификат недействителен» (certificate is not valid). Следует повторно установить сертификат ЭП по инструкциям УЦ в зависимости от используемого криптопровайдера — КриптоПро CSP, ViPNet CSP или другого.

- Сертификат ЭП определяется как непроверенный. В этом случае необходимо переустановить корневой сертификат удостоверяющего центра.

- Истёк срок действия криптопровайдера. Для решения этой проблемы необходим новый лицензионный ключ к программе-криптопровайдеру. Для его получения необходимо обращаться к специалистам УЦ или к ответственным сотрудникам своей организации.

- Подключён носитель с другим сертификатом. Убедитесь, что подключён правильный токен. Проверьте также, не подключены ли носители других сертификатов. Отключите другие носители в случае их обнаружения.

В момент подписания электронных документов или формирования запроса в различных может возникнуть ошибка «Невозможно создание объекта сервером программирования объектов».

В этой ситуации помогает установка и регистрация библиотеки Capicom:

- Скачайте файл архива.

- Распакуйте и переместите файлы capicom.dll и capicom.inf в каталог syswow64, находящийся в корневой папке ОС.

- Откройте командную строку от имени администратора — для этого в меню Пуск наберите «Командная строка», нажмите по найденному приложению правой кнопкой мыши и выберите Запуск от имени администратора.

- Введите «c:windowssyswow64regsvr32.exe capicom.dll» (без кавычек) и нажмите ENTER. Должно появиться уведомление о том, что команда выполнена успешно.

Выбранная подпись не авторизована

Подобная ошибка возникает при попытке авторизации в личном кабинете на электронных торговых площадках. Например, при входе на площадку ZakazRF отображается сообщение «Выбранная ЭЦП не авторизована».

Эта ошибка возникает из-за того, что пользователь не зарегистрирован на площадке, либо не зарегистрирован новый сертификат ключа ЭП. Решением проблемы будет регистрация нового сертификата.

Процесс запроса на авторизацию ЭП на разных торговых площадках может отличаться: часто нужно отправлять запрос оператору системы на авторизацию, иногда рабочее место настраивается автоматически.

Если ошибка сохраняется, возможно, следует отключить защитное ПО или добавить сайт электронной площадки в исключения.

Часто задаваемые вопросы

Почему компьютер не видит ЭЦП?

Причина кроется в несовместимости программного обеспечения и физического носителя ЭЦП. Необходимо проверить версию операционной системы и переустановить её до нужной версии. Если токен повреждён, возможно, понадобится обратиться в удостоверяющий центр для перевыпуска электронной подписи.

О том, что делать, если компьютер не видит ЭЦП и о способах проверки настроек, мы подробно писали в нашей статье.

Почему КриптоПро не отображает ЭЦП?

Если КриптоПро не отображает ЭЦП, следует проверить настройки браузера. Также исправляет ошибку добавление программы в веб-обозреватель и загрузка недостающих сертификатов электронной подписи.

Подробнее ознакомиться, как устранить данную неисправность можно в нашей статье.

Где на компьютере искать сертификаты ЭЦП?

Сертификат ЭЦП позволяет проверить подлинность подписи, содержит в себе срок её действия и информацию о владельце. Он автоматически загружается в папку с системными файлами. В операционной системе Windows от 7 версии и выше ЭЦП хранится по адресу:

C:UsersПОЛЬЗОВАТЕЛЬAppDataRoamingMicrosoftSystemCertificates. Вместо ПОЛЬЗОВАТЕЛЬ требуется указать наименование используемого компьютера.

Что такое сертификат ЭЦП и зачем он нужен мы рассказали в нашей статье.

Представленные ошибки:

- Не удалось проверить список отзыва CRL.

- Сертификат недействителен. Срок действия истек или еще не наступил.

- Сертификат недействителен. Сертификат отозван.

- Подпись недействительна. (Подпись математически неверна).

- Не удалось полностью проверить один или несколько сертификатов в цепочке.

Для проверки и исправления ошибок в подписанных документах используется программное обеспечение Крипто АРМ, Его Вы можете скачать по ссылке

1. Не удалось проверить список отзыва CRL.

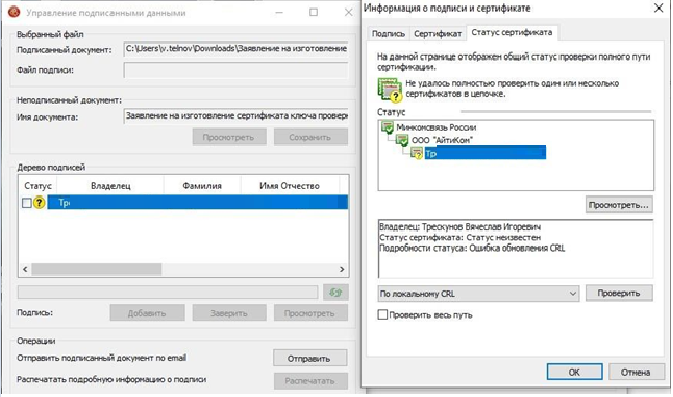

Визуально ошибка отображена на картинке ниже:

Причина возникновения:

В КриптоАРМ не установлен актуальный список отзыва.

Как устранить данную проблему:

- Скачать список отзыва CRL

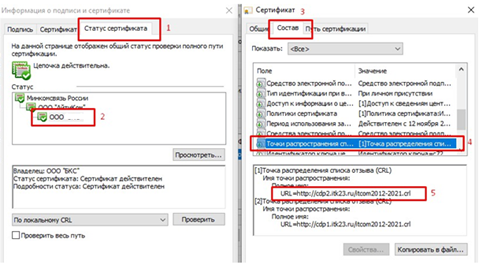

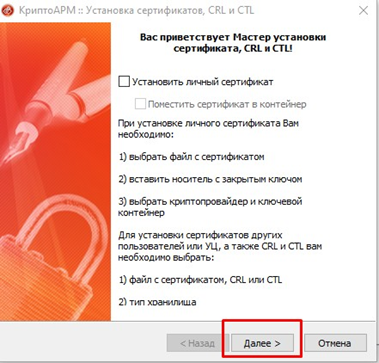

- Открываем сертификат, далее делаем все пошагово как на скриншоте.

1 – нажимаем Статус сертификата, 2 – двойным кликом открываем сертификат, 3- нажимаем Состав, 4 – выбираем Точки распространения, 5 – выделяем ссылку после = , нажимаем Ctrl + C (плюс не нажимаем , одновременно две клавиши Ctrl и C на клавиатуре), вставляем ссылку в строке поиска в браузере.

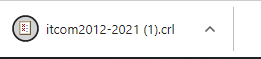

- Если все действия проделаны правильно, в загрузки добавится файл (список отзыва).

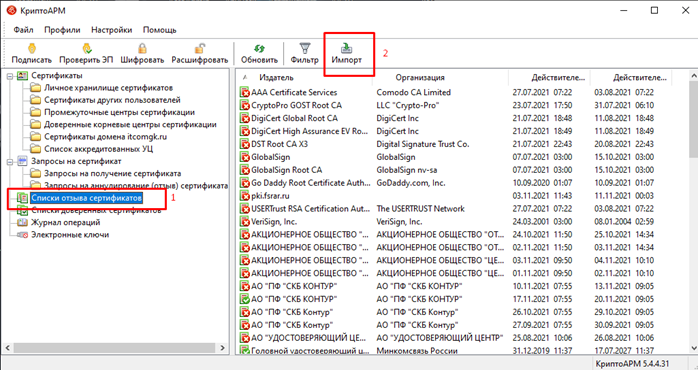

- Запоминаем куда сохранился файл, и открываем программу КриптоАРМ. Нажимаем списки отзыва сертификатов, и нажимаем Импорт:

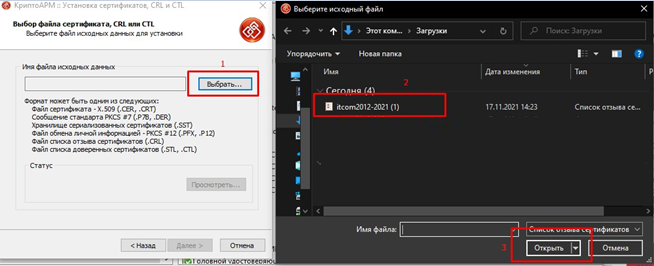

- Откроется окошко импорта, далее выполняем действия пошагово, как показано на скриншотах:

Нажимаем Готово. Перезагружаем Компьютер и проверяем повторно. Ошибка должны быть устранена.

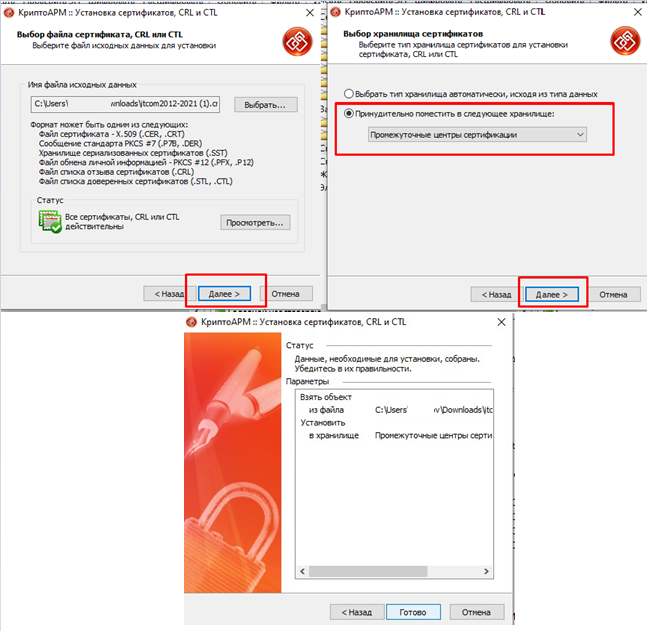

2. Сертификат недействителен. Срок действия истек или еще не наступил.

Визуально ошибка отображена на картинке ниже:

Причина возникновения:

- Истек срок действия Сертификата или закрытого ключа.

Как устранить данную проблему:

- Обратиться в удостоверяющий центр для выпуска нового сертификата(продления). Или подписать документ действующей ЭЦП (при наличии таковой).

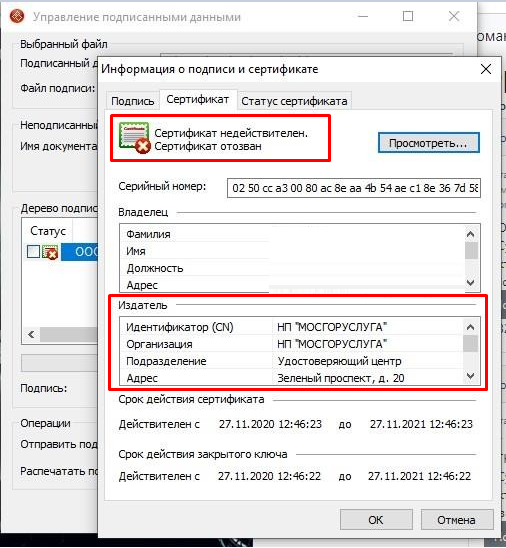

3. Сертификат недействителен. Сертификат отозван.

Ошибка указана на картинке ниже:

При возникновении данной ошибки, если ранее вы самостоятельно не отзывали сертификат. Вам необходимо обратиться в Удостоверяющий центр, выдавший сертификат, для уточнения причины возникновения данной проблемы.

Удостоверяющий центр выдавший сертификат, обычно указан в разделе Издатель.

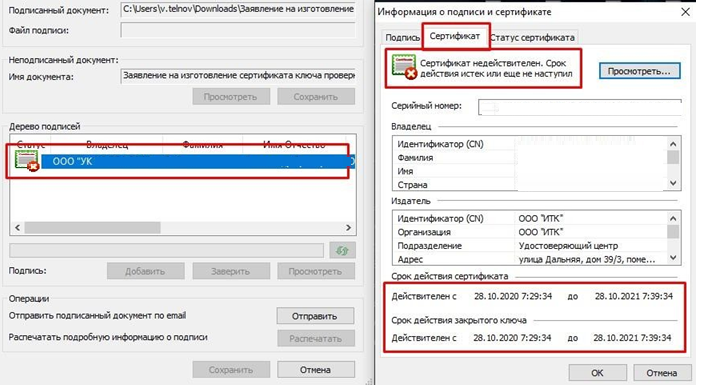

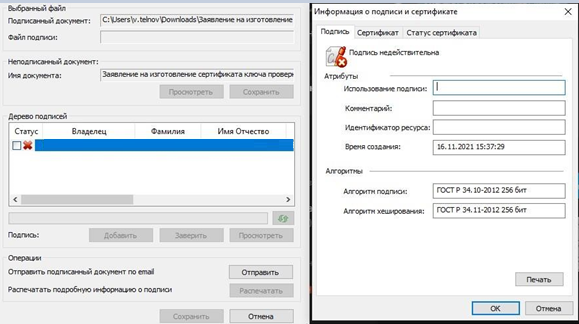

4. Подпись недействительна. (Подпись математически неверна).

Пример ошибки на картинке ниже:

Причина возникновения данной проблемы: файл был изменен или поврежден, после подписания.

Файл может быть изменен в следствии воздействия антивирусного ПО. Или в результате изменений внесенным в структуру файла почтовым сервисом, при отправке по электронной почте.

Файл необходимо повторно подписать, предварительно отключив антивирус (при его наличии, и при повышенном уровне защиты файловой системы).

Перед отправкой по электронной почте, файл необходимо заархивировать.

Так же если Вы используете при подписании сервис КриптоДок, у Вас должна быть активирована лицензия Крипто Про CSP, как проверить действительность лицензии Вы можете узнать по ссылке

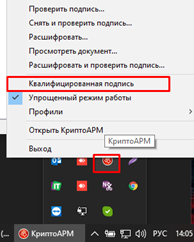

Так же, если для подписания используется программа КриптоАРМ, перед подписанием обратите внимание, чтобы был отключен режим Квалифицированная подпись в КриптоАРМ.

Проверить это можно нажав правой кнопкой мыши, по иконке в области уведомлений.

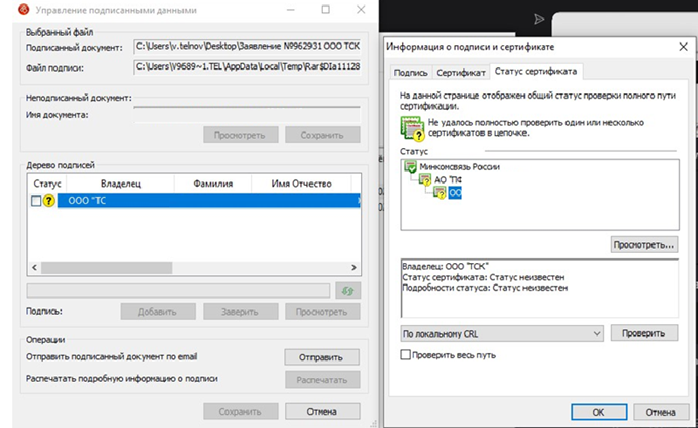

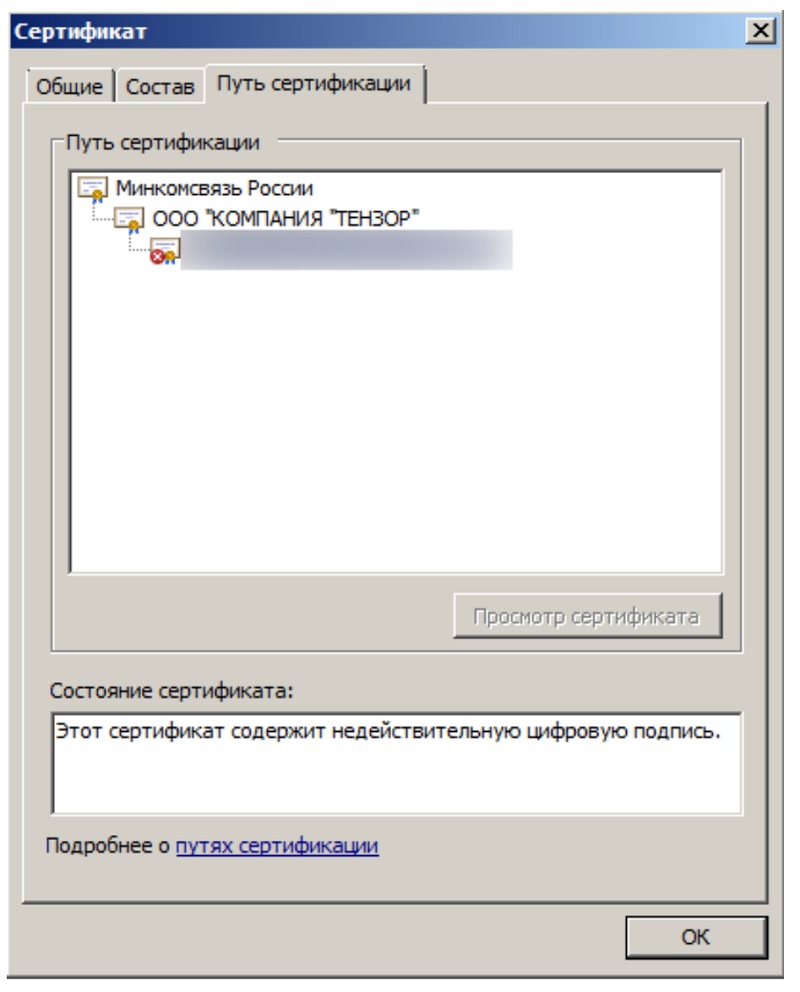

5. Не удалось полностью проверить один или несколько сертификатов в цепочке.

Визуально ошибка отображена на картинке ниже:

Причина возникновения:

Не установлен корневой сертификат удостоверяющего центра, выдавшего сертификат.

Не установлен корневой сертификат Минкомсвязь России

Как устранить данную проблему:

- Скачать корневой сертификат УЦ

- Открываем сертификат, далее делаем все пошагово как на скриншоте:

- Откроется мастер экспорта сертификата, все оставляем по умолчанию, нажимаем далее –далее – выбираем место для сохранения файла и задаем ему имя.

- Запоминаем куда сохранился файл, и открываем его. Нажимаем — установить сертификат (далее выполняем действия, последовательно как на скриншотах)

- По окончании установки перезапускаем программу КриптоАРМ, и повторно выполняем операцию, которую не удалось выполнить ранее.

- Если проблема не исчезла.

- Необходимо скачать и установить сертификат Минкомсвязь России.

- Скачиваем по ссылке — https://e-trust.gosuslugi.ru/app/scc/portal/api/v1/portal/ufoCertificates/download/34656

- Проделываем те же действия что показаны в пункте 4 , но в качестве хранилища выбираем Доверенные корневые центры сертификации.

Остались вопросы? Как мы можем помочь?

Как мы можем помочь?

Проверка документа подписанного электронной подписьюКак установить корневые сертификаты на Windows

Перейти к содержанию

Ошибка: Подпись неверна — Сертификат не действует c 01.01.2023

На чтение 1 мин. Просмотров 331 Опубликовано 10.01.2023

Ошибка в 1С «Подпись неверна: документ был изменен после подписания» стала возникать в начала нового 2023 года практически во всех конфигурациях 1С.

В информации к ошибке можно найти следующее объяснение:

Сертификат не действует c 01.01.2023 0:00:00, так как с этой даты не действуют сертификаты, выданные коммерческими аккредитованными удостоверяющими центрами юридическим лицам и их сотрудникам.

Как известно, продляющий возможность использования сертификатов выданных коммерческими аккредитованными удостоверяющими центрами до 01 сентября 2023 года принят и действует. Но 1С категорически не принимает и не понимает этот закон. В связи с этим был выпущен патч EF_00_00090136, который решает данную проблему.

После установки патча нужно проверить сертификат в ЭДО ещё раз и надпись сменится на «Подпись верна».

ПС: Патч можно скачать на официальном портале ИТС, выбрав версию вашей конфигурации. Если же нету доступа к ИТС, можно спросить в нашем чате Telegram https://t.me/markirovvka_chat

Have a question about this project? Sign up for a free GitHub account to open an issue and contact its maintainers and the community.

- Pick a username

- Email Address

- Password

By clicking “Sign up for GitHub”, you agree to our terms of service and

privacy statement. We’ll occasionally send you account related emails.

Already on GitHub?

Sign in

to your account

В подсистеме 1С-ЭДО типовых конфигураций, таких как 1С:Бухгалтерия, 1С:Управление торговлей, 1С:Управление небольшой фирмой, 1С:ERP реализован механизм для отправки и подписания входящих и исходящих документов. Иногда в работе пользователя может возникнуть ошибка с подписью контрагента. Это связано с тем, что на компьютере не установлен корневой сертификат Удостоверяющего Центра. Причин может быть две:

- Не установлен корневой сертификат Головного удостоверяющего центра (ГУЦ) Минкомсвязи, уполномоченного федерального органа по аккредитации удостоверяющих центров.

- Не установлен корневой сертификат Удостоверяющего Центра, выпустившего сертификат ключа электронной подписи Вашего контрагента или Оператора ЭДО.

При подписании документа у пользователя может возникнуть ошибка подписи «Подпись неверна» со стороны контрагента (рис. 1).

Рисунок 1 — Документ с неверной подписью

Для того чтобы исправить данную ошибку, нужно повторно переустановить сертификат. Для этого в открытом окне с ошибкой двойным кликом открываем сертификат который светится красным. Далее сохраняем сертификат по кнопке «Сохранить в файл» (рис. 2).

Рисунок 2 — Сертификат

После того, как сертификат сохранился, его нужно повторно переустановить. Для этого откройте его двойным кликом мыши и далее в открывшемся окне сертификата нажмите кнопку «Установить сертификат» (рис. 3).

Рисунок 3 — Установка сертификата

Откроется окошко «Мастер импорта сертификатов» (рис. 4). На этапе импорта необходимо указать хранилище сертификатов, для этого нужно выбрать «Доверенные корневые центры сертификации» и нажать «Далее» (рис. 4).

Рисунок 4 — Мастер импорта сертификатов

При появлении окна «Предупреждение системы безопасности», необходимо нажать кнопку «Да» для установки сертификата в системное хранилище Windows (рис. 5).

Рисунок 5 — Предупреждение системы безопасности

После успешного импорта сертификата необходимо завершить установку нажав на кнопку «Готово».

Далее необходимо повторно проверить данную подпись. В программе нужно нажать правой кнопкой мыши на КРАСНУЮ надпись у подписи «Подпись не верна» и выбрать «Проверить электронные подписи» (рис. 6).

Рисунок 6 — Проверка электронной подписи

После данной манипуляции статус подписи изменит свой цвет с красного на черный, дата изменится на текущую и формулировка изменится на «Верна» (рис. 7).

Рисунок 7 — Подпись верна

|

К.Лихачёв |

|

|

Статус: Новичок Группы: Участники

|

Я новичок в данной теме! Мне нужно создать открепленную подпись XML документа в формате XMLDSIG Пытаюсь создать ЭЦП используя пример https://docs.cryptopro.r…/plugin-samples-sign-xml Но потом при проверке другими средствами, например https://www.justsign.me/verifyqca/Verify/ выдается ошибка: Причем не важно что я подписываю sContent из примера или реальный документ. Подскажите: что я делаю не так? |

|

|

|

Андрей * |

|

|

Статус: Сотрудник Группы: Участники Сказал «Спасибо»: 457 раз |

Здравствуйте. Без примера -не понятно. В любом случае, есть демо-страница, проверяли?

|

|

Техническую поддержку оказываем тут |

|

|

WWW |

|

Андрей * |

|

|

Статус: Сотрудник Группы: Участники Сказал «Спасибо»: 457 раз |

Автор: К.Лихачёв выдается ошибка: Причем не важно что я подписываю sContent из примера или реальный документ. Подскажите: что я делаю не так? вероятно, указан не тот тип подписи при проверке? Цитата: Подпись XML документов (XML Digital Signature) — правильно |

|

Техническую поддержку оказываем тут |

|

|

WWW |

|

К.Лихачёв |

|

|

Статус: Новичок Группы: Участники

|

Автор: Андрей * Здравствуйте. Без примера -не понятно. В любом случае, есть демо-страница, проверяли?

Код: Код почти без изменений из примера. Вот результат подписи var dataToSign = PD94bWwgdmVyc2lvbj0iMS4wIiBlbmNvZGluZz0iVVRGLTgiPz4KPCEtLSAKIE9y |

|

|

|

Андрей * |

|

|

Статус: Сотрудник Группы: Участники Сказал «Спасибо»: 457 раз |

результат подписи — в base64, необходимо перед отправкой в сервис проверки — декодировать, получить XMDSIG файл, |

|

Техническую поддержку оказываем тут |

|

|

WWW |

|

К.Лихачёв |

|

|

Статус: Новичок Группы: Участники

|

Автор: Андрей * Автор: К.Лихачёв выдается ошибка: Причем не важно что я подписываю sContent из примера или реальный документ. Подскажите: что я делаю не так? вероятно, указан не тот тип подписи при проверке? Цитата: Подпись XML документов (XML Digital Signature) — правильно При проверке https://www.justsign.me/verifyqca/Verify/ не указывается тип подписи. Что такое подпись CMS? Где это указано неправильно? |

|

|

|

К.Лихачёв |

|

|

Статус: Новичок Группы: Участники

|

Автор: Андрей * результат подписи — в base64, необходимо перед отправкой в сервис проверки — декодировать, получить XMDSIG файл, Декодировал. Результат не изменился! <?xml version=»1.0″ encoding=»UTF-8″?> <Signature xmlns=»http://www.w3.org/2000/09/xmldsig#» Id=»Signature1-ac8976914-edd0-c57a-3288-cf79de59076″> |

|

|

|

Андрей * |

|

|

Статус: Сотрудник Группы: Участники Сказал «Спасибо»: 457 раз |

как не изменился? Почему у меня показывает, что подпись корректна математически?

|

|

Техническую поддержку оказываем тут |

|

|

WWW |

|

Андрей * |

|

|

Статус: Сотрудник Группы: Участники Сказал «Спасибо»: 457 раз |

Автор: К.Лихачёв При проверке https://www.justsign.me/verifyqca/Verify/ не указывается тип подписи. Что такое подпись CMS? Где это указано неправильно?

Выше текстовая строка с xml — не содержит нескольких пробелов, которые есть в результате от плагина (если декодировать из base64) и сравнить. |

|

Техническую поддержку оказываем тут |

|

|

WWW |

|

Андрей * |

|

|

Статус: Сотрудник Группы: Участники Сказал «Спасибо»: 457 раз |

декодированные данные из сообщения #4 в файле: успешно проверяется. Доверия к тестовому корневому нет на стороне сервиса. |

|

Техническую поддержку оказываем тут |

|

|

WWW |

| Пользователи, просматривающие эту тему |

|

Guest |

Быстрый переход

Вы не можете создавать новые темы в этом форуме.

Вы не можете отвечать в этом форуме.

Вы не можете удалять Ваши сообщения в этом форуме.

Вы не можете редактировать Ваши сообщения в этом форуме.

Вы не можете создавать опросы в этом форуме.

Вы не можете голосовать в этом форуме.

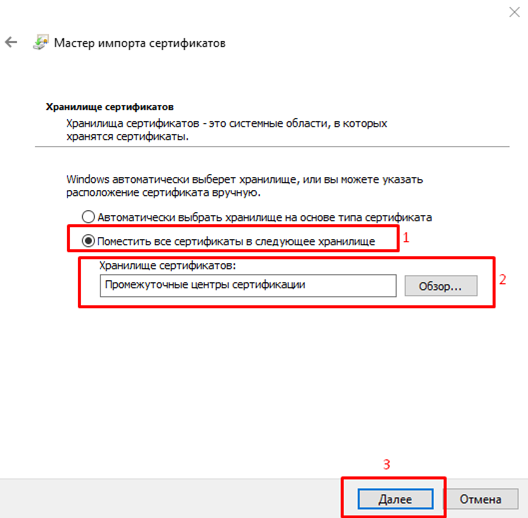

Чтобы воспользоваться квалифицированной электронно-цифровой подписью (далее — КЭЦП, КЭП, ЭЦП), криптопровайдер должен признать сертификат пользователя доверенным, то есть надежным. Это возможно, если правильно выстроена цепочка доверия сертификации, которая состоит из трех звеньев:

- сертификат ключа проверки электронной подписи (далее — СЭП, СКПЭП, СКЭП);

- промежуточный сертификат (ПС) удостоверяющего центра;

- корневой сертификат (КС) от головного центра, то есть от Минкомсвязи.

Искажение хотя бы одного файла приводит к недействительности сертификата, и он не может быть использован для визирования документации. Среди других причин сбоя выделяют неправильную работу криптопровайдера (средства криптозащиты или СКЗИ), несовместимость с браузером и др.

Почему возникает ошибка «Этот сертификат содержит недействительную подпись», и что делать для решения этой проблемы, рассмотрим детально.

Настроим вашу электронную подпись под ключ за 30 минут!

Оставьте заявку и получите консультацию в течение 5 минут.

Этот сертификат содержит недействительную цифровую подпись : на примере « Тензор»

О содержании недействительной цифровой подписи в сертификате пользователь узнает при попытке подписать документы с помощью КЭЦП. В этом случае на экране появляется сообщение: «При проверке отношений доверия произошла системная ошибка» или «Не удается построить цепочку доверия для доверенного корневого центра». Чтобы увидеть состояние ключа, необходимо:

- Открыть меню «Пуск».

- Перейти во вкладку «Все программы» → «КриптоПро».

- Кликнуть на кнопку «Сертификаты».

- Выбрать хранилище: «Личное», «Доверенные корневые центры» или «Промежуточные доверенные центры».

- Нажать на выбранный сертификат.

- Перейти во вкладку «Путь сертификации».

В поле «Состояние» отображается статус недействительного сертификата , на примере с УЦ «Тензор» это выглядит так:

При корректно настроенном пути сертификации состояние было бы таким:

В разделе «Общие» отображается причина, например, «Этот сертификат не удалось проверить, проследив его до доверенного центра».

Системное оповещение о сбое может возникать по ряду причин:

- нарушена цепочка доверия (неверный путь сертификации), поврежден один из сертификатов или все три (шифрованное соединение между браузером клиента и сервером будет недоверенным или вовсе не будет работать);

- неправильно установлен криптопровайдер КриптоПро;

- неактивны алгоритмы шифрования СКЗИ;

- заблокирован доступ к файлам из реестра;

- старые версии браузеров;

- на ПК установлены неактуальные дата и время и т. д.

Таким образом, ошибка может быть связана непосредственно с сертификатами, криптопровайдером или настройками ПК. Для каждого варианта придется пробовать разные способы решения.

Этот сертификат содержит недействительную цифровую подпись : цепочка доверия от Минкомсвязи до пользователя

Прежде чем разбираться в причинах ошибки, следует понять алгоритм построения цепочки доверия сертификатов (ЦДС) — она обязательна для корректной работы ЭЦП на любых информационных ресурсах.

Как строится путь доверия

Первое звено в иерархической цепочке — корневой сертификат ключа проверки ЭЦП ПАК «Минкомсвязь России». Именно этот госорган, согласно ст. 16 ФЗ № 63 «Об электронной подписи», осуществляет аккредитацию удостоверяющих центров, то есть дает им официальное право заниматься выпуском ЭЦП. Полный перечень таких организаций можно уточнить на официальном портале Минкомсвязи.

КС предоставляется клиенту поставщиком при выдаче КЭП, также его можно скачать на сайте roskazna.ru или самого УЦ. В цепочке доверия он играет первостепенную роль — подтверждает, что КЭЦП была выпущена УЦ, аккредитованным Минкомсвязи.

Следующее звено — КС удостоверяющего центра (промежуточный). Файл выдается в комплекте с ключами и содержит в себе:

- сведения об УЦ с указанием даты его действия;

- сервисный интернет-адрес (через который можно связаться с реестром компании).

Эти данные предоставляются в зашифрованном виде и используются криптопровайдером (на ПК пользователя) для проверки подлинности открытого ключа КЭЦП. Теоретически цифровую подпись можно украсть, но применить ее без установленного сертификата УЦ не получится. То есть вся ЦДС построена таким образом, чтобы предотвратить риски использования чужой подписи мошенниками.

СКПЭП — конечное звено в этой цепи. Его выдает удостоверяющий центр вместе с открытым и закрытым ключами. Сертификат предоставляется на бумажном или цифровом носителе и содержит основную информацию о держателе. Он связывает последовательность символов открытого ключа с конкретным лицом. Другими словами, СКПЭП подтверждает тот факт, что открытый ключ ЭП принадлежит определенному человеку.

Головной КС Минкомсвязи действует до 2036 года, а ПС удостоверяющих центров ликвидны в течение 12 месяцев, после чего необходимо скачать (или получить в УЦ) новый и переустановить его на свой ПК. Сертификат КЭЦП тоже действует не более 1 года, по истечении этого срока клиенту требуется получить новый.

Если возникает ошибка «Этот сертификат содержит недействительную цифровую подпись» , причина может быть в повреждении ЦДС от Минкомсвязи России до пользователя. То есть один из элементов в этой цепи искажен или изменен.

Мы готовы помочь!

Задайте свой вопрос специалисту в конце статьи. Отвечаем быстро и по существу. К комментариям

Как решить проблему

В первую очередь стоит удостовериться, что КС корректно установлен и действителен. Для этого используется стандартный путь: «Пуск» → «Все программы» → «КриптоПро» → «Сертификаты» → «Доверенные центры сертификации» → «Реестр». В открывшемся списке должен быть документ от ПАК «Минкомсвязь России». Если сертификат отсутствует или он недействителен, его нужно установить, следуя алгоритму:

- Открыть загруженный файл на ПК.

- Во вкладке «Общие» кликнуть «Установить».

- Поставить флажок напротив строчки «Поместить в следующее хранилище».

- Выбрать хранилище «Доверенные корневые центры сертификации».

- Продолжить установку кнопкой «ОК» и подтвердить согласие в окне «Предупреждение о безопасности».

После установки появится сообщение, что импорт успешно завершен. Далее рекомендуется перезагрузить компьютер.

Файл выдается удостоверяющим центром вместе с другими средствами для формирования ЭЦП. Если он утерян или удален, следует обратиться в УЦ, в котором был получен СКПЭП.

Если КС Минкомсвязи на месте, но в статусе по-прежнему сказано, что он недействителен, удалите его (выбрать файл и нажать «Удалить») и установите заново.

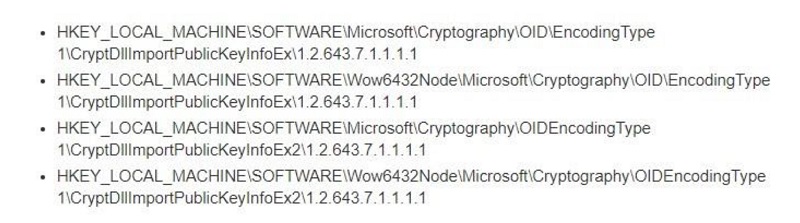

На форуме CryptoPro CSP предлагается еще один вариант решения проблемы. Но работает он не всегда. Если установка документа не помогла, откройте меню «Пуск» и выполните поиск редактора реестра по его названию regedit. В редакторе найдите и вручную удалите следующие ветки:

Не все ветки могут быть в наличии. Удалите те, что есть, предварительно сохранив их резервные копии в отдельный файл. Перезагрузите ПК и проверьте статус СКЭП — он должен стать действительным.

Важно! Удаление и редактирование ключей реестра может нарушить работоспособность системы, поэтому процедуру лучше доверить техническому специалисту.

Выпустим и настроим электронную подпись для сотрудника прямо в день обращения!

Оставьте заявку и получите консультацию.

Этот сертификат содержит недействительную цифровую подпись : устранение ошибки на примере казначейства

Самая распространенная причина недействительности сертификата заключается в нарушенных путях сертификации. Причем проблема может быть не только в файле Минкомсвязи, о котором было сказано ранее, но также в промежуточных и личных СКЭП. Рассмотрим эту причину на примере Управления Федерального казначейства (УФК), которое, среди прочего, тоже занимается выдачей КЭЦП.

Этот сертификат содержит недействительную цифровую подпись: изменение, повреждение файла УФК

Функции УЦ выполняются в территориальных органах Росказны по всей России. Для организации аукционов и размещения информации по закупкам для госнужд в интернете муниципальные и госзаказчики должны заверять отчеты ЭП, полученной в УФК.

Если не удается заверить документ ЭП казначейства , и появляется отметка « Этот сертификат содержит недействительную цифровую подпись », предлагается следующий алгоритм действий:

- Перейти в папку «Личное».

- Выбрать СКЭП, который не работает, и перейти во вкладку «Путь сертификации». В качестве головного УЦ будет указан Минкомсвязи РФ, а промежуточного (подчиненного) — Федеральное казначейство. Нижним звеном в этой цепи будет личный СКЭП держателя.

- Если в поле состояния стоит статус недействительности документа, необходимо отследить всю цепочку и выявить «слабое звено».

- Вернуться в раздел «Общие», чтобы убедиться, верно ли указаны сведения о компании, выпустившей СКЭП.

- Выйти из папки «Личное» и перейти в хранилище «Промежуточные центры сертификации».

Если причина именно в этом звене, на вкладке «Общие» отобразятся сведения: «Этот сертификат не удалось проверить, проследив его до …». Значит на этом участке обрывается путь.

- Зайти в раздел «Корневые сертификаты» на веб-ресурсе УФК.

- Скачать файл «Сертификат УЦ Федерального казначейства ГОСТ Р 34.10-2012».

- Импортировать файл на ПК. Процесс импорта аналогичен описанной выше процедуре для головного центра, только в качестве хранилища необходимо выбрать «Промежуточные центры сертификации».

- Перезагрузить компьютер.

На завершающем этапе необходимо перейти в папку «Личное», выбрать нужный СЭП и проверить путь сертификации. Если проблема с промежуточным звеном решена, в графе состояния будет стоять «Этот сертификат действителен». Это означает, что система проверила ЦДС для этого ключа и не выявила никаких ошибок.

Истечение срока

При наступлении нового календарного года пользователь должен установить обновленный промежуточный ключ УЦ на каждый компьютер, где используется КЭП. Операционная система выдаст соответствующее упоминание при запуске. Если не выполнить обновление вовремя, при заверке документов тоже будет возникать уведомление о недействительности ключа. Процедура установки аналогична рассмотренной ранее. Предыдущий ПС удалять необязательно, система все равно будет отмечать его как недействительный.

Для импорта обновленных ключей действующий интернет не нужен, файл автоматически проверяется при первом подключении к сети. Такая проверка производится всего один раз за все время действия ключа.

Этот сертификат содержит недействительную цифровую подпись: проблема с отображением в КриптоПро

При такой ошибке одни ресурсы отклоняют СЭП, а другие без проблем взаимодействуют с ним. Возможно, во втором случае информационный ресурс, на котором пользователь подписывает документ, не проверяет путь до головного УЦ. Устранение проблемы в подобном случае осложняется тем, что весь путь доверия построен без нарушений, а ключ значится как действительный. Можно предположить, что сбой связан с криптопровайдером или браузером.

Некорректная работа КриптоПро

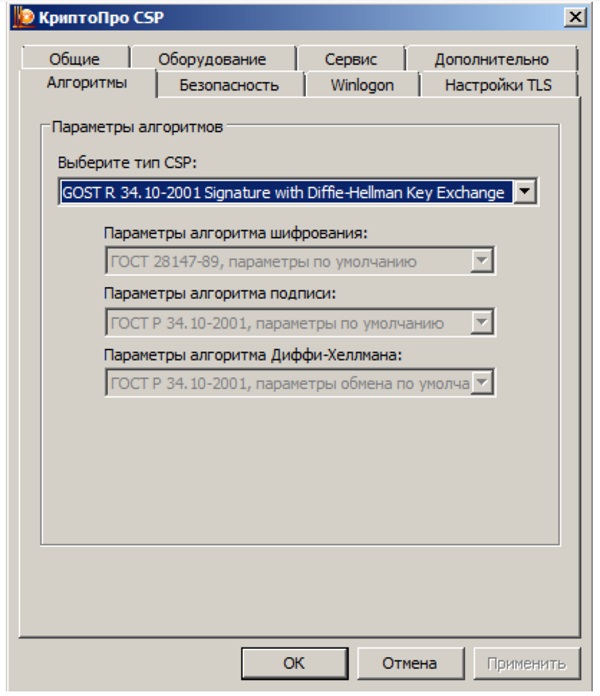

Для проверки необходимо открыть КриптоПро CSP и перейти во вкладку «Алгоритмы». Если параметры алгоритмов пустые, значит софт функционирует некорректно, и его требуется переустановить:

Для переустановки нужно специальное ПО — утилита очистки следов КриптоПро, которую можно скачать на сайте разработчика. Она предназначена для аварийного удаления криптопровайдера. Такой способ позволяет полностью очистить ПК от следов CryptoPro и выполнить корректную переустановку.

Службы инициализации

СЭП может отражаться как недействительный, если не запущена служба инициализации КриптоПро CSP. Это можно проверить следующим образом:

- Запустить системное окно «Выполнить» комбинацией клавиш Win+R.

- Ввести команду services.msc.

- В списке служб выбрать «Службы инициализации».

- Кликнуть правой кнопкой мыши (ПКМ) и выбрать пункт «Свойства».

- Если по каким-то причинам служба отключена, активировать ее и сохранить изменения.

Если все выполнено верно, после перезагрузки компьютера КЭЦП снова будет работать корректно.

Права доступа к реестру

Сбой возможен при отсутствии прав на некоторые файлы в реестре Windows. Для проверки необходимо открыть строку ввода комбинацией Win+R, ввести команду regedit, нажать Enter и перейти по пути для настройки прав в реестре Windows:

У пользователя должны быть права на конечные папки этих веток. Проверить это можно следующим образом:

- Выбрать папку правой кнопкой мыши и нажать на пункт «Разрешения».

- Кликнуть по кнопке «Администраторы» → «Дополнительно».

- Открыть страницу «Владелец».

- Указать значение «Полный доступ».

Эта же проблема решается переустановкой криптопровайдера с помощью описанной выше утилиты для очистки следов.

После обновления Windows до более поздней версии пользователь может видеть уведомление «При проверке отношений доверия произошла системная ошибка». Это тоже связано с недействительностью КЭЦП и нарушением внутренних файлов КриптоПро. Переустановка СКЗИ поможет решить эту проблему.

Сертификат содержит недействительную цифровую подпись : что делать , если сбой связан с браузером

Если пользователь настроил путь доверия и устранил неполадки криптопровайдера, но проблема не решилась, есть вероятность, что она кроется в браузере. В первую очередь это касается подписания документов непосредственно на сайтах государственных систем и контролирующих органов (ЕГАИС, ПФР, ФНС и др.).

Разработчик CryptoPro рекомендует использовать для работы с КЭП только Internet Explorer, так как он встроен в Windows. Но и с этим веб-обозревателем случаются сбои.

Вход под ролью администратора

Обычно после входа под правами администратора все становится на свои места, и ключи работают в привычном режиме. Что предпринять:

- Кликнуть ПКМ по иконке браузера.

- Выбрать пункт «Запуск от имени администратора».

Если ошибка устранена, рекомендуется:

- Снова выбрать ярлык браузера.

- Нажать кнопку «Дополнительно».

- Выбрать «Запуск от имени администратора».

Теперь при каждом запуске права администратора будут автоматически вступать в силу, и пользователю не придется каждый раз менять настройки.

Если используется старая версия веб-обозревателя, рекомендуется обновить ее до последнего релиза.

Отключение антивирусной программы

Некоторые «антивирусники», например, Symantec или AVG, воспринимают КриптоПро как вирусную угрозу, поэтому отдельные процессы криптопровайдера могут быть заблокированы. В результате этого всплывают различные ошибки с СКПЭП. Если нужно срочно заверить электронный документ, рекомендуется на время деактивировать антивирус:

- Кликнуть ПКМ на иконку «антивирусника».

- Нажать «Сетевые экраны» или «Управление экранами».

- Выбрать время, на которое планируется отключить утилиту.

После заверки документов снова запустите программу.

Настройка даты и времени

Также следует проверить актуальность даты ПК. Для этого необходимо:

- Навести мышкой на часы внизу экрана.

- Выбрать «Настройка даты и времени».

- Указать свой часовой пояс, выставить правильные значения и сохранить обновление.

После всех действий рекомендуется перезагрузить компьютер.

Подберем USB-носитель для ЭП. Доставка — в любую точку России!

Оставьте заявку и получите консультацию в течение 5 минут.

Александр Киреев

Эксперт отдела автоматизации и развития бизнеса Online-kassa.ru. Бизнес-тренер и аналитик, отвечает за работу с ключевыми клиентами.

Оцените, насколько полезна была информация в статье?

Наш каталог продукции

У нас Вы найдете широкий ассортимент товаров в сегментах

кассового, торгового, весового, банковского и офисного оборудования.

Посмотреть весь каталог