Обновлено 03.05.2022

Добрый день! Уважаемые читатели и гости одного из крупнейших IT блогов Pyatilistnik.org. В прошлый раз я вам показал .как вы можете легко взаимодействовать с файлами папками с помощью утилиты robocopy, я показал как делать резервные копии и многое другое. В сегодняшней статье я покажу, как устраняется ошибка в репликации контроллеров домена Active Directory, ошибка звучит вот так (2148074274) The target principal name is incorrect. Давайте смотреть в чем дело.

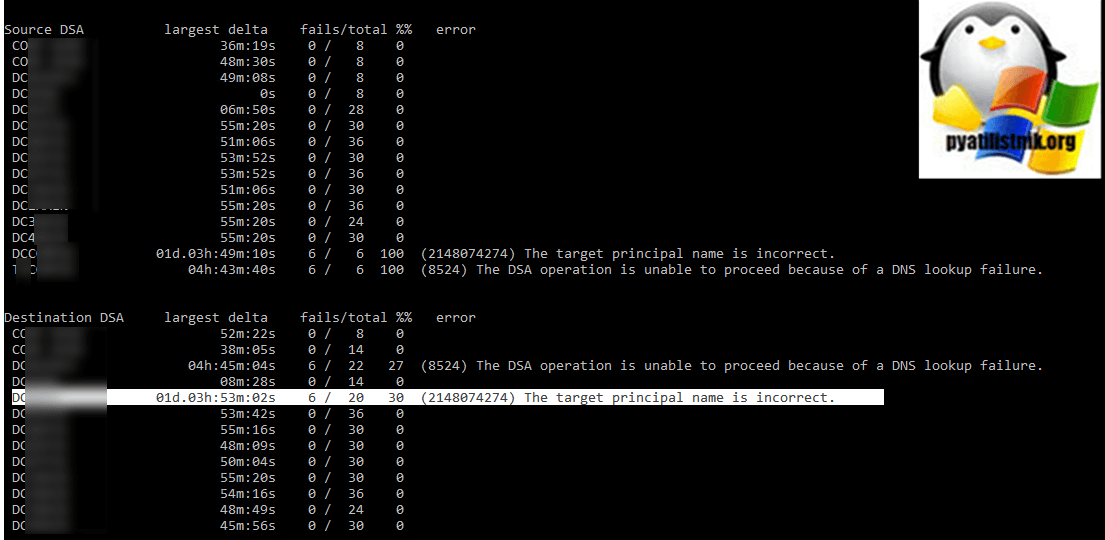

Проверяя на одном из контроллеров домена репликацию через утилиту repadmin, я обнаружил, что от одного из участников стала появляться ошибка:

(2148074274) The target principal name is incorrect

Оказалось, что перестал корректно работать безопасный режим между этим неисправным контроллером домена и основным контроллером домена. Как советует Microsoft, его нужно сбросить.

🛠Как исправить ошибку The target principal name is incorrect

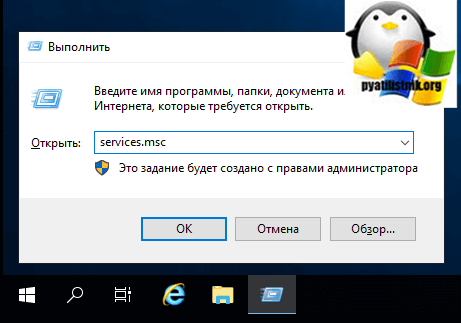

Идем на неисправный контроллер домена и отключаем службу центра распространения ключей Kerberos (Kerberos Key Distribution Center service — KDC). Вызовите окно «Выполнить» и введите в нем:

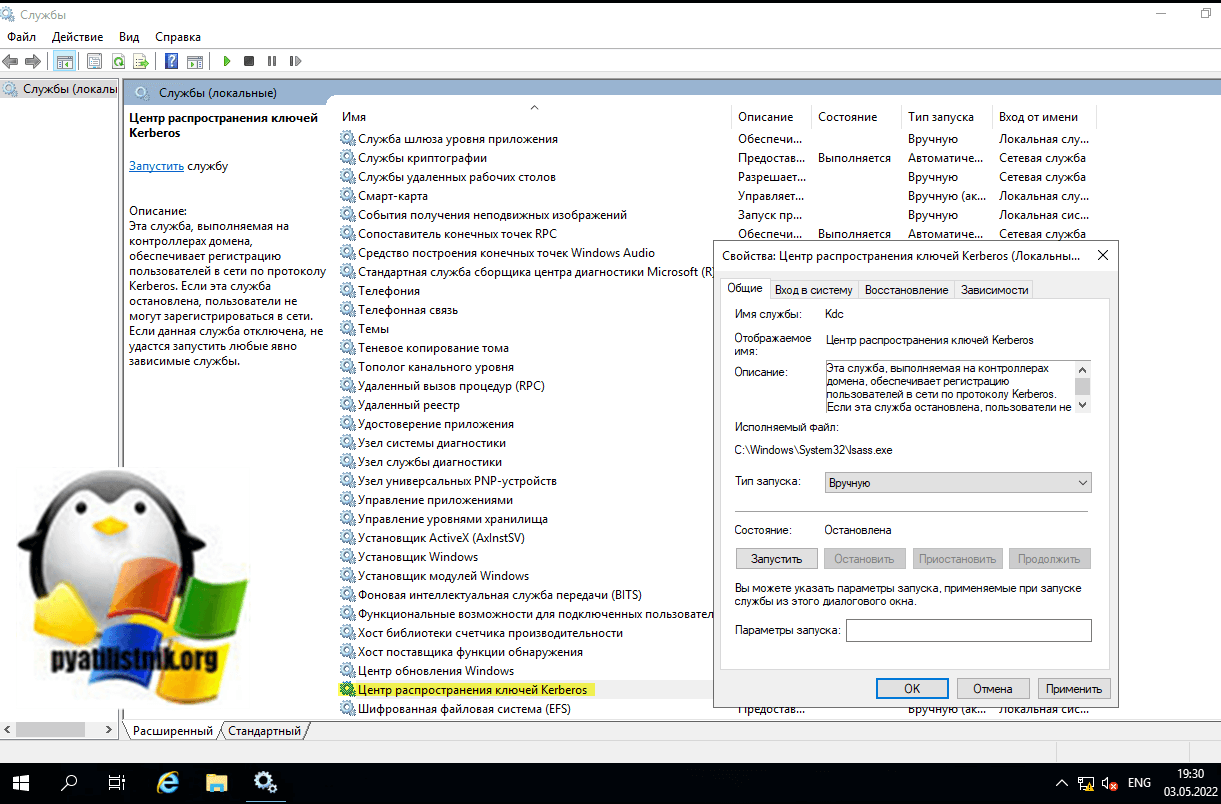

Найдите там службу «Центр распространения ключей Kerberos (Kerberos Key Distribution Center service — KDC)«, зайдите в ее свойства, остановите ее и выставите тип запуска «Вручную«. После этого перезагрузите сервер.

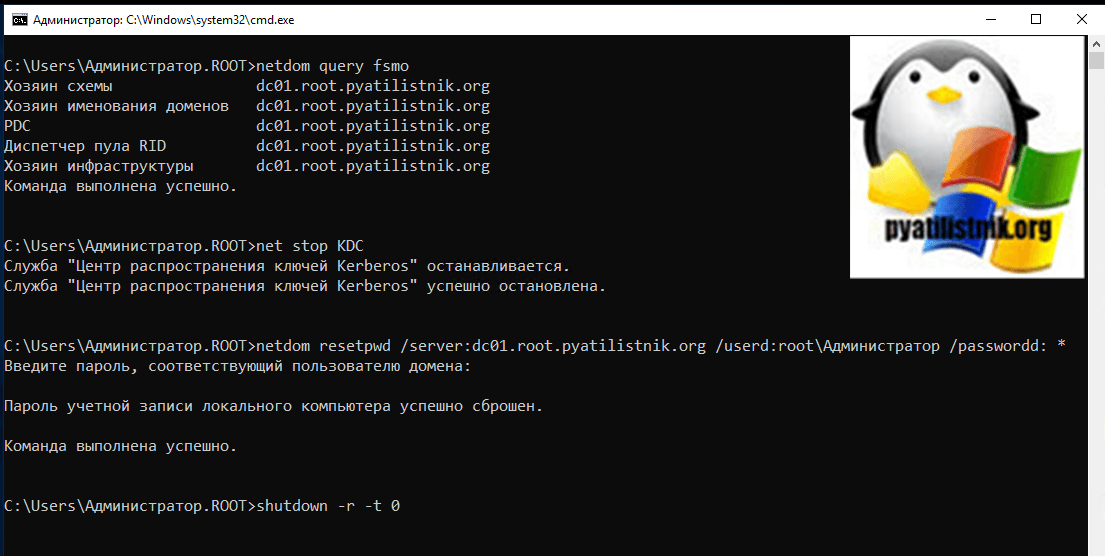

После загрузки в командной строке выполните:

✅netdom query fsmo

✅net stop KDC

✅netdom resetpwd /server:dc01.root.pyatilistnik.org /userd:rootАдминистратор /passwordd: *

✅shutdown -r -t 0

Первой командой мы выясняем, кто у нас сервер PDC, далее мы будим к нему обращаться в команде по сбросу безопасного канала в параметре /server. В /userd указываем учетную запись имеющую права администратора в данном домене.

После сброса безопасного канала перезапустите контроллер домена. Даже если вы попытайтесь сбросить защищенный канал с помощью утилиты Netdom, и команда не будет успешно завершена, приступите к процессу перезапуска. После завершения перезапуска компьютеров запустите оснастку «Services», перезапустите службу KDC и повторите попытку репликации, не забудьте ей выставить тип запуска «Автоматический«.

Далее проверьте репликацию между контроллерами.

repadmin /syncall /APed

repadmin /syncall

repadmin /replsummary

Дополнительные ссылки

https://docs.microsoft.com/ru-RU/troubleshoot/windows-server/identity/target-principal-name-is-incorrect-when-replicating-data

На этом у меня все. Мы с вами устранили ошибку репликации (2148074274) The target principal name is incorrect. С вами был Иван Сёмин, автор и создатель IT портала Pyatilistnik.org.

Добрый день.

Прошу помощи, т.к. накосячил в том, что не достаточно литературы прочитал по миграции и подготовке к ней. Теперь имею массу проблем с нерабочим КД.

Есть старый сервер serverdomain на Server 2003, была произведена миграция на сервер SR117004 с 2008 R2.

После миграции по netdom query fsmo выдавался ответ о том, что новый КД SR117004 является владельцем всех ролей.

Сейчас на обоих серверах ответ «Параметр задан неверно»

На netdom query pdc оба сервера называют SR117004, но службы AD его как КД не видят.

До миграции serverdomain являлся так же основным шлюзом. После миграции, на нём был изменён IP, а шлюзом стал Mikrotik.

Ошибок на новом КД вышло столько, что не понятно с какой начинать разгребать эту ситуацию.

На новом КД не создались каталоги Sysvol и Netlogon.

Далее список ошибок и выдачей диагностических утилит.

————————————————————————————————-

Доменным службам Active Directory не удается подключиться к глобальному каталогу.

Дополнительные данные

Значение ошибки:

1355 Указанный домен не существует или к нему невозможно подключиться.

Внутренний идентификатор:

3200e25

Действие пользователя:

Убедитесь, что глобальный каталог находится в лесу и доступен для контроллера домена. Для диагностики можно использовать программу NLTEST

————————————————————————————————-

Службе репликации DFS не удалось связаться с контроллером домена , чтобы получить сведения о конфигурации. Репликация остановлена. Служба вновь попытается это сделать во время следующего цикла опроса, который произойдет через 60 мин.

Это событие может быть вызвано проблемами с подключением TCP/IP, брандмауэром, доменными службами Active Directory или DNS.

Дополнительные сведения:

Ошибка: 160 (Неверны один или несколько аргументов.)

————————————————————————————————-

DNS-сервер ожидает от доменных служб Active Directory (AD DS) сигнала о том, что первичная синхронизация каталога завершена. Службу DNS-сервера невозможно запустить до завершения первичной синхронизации, так как критические данные DNS могут

быть еще не реплицированными на этот контроллер домена. Если журнал событий AD DS показывает, что имеются проблемы с разрешением DNS-имен в адреса, рассмотрите возможность добавления IP-адреса другого DNS-сервера

для этого домена в список DNS-серверов в свойствах протокола IP этого компьютера. Такое событие будет записываться в журнал каждые две минуты, пока служба AD DS не сообщит об успешном завершении первичной синхронизации.

————————————————————————————————-

dcdiag с нового КД

Диагностика сервера каталогов

Выполнение начальной настройки:

Выполняется попытка поиска основного сервера…

Основной сервер = SR117004

* Идентифицирован лес AD.

Сбор начальных данных завершен.

Выполнение обязательных начальных проверок

Сервер проверки: Default-First-Site-NameSR117004

Запуск проверки: Connectivity

……………………. SR117004 — пройдена проверка Connectivity

Выполнение основных проверок

Сервер проверки: Default-First-Site-NameSR117004

Запуск проверки: Advertising

Внимание: DsGetDcName вернул сведения для

serverdomain.permschool34.local при попытке получения доступа к

SR117004.

СЕРВЕР НЕ ОТВЕЧАЕТ или НЕ СЧИТАЕТСЯ ПРИЕМЛЕМЫМ.

……………………. SR117004 — не пройдена проверка Advertising

Запуск проверки: FrsEvent

За последние 24 часа после предоставления SYSVOL в общий доступ

зафиксированы предупреждения или сообщения об ошибках. Сбои при

репликации SYSVOL могут стать причиной проблем групповой политики.

……………………. SR117004 — пройдена проверка FrsEvent

Запуск проверки: DFSREvent

……………………. SR117004 — пройдена проверка DFSREvent

Запуск проверки: SysVolCheck

……………………. SR117004 — пройдена проверка SysVolCheck

Запуск проверки: KccEvent

……………………. SR117004 — пройдена проверка KccEvent

Запуск проверки: KnowsOfRoleHolders

……………………. SR117004 — пройдена проверка

KnowsOfRoleHolders

Запуск проверки: MachineAccount

……………………. SR117004 — пройдена проверка MachineAccount

Запуск проверки: NCSecDesc

……………………. SR117004 — пройдена проверка NCSecDesc

Запуск проверки: NetLogons

Не удается подключиться к общему ресурсу NETLOGON.

(SR117004netlogon)

[SR117004] Сбой операции net use или LsaPolicy с ошибкой 67,

Не найдено сетевое имя..

……………………. SR117004 — не пройдена проверка NetLogons

Запуск проверки: ObjectsReplicated

……………………. SR117004 — пройдена проверка

ObjectsReplicated

Запуск проверки: Replications

[SERVERDOMAIN] Сбой функции DsBindWithSpnEx() с ошибкой 1722,

Сервер RPC недоступен..

……………………. SR117004 — не пройдена проверка Replications

Запуск проверки: RidManager

……………………. SR117004 — пройдена проверка RidManager

Запуск проверки: Services

……………………. SR117004 — пройдена проверка Services

Запуск проверки: SystemLog

Возникла ошибка. Код события (EventID): 0x00000469

Время создания: 09/02/2020 11:09:34

Строка события:

Ошибка при обработке групповой политики из-за отсутствия сетевого по

дключения к контроллеру домена. Это может быть временным явлением. Будет создано

сообщение об успехе после того, как компьютер удастся подключить к контроллеру

домена и групповая политика будет обработана успешно. Если в течение нескольких

часов это сообщение не появляется, обратитесь к системному администратору.

Возникла ошибка. Код события (EventID): 0xC0002719

Время создания: 09/02/2020 11:35:37

Строка события:

Не удалось установить связь DCOM с компьютером 193.58.251.101 через

один из настроенных протоколов.

Возникла ошибка. Код события (EventID): 0xC0002719

Время создания: 09/02/2020 11:49:22

Строка события:

Не удалось установить связь DCOM с компьютером 193.58.251.101 через

один из настроенных протоколов.

……………………. SR117004 — не пройдена проверка SystemLog

Запуск проверки: VerifyReferences

……………………. SR117004 — пройдена проверка

VerifyReferences

Выполнение проверок разделов на: ForestDnsZones

Запуск проверки: CheckSDRefDom

……………………. ForestDnsZones — пройдена проверка

CheckSDRefDom

Запуск проверки: CrossRefValidation

……………………. ForestDnsZones — пройдена проверка

CrossRefValidation

Выполнение проверок разделов на: DomainDnsZones

Запуск проверки: CheckSDRefDom

……………………. DomainDnsZones — пройдена проверка

CheckSDRefDom

Запуск проверки: CrossRefValidation

……………………. DomainDnsZones — пройдена проверка

CrossRefValidation

Выполнение проверок разделов на: Schema

Запуск проверки: CheckSDRefDom

……………………. Schema — пройдена проверка CheckSDRefDom

Запуск проверки: CrossRefValidation

……………………. Schema — пройдена проверка

CrossRefValidation

Выполнение проверок разделов на: Configuration

Запуск проверки: CheckSDRefDom

……………………. Configuration — пройдена проверка

CheckSDRefDom

Запуск проверки: CrossRefValidation

……………………. Configuration — пройдена проверка

CrossRefValidation

Выполнение проверок разделов на: permschool34

Запуск проверки: CheckSDRefDom

……………………. permschool34 — пройдена проверка

CheckSDRefDom

Запуск проверки: CrossRefValidation

……………………. permschool34 — пройдена проверка

CrossRefValidation

Выполнение проверок предприятия на: permschool34.local

Запуск проверки: LocatorCheck

Внимание! Сбой при вызове функции DcGetDcName(GC_SERVER_REQUIRED),

ошибка 1355

Не удается найти сервер глобального каталога — все глобальные каталоги

отключены.

……………………. permschool34.local — не пройдена проверка

LocatorCheck

Запуск проверки: Intersite

……………………. permschool34.local — пройдена проверка

Intersite

————————————————————————————————-

dcdiag со старого КД

Domain Controller Diagnosis

Performing initial setup:

Done gathering initial info.

Doing initial required tests

Testing server: Default-First-Site-NameSERVERDOMAIN

Starting test: Connectivity

……………………. SERVERDOMAIN passed test Connectivity

Doing primary tests

Testing server: Default-First-Site-NameSERVERDOMAIN

Starting test: Replications

……………………. SERVERDOMAIN passed test Replications

Starting test: NCSecDesc

……………………. SERVERDOMAIN passed test NCSecDesc

Starting test: NetLogons

……………………. SERVERDOMAIN passed test NetLogons

Starting test: Advertising

……………………. SERVERDOMAIN passed test Advertising

Starting test: KnowsOfRoleHolders

……………………. SERVERDOMAIN passed test KnowsOfRoleHolders

Starting test: RidManager

Dcdiag could not locate (null) in the dcdiag’s cache of servers. Try

running this dcdiag test against this server, to avoid any problems

caused by replication latency.

……………………. SERVERDOMAIN failed test RidManager

Starting test: MachineAccount

……………………. SERVERDOMAIN passed test MachineAccount

Starting test: Services

……………………. SERVERDOMAIN passed test Services

Starting test: ObjectsReplicated

……………………. SERVERDOMAIN passed test ObjectsReplicated

Starting test: frssysvol

……………………. SERVERDOMAIN passed test frssysvol

Starting test: frsevent

There are warning or error events within the last 24 hours after the

SYSVOL has been shared. Failing SYSVOL replication problems may cause

Group Policy problems.

……………………. SERVERDOMAIN failed test frsevent

Starting test: kccevent

An Warning Event occured. EventID: 0x80000785

Time Generated: 09/02/2020 12:03:48

(Event String could not be retrieved)

An Warning Event occured. EventID: 0x80000785

Time Generated: 09/02/2020 12:03:48

(Event String could not be retrieved)

An Warning Event occured. EventID: 0x80000785

Time Generated: 09/02/2020 12:03:48

(Event String could not be retrieved)

……………………. SERVERDOMAIN failed test kccevent

Starting test: systemlog

An Error Event occured. EventID: 0x000016AD

Time Generated: 09/02/2020 11:08:46

(Event String could not be retrieved)

An Error Event occured. EventID: 0x40000004

Time Generated: 09/02/2020 11:17:55

(Event String could not be retrieved)

An Error Event occured. EventID: 0xC0002719

Time Generated: 09/02/2020 11:18:34

(Event String could not be retrieved)

An Error Event occured. EventID: 0x40000004

Time Generated: 09/02/2020 11:41:56

(Event String could not be retrieved)

……………………. SERVERDOMAIN failed test systemlog

Starting test: VerifyReferences

……………………. SERVERDOMAIN passed test VerifyReferences

Running partition tests on : ForestDnsZones

Starting test: CrossRefValidation

……………………. ForestDnsZones passed test CrossRefValidation

Starting test: CheckSDRefDom

……………………. ForestDnsZones passed test CheckSDRefDom

Running partition tests on : DomainDnsZones

Starting test: CrossRefValidation

……………………. DomainDnsZones passed test CrossRefValidation

Starting test: CheckSDRefDom

……………………. DomainDnsZones passed test CheckSDRefDom

Running partition tests on : Schema

Starting test: CrossRefValidation

……………………. Schema passed test CrossRefValidation

Starting test: CheckSDRefDom

……………………. Schema passed test CheckSDRefDom

Running partition tests on : Configuration

Starting test: CrossRefValidation

……………………. Configuration passed test CrossRefValidation

Starting test: CheckSDRefDom

……………………. Configuration passed test CheckSDRefDom

Running partition tests on : permschool34

Starting test: CrossRefValidation

……………………. permschool34 passed test CrossRefValidation

Starting test: CheckSDRefDom

……………………. permschool34 passed test CheckSDRefDom

Running enterprise tests on : permschool34.local

Starting test: Intersite

……………………. permschool34.local passed test Intersite

Starting test: FsmoCheck

Warning: DcGetDcName(GC_SERVER_REQUIRED) call failed, error 1355

A Global Catalog Server could not be located — All GC’s are down.

……………………. permschool34.local failed test FsmoCheck

Добрый день, Коллеги!

Так получилось, что в лесу Active Directory 2 контроллера одного домена оказались с несколько отличающимися ОС:

Основной контроллер в центральном офисе (DC) — Windows 2008 SP2 x86 (6.0.6002) — все FSMO роли

Вторичный контроллер в филиале Челябинска (DC-CHEL) — Windows 2008 R2 SP1 x64 (6.1.7601) — только GC

Всё это каким-то образом работало какое-то время, пока не начались вполне осязаемые пользователями проблемы с резолвом DNS-имен хостов домена.

Как позже я выяснил, какое-то время (довольно продолжительное) контроллеры не видели друг друга, а DC-CHEL вообще скорее всего был выключен. В журнале DNS с самого начала было предупреждение 4013, то есть ожидалось завершение первичной синхронизации каталога. И примерно через год она сменилась ошибкой 4000, после чего пользователи и ощутили неладное. В системном журнале каких-то прямых предпосылок увидеть не удалось. Косвенно возможно повлияли: предупреждение 29 от Kerberos-Key-Distribution-Center, и далее, когда пошла ошибка 4000 от DNS, посыпались 1055 от GroupPolicy, 4 от Security-Kerberos.

Очевидно, что изначально что-то мешало репликации. Контроллеры находятся в разных сайтах и разных подсетях. В стеке TCP/IP все в порядке, хотя был один момент, когда обратный маршрут на DC отсутствовал, но это исправили.

Возможных причин я вижу несколько:

1. Из-за различий версий Windows (R2 и не R2) службы AD не могут работать корректно вместе.

2. Предупреждение DNS 4013. Гугл приводит в совершенно разные топики. И советы тоже разные. Вплоть до выноса зоны DNS в отдельный DNS-сервер (не интегрированный в AD). Так и не понял до конца.

Возможно я что-то упустил. По ходу дополю, если что.

Какие варианты решения:

1. Понижение роли контроллера DC-CHEL (что тоже еще пока еще не осуществимо стандартными способами, dcpromo /forceRemoval не помогает, выдает ошибку «DFS Replication: Главное конечное имя неверно.») до рядового сервера. Приведение контроллеров к одной версии Windows.

2. Если все же совместная работа этих версий Windows возможна, то как-то заставить из реплицироваться.

repadmin /replsum

Время запуска сводки по репликации: 2015-09-24 01:51:25

Начат сбор данных для сводки по репликации, подождите:

.....

Исходный DSA наиб. дельта сбоев/всего %% ошибка

DC >60 days 5 / 5 100 (2148074274) Главное конечное имя неверно.

Конечный DSA наиб. дельта сбои/всего %% ошибка

DC-CHEL >60 days 5 / 5 100 (2148074274) Главное конечное имя неверно.

Возникли следующие ошибки при попытке получения сведений о репликации:

8341 - dc.epa.netВ общем, что сейчас не делай с контроллером DC-CHEL, всё упирается в одну ошибку «Главное конечное имя неверно.» Может подскажете что-нибудь более эффективное при меньших трудозатратах, чтобы контроллер не пришлось везти на переустановку винды из Челябинска, а потом обратно.

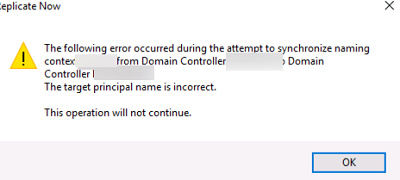

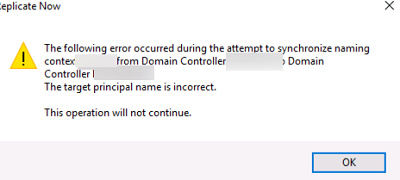

При попытке ручной репликации данных между контроллерами домена Active Directory в остатке Active Directory Sites and Services (dssite.msc) появилась ошибка:

The following error occurred during the attempt to synchronize naming context from Domain Controller X to Domain Controller Y. The target principal name is incorrect. This operation will not continue.

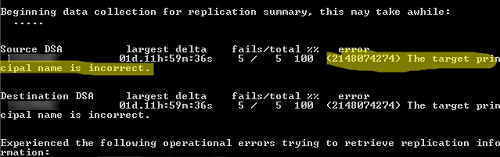

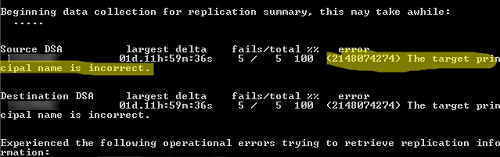

При проверке репликации с помощью repadmin, у одного из DC появляется ошибка:

(2148074274) The target principal name is incorrect.

В журнале событий DC есть такие ошибки:

Source: Security-Kerberos

Event ID: 4

The Kerberos client received a KRB_AP_ERR_MODIFIED error from the server DC2. The target name used was cifs/DC2.winitpro.ru. This indicates that the target server failed to decrypt the ticket provided by the client. This can occur when the target server principal name (SPN) is registered on an account other than the account the target service is using. Ensure that the target SPN is only registered on the account used by the server. This error can also happen if the target service account password is different than what is configured on the Kerberos Key Distribution Center for that target service. Ensure that the service on the server and the KDC are both configured to use the same password. If the server name is not fully qualified, and the target domain (winitpro.ru) is different from the client domain (winiptro.ru), check if there are identically named server accounts in these two domains, or use the fully-qualified name to identify the server.

Event ID 3210:

Failed to authenticate with DC, a Windows NT domain controller for domain WINITPRO.

Event ID 5722:

The session setup from the computer 1 failed to authenticate. The name of the account referenced in the security database is 2. The following error occurred:

В первую очередь проверьте:

- Доступность проблемного контроллера домена с помощью простого ICMP ping

- Проверьте, что на нем доступен порт TCP 445 и опубликованы сетевые папки SysVol и NetLogon;

Если все ОК, значит проблема в том, между контроллерами домена нарушен безопасный канал передачи данных. Проверьте его с помощью PowerShell команды:

Test-ComputerSecureChannel -Verbose

Служба KDC на целевом контроллере домена не может расшифровать тикет Kerberos из-за того, что в ней хранится старый пароль этого контроллера домена.

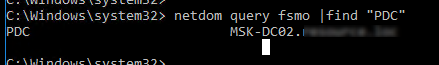

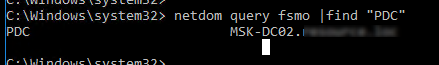

Чтобы исправить проблему, нужно сбросить этот пароль. Сначала нужно найти текущий контроллер домена с FSMO ролью PDC.

netdom query fsmo |find "PDC"

В нашем примере PDC находится на MSK-DC02. Мы будем исопользовать это имя в команде

netdom resetpwd

далее.

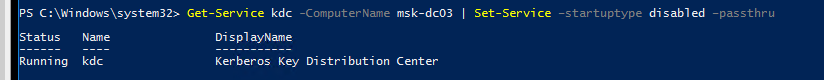

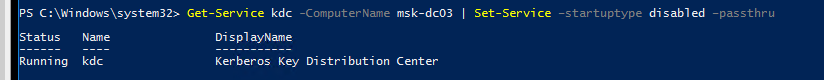

Остановите службу Kerberos Key Distribution Center (KDC) на контроллере домена, на котором появляется ошибка “The target principal name is incorrect” и измените тип запуска на Disabled. Можно изменить настройки службы из консоли services.msc или с помощью PowerShell:

Get-Service kdc -ComputerName msk-dc03 | Set-Service –startuptype disabled –passthru

Перезагрузите этот контроллер домена.

Теперь нужно сбросить безопасный канал связи с контроллером домена с ролью PDC:

netdom resetpwd /server:msk-dc02 /userd:winitproadministrator /passwordd:*

Укажите пароль администратора домена.

Перезагрузите проблемный DC и запустите службу KDC. Попробуйте запустить репликацию и проверить ошибки.

repadmin /syncall

repadmin /replsum

repadmin /showrepl

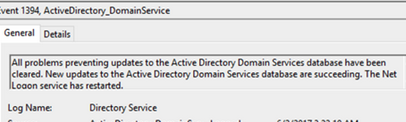

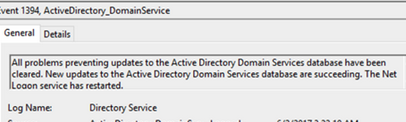

Если репликация успешно выполнена, в журнале Directory Service Event Viewerа должно появится событие Event ID 1394:

All Problems preventing updates to the Active Directory Domain Services database have been cleared. New Updates to the Active Directory Domain Services database are succeeding. The Net Logon service has restarted

Проверьте состояние вашего домена и контроллеров домена Active Directory согласно этого гайда.

Hello ,

We have Domain Controller which was OFF for long time , But After We started it , replication is not working for this Domain Controller

The description for Event ID 1925 from source Microsoft-Windows-ActiveDirectory_DomainService cannot be found.

2148074274 The handle is invalid

Also Other events like : Target Principal Name is Incorrect and Access Denied while manual sync using

repadmin /syncall

From the google it suggest that to reset password using netdom

command but I am having below confusion :

1. From Which Domain Controller Should I run the Command , the Probelmetic Domain controller which we turned on after few Days OR from the Good Domain Controller which holds our all FSMO roles

2. Also from Which Domain controller the KDC service should be stopped on the Problematic or the Good domain controller ?

Ref : https://support.microsoft.com/en-in/help/3073945/how-to-troubleshoot-active-directory-replication-error-5-access-is-den

Appropriate for your Help.

Thanks

Thanks , Prakash ,Please Note: My Posts are provided “AS IS” without warranty of any kind, either expressed or implied.

Hello ,

We have Domain Controller which was OFF for long time , But After We started it , replication is not working for this Domain Controller

The description for Event ID 1925 from source Microsoft-Windows-ActiveDirectory_DomainService cannot be found.

2148074274 The handle is invalid

Also Other events like : Target Principal Name is Incorrect and Access Denied while manual sync using

repadmin /syncall

From the google it suggest that to reset password using netdom

command but I am having below confusion :

1. From Which Domain Controller Should I run the Command , the Probelmetic Domain controller which we turned on after few Days OR from the Good Domain Controller which holds our all FSMO roles

2. Also from Which Domain controller the KDC service should be stopped on the Problematic or the Good domain controller ?

Ref : https://support.microsoft.com/en-in/help/3073945/how-to-troubleshoot-active-directory-replication-error-5-access-is-den

Appropriate for your Help.

Thanks

Thanks , Prakash ,Please Note: My Posts are provided “AS IS” without warranty of any kind, either expressed or implied.

Hello all,

I am getting the error in the subject when I check the replication status of my 5 DCs.

Found an article online that showed how to update the Kerberos password on the impacted DCs but I am getting in on 4 out of 5 DCs….

I went ahead and updated the password per the following steps:

Stop/Disable

«Kerberos Key Distribution Center» (KDC)

Reboot DC

Run the following command as admin —

netdom resetpwd /server:PDC_EMULATOR /userd:DOM2016administrator /passwordd:password

Reboot DC

Start up KDC.

However the error still remains…

H:>repadmin /replsum

Replication Summary Start Time: 2020-10-13 23:02:47

Beginning data collection for replication summary, this may take awhile:

……..

Source DSA largest delta fails/total %% error

DC01 02h:35m:35s 10 / 15 66 (2148074274) The target principal name is incorrect.

DC02 16m:30s 0 / 10 0

DC03 (PDC) 03d.04h:39m:21s 10 / 10 100 (2148074274) The target principal name is incorrect.

DC04 14h:50m:35s 10 / 15 66 (2148074274) The target principal name is incorrect.

DC05 02h:53m:35s 5 / 5 100 (2148074274) The target principal name is incorrect.

Destination DSA largest delta fails/total %% error

DC01 03d.04h:39m:22s 10 / 15 66 (2148074274) The target principal name is incorrect.

DC02 14h:49m:49s 5 / 10 50 (2148074274) The target principal name is incorrect.

DC03 (PDC) 06m:17s 0 / 10 0

DC04 02h:29m:36s 5 / 5 100 (2148074274) The target principal name is incorrect.

DC05 03d.04h:35m:35s 15 / 15 100 (2148074274) The target principal name is incorrect.

When I force a replication after the password is set, it fails between 2 GUIDs but I can’t tell which it is as it doesn’t match up the GUID in the attributes of the DCs.

This all started as one of the domain controllers lost DNS functionality and kept throwing Access Denied error when I try to open the console. Set the password and the DNS console starts up fine but now I am getting all these replication issues.

Any input would be greatly appreciated.

При попытке ручной репликации данных между контроллерами домена Active Directory в остатке Active Directory Sites and Services (dssite.msc) появилась ошибка:

The following error occurred during the attempt to synchronize naming context from Domain Controller X to Domain Controller Y. The target principal name is incorrect. This operation will not continue.

При проверке репликации с помощью repadmin, у одного из DC появляется ошибка:

(2148074274) The target principal name is incorrect.

В журнале событий DC есть такие ошибки:

Source: Security-Kerberos

Event ID: 4

The Kerberos client received a KRB_AP_ERR_MODIFIED error from the server DC2. The target name used was cifs/DC2.winitpro.ru. This indicates that the target server failed to decrypt the ticket provided by the client. This can occur when the target server principal name (SPN) is registered on an account other than the account the target service is using. Ensure that the target SPN is only registered on the account used by the server. This error can also happen if the target service account password is different than what is configured on the Kerberos Key Distribution Center for that target service. Ensure that the service on the server and the KDC are both configured to use the same password. If the server name is not fully qualified, and the target domain (winitpro.ru) is different from the client domain (winiptro.ru), check if there are identically named server accounts in these two domains, or use the fully-qualified name to identify the server.

Event ID 3210:

Failed to authenticate with \DC, a Windows NT domain controller for domain WINITPRO.

Event ID 5722:

The session setup from the computer 1 failed to authenticate. The name of the account referenced in the security database is 2. The following error occurred:

В первую очередь проверьте:

- Доступность проблемного контроллера домена с помощью простого ICMP ping

- Проверьте, что на нем доступен порт TCP 445 и опубликованы сетевые папки SysVol и NetLogon;

Если все ОК, значит проблема в том, между контроллерами домена нарушен безопасный канал передачи данных. Проверьте его с помощью PowerShell команды:

Test-ComputerSecureChannel -Verbose

Служба KDC на целевом контроллере домена не может расшифровать тикет Kerberos из-за того, что в ней хранится старый пароль этого контроллера домена.

Чтобы исправить проблему, нужно сбросить этот пароль. Сначала нужно найти текущий контроллер домена с FSMO ролью PDC.

netdom query fsmo |find "PDC"

В нашем примере PDC находится на MSK-DC02. Мы будем исопользовать это имя в команде

netdom resetpwd

далее.

Остановите службу Kerberos Key Distribution Center (KDC) на контроллере домена, на котором появляется ошибка “The target principal name is incorrect” и измените тип запуска на Disabled. Можно изменить настройки службы из консоли services.msc или с помощью PowerShell:

Get-Service kdc -ComputerName msk-dc03 | Set-Service –startuptype disabled –passthru

Перезагрузите этот контроллер домена.

Теперь нужно сбросить безопасный канал связи с контроллером домена с ролью PDC:

netdom resetpwd /server:msk-dc02 /userd:winitproadministrator /passwordd:*

Укажите пароль администратора домена.

Перезагрузите проблемный DC и запустите службу KDC. Попробуйте запустить репликацию и проверить ошибки.

repadmin /syncall

repadmin /replsum

repadmin /showrepl

Если репликация успешно выполнена, в журнале Directory Service Event Viewerа должно появится событие Event ID 1394:

All Problems preventing updates to the Active Directory Domain Services database have been cleared. New Updates to the Active Directory Domain Services database are succeeding. The Net Logon service has restarted

Проверьте состояние вашего домена и контроллеров домена Active Directory согласно этого гайда.

- Remove From My Forums

-

Вопрос

-

не проходит репликация с контроллеров домена, при ручной репликации выдает ошибку.

контроллеры находятся в разных географических точках, связаны по впн, около недели основной КД был недоступен для дочернего. контроллеры друг друга пингуют и по имени и по адресу, под доменными учетными записями пускают. как

восстановить репликацию?C:Windowssystem32>repadmin /replsummary Время запуска сводки по репликации: 2020-03-24 23:58:45 Начат сбор данных для сводки по репликации, подождите: ..... Исходный DSA наиб. дельта сбоев/всего %% ошибка DC31 52d.14h:46m:24s 5 / 5 100 (2148074274) Главное конечно е имя неверно. DC46 01m:39s 0 / 5 0 Конечный DSA наиб. дельта сбои/всего %% ошибка DC31 01m:39s 0 / 5 0 DC46 52d.14h:46m:24s 5 / 5 100 (2148074274) Главное конечно е имя неверно.

Ответы

-

Ну, у вас проблема не неделю, а уже пара месяцев как (52 дня, точнее).

Основных причин ошибки «Главное конечное имя неверно» при репликации две:

- FQDN партнера по репликации разрешается не в тот адрес

- В копии базы данных AD на контроллере домена содержится неверный пароль партнера по репликации.

По поводу п.1 — просто проверьте (хотя бы командой ping по полному имени — она показывает адрес, в который разрешилось имя).

Если с п.1 всё в порядке, нужно чинить п.2. У вас, судя по всему, в копии на DС46 содержится неверный пароль для DC31, а верный пароль он с DC31 (скорее всего он там есть) среплицировать не может. Для восстановления репликации

можно попробовать обойтись малой кровью (только всё равно лучше это делать когда пользователей не будет): заставить DC46 получить билет Kerberos для доступа к DC31 с самого DC31. Для этого делаем следующее (все команды выполняются

на DC46 из командной строки в режиме администратора):- Останавливаем службу Центр распространения ключей (kdc) на DC46: net stop kdc (или через консоль Службы)

- Чистим кэш билетов Kerberos системного сеанса на DC46: klist -li 3e7 purge

- Пытаемся выполнить репликацию c DC31 на DC46: repadmin /syncall DC46 /Aeq (или из консоли AD Sites & Services)

Если репликация пройдет нормально, то можно запустить службу Центр распространения ключей (net start kdc), и, если желаете — удостовериться, что правильный пароль среплицировался: повторить п.2 и п.3.

Если репликация не проходит, то это означает, что пароль для DC31 — неверный и в его собственной локальной копии AD. В таком случае надо будет сбросить пароль командой netdom resetpwd (если надо будет, я расскажу об этом конкретнее).

Слава России!

-

Изменено

24 марта 2020 г. 22:40

-

Помечено в качестве ответа

nimmeri

25 марта 2020 г. 17:37

Добрый день, Коллеги!

Так получилось, что в лесу Active Directory 2 контроллера одного домена оказались с несколько отличающимися ОС:

Основной контроллер в центральном офисе (DC) — Windows 2008 SP2 x86 (6.0.6002) — все FSMO роли

Вторичный контроллер в филиале Челябинска (DC-CHEL) — Windows 2008 R2 SP1 x64 (6.1.7601) — только GC

Всё это каким-то образом работало какое-то время, пока не начались вполне осязаемые пользователями проблемы с резолвом DNS-имен хостов домена.

Как позже я выяснил, какое-то время (довольно продолжительное) контроллеры не видели друг друга, а DC-CHEL вообще скорее всего был выключен. В журнале DNS с самого начала было предупреждение 4013, то есть ожидалось завершение первичной синхронизации каталога. И примерно через год она сменилась ошибкой 4000, после чего пользователи и ощутили неладное. В системном журнале каких-то прямых предпосылок увидеть не удалось. Косвенно возможно повлияли: предупреждение 29 от Kerberos-Key-Distribution-Center, и далее, когда пошла ошибка 4000 от DNS, посыпались 1055 от GroupPolicy, 4 от Security-Kerberos.

Очевидно, что изначально что-то мешало репликации. Контроллеры находятся в разных сайтах и разных подсетях. В стеке TCP/IP все в порядке, хотя был один момент, когда обратный маршрут на DC отсутствовал, но это исправили.

Возможных причин я вижу несколько:

1. Из-за различий версий Windows (R2 и не R2) службы AD не могут работать корректно вместе.

2. Предупреждение DNS 4013. Гугл приводит в совершенно разные топики. И советы тоже разные. Вплоть до выноса зоны DNS в отдельный DNS-сервер (не интегрированный в AD). Так и не понял до конца.

Возможно я что-то упустил. По ходу дополю, если что.

Какие варианты решения:

1. Понижение роли контроллера DC-CHEL (что тоже еще пока еще не осуществимо стандартными способами, dcpromo /forceRemoval не помогает, выдает ошибку «DFS Replication: Главное конечное имя неверно.») до рядового сервера. Приведение контроллеров к одной версии Windows.

2. Если все же совместная работа этих версий Windows возможна, то как-то заставить из реплицироваться.

repadmin /replsum

Время запуска сводки по репликации: 2015-09-24 01:51:25

Начат сбор данных для сводки по репликации, подождите:

.....

Исходный DSA наиб. дельта сбоев/всего %% ошибка

DC >60 days 5 / 5 100 (2148074274) Главное конечное имя неверно.

Конечный DSA наиб. дельта сбои/всего %% ошибка

DC-CHEL >60 days 5 / 5 100 (2148074274) Главное конечное имя неверно.

Возникли следующие ошибки при попытке получения сведений о репликации:

8341 - dc.epa.netВ общем, что сейчас не делай с контроллером DC-CHEL, всё упирается в одну ошибку «Главное конечное имя неверно.» Может подскажете что-нибудь более эффективное при меньших трудозатратах, чтобы контроллер не пришлось везти на переустановку винды из Челябинска, а потом обратно.

Коллеги, Добрый День. Сегодня престала ходить почта в Exchange. Пошел диагностировать AD, вижу, что DNS не запущен.

Ивенты были как в доке: Зоны DNS не загружаются и регистрируются ID событий 4000 и 4007

Ну и соответственно выполнена была рекомендация. DNS после запустился, почта стала ходить.

1. Диагностика DNS показала, что ссылается на некий старый контроллер, который был выведен. https://pastebin.com/J3ujQ8Sy

В DNS я нигде не могу найти autorls-dc-01.autorls.local

get-DnsServerResourceRecord -ZoneName "_msdcs.autorls.local" | fl

Так же не находит его. В свойствах зон в «Серверы имен» этой записи нет.

Почему DNS ссылается на несуществующую запись ?

2. Перед починкой DNS 18 часов не работала репликация, после включения DNS все контроллеры отреплицировали, кроме самого PDC.

C:Windowssystem32>repadmin /replsum Время запуска сводки по репликации: 2021-10-21 11:52:32 Начат сбор данных для сводки по репликации, подождите: ....... Исходный DSA наиб. дельта сбоев/всего %% ошибка DTM-AUTORLS-DC 19h:23m:37s 15 / 15 100 (2148074274) Главное конечное имя неверно. SEV-AUTORLS-DC 06m:45s 0 / 10 0 SIM-AUTORLS-DC 06m:46s 0 / 10 0 YAL-DC-01 11m:03s 0 / 15 0

C:Windowssystem32>dcdiag /q

За последние 24 часа после предоставления SYSVOL в общий доступ зафиксированы предупреждения или сообщения об

ошибках. Сбои при репликации SYSVOL могут стать причиной проблем групповой политики.

......................... DTM-AUTORLS-DC - не пройдена проверка DFSREvent

Возникла ошибка. Код события (EventID): 0x0000272C

Время создания: 10/21/2021 11:18:35

Строка события:

Не удалось установить связь DCOM с компьютером 192.168.11.1 через какой-либо из настроенных протоколов; запрос от PID 15f8 (C:Windowssystem32dcdiag.exe) при активации CLSID {8BC3F05E-D86B-11D0-A075-00C04FB68820}.

......................... DTM-AUTORLS-DC - не пройдена проверка SystemLog

— Как починить репликацию, убрать предупреждение в DNS и разобраться с несуществующим autorls-dc-01.autorls.local 192.168.11.1 ?

По репликации я нашел эту доку: Error (Target Principal Name is incorrect) when manually replicating

data between domain controllers

Правильно ли я понял, что мне нужно обресетить учетку компьютера на каждом КД?

-

Edited by

Thursday, October 21, 2021 9:28 AM