Для снижения количества спама, проходящего через наши почтовые серверы, используются несколько механизмов фильтрации почты.

The message has been rejected by spam filtering engine

Если при отправке письма Вам вернулась ошибка (bounce) с текстом The message has been rejected by spam filtering engine, значит ваше письмо не прошло проверку входящей почты с помощью Антиспам-фильтра. Попробуйте удалить из текста англоязычный текст и ссылки на сторонние сайты, а также измените формат письма на простой текст (plain text). Подробнее о методах решения можно узнать здесь.

Если работа спам-фильтра постоянно блокирует необходимую для Вас входящую почту, Вы можете отключить его для всех почтовых ящиков вашего домена, подав заявку из Личного кабинета.

This message contains an unwanted binary Attachment

В целях безопасности почтовых ящиков и компьютеров наших пользователей, прием писем с вложениями файлов с потенциально опасным расширением ограничен. Если отправителю возвращается ошибка: «This message contains an unwanted binary Attachment», значит во вложении находится файл с одним из следующих расширений:

reg;

inf;

lnk;

scf;

ps1;

ps1xml;

ps2;

ps2xml;

psc1;

psc2;

msh;

msh1;

msh2;

mshxml;

msh1xml;

msh2xml;

wsc;

wsh;

ws;

wsf;

jse;

js;

vbe;

vb;

vbs;

cmd;

bat;

jar;

msc;

cpl;

hta;

scr;

com;

msp;

msi;

gadget;

application;

pif;

exe;

uue

Поиск файлов с потенциально опасным вложением выполняется также в архивных контейнерах:

zip;

rar;

arj;

tgz;

tar;

gz;

bz2;

tbz2

Если Вам необходимо получать или отправлять файлы с таким расширением, рекомендуем использовать другой формат в качестве архивного контейнера файлов или воспользоваться для передачи файлов облачными сервисами.

Если ни один из предложенных вариантов, по каким-либо причинам Вам не подходит, мы можем отключить проверку вложений для Вашего почтового ящика или для всех ящиков домена, добавив их в белый список фильтра.

Для этого отправьте в нашу службу технической поддержки заявку из Личного кабинета пользователя. В текст заявки обязательно вставьте пример с полным текстом вернувшейся ошибки (bounce) и укажите почтовый ящик отправителя который нужно внести в список исключений.

rejected because domain.tld is not allowed to send mail from from 1.2.3.4

Если отправителю письма возвращается ошибка «rejected because domain.tld is not allowed to send mail from from 1.2.3.4», значит отправителем письма была нарушена политика безопасности, настроенная владельцем его почтового домена с помощью SPF-правила. Пользователю, который выполнил отправку письма и получил такую ошибку, необходимо переслать текст ошибки администратору своего почтового сервера для решения проблемы.

Администратору сервера нужно проверить TXT-запись с SPF правилом в DNS-зоне домена и убедиться, что IP-адрес сервера с которого пользователем было отправлено письмо находится в списке доверенных.

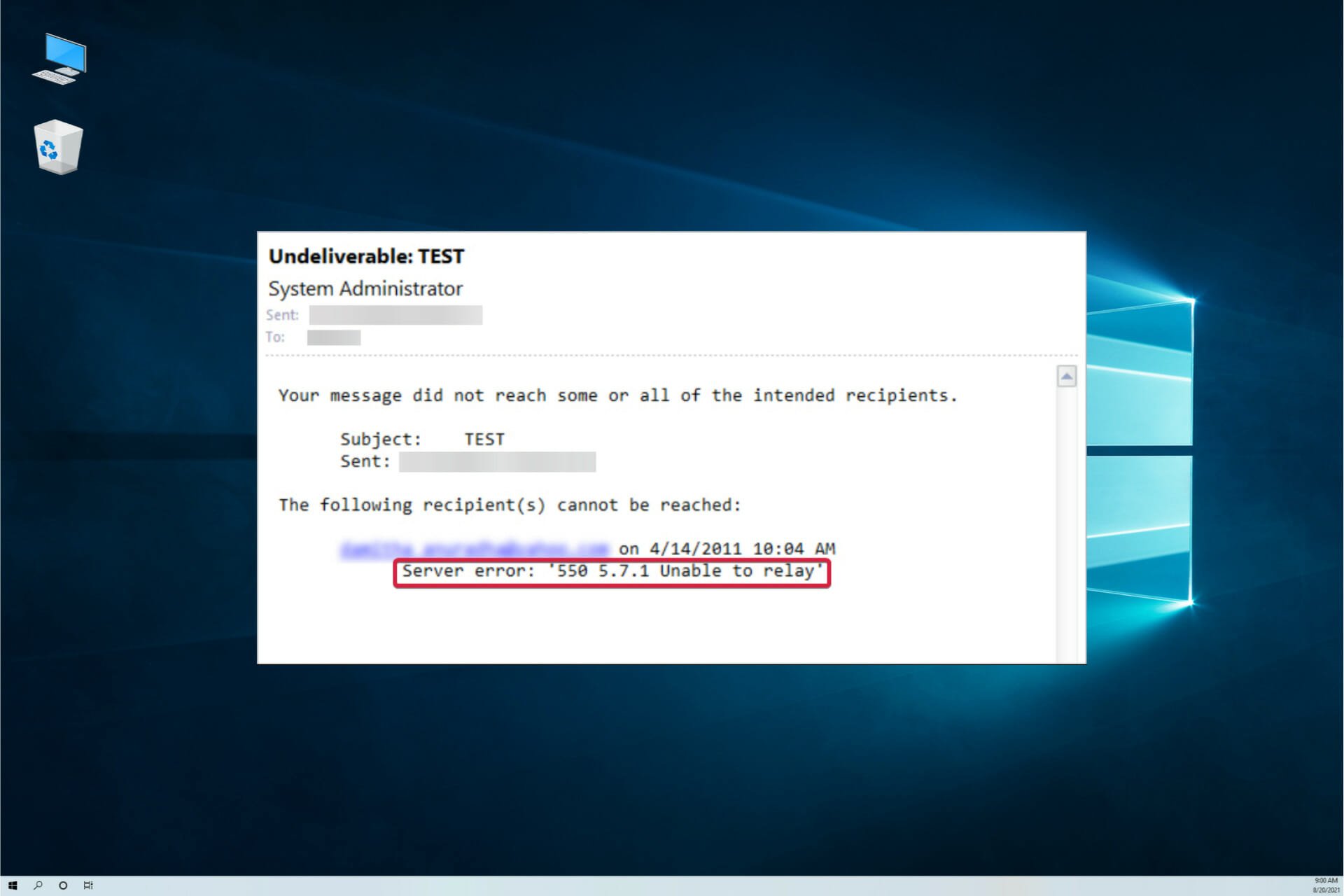

rejected because relaying is not allowed

Если отправителю возвращается ошибка: «rejected because relaying is not allowed», значит почтовый адрес получателя не обнаружен на нашем почтовом сервере. Возможно ваши почтовые услуги отключены или удалены. Если Вы являетесь владельцем почтового ящика, и ваши партнеры получают такую ошибку при отправке писем, по заявке из Личного кабинета наши специалисты службы технической поддержки смогут предоставить более точную информацию о причинах, по которым письмо не было доставлено.

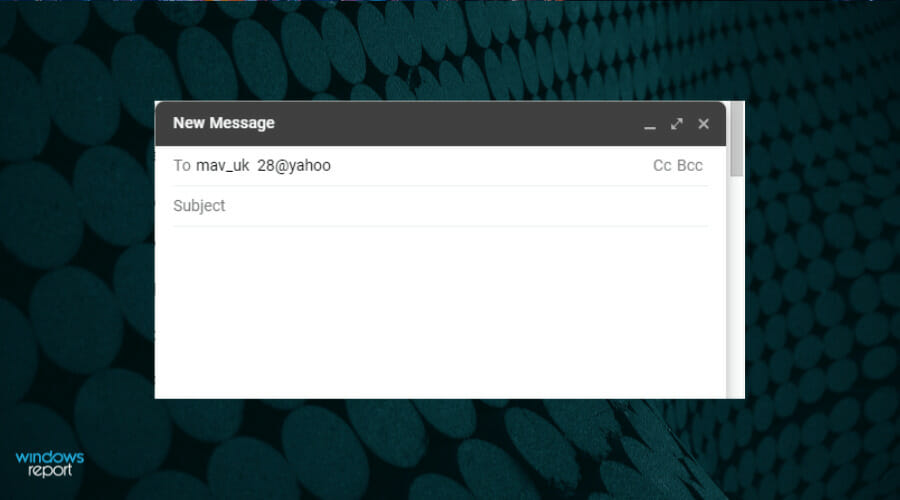

sorry, no mailbox here by that name

Если отправителю возвращается ошибка: «sorry, no mailbox here by that name», значит указанный почтовый ящик не существует или в имени почтового ящика допущена ошибка. Отправителю нужно внимательно проверить правильность указания почтового адреса.

This message contains malware

Если отправителю возвращается ошибка: «This message contains malware (название вируса)», значит письмо содержит вирусное вложение которое не прошло проверку антивирусом ClamAV. Если Вы уверены, что файл был заблокирован ошибочно, отправьте пример такого файла через специальную форму разработчика антивируса ClamAV, и при следующих обновлениях базы сигнатур файлов количество ложных срабатываний уменьшится.

rejected dialup host

Если отправителю возвращается ошибка вида: «rejected dialup host», значит, для IP-адреса сервера, отправляющего почту, нет соответствующей ему записи в обратной зоне или же IP-сервера принадлежит пулу адресов, в котором провайдер выделяет динамические IP-адреса.

rejected because not seems FQDN like

Ошибка вида «rejected because not seems FQDN like» означает, что отправляющим сервером в качестве приветствия была передана строка, отличная от имени домена. В данных ситуациях отправителю следует либо обратиться к специалистам использующегося для отправки почтового сервера для решения проблемы, либо использовать для отправки почты другой почтовый сервер.

too many messages in this connection

Если отправителю возвращается ошибка: «too many messages in this connection», значит ваш сервер превысил число отправляемых писем в одной сессии. Владельцу SMTP-релея необходимо уменьшить максимально возможное число отправляемых писем для одной сессии до 20 писем.

sorry, I was told not to take more than 20 RCPTs

Если отправителю возвращается ошибка: «sorry, I was told not to take more than 20 RCPTs», значит письмо содержит более 20 получателей. Отправителю письма следует уменьшить число получателей до 20 адресов.

Previous (cached) callout verification failure

Если отправителю возвращается ошибка: «Previous (cached) callout verification failure», значит почтовый ящик получателя не существует или еще не создан. В некоторых случаях, если на еще не созданный почтовый адрес ранее было предпринято несколько попыток отправить письмо, то такой только что созданный ящик может быть недоступен около двух часов. В этом случае владельцу нового ящика рекомендуется повторно проверить доставку писем на ящик в течение следующих 2 часов.

Could not complete sender verify

Если отправителю возвращается ошибка: «Could not complete sender verify», значит почтовый адрес отправителя не существует. Убедитесь, что имя домена в обратном адресе указано правильно, домен зарегистрирован, делегирован и имеет MX-запись в DNS зоне.

rejected because XX.XX.XX.XX is in black list at abl.masterhost.ru

Если отправителю возвращается ошибка: «rejected because XX.XX.XX.XX is in black list at abl.masterhost.ru», значит, с IP-адреса отправляющего сервера незадолго до этого было принято некоторое количество спама либо зафиксировано несколько ошибок соединения в течение короткого промежутка времени, и приём почты с этого сервера временно заблокирован. Отправителю следует повторить попытку отправки не ранее чем через 2 часа.

Spammers have made life difficult for us all.

These days even legitimate mails get snagged in the vast array of anti-spam defenses deployed by companies.

One such commonly misclassified anti-spam bounce is:

user2@recipient.com

SMTP error from remote mail server after RCPT TO:<user2@recipient.com>:

host mx.sender.com [x.x.x.x]: 550-Verification failed for <user1@sender.com>

550-Previous (cached) callout verification failure

550 Sender verify failed

Here at Bobcares, we resolve such errors as part of our Outsourced Tech Support services for web hosting providers. Today we’ll cover what we’ve seen as the cause of this issue, and how we fix them.

What is the error “550-Previous (cached) callout verification failure”?

Spammers often use fake email addresses set as their “FROM” address.

That is why you get spam from prince@nigeria.com.

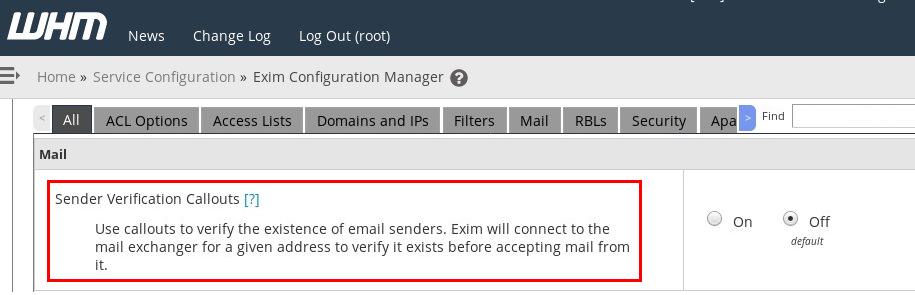

So, some mail servers test the validity of a “FROM” email ID before the mail is accepted. This anti-spam check is called Sender Verification Callout.

When this verification fails, the mail is rejected with the error: 550-Verification failed.

Server administration panels like cPanel & WHM provides this feature.

How cached results block legitimate mail users

We’ve seen cases where improperly setup mail accounts, or those with permission errors often fail the Sender Verify Callout test.

A reset of the mail accounts usually fixes this error.

However, they would still receive the “550-Verification failed” error when sending to some servers.

That is caused due to Verify Callout results caching by those servers. Mail servers cache these results to improve mail delivery speed.

The error shown in such cases is: 550-previous (cached) callout verification failure

How to fix the verification failed error

As part of our technical support service for web hosts, we see support requests that say:

“My colleague is unable to mail me. My server keeps rejecting the mail with “550-previous (cached) callout verification failure”. They had a mail issue which they fixed, but they’re still unable to contact me.”

It is caused by the Sender Verification Results being cached.

To fix this, we use two ways:

1. Clear the sender verification cache

The verification results are stored in a file called /var/spool/exim/db/callout. We delete this file so that the address is verified afresh.

2. Disable Sender Verification Callout

If we see from the mail logs that this anti-spam check is causing more trouble than help, we disable it.

Conclusion

“550-Previous (cached) callout verification failure” error is caused when the mail server caches the results of old “Sender Verify Callout” anti-spam checks. Today we’ve seen two ways to fix this error.

PREVENT YOUR SERVER FROM CRASHING!

Never again lose customers to poor server speed! Let us help you.

Our server experts will monitor & maintain your server 24/7 so that it remains lightning fast and secure.

SEE SERVER ADMIN PLANS

var google_conversion_label = «owonCMyG5nEQ0aD71QM»;

- Remove From My Forums

-

Вопрос

-

Добрые день , коллеги.

С недавнего времени перестали уходить письма на определённый домен. В ответе вижу вот что:

info@domain.ru

mx1.spaceweb.ru #550-Verification failed for <mymail@mydomain.ru> 550-Unrouteable address 550 Sender verify failed ##<o:p>PTR присутствует. В чём может быть дело? </o:p>

Ответы

-

Вы почту отправляете с вашего почтового сервера, который в MX прописан (mail.mydomain.ru, IP 212.113.2xx.5y)? Если да, то пусть пользователи из domain.ru сношают техподдержку хостера — у вас всё нормально. Если нет — то тогда адрес отправителя противоречит

вашей SPF.

Слава России!

- Помечено в качестве ответа

4 мая 2015 г. 7:59

- Помечено в качестве ответа

-

Просмотрите вашу spf-запись (TXT-запись с именем зоны в поле name записи), подходит ли ваш хост-отправитель почты под условия в этой spf?

p.s. вот так можете посмотреть spf:

nslookup -type=txt ваша_зона.tld

Если такой записи нет, значит на почтовом сервере принимающей стороны настроен отказ приема корреспонденции при результате запроса spf = «none». Собственно, вам ничто не мешает настроить spf запись. Смотрите

википедию и http://www.openspf.org/SPF_Record_Syntax. Если сильно заинтересовались — можете посмотреть rfc 7208.- Изменено

Копылов Анатолий

24 апреля 2015 г. 9:26 - Помечено в качестве ответа

Petko KrushevMicrosoft contingent staff, Moderator

4 мая 2015 г. 7:59

- Изменено

Код: Выделить всё

F=<zakaz@mydomain.com> temporarily rejected RCPT <m94@sh.atb.ua>: expected "sender[=address]", "recipient", "helo", "header_syntax", "header_sender" or "reverse_host_lookup" at start of ACL condition "verify recipienty"

[10.0.0.227]:25 F=<zakaz@mydomain.com> temporarily rejected RCPT <m94@sh.atb.ua>: expected "sender[=address]", "recipient", "helo", "header_syntax", "header_sender" or "reverse_host_lookup" at start of ACL condition "verify recipienty"

[10.0.0.227]:25 F=<zakaz@mydomain.com> temporarily rejected RCPT <m94@sh.atb.ua>: expected "sender[=address]", "recipient", "helo", "header_syntax", "header_sender" or "reverse_host_lookup" at start of ACL condition "verify recipienty"

[10.0.0.227]:25 F=<zakaz@mydomain.com> temporarily rejected RCPT <m94@sh.atb.ua>: expected "sender[=address]", "recipient", "helo", "header_syntax", "header_sender" or "reverse_host_lookup" at start of ACL condition "verify recipienty"

[10.0.0.9] I=[10.0.0.227]:25 dropped: too many nonmail commands (last was "RSET")

[10.0.0.9] I=[10.0.0.227]:25 dropped: too many nonmail commands (last was "RSET")

Код: Выделить всё

# Имя хоста. Используется в EHLO.

# Фигурирует в других пунктах, если они не заданы -

# типа qualify_domain и прочих..

# Если тут ничё не установлено (строка закомметрована)

# то используется то, что вернёт функция uname()

primary_hostname = mydomain.com

# Вводим данные для подключения к MySQL серверу.

# словечко `hide`, вначале, означает, что при

# вызове проверки конфига командой

# exim -bV config_file эти данные не будут отображаться.

# Если без него - то будут показаны... Формат записи:

# хост/имя_бд/пользователь/пароль

hide mysql_servers = localhost/exim/exim/exim

# Делаем список локальных доменов. Далее этот

# список будет фигурировать в виде +local_domains

# В данном случае домены выбираются из БД MySQL. Также

# можно их просто перечислить через двоеточие. Есть интересная

# возможность, можно указать юзер@[хост] - user@[217.111.ххх.ххх]

domainlist local_domains = ${lookup mysql{SELECT `domain` FROM `domain` WHERE `domain`='${domain}' AND `active`='1'}}

# делаем список доменов с которых разрешены релеи.

# Далее этот список будет в виде +relay_to_domains

# Можно использовать символы подстановки, типа:

# .... = *.my.ddomain-ak.ru : !spam.my.domen.su : first.su

# тогда пропускается всё, что похоже на *.my.domain-ak.ru, но

# от spam.my.domain.ru релеится почта не будет.

domainlist relay_to_domains = ${lookup mysql{SELECT `domain` FROM `domain` WHERE `domain`='${domain}' AND `active`='1'}}

# Составляем список хостов с которых разрешён неавторизованый

# релей. Обычно в нём находятся локальные сети, и локалхост...

# ЛокалХост в двух видах был внесён сознательно - пару раз

# сталкивался с кривым файлом /etc/hosts - результатом было

# непонимание `localhost` но пониманием 127.0.0.1/8

hostlist relay_from_hosts = localhost:127.0.0.0/8:10.0.0.0/24

# Вводим названия acl`ов для проверки почты. (В общем-то, это

# необязательно, если вы делаете открытый релей, или хотите

# принимать вообще всю почту с любого хоста для любых

# получателей... Тока потом не жалуйтесь что у Вас спам

# и провайдер выкатывает немеряный счёт :))

acl_smtp_rcpt = acl_check_rcpt

acl_smtp_data = acl_check_data

# Прикручиваем антивирус - при условии, что exim собран

# с его поддержкой. В качестве антивиря юзаем ClamAV,

# ибо - ПО должно быть свободным! :)

# Итак, указываем местоположение сокета clamd.

#av_scanner = clamd:/var/run/clamav/clamd.sock

# Порты какие будет слушать Exim (25 и 9025)

daemon_smtp_ports = 25 : 9025

# Указываем порт который будет работать с шифрованием SSL TLS

tls_on_connect_ports = 9025

# Указываем где у нас находяться сертификат и ключ

tls_certificate = /etc/exim/ssl/exim.crt

tls_privatekey = /etc/exim/ssl/exim.key

# Имя домена добавляемое для локальных отправителей (реальных

# юзеров системы) т.е. почта отправляемая от root, будет от

# root@домен_указанный_здесь. Если пункт незадан, то используется

# имя хоста из `primary_hostname`. Логичней было бы написать здесь

# lissyara.su, но мне удобней иначе:

qualify_domain = mydomain.com

# Имя хоста для ситуации, обратной предыдущей, - это имя домена

# добавляемое к почте для системных юзеров, ну и вообще для почты

# пришедшей на адрес типа `root`, `admin`, & etc... Если этот

# пункт незадан то используется значение полученное из

# предыдущего пункта - `qualify_domain`

qualify_recipient = mydomain.com

# А это как раз кусок вышеописанного анахронизма - про почту в

# виде user@[222.222.222.222] - принимать её или нет. По дефолту

# (когда строка закомментирована) значение - false. Если захотите

# поставить true то надо будет добавить в список доменов

# комбинацию @[] - она означает `все локальные адреса`

allow_domain_literals = false

# Пользователь от которого работает exim

exim_user = mailnull

# группа в кторой работает exim

exim_group = mail

# запрещаем работу доставки под юзером root - в целях безопасности

never_users = root

# Проверяем соответствие прямой и обратной зон для всех хостов.

# Тока зачем это нужно - даже и незнаю... Спам на этом не режется...

# Зато возможны проблемы - если сервер зоны скажет `сервер файлед`

# то почту от этого хоста Вы не получите :)

#host_lookup = *

rfc1413_query_timeout = 0s

# По дефолту, экзим отфутболивает все `неквалифицированные` адреса,

# состоящие из локальной части. Для того чтобы разрешить такие письма

# определённых хостов используются эти директивы:

# для `неквалифицированных` отправителей

sender_unqualified_hosts = +relay_from_hosts

# для `неквалифицированных` получателей

recipient_unqualified_hosts = +relay_from_hosts

# Интересный пункт, тока я не вполне понимаю его логику.

# Позволяет выполнять что-то типа - пришло сообщение на

# локальный ящик user%test.ru@domain-ak.ru и

# переправляет его на user@test.ru. Делается это для

# перечисленного списка доменов (* - все):

# percent_hack_domains = *

# Если сообщение было недоставлено, то генерится соощение

# об ошибке. Если сообщение об ошибке не удалось доставить

# то оно замораживается на указанный в этом пункте срок,

# после чего снова попытка доставить его. При очередной

# неудаче - сообщение удаляется.

ignore_bounce_errors_after = 45m

# Замороженные сообщения, находящиеся в очереди, дольше

# указанного времени удаляются и генерится сообщение

# об ошибке (при условии, что это не было недоставленное

# сообщение об ошибке :))

timeout_frozen_after = 4d

# список адресов, через запятую, на которые засылаются

# сообщения о замороженных сообщениях (о замороженых

# уведомлениях о заморозке, сообщения не генерятся. - я

# надеюсь эта строка понятна :))

freeze_tell = postmaster@mydomain.com

# Список хостов, почта от которых принимается, несмотря

# на ошибки в HELO/EHLO (тут указана моя подсеть)

helo_accept_junk_hosts = 10.0.0.0/24

# Через какое время повторять попытку доставки

# замороженного сообщения

auto_thaw = 1h

# Приветствие сервера

smtp_banner = "$primary_hostname, ESMTP MEGAMAIL $version_number"

# Максимальное число одновременных подключений по

# SMTP. Рассчитывать надо исходя из нагрузки на сервер

smtp_accept_max = 200

# максимальное число сообщений принимаемое за одно соединение

# от удалённого сервера (или пользователя). C числом 25

# я имел проблемы тока один раз - когда у меня три дня лежал

# инет и после его подъёма попёрли мессаги. Но у меня не так

# много почты - всего 30 пользователей.

smtp_accept_max_per_connection = 100

# чё-то про логи и борьбу с флудом - я так понимаю -

# максимальное число сообщений записываемых в логи

smtp_connect_backlog = 30

# максимальное число коннектов с одного хоста

smtp_accept_max_per_host = 100

# Ход ладьёй - для увеличения производительности,

# директория `spool` внутри, разбивается на

# директории - это ускоряет обработку

split_spool_directory = true

# Если у сообщения много адресатов на удалённых хостах,

# то запускатеся до указанного числа максимально число

# параллельных процессов доставки

remote_max_parallel = 30

# при генерации сообщения об ошибке прикладывать

# не всё сообщение, а кусок (от начала) указанного

# размера (иногда полезно и целиком - в таком случае

# просто закомментируйте эту строку)

return_size_limit = 70k

# размер сообщения. У меня стоит относительно большой

# размер (`относительно` - потому, что на большинстве

# хостов оно ограничено 2-5-10мб, либо стоит анлим.)

message_size_limit = 10M

helo_allow_chars = _

# Принудительная синхронизация. Если отправитель

# торопится подавать команды, не дождавшись ответа,

# то он посылается далеко и надолго :) Немного,

# спам режется. вкл = true / выкл = false

smtp_enforce_sync = true

# Выбираем, что мы будем логировать

# + - писать в логи,

# - - Не писать в логи.

# +all_parents - все входящие?

# +connection_reject - разорваные соединения

# +incoming_interface - интерфейс (реально - IP)

# +lost_incoming_connections - потеряные входящие соединения

# +received_sender - отправитель

# +received_recipients - получатель

# +smtp_confirmation - подтверждения SMTP?

# +smtp_syntax_error - ошибки синтаксиса SMTP

# +smtp_protocol_error - ошибки протокола SMTP

# -queue_run - работа очереди (замороженные мессаги)

log_selector = +all_parents +connection_reject +incoming_interface +lost_incoming_connection +received_sender +received_recipients +smtp_confirmation +smtp_syntax_error +smtp_protocol_error +queue_run

# Убираем собственную временную метку exim`a из логов, её ставит сам syslogd - нефиг дублировать

# but allow for exilog daemon

syslog_timestamp = yes

### конфигурация ACL для входящей почты

begin acl

# Эти правила срабатывают для каждого получателя

acl_check_rcpt:

# принимать сообщения которые пришли с локалхоста,

# не по TCP/IP

accept hosts = :

deny message = "incorrect symbol in address"

domains = +local_domains

local_parts = ^[.] : ^.*[@%!/|]

# Проверяем недопустимые символы для

# нелокальных получателей:

deny message = "incorrect symbol in address"

domains = !+local_domains

local_parts = ^[./|] : ^.*[@%!] : ^.*/../

# Принимаем почту для постмастеров локальных доменов без

# проверки отправителя (я закомментировал, т.к. это -

# основной источник спама с мой ящик).

#

# accept local_parts = postmaster

# domains = +local_domains

#

# Запрещщаем, если невозможно проверить отправителя

# (отсутствует в списке локальных пользователей)

# У себя я это закоментил, по причине, что некоторые

# железяки (принтеры, & etc) и программы (Касперский, DrWEB)

# умеют слать почту, в случае проблем но не умеют ставить

# нужного отправителя. Такие письма эта проверка не пускает.

require verify = sender

# Запрещщаем тех, кто не обменивается приветственными

# сообщениями (HELO/EHLO)

deny message = "HELO/EHLO require by SMTP RFC"

!senders = :

condition = ${if eq{$sender_helo_name}{}{yes}{no}}

# Рубаем тех, кто подставляет свой IP в HELO

deny message = "Your IP in HELO - access denied!"

hosts = * : !+relay_from_hosts : !mydomain.com

!senders = :

condition = ${if eq{$sender_helo_name}{$sender_host_address}{true}{false}}

# Рубаем тех, кто в HELO пихает мой IP

deny condition = ${if eq{$sender_helo_name}{$interface_address}{yes}{no}}

hosts = !127.0.0.1 : !localhost : 10.0.0.0/24 : *

!senders = :

message = "main IP in your HELO! Access denied!"

# Рубаем тех, кто в HELO пихает только цифры (не бывает хостов ТОЛЬКО из цифр)

deny condition = ${if match{$sender_helo_name}{N^d+$N}{yes}{no}}

hosts = !127.0.0.1 : !localhost : 10.0.0.0/24 : *

!senders = :

message = "can not be only number in HELO!"

## Рубаем тех, кто не пишет отправителя (пробел)

deny condition = ${if match{$sender_address}{N^s+$N}{yes}{no}}

hosts = !127.0.0.1 : !localhost : 10.0.0.0/24 : *

!senders = :

message = "Sender address contains spaces?! not for RFC..."

# Рубаем тех, кто не пишет отправителя

deny condition = ${if eq{$sender_address}{}{yes}{no}}

hosts = !127.0.0.1 : !localhost : 10.0.0.0/24 : *

!senders = :

message = "Sender address is empty?! not for RFC..."

# Проверяем, существует ли домен получателя

deny log_message = Recipient verify failed

authenticated = *

!verify = recipienty

!senders = :

# Проверка существования E-Mail'a отправителя для внешних клиентов

deny log_message = sender is wrong

!authenticated = *

!verify = sender/callout=20s,defer_ok,maxwait=30s

!senders = :

# Рубаем хосты типа *adsl*; *dialup*; *pool*;....

# Нормальные люди с таких не пишут. Если будут

# проблемы - уберёте проблемный пункт (у меня клиенты

# имеют запись типа asdl-1233.zone.su - я ADSL убрал...)

deny message = "your hostname is bad."

!senders = :

condition = ${if match{$sender_host_name}{adsl|dsl|dialup|pool|pools|static|staticip|dynamic|user|dynamicip|peer|dhcp}{yes}{no}}

# Рубаем всех, если адрес отправителя нет в алиасах, кроме локальной сети

deny condition = ${lookup mysql{SELECT `goto` FROM `alias` WHERE `address`='${quote_mysql:$local_part@mydomain.com}'}{no}{yes}}

hosts = !127.0.0.1 : !localhost : !10.0.0.0/24 : *

!senders = :

message = "No such user!"

warn

set acl_m0 = 30s

warn

# ставим задержку в 0 секунд своим хостам и дружественным сетям

hosts = +relay_from_hosts : 127.0.0.1/8 : 10.0.0.0/24

set acl_m0 = 0s

warn

# пишем в логи задержку (если оно вам надо)

logwrite = Delay $acl_m0 for $sender_host_name [$sender_host_address] with HELO=$sender_helo_name. Mail from $sender_address to $local_part@$domain.

delay = $acl_m0

#spamtrap (root@mydomain.com)

# warn local_parts = root

# set acl_m18 = 2

# deny bounce messages

warn hosts = !+relay_from_hosts

senders = :

ratelimit = 2 / 30m / per_rcpt / $local_part@$domain

set acl_m3 = $local_part@$domain

# deny bounce variant 2

drop message = Only one receipient accepted for NULL sender

senders = :

condition = ${if >{$rcpt_count}{1}{1}}

# Проверка получателя в локальных доменах.

# Если не проходит, то проверяется следующий ACL,

# и если непрошёл и там - deny

accept domains = +local_domains

endpass

message = "In my mailserver not stored this user"

verify = recipient

# Проверяем получателя в релейных доменах

# Опять-таки если не проходит -> следующий ACL,

# и если непрошёл и там - deny

accept domains = +relay_to_domains

endpass

message = "main server not know how relay to this address"

verify = recipient

# Разрешаем почту от доменов в списке relay_from_hosts

accept hosts = +relay_from_hosts

# Если неподошло ни одно правило - чувак явно ищет открытый релей. Пшёл прочь.

deny message = "You are Hacker"

# Тут идут ACL проверяющие содержимое (тело) письма.

# Без них будут пропускаться все сообщения.

acl_check_data:

# spamtrap (root@hlzav8.dp.ua) continue

#root(acl_m18 = 2)

# deny message = "Temporary error, unknown user(s)"

# condition = ${if eq{$acl_m18}{2}{yes}{no}}

#deny bounce messages

drop message = Bounce messages rate exceeds per $sender_rate_period for $acl_m3

log_message = Bounce ratelimit: rate $sender_rate, period $sender_rate_period for $acl_m3

condition = ${if def:acl_m3 {1}}

# deny bounce variant 2

warn senders = :

log_message = A valid sender header is required for bounces

!verify = header_sender

# Проверки после команды DATA, но до приёма письма

# Прибиваем mailer-daemon

deny message = "Unknown user"

condition = ${if match{$recipients}{mailer-daemon}{yes}{no}}

# Прибиваем с пустым отправителями (<>) используется для проверки существования E-Mail'а

deny message = "Unknown user"

senders = : postmaster@rambler.ru

# Тут мы проверяем письма на ***SPAM***(ну если кому это нужно)

#.include_if_exists /usr/local/etc/exim/includes/antispam.conf

# Проверяем письмо на вирусы

# deny malware = *

# message = "In e-mail found VIRUS - $malware_name"

# Если есть необходимость - тут проверки на спам

# Пропускаем остальное

accept

# чё делаем с почтой

############################################################################

# #Секция роутеров

############################################################################

begin routers

# 1.Смотрим системные Алиасы

system_aliases:

driver = redirect

allow_fail

allow_defer

data = ${lookup mysql{SELECT `goto` FROM `alias` WHERE `address`='${quote_mysql:$local_part@$domain}' OR `address`='${quote_mysql:@$domain}'}}

# 2.Доставляем почты в dovecot

dovecot_user:

driver = accept

condition = ${lookup mysql{SELECT `goto` FROM `alias` WHERE `address`='${quote_mysql:$local_part@$domain}' OR `address`='${quote_mysql:@$domain}'}{yes}{no}}

transport = dovecot_delivery

dnslookup:

driver = dnslookup

domains = ! +local_domains

transport = remote_smtp

ignore_target_hosts = 0.0.0.0 : 127.0.0.0/8 : 10.0.0.0/24

no_more

# начинаются транспорты - как доставляем почту

##########################################################################

# #Секция транспортов

##########################################################################

begin transports

# Доставка на удалённые хосты - по SMTP

remote_smtp:

driver = smtp

# Доставка локальным адресатам - в dovecot

# Надо заметить что тут использовалась ранее прямая доставка

# в директорию, но щас с портами стал-таки устанавливаться deliver

# программа dovecot занимающаяся доставкой мессаг.

# Соответственно юзаем его.

dovecot_delivery:

driver = pipe

command = /usr/local/libexec/dovecot/deliver -d $local_part@$domain

message_prefix =

message_suffix =

delivery_date_add

envelope_to_add

return_path_add

log_output

user = mailnull

# Имя программы

address_pipe:

driver = pipe

return_output

# Транспорт для автоответов

address_reply:

driver = autoreply

# Начинаются повторы недоставленных писем.

#########################################################################

# # Секция повторов

#########################################################################

begin retry

# for ukr.net and other mail-servers who used graylisting

# Address or Domain Error Retries

# ----------------- ----- -------

* * F,2h,15m; G,16h,1h,1.5; F,4d,6h

begin authenticators

auth_plain:

driver = plaintext

public_name = PLAIN

server_condition = ${lookup mysql{SELECT `username` FROM `mailbox` WHERE `username` = '${quote_mysql:$auth2}' AND `password` = '${quote_mysql:$auth3}'}{yes}{no}}

server_prompts = :

server_set_id = $auth2

auth_login:

driver = plaintext

public_name = LOGIN

server_condition = ${lookup mysql{SELECT `username` FROM `mailbox` WHERE `username` = '${quote_mysql:$auth1}' AND `password` = '${quote_mysql:$auth2}'}{yes}{no}}

server_prompts = Username:: : Password::

server_set_id = $auth1

auth_cram_md5:

driver = cram_md5

public_name = CRAM-MD5

server_secret = ${lookup mysql{SELECT `password` FROM `mailbox` WHERE `username` = '${quote_mysql:$auth1}'}{$value}fail}

server_set_id = $auth2

Ошибка электронной почты 550 может возникнуть в различных клиентских программах , таких как Outlook и Mozila Thunderbird. Ошибка возникает, когда некоторые пользователи отправляют электронные письма с клиентским программным обеспечением. Хотя точные всплывающие сообщения об ошибках могут незначительно отличаться, все они будут содержать код ошибки 550. Как следствие, пользователи не могут отправлять электронные письма конкретным получателям с помощью своего клиентского программного обеспечения.

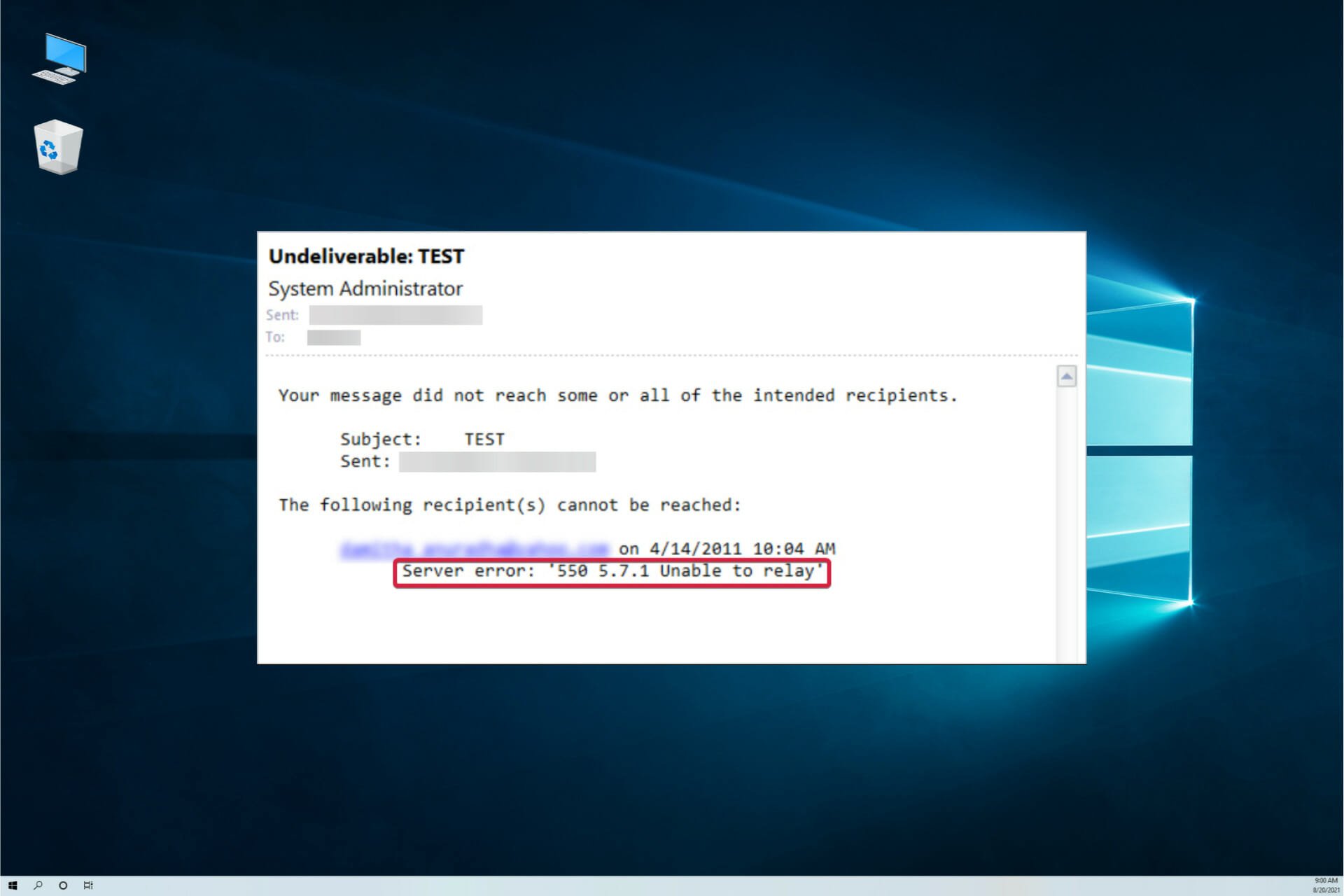

Ошибка 550 — это ошибка SMTP (Simple Mail Transfer Protocol) для отправки электронной почты. SMTP-сервер не отправил электронное письмо, когда возникает ошибка 550, поскольку почтовый ящик получателя недоступен. Это может произойти из-за нескольких вещей, а в некоторых случаях это может быть проблема, которую может исправить предполагаемый получатель, а не отправитель.

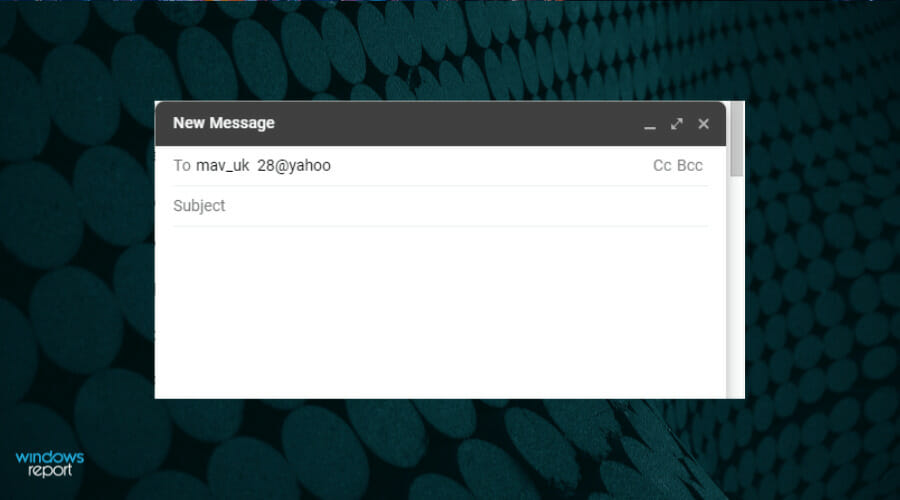

1. Проверьте адрес электронной почты опечатки

Ошибка 550 может возникнуть из-за опечаток электронной почты. Итак, еще раз проверьте, что вы ввели точный адрес электронной почты. Убедитесь, что в адресе электронной почты нет опечаток или пробелов, прежде чем нажимать кнопку отправки.

2. Отправить письмо на день позже

Хотя это маловероятно, сервер получателя может быть недоступен при отправке электронного письма. Итак, попробуйте один или два дня. Тогда сервер может вернуться в исходное состояние, когда вы отправите письмо еще раз через несколько дней.

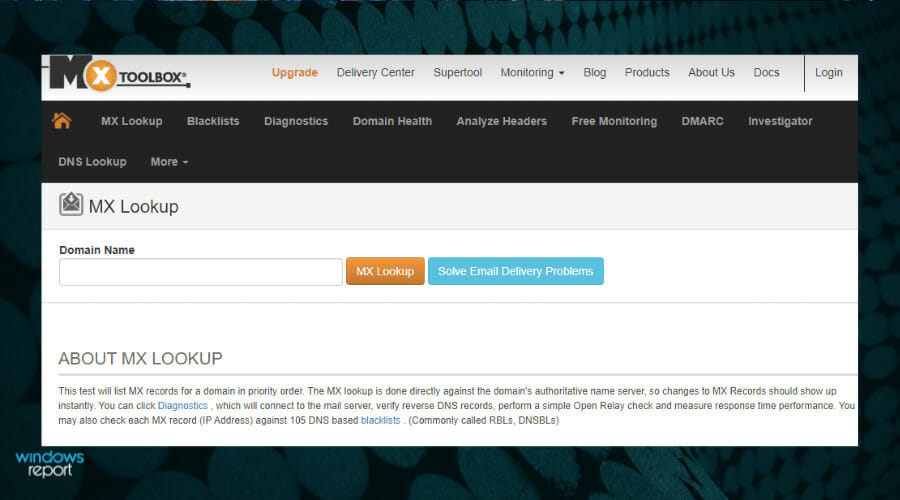

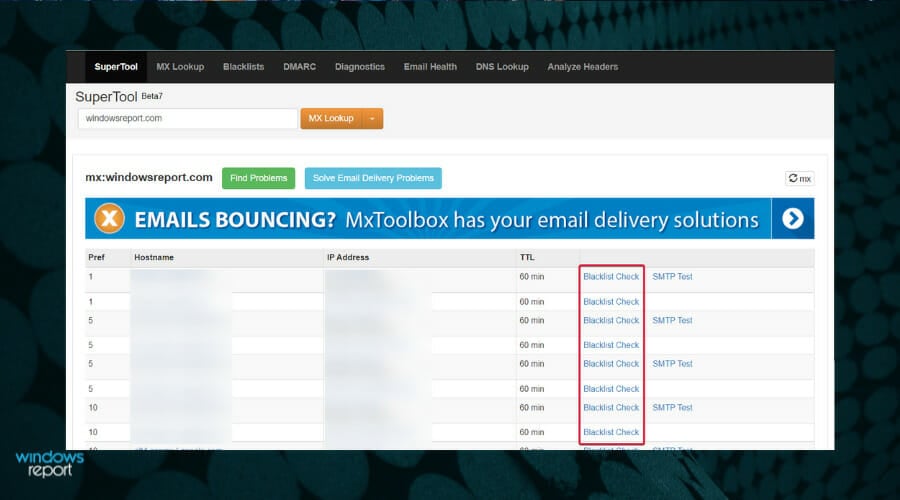

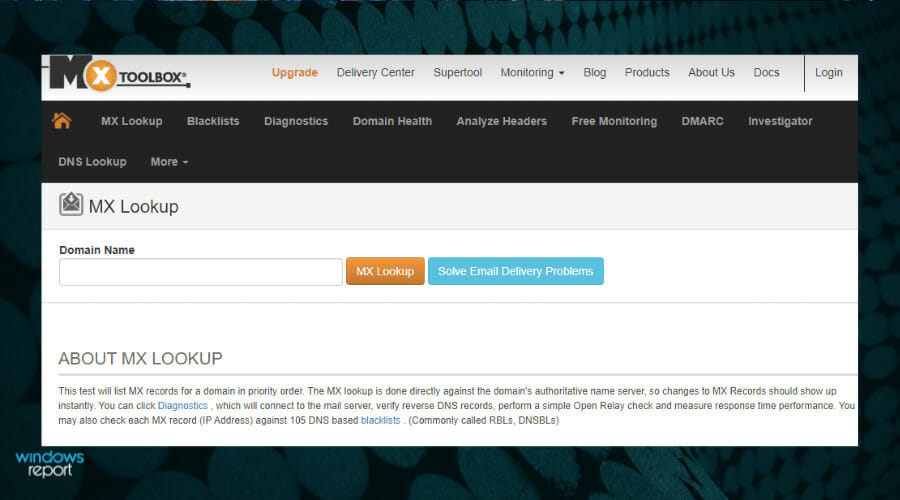

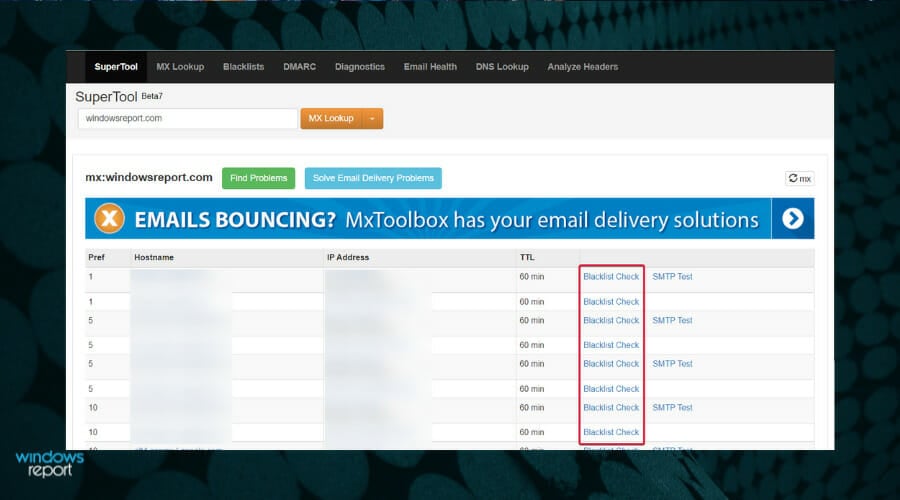

3. IP-адрес электронной почты находится в черном списке?

- Может случиться, что антиспам-фильтр заблокировал IP-адрес / домен сервера для сервера электронной почты при возникновении ошибки 550. Чтобы проверить, так ли это, откройте страницу поиска MX .

- Введите свой почтовый домен в текстовое поле и нажмите кнопку « Поиск MX» . Затем будет предоставлена информация об IP-адресе для введенного домена электронной почты.

- Скопируйте IP-адрес вашего почтового домена в буфер обмена, выделив его и нажав Ctrl + C.

- Затем откройте страницу проверки черного списка в браузере.

- Вставьте IP-адрес в текстовое поле с помощью сочетания клавиш Ctrl + V.

- Нажмите кнопку Проверка черного списка , которая покажет пользователям список черных списков адресов электронной почты.

Если проверка в черном списке указывает на то, что антиспам-фильтр внес в черный список введенный IP-адрес электронной почты, поэтому вы не можете отправлять сообщения. Попробуйте отправить сообщение с альтернативным адресом электронной почты, если можете. Кроме того, пользователи, у которых нет альтернативной электронной почты, могут создавать новые учетные записи веб-почты в Yahoo, Gmail и т. Д.

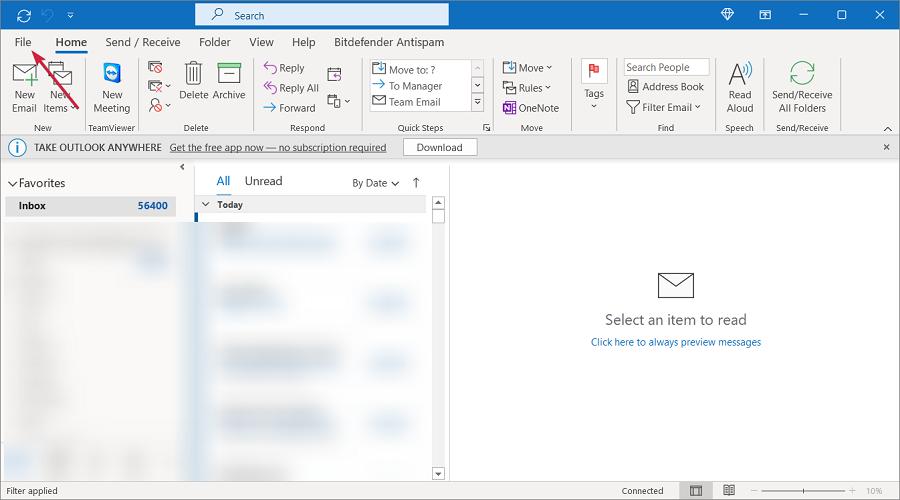

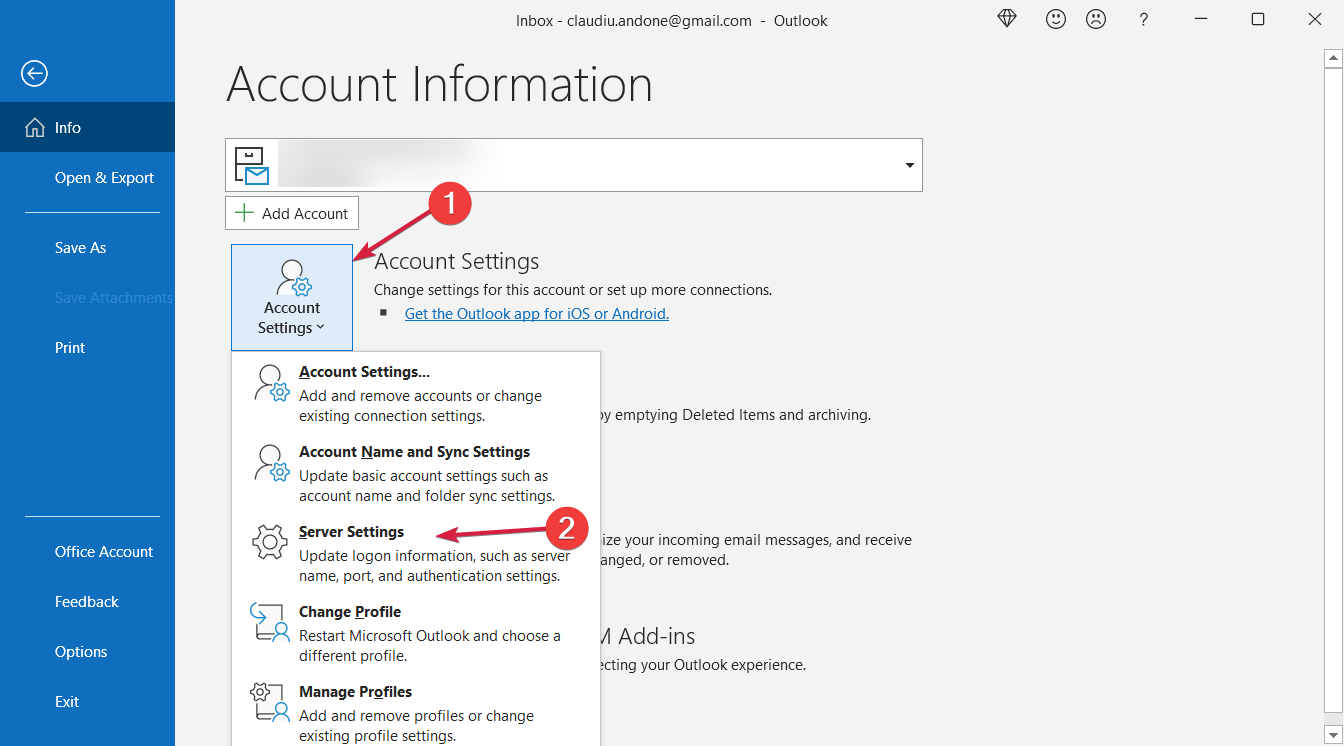

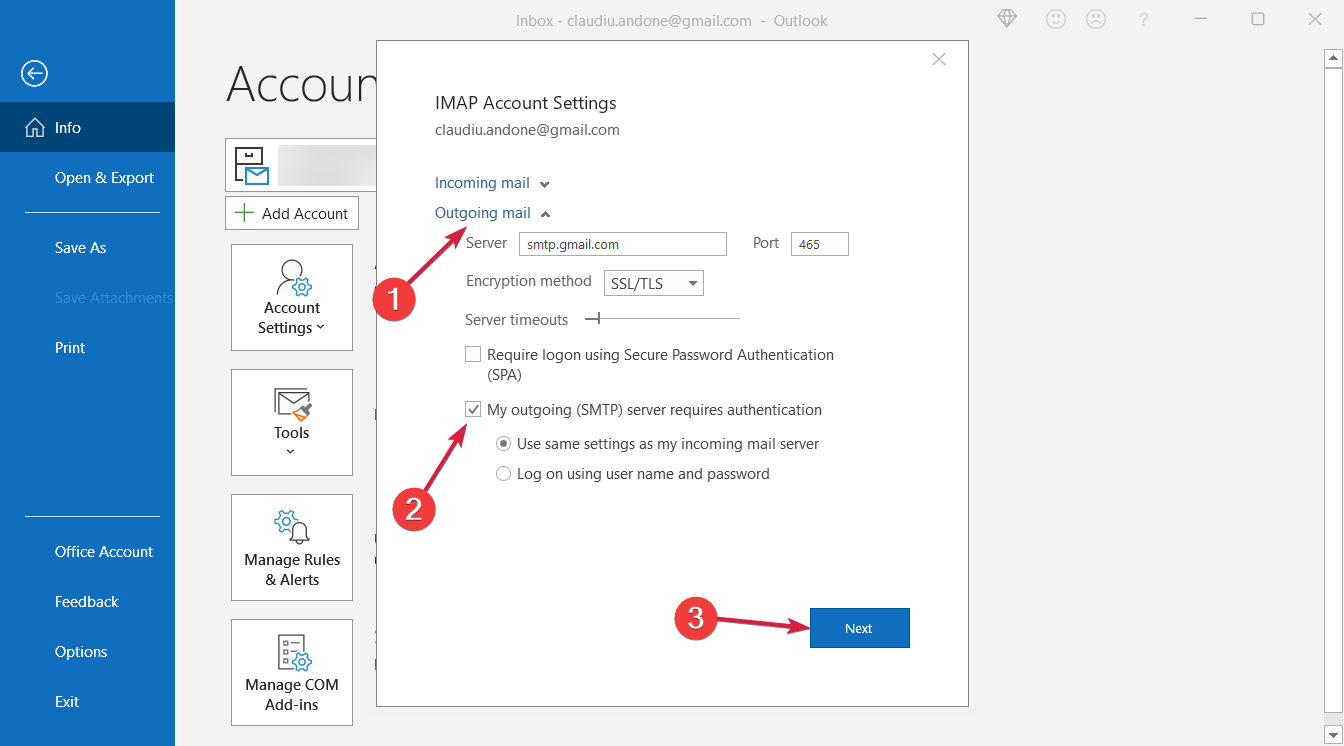

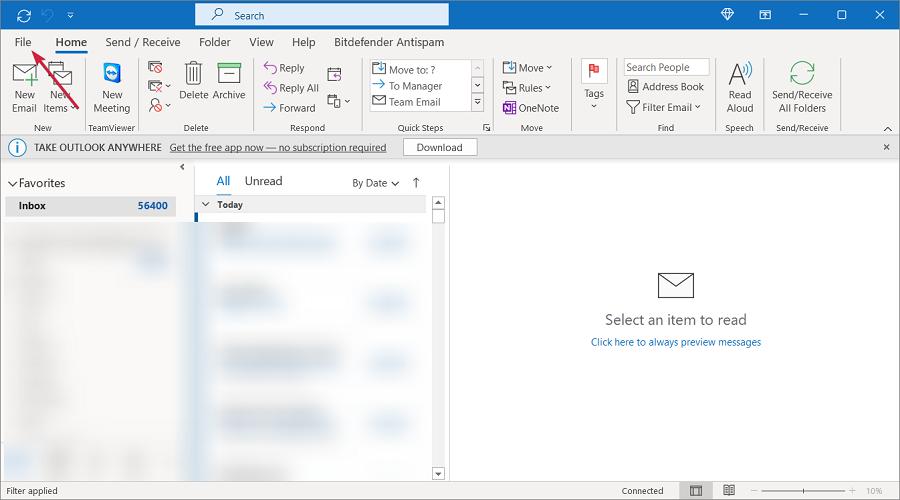

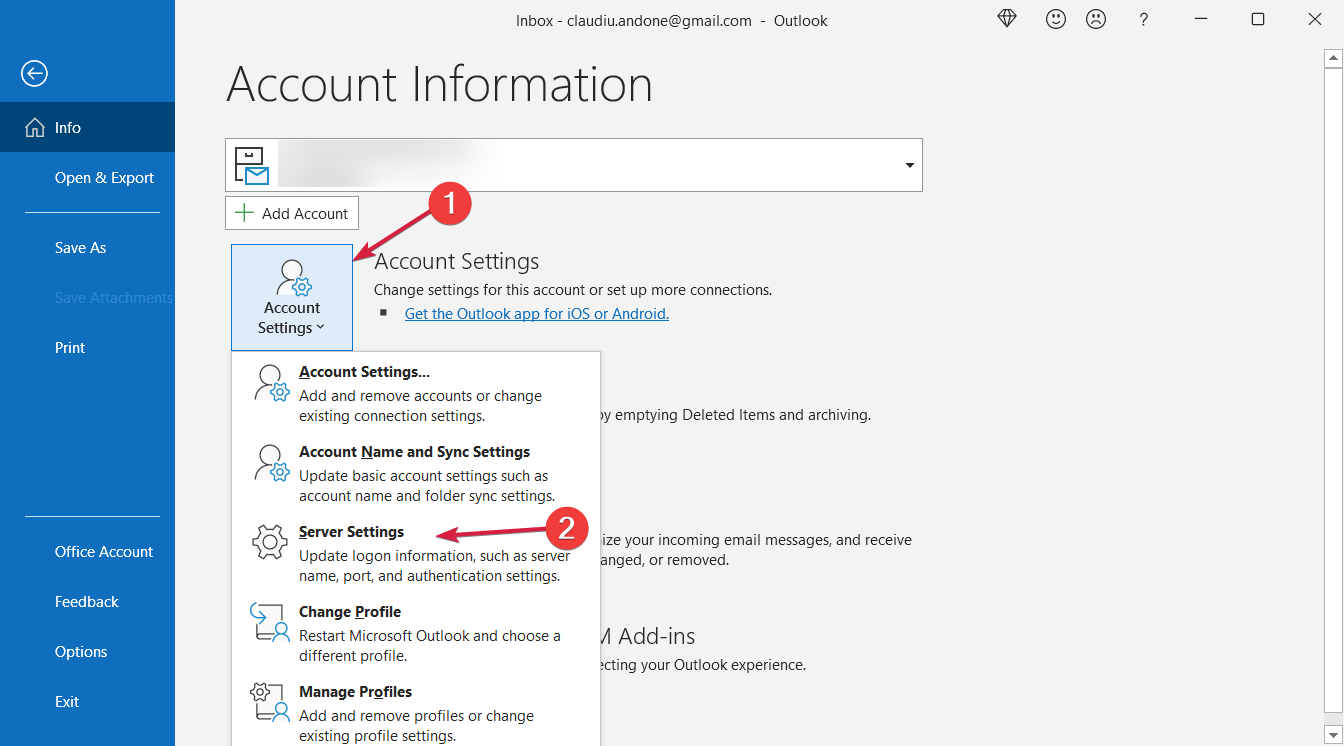

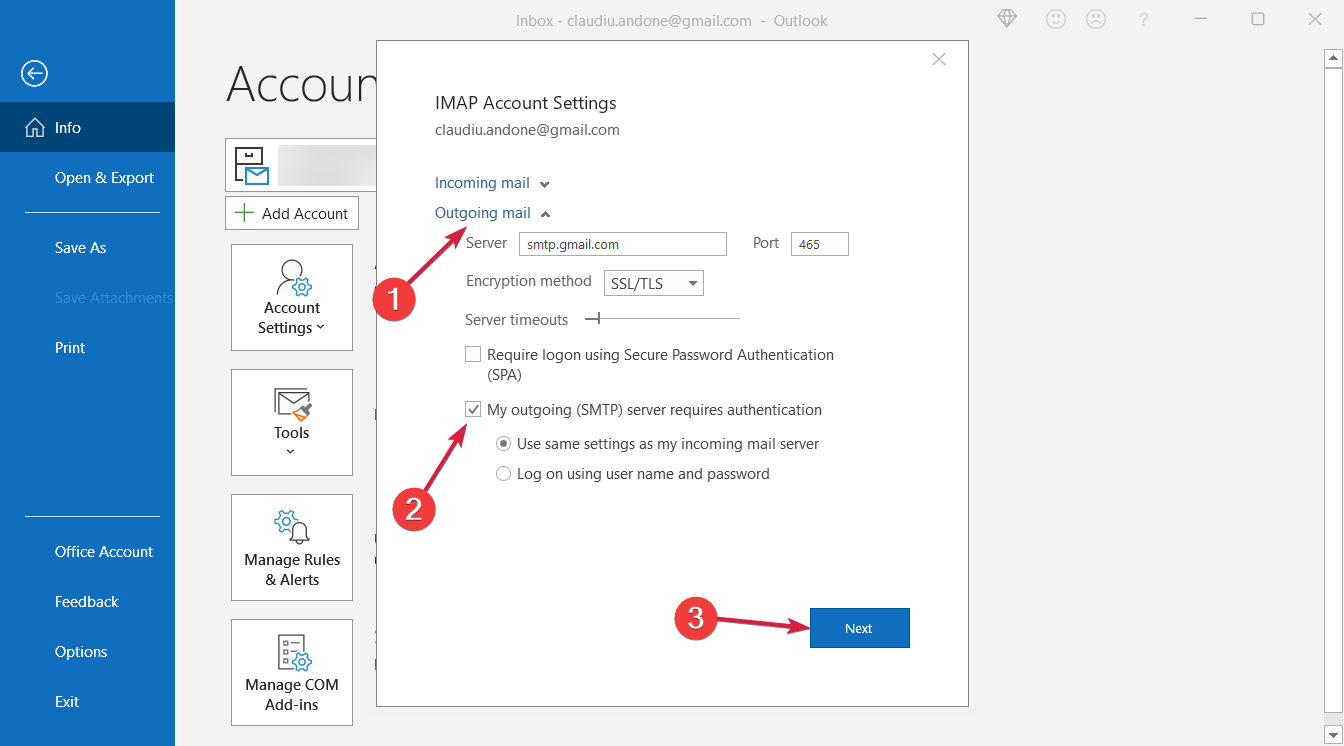

4. Включите аутентификацию SMTP

- Некоторым пользователям может потребоваться включить аутентификацию SMTP для своего программного обеспечения почтового клиента. Пользователи Outlook 2013/16 могут сделать это, щелкнув Инструменты в окне Outlook.

- Выберите Настройки учетной записи в меню.

- Затем выберите учетную запись электронной почты и нажмите кнопку « Изменить» .

- Нажмите кнопку « Дополнительные параметры» в открывшемся окне «Изменить параметры электронной почты».

- Выберите вкладку «Исходящий сервер» в открывшемся окне «Параметры электронной почты Интернета».

- Установите флажок Мой исходящий сервер (SMTP) требует проверки подлинности .

- Кроме того, нажмите кнопку Использовать те же настройки, что и у моего сервера входящей почты .

- Нажмите кнопку ОК .

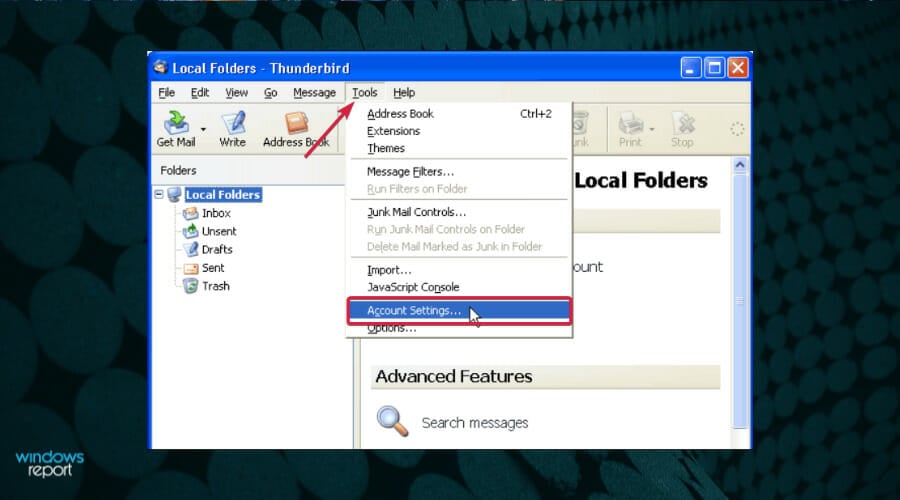

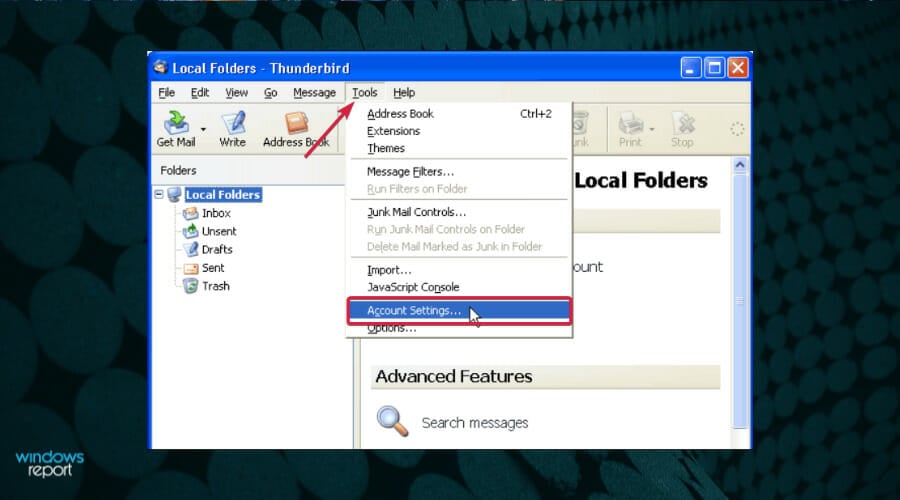

- Пользователи Mozilla Thunderbird могут настроить SMTP-аутентификацию, щелкнув Инструменты и Настройки учетной записи в окне Thunderbird.

- Выберите Исходящий сервер в левой части окна.

- Выберите почтовый сервер и нажмите кнопку « Редактировать» , чтобы открыть окно, показанное ниже.

- Затем пользователям нужно будет ввести настройки SMTP для своего почтового сервера. Например, пользователям Gmail нужно будет ввести «smtp.gmail.com» в качестве адреса сервера и «587» или «465» в качестве номеров портов TLS / SSL.

- Нажмите кнопку ОК после ввода необходимых данных.

Эти резолюции могут исправить ошибку электронной почты 500 для некоторых пользователей. Однако предполагаемые получатели электронной почты также могут решить проблему, отключив свои брандмауэры антивирусного программного обеспечения или очистив свои почтовые ящики. Таким образом, некоторым пользователям может потребоваться связаться с получателями (без электронной почты), чтобы решить проблему.

СВЯЗАННЫЕ СТАТЬИ, ЧТОБЫ ПРОВЕРИТЬ:

- Как исправить ошибку электронной почты 0x80048802 в Windows 10

- Как исправить ошибку Outlook 0x80042109 в Windows 10

- Ошибка 421 не может подключиться к SMTP-серверу в Outlook [EXPERT FIX]

Проблема

Когда вы, находясь вне дома, отправляете сообщение электронной почты с помощью домашней почтовой учетной записи, это сообщение может вернуться с ошибкой 550, 553 или ошибкой ретрансляции. То же самое может произойти, когда вы, находясь вне офиса, пытаетесь отправить сообщение электронной почты с помощью рабочей почтовой учетной записи.

Описание

Ретрансляция происходит, когда почтовое сообщение отправлено на адрес электронной почты, домен которого (имя после символа @, например adatum.com) не обрабатывается протоколом SMTP или сервером исходящей почты, получающим от отправителя запрос на доставку сообщения. SMTP-серверу необходимо подключиться к другому SMTP-серверу, чтобы ретранслировать сообщение.

Если при отправке почтового сообщения возникает ошибка ретрансляции, ваш SMTP-сервер (исходящей почты) может вернуть ваше сообщение вместе с сообщением об ошибке, например, такого вида:

-

«Не удается отправить сообщение, поскольку сервер отказался принять адрес одного из получателей. В письме был указан адрес: <proverka@example.com>. Тема: <тест>, учетная запись: <тест>, сервер: <smtp.example.com>, протокол: SMTP, ответ сервера: «550 <proverka@example.com>… Ретрансляция запрещена», порт: 25, защита (SSL): нет, ошибка сервера: 550, номер ошибки: 0x800CCC79″.

-

«Не удается отправить сообщение, поскольку сервер отказался принять адрес одного из получателей. В письме был указан адрес: <адрес эл. почты>. Тема: <тест>, учетная запись: <тест>, сервер: <smtp.example.com>, протокол: SMTP, ответ сервера: «553 к сожалению, этого домена нет в моем списке разрешенных узлов (#5.7.1)», порт: 25, защита (SSL): нет, ошибка сервера: 553, номер ошибки: 0x800CCC79″.

Точный текст сообщения об ошибке будет зависеть от вашего поставщика интернет-услуг. Некоторые поставщики не возвращают сообщение об ошибке, когда определяют исходящие сообщения как нежелательную рекламу. В этих случаях все выглядит так, как будто ваше сообщение отправляется в обычном режиме (в Outlook остается в папке Исходящие и появляется в папке Отправленные), но получателю оно не доставляется.

Ваше сообщение отклонено, поскольку SMTP-сервер (исходящей почты) не распознал вас как полномочного пользователя.

SMTP — это протокол (стандарты, используемые компьютерами для взаимодействия), который используется на большинстве серверов электронной почты для отправки сообщений в Интернете. Если вы используете почтовую программу (например, Outlook), которая позволяет хранить сообщения на компьютере, вам необходим доступ к SMTP-серверу для отправки сообщений.

Примечание: Веб-системы электронной почты (например, Windows Live Mail или Yahoo! Mail) работают иначе и не рассматриваются в этой статье.

Нежелательная почта и открытые ретрансляции

Нежелательные коммерческие сообщения иногда называют нежелательной почтой или спамом. Основной причиной увеличения объема нежелательной почты является то, что она стоит того, кто отправляет ее практически ничего не отправляемого; на самом деле отправителям даже не нужно отправлять нежела ту же почту через SMTP-сервер (исходятую почту) собственного isP.

При создании базовой структуры Интернета никто не предвидел, к каким последствиям приведет возможность отправлять миллионы нежелательных сообщений за ничтожно малую плату. Благодаря способности SMTP-серверов к ретрансляции отправители нежелательной почты маскируют ее подлинный источник, передавая ее через сторонние серверы, на которых разрешены такие открытые ретрансляции. В результате нежелательная почта как бы приходит с сайта, который ретранслирует сообщение и скрывает личность настоящего отправителя.

До недавнего времени большинство почтовых SMTP-серверов работали на основе доверительной открытой системы. В такой системе кто угодно откуда угодно может передать почтовое сообщение SMTP-серверу, а сервер должен принять его и переслать получателю или другому почтовому серверу, на котором находится почтовый ящик получателя. При такой открытой ретрансляции нет ограничений, запрещающих кому-либо отправлять почту через SMTP-сервер.

Ограничения поставщика интернет-услуг на ретрансляцию почтовых сообщений

По мере увеличения объемов нежелательной почты администраторы сети (люди, отвечающие за управление серверами поставщика интернет-услуг) начали вводить ограничения на своих почтовых SMTP-серверах. Эти ограничения не позволяют использовать почтовый сервер всем подряд. Представьте, что в вестибюле вашей организации есть телефон, доступный для всех, в том числе для тех, кто не является сотрудником организации. Теперь телефоном разрешено пользоваться только сотрудникам.

На сегодняшний день используются ограничения нескольких типов.

-

Требуется проверка подлинности SMTP. Так же как вы используете имя пользователя и пароль для доступа к POP3-серверу (входящей почты) и своим почтовым сообщениям, вам требуется ввести имя пользователя и пароль для отправки почтовых сообщений через SMTP-сервер. Обычно это те же имя пользователя и пароль, что и для POP3-сервера, но могут быть и уникальные.

-

Требуется сначала подключиться к POP3-серверу (входящей почты) поставщика интернет-услуг. Чтобы получить свои новые почтовые сообщения, вы обычно подключаетесь к POP3-серверу (входящей почты). Для доступа к почтовому ящику вам нужно ввести имя пользователя и пароль. Администратор сети может настроить сервер таким образом, что если вы сначала подключаетесь к POP3-серверу входящей почты и проходите проверку подлинности, он будет утверждать все запросы на отправку почтовых сообщений через SMTP-сервер исходящей почты, на котором в ином случае эта возможность будет ограничена.

-

Требуется подключение из авторизованного расположения в сети. Если вы из дома подключаетесь к поставщику интернет-услуг по телефонной линии, с помощью кабеля или через DSL-модем, подключение идет напрямую к сети поставщика. Вы заслуживаете доверия, поскольку у вас есть учетная запись с именем пользователя и паролем, которые предоставил поставщик интернет-услуг. Вам как клиенту разрешается использовать SMTP-сервер для отправки почтовых сообщений.

-

Требуется подключение с определенного IP-адреса или диапазона IP-адресов. Ваш поставщик интернет-услуг может разрешить доступ к SMTP-серверу людям, не подключенным к сети напрямую. Например, это может быть удаленный пользователь в офисе. Основная проблема состоит в том, что во многих местах используются динамические IP-адреса. При этом вы не можете быть уверены в том, что при каждом подключении у вас один и тот же IP-адрес. У некоторых организаций может быть зарезервирован блок или диапазон IP-адресов. Поставщик интернет-услуг может считать тех, кто подключается с этих IP-адресов, проверенными пользователями. Он может предоставить дополнительные сведения.

Возможных сценариев ретрансляции очень много. Ниже приведены самые распространенные ситуации. Возможно, одна из них похожа на вашу.

|

Ситуация |

Это ретрансляция? |

|---|---|

|

Вы дома, и у вас есть учетная запись поставщика интернет-услуг, оканчивающаяся на @proseware.com, с которой вы подключаетесь по телефонной линии, с помощью кабеля или через DSL-модем. Вы отправляете сообщение другому человеку, почтовый адрес которого тоже оканчивается на @proseware.com. |

Нет. Ваша почта обрабатывается обычным способом. |

|

То же, что и в первой ситуации, только вы отправляете сообщение человеку, почтовый адрес которого оканчивается на @adatum.com. |

Да, но она не блокируется. Вы подключаетесь напрямую к поставщику интернет-услуг и тем самым получаете полномочия для отправки почты через его SMTP-сервер (исходящей почты) на любые адреса, независимо от расположения почтового ящика получателя. |

|

Вы на работе. Ваш рабочий почтовый адрес оканчивается на @thephone-company.com, и у вас есть домашняя учетная запись поставщика интернет-услуг, адрес которой оканчивается на @proseware.com и с которой вы подключаетесь по телефонной линии, с помощью кабеля или через DSL-модем. В Outlook у вас настроены те же параметры SMTP-сервера, что и дома. Вы отправляете сообщение человеку, почтовый адрес которого тоже оканчивается на @proseware.com. |

Нет. Ваша почта обрабатывается обычным способом. |

|

То же, что и в предыдущей ситуации, только вы отправляете сообщение человеку, почтовый адрес которого оканчивается на @adatum.com. |

Да, и это сообщение может быть заблокировано как ретранслируемая почта. Вы пытаетесь использовать домашний SMTP-сервер (исходящей почты) своего поставщика интернет-услуг, хотя не подключены к его сети. SMTP-сервер не может удостоверить вас как полномочного подписчика поставщика интернет-услуг. Кроме того, вы просите SMTP-сервер принять сообщение и подключиться к другому SMTP-серверу, чтобы доставить его в почтовый ящик получателя. |

|

Вы остановились в гостинице или воспользовались в аэропорту интернет-терминалом, предоставляющим доступ в Интернет. У вас есть домашняя учетная запись поставщика интернет-услуг, оканчивающаяся на @proseware.com, с которой вы подключаетесь по телефонной линии, с помощью кабеля или через DSL-модем. В Outlook у вас настроены те же параметры SMTP-сервера, что и дома. Вы отправляете сообщение другому человеку, почтовый адрес которого тоже оканчивается на @proseware.com. |

Нет. Ваша почта обрабатывается обычным способом. |

|

То же, что и в предыдущей ситуации, только вы отправляете сообщение человеку, почтовый адрес которого оканчивается на @adatum.com. |

Да, и это сообщение может быть заблокировано как ретранслируемая почта. Вы пытаетесь использовать домашний SMTP-сервер (исходящей почты) своего поставщика интернет-услуг, хотя не подключены к его сети. SMTP-сервер не может удостоверить вас как полномочного подписчика поставщика интернет-услуг. Кроме того, вы просите SMTP-сервер принять сообщение и подключиться к другому SMTP-серверу, чтобы доставить его в почтовый ящик получателя. |

Решения

Если ваша ситуация рассматривается как ретрансляция, вы должны отправить сообщение через сервер, к которому сейчас подключаетесь. То есть, если вы на работе или вне дома и не используете своего поставщика интернет-услуг для подключения к Интернету, но хотите отправить сообщение из своей домашней учетной записи, предоставленной этим поставщиком, вам нужно изменить параметры почтовой учетной записи, указав тот SMTP-сервер, который вы используете там, где находитесь (например, рабочий SMTP-сервер). Пошаговые инструкции см. в статье Изменение параметров учетной записи электронной почты.

Если это не работает или вы предпочитаете использовать домашнюю учетную запись, вам нужно связаться со своим поставщиком интернет-услуг и спросить, доступны ли вам описанные ранее параметры. Что касается первых двух ограничений (требуется проверка подлинности SMTP и требуется сначала подключение к POP3-серверу входящей почты поставщика интернет-услуг), вы можете внести изменения в Параметры учетной записи в Outlook. Инструкции см. в статье Изменение параметров учетной записи электронной почты.

Сообщения по-прежнему не отправляются?

Вы изменили параметры SMTP в Outlook или нашли параметр, который разрешит вам отправлять почтовые сообщения. Но вы по-прежнему не можете отправить почту и получаете сообщение об ошибке.

Возможно, вы все сделали правильно, но администраторы сети используют еще какую-то функцию системы безопасности для предотвращения спуфинга удостоверений. Спуфинг удостоверений — это просто способ отправки почтового сообщения, при котором вы скрываете, кто вы.

В Outlook, как и в большинстве почтовых программ, можно указать «отображаемое имя» и обратный почтовый адрес, который появляется при ответе на ваше сообщение. В нежелательной почте эти поля почти всегда содержат ложную информацию. Вы правда верите, что сообщения о том, как быстро разбогатеть, пришли от супермодели или мирового лидера?

Чтобы предотвратить спуфинг удостоверений, некоторые поставщики интернет-услуг ограничивают возможность вставки ложной информации в поле адреса в ответах. Например, если доменное имя вашего поставщика интернет-услуг оканчивается на proseware.com, поставщик может запретить вам указывать обратный адрес ivan@contoso.com. Это ограничение используется не так широко, как описанные ранее, но может применяться ко всем пользователям независимо от их местонахождения и способа подключения. В этом случае альтернативы нет. Если администратор сервера использует этот способ, вы должны указывать в обратном адресе домен, соответствующий вашему текущему подключению.

How to fix “550- previous (cached) callout verification failure” email error

As long as there is e-mail, there will be a spam — Jordan Ritter

Nowadays, along with the technology improvement there are multiple risk factors behind the technology hit. It doesn’t mean that technology holds all the risk factors indirectly, but it helps to analyse the serious cause at the turn of safety.

E-mails are getting spam easily with many illegal software’s. The spammers are more conscious and intelligent to hack all our details within a minute. With simple technique of arrays in bundle many corporate have snagged their emails with anti-spam defense. They are being deployed with anti-spam bounces.

Let us see an example of anti-spam bounces:

Code:

User2@recipient.com SMTP error from distant mail server after RCPT TO: : Host mx.sender.com [x.x.x.x]: 550-verification failed for 550-earlier (cached) callout verification failure 550 sender confirm failedWhy the 550 error occurs?

550 – previous (cached) callout verification failure: Let us see what the reason behind it is

From address: This is very important for all spammers to get unidentified by the users. This type emails are pretended with “FROM”. You will be easily spammed when you receive the FROM such as princy@nigeria.com.

When you receive this type of mails your anti-spam protector will check the FROM and analyse the details like validity, when did it started etc. This process is known as sender verification callout. After checking, it will show the result whether it is verified or not. When it gets unverified you will be getting 550-error. It means verifications are failed. You would have a thought which one is throwing this error. It is nothing but cPanel and WHM.

Some will find very difficult to setup the email accounts. There might be another reason were the permission codes will automatically lose the verification from Sender confirm callout check. When you reset the mail from starting this problem will be sorted out. Servers doesn’t help to overcome this problem and by the by it shows the error as

550-previous (cached) callout verification failure.

What is the solution to repair verification failed error?

You have two solutions to repair verification fail:

- Cache from sender verification should be cleared.

- Callout should be disabled from sender verification.

Cache from sender verification should be cleared:

When you send a mail using ID you will be verified with few techniques. Your verification will be saved in a file naming /var/spool/exim/db/callout. You have to delete this file it means it will be refreshed automatically.

Callout should be disabled from sender verification:

Apart from our setting option, few infliction in anti-spam will cause hassle. Just disable it.

That’s it! You can proceed as usual now after processing above two steps.

by Matthew Adams

Matthew is a freelancer who has produced a variety of articles on various topics related to technology. His main focus is the Windows OS and all the things… read more

Updated on December 8, 2021

- The email error 550 can happen with any client or account but it’s directly linked to the SMTP.

- This problem occurs when the outgoing server hasn’t sent the email signaling that the recipient’s mailbox isn’t available.

- There are lots of possible causes for this issue, including entering the wrong email address or malware infection.

XINSTALL BY CLICKING THE DOWNLOAD FILE

This software will repair common computer errors, protect you from file loss, malware, hardware failure and optimize your PC for maximum performance. Fix PC issues and remove viruses now in 3 easy steps:

- Download Restoro PC Repair Tool that comes with Patented Technologies (patent available here).

- Click Start Scan to find Windows issues that could be causing PC problems.

- Click Repair All to fix issues affecting your computer’s security and performance

- Restoro has been downloaded by 0 readers this month.

Email error 550 can arise in various email client software, such as Outlook and Mozilla Thunderbird. The error arises when some users send emails with client software.

Although the exact error messages that pop up might vary slightly, they will all include the 550 error code. As a consequence, users can’t send emails to specific recipients with their client software.

Error 550 is the SMTP (Simple Mail Transfer Protocol) error for sending emails. The SMTP server hasn’t sent the email when error 550 arises as the recipient’s mailbox isn’t available.

What causes the email error 550?

That can be due to a few things, and in some cases, it might actually be an issue that the intended recipient, not the sender, can fix.

It may be that your email client is not configured properly or a more zealous firewall blocks it. However, the most simple cause for this error is that you entered the wrong email address.

This problem may also occur if the recipient cannot receive your email for some reason or he blocked your domain.

How can I fix the email error 550?

1. Check for email address typos

Error 550 can arise due to email typos. So, double-check you’ve entered the exact email address. Make sure there are no typos, strange characters, or spaces in the email address before clicking the send button.

Although not likely, the recipient’s server might be down when an email is sent. So, try waiting a few minutes or hours, then try sending the email again.

2. Is the Email IP Blacklisted?

- It might be the case that an anti-spam filter has blocked the server IP/domain for the email server when error 550 arises. To check if that is the case, open the MX Lookup page.

- Enter your email domain in the text box, and click he MX Lookup button. That will then provide IP address details for the email domain entered.

- You will see the list of hostnames and IP addresses for the webmail servers so you can just hit the Blacklist Check option for each of them to verify if it’s blocked by anyone.

- You can also open the blacklist check page dirrectly and paste the IP address into the text box, then hit the Blacklist Check button, which will show users a list of email blacklists.

If the blacklist check highlights that an anti-spam filter has blacklisted the email IP address entered, that’s why you can’t send the messages. Try sending the message with an alternative email address if you can.

In case you don’t have another email address, set up a new webmail account at Yahoo, Gmail, etc. in just a couple of minutes.

3. Enable SMTP authentication

- If you’re using Outlook, first click on the File button.

- Now select your account from the top if you have multiple ones, click on Account Settings, and select Server Settings from the menu.

- Click on Outgoing email, select the My outgoing server (SMTP) requires authentication check box and make sure that the Use same settings as my incoming mail server option is also checked, then hit Next.

- Mozilla Thunderbird users can set up SMTP authentication by clicking Tools and Account Settings.

- Select Outgoing Server on the left of the window.

- Up next, select an email server, and press the Edit button to open the window that you can see below:

- Then you will need to enter the SMTP settings for your email server. For example, if you have a Gmail account enter smtp.gmail.com as the server address and 587 or 465 as the TLS/SSL port numbers.

- Click the OK button after entering the required details.

How can I prevent the email error 550?

Although this occurrence is not pretty predictable and it’s hard to pinpoint its exact cause, there are some things you can do to prevent this from happening.

➡ Use anti-spam filters

Some PC issues are hard to tackle, especially when it comes to corrupted repositories or missing Windows files. If you are having troubles fixing an error, your system may be partially broken.

We recommend installing Restoro, a tool that will scan your machine and identify what the fault is.

Click here to download and start repairing.

One cause for this problem might be that your email client is infected and it sends out spam messages to all your contacts.

Using anti-spam filters from a strong antivirus can save you from this ever happening. In fact, it will improve the overall security of your PC and data so it’s a good idea any way you put it.

➡ Change the email sending frequency

Sending too many emails in a short timespan can make servers believe you’re a spammer trying to clog the network and that will also get your email blocked.

So if you’re sending more than 50 emails an hour, slow down a little bit and you won’t get in any trouble.

➡ Change your password frequently

The spammer scenario happens because you probably have a weaker password that got highjacked by wrongdoers.

Changing your password often and selecting a more complicated key will solve this problem and prevent any such problems.

Those resolutions will fix the email error 500. However, the intended email recipients might also be able to fix the issue by turning off their antivirus software firewalls or emptying their inboxes.

So, if your email is blocked by the recipient side, the only solution is to contact the person using another communication method to fix the issue.

If you can’t make your email client work, you may also consider the best email clients for Windows and pick a better solution.

For any suggestions or other solutions we might have overlooked, write us a line in the comments section and we will get back to you.

![]()

Newsletter

by Matthew Adams

Matthew is a freelancer who has produced a variety of articles on various topics related to technology. His main focus is the Windows OS and all the things… read more

Updated on December 8, 2021

- The email error 550 can happen with any client or account but it’s directly linked to the SMTP.

- This problem occurs when the outgoing server hasn’t sent the email signaling that the recipient’s mailbox isn’t available.

- There are lots of possible causes for this issue, including entering the wrong email address or malware infection.

XINSTALL BY CLICKING THE DOWNLOAD FILE

This software will repair common computer errors, protect you from file loss, malware, hardware failure and optimize your PC for maximum performance. Fix PC issues and remove viruses now in 3 easy steps:

- Download Restoro PC Repair Tool that comes with Patented Technologies (patent available here).

- Click Start Scan to find Windows issues that could be causing PC problems.

- Click Repair All to fix issues affecting your computer’s security and performance

- Restoro has been downloaded by 0 readers this month.

Email error 550 can arise in various email client software, such as Outlook and Mozilla Thunderbird. The error arises when some users send emails with client software.

Although the exact error messages that pop up might vary slightly, they will all include the 550 error code. As a consequence, users can’t send emails to specific recipients with their client software.

Error 550 is the SMTP (Simple Mail Transfer Protocol) error for sending emails. The SMTP server hasn’t sent the email when error 550 arises as the recipient’s mailbox isn’t available.

What causes the email error 550?

That can be due to a few things, and in some cases, it might actually be an issue that the intended recipient, not the sender, can fix.

It may be that your email client is not configured properly or a more zealous firewall blocks it. However, the most simple cause for this error is that you entered the wrong email address.

This problem may also occur if the recipient cannot receive your email for some reason or he blocked your domain.

How can I fix the email error 550?

1. Check for email address typos

Error 550 can arise due to email typos. So, double-check you’ve entered the exact email address. Make sure there are no typos, strange characters, or spaces in the email address before clicking the send button.

Although not likely, the recipient’s server might be down when an email is sent. So, try waiting a few minutes or hours, then try sending the email again.

2. Is the Email IP Blacklisted?

- It might be the case that an anti-spam filter has blocked the server IP/domain for the email server when error 550 arises. To check if that is the case, open the MX Lookup page.

- Enter your email domain in the text box, and click he MX Lookup button. That will then provide IP address details for the email domain entered.

- You will see the list of hostnames and IP addresses for the webmail servers so you can just hit the Blacklist Check option for each of them to verify if it’s blocked by anyone.

- You can also open the blacklist check page dirrectly and paste the IP address into the text box, then hit the Blacklist Check button, which will show users a list of email blacklists.

If the blacklist check highlights that an anti-spam filter has blacklisted the email IP address entered, that’s why you can’t send the messages. Try sending the message with an alternative email address if you can.

In case you don’t have another email address, set up a new webmail account at Yahoo, Gmail, etc. in just a couple of minutes.

3. Enable SMTP authentication

- If you’re using Outlook, first click on the File button.

- Now select your account from the top if you have multiple ones, click on Account Settings, and select Server Settings from the menu.

- Click on Outgoing email, select the My outgoing server (SMTP) requires authentication check box and make sure that the Use same settings as my incoming mail server option is also checked, then hit Next.

- Mozilla Thunderbird users can set up SMTP authentication by clicking Tools and Account Settings.

- Select Outgoing Server on the left of the window.

- Up next, select an email server, and press the Edit button to open the window that you can see below:

- Then you will need to enter the SMTP settings for your email server. For example, if you have a Gmail account enter smtp.gmail.com as the server address and 587 or 465 as the TLS/SSL port numbers.

- Click the OK button after entering the required details.

How can I prevent the email error 550?

Although this occurrence is not pretty predictable and it’s hard to pinpoint its exact cause, there are some things you can do to prevent this from happening.

➡ Use anti-spam filters

Some PC issues are hard to tackle, especially when it comes to corrupted repositories or missing Windows files. If you are having troubles fixing an error, your system may be partially broken.

We recommend installing Restoro, a tool that will scan your machine and identify what the fault is.

Click here to download and start repairing.

One cause for this problem might be that your email client is infected and it sends out spam messages to all your contacts.

Using anti-spam filters from a strong antivirus can save you from this ever happening. In fact, it will improve the overall security of your PC and data so it’s a good idea any way you put it.

➡ Change the email sending frequency

Sending too many emails in a short timespan can make servers believe you’re a spammer trying to clog the network and that will also get your email blocked.

So if you’re sending more than 50 emails an hour, slow down a little bit and you won’t get in any trouble.

➡ Change your password frequently

The spammer scenario happens because you probably have a weaker password that got highjacked by wrongdoers.

Changing your password often and selecting a more complicated key will solve this problem and prevent any such problems.

Those resolutions will fix the email error 500. However, the intended email recipients might also be able to fix the issue by turning off their antivirus software firewalls or emptying their inboxes.

So, if your email is blocked by the recipient side, the only solution is to contact the person using another communication method to fix the issue.

If you can’t make your email client work, you may also consider the best email clients for Windows and pick a better solution.

For any suggestions or other solutions we might have overlooked, write us a line in the comments section and we will get back to you.

![]()

Newsletter

Spammers have made life difficult for us all.

These days even legitimate mails get snagged in the vast array of anti-spam defenses deployed by companies.

One such commonly misclassified anti-spam bounce is:

user2@recipient.com

SMTP error from remote mail server after RCPT TO::

host mx.sender.com [x.x.x.x]: 550-Verification failed for

550-Previous (cached) callout verification failure

550 Sender verify failed

Here at Bobcares, we resolve such errors as part of our Outsourced Tech Support services for web hosting providers. Today we’ll cover what we’ve seen as the cause of this issue, and how we fix them.

What is the error “550-Previous (cached) callout verification failure”?

Spammers often use fake email addresses set as their “FROM” address.

That is why you get spam from prince@nigeria.com.

So, some mail servers test the validity of a “FROM” email ID before the mail is accepted. This anti-spam check is called Sender Verification Callout.

When this verification fails, the mail is rejected with the error: 550-Verification failed.

Server administration panels like cPanel & WHM provides this feature.

How cached results block legitimate mail users

We’ve seen cases where improperly setup mail accounts, or those with permission errors often fail the Sender Verify Callout test.

A reset of the mail accounts usually fixes this error.

However, they would still receive the “550-Verification failed” error when sending to some servers.

That is caused due to Verify Callout results caching by those servers. Mail servers cache these results to improve mail delivery speed.

The error shown in such cases is: 550-previous (cached) callout verification failure

How to fix the verification failed error

As part of our technical support service for web hosts, we see support requests that say:

“My colleague is unable to mail me. My server keeps rejecting the mail with “550-previous (cached) callout verification failure”. They had a mail issue which they fixed, but they’re still unable to contact me.”

It is caused by the Sender Verification Results being cached.

To fix this, we use two ways:

1. Clear the sender verification cache

The verification results are stored in a file called /var/spool/exim/db/callout. We delete this file so that the address is verified afresh.

2. Disable Sender Verification Callout

If we see from the mail logs that this anti-spam check is causing more trouble than help, we disable it.

Conclusion

“550-Previous (cached) callout verification failure” error is caused when the mail server caches the results of old “Sender Verify Callout” anti-spam checks. Today we’ve seen two ways to fix this error.

PREVENT YOUR SERVER FROM CRASHING!

Never again lose customers to poor server speed! Let us help you.

Our server experts will monitor & maintain your server 24/7 so that it remains lightning fast and secure.

SEE SERVER ADMIN PLANS

var google_conversion_label = «owonCMyG5nEQ0aD71QM»;

Для снижения количества спама, проходящего через наши почтовые серверы, используются несколько механизмов фильтрации почты.

The message has been rejected by spam filtering engine

Если при отправке письма Вам вернулась ошибка (bounce) с текстом The message has been rejected by spam filtering engine, значит ваше письмо не прошло проверку входящей почты с помощью Антиспам-фильтра. Попробуйте удалить из текста англоязычный текст и ссылки на сторонние сайты, а также измените формат письма на простой текст (plain text). Подробнее о методах решения можно узнать здесь.

Если работа спам-фильтра постоянно блокирует необходимую для Вас входящую почту, Вы можете отключить его для всех почтовых ящиков вашего домена, подав заявку из Личного кабинета.

This message contains an unwanted binary Attachment

В целях безопасности почтовых ящиков и компьютеров наших пользователей, прием писем с вложениями файлов с потенциально опасным расширением ограничен. Если отправителю возвращается ошибка: «This message contains an unwanted binary Attachment», значит во вложении находится файл с одним из следующих расширений:

reg;

inf;

lnk;

scf;

ps1;

ps1xml;

ps2;

ps2xml;

psc1;

psc2;

msh;

msh1;

msh2;

mshxml;

msh1xml;

msh2xml;

wsc;

wsh;

ws;

wsf;

jse;

js;

vbe;

vb;

vbs;

cmd;

bat;

jar;

msc;

cpl;

hta;

scr;

com;

msp;

msi;

gadget;

application;

pif;

exe;

uue

Поиск файлов с потенциально опасным вложением выполняется также в архивных контейнерах:

zip;

rar;

arj;

tgz;

tar;

gz;

bz2;

tbz2

Если Вам необходимо получать или отправлять файлы с таким расширением, рекомендуем использовать другой формат в качестве архивного контейнера файлов или воспользоваться для передачи файлов облачными сервисами.

Если ни один из предложенных вариантов, по каким-либо причинам Вам не подходит, мы можем отключить проверку вложений для Вашего почтового ящика или для всех ящиков домена, добавив их в белый список фильтра.

Для этого отправьте в нашу службу технической поддержки заявку из Личного кабинета пользователя. В текст заявки обязательно вставьте пример с полным текстом вернувшейся ошибки (bounce) и укажите почтовый ящик отправителя который нужно внести в список исключений.

rejected because domain.tld is not allowed to send mail from from 1.2.3.4

Если отправителю письма возвращается ошибка «rejected because domain.tld is not allowed to send mail from from 1.2.3.4», значит отправителем письма была нарушена политика безопасности, настроенная владельцем его почтового домена с помощью SPF-правила. Пользователю, который выполнил отправку письма и получил такую ошибку, необходимо переслать текст ошибки администратору своего почтового сервера для решения проблемы.

Администратору сервера нужно проверить TXT-запись с SPF правилом в DNS-зоне домена и убедиться, что IP-адрес сервера с которого пользователем было отправлено письмо находится в списке доверенных.

rejected because relaying is not allowed

Если отправителю возвращается ошибка: «rejected because relaying is not allowed», значит почтовый адрес получателя не обнаружен на нашем почтовом сервере. Возможно ваши почтовые услуги отключены или удалены. Если Вы являетесь владельцем почтового ящика, и ваши партнеры получают такую ошибку при отправке писем, по заявке из Личного кабинета наши специалисты службы технической поддержки смогут предоставить более точную информацию о причинах, по которым письмо не было доставлено.

sorry, no mailbox here by that name

Если отправителю возвращается ошибка: «sorry, no mailbox here by that name», значит указанный почтовый ящик не существует или в имени почтового ящика допущена ошибка. Отправителю нужно внимательно проверить правильность указания почтового адреса.

This message contains malware

Если отправителю возвращается ошибка: «This message contains malware (название вируса)», значит письмо содержит вирусное вложение которое не прошло проверку антивирусом ClamAV. Если Вы уверены, что файл был заблокирован ошибочно, отправьте пример такого файла через специальную форму разработчика антивируса ClamAV, и при следующих обновлениях базы сигнатур файлов количество ложных срабатываний уменьшится.

rejected dialup host

Если отправителю возвращается ошибка вида: «rejected dialup host», значит, для IP-адреса сервера, отправляющего почту, нет соответствующей ему записи в обратной зоне или же IP-сервера принадлежит пулу адресов, в котором провайдер выделяет динамические IP-адреса.

rejected because not seems FQDN like

Ошибка вида «rejected because not seems FQDN like» означает, что отправляющим сервером в качестве приветствия была передана строка, отличная от имени домена. В данных ситуациях отправителю следует либо обратиться к специалистам использующегося для отправки почтового сервера для решения проблемы, либо использовать для отправки почты другой почтовый сервер.

too many messages in this connection

Если отправителю возвращается ошибка: «too many messages in this connection», значит ваш сервер превысил число отправляемых писем в одной сессии. Владельцу SMTP-релея необходимо уменьшить максимально возможное число отправляемых писем для одной сессии до 20 писем.

sorry, I was told not to take more than 20 RCPTs

Если отправителю возвращается ошибка: «sorry, I was told not to take more than 20 RCPTs», значит письмо содержит более 20 получателей. Отправителю письма следует уменьшить число получателей до 20 адресов.

Previous (cached) callout verification failure

Если отправителю возвращается ошибка: «Previous (cached) callout verification failure», значит почтовый ящик получателя не существует или еще не создан. В некоторых случаях, если на еще не созданный почтовый адрес ранее было предпринято несколько попыток отправить письмо, то такой только что созданный ящик может быть недоступен около двух часов. В этом случае владельцу нового ящика рекомендуется повторно проверить доставку писем на ящик в течение следующих 2 часов.

Could not complete sender verify

Если отправителю возвращается ошибка: «Could not complete sender verify», значит почтовый адрес отправителя не существует. Убедитесь, что имя домена в обратном адресе указано правильно, домен зарегистрирован, делегирован и имеет MX-запись в DNS зоне.

rejected because XX.XX.XX.XX is in black list at abl.masterhost.ru

Если отправителю возвращается ошибка: «rejected because XX.XX.XX.XX is in black list at abl.masterhost.ru», значит, с IP-адреса отправляющего сервера незадолго до этого было принято некоторое количество спама либо зафиксировано несколько ошибок соединения в течение короткого промежутка времени, и приём почты с этого сервера временно заблокирован. Отправителю следует повторить попытку отправки не ранее чем через 2 часа.

Код: Выделить всё

F=<zakaz@mydomain.com> temporarily rejected RCPT <m94@sh.atb.ua>: expected "sender[=address]", "recipient", "helo", "header_syntax", "header_sender" or "reverse_host_lookup" at start of ACL condition "verify recipienty"

[10.0.0.227]:25 F=<zakaz@mydomain.com> temporarily rejected RCPT <m94@sh.atb.ua>: expected "sender[=address]", "recipient", "helo", "header_syntax", "header_sender" or "reverse_host_lookup" at start of ACL condition "verify recipienty"

[10.0.0.227]:25 F=<zakaz@mydomain.com> temporarily rejected RCPT <m94@sh.atb.ua>: expected "sender[=address]", "recipient", "helo", "header_syntax", "header_sender" or "reverse_host_lookup" at start of ACL condition "verify recipienty"

[10.0.0.227]:25 F=<zakaz@mydomain.com> temporarily rejected RCPT <m94@sh.atb.ua>: expected "sender[=address]", "recipient", "helo", "header_syntax", "header_sender" or "reverse_host_lookup" at start of ACL condition "verify recipienty"

[10.0.0.9] I=[10.0.0.227]:25 dropped: too many nonmail commands (last was "RSET")

[10.0.0.9] I=[10.0.0.227]:25 dropped: too many nonmail commands (last was "RSET")

Код: Выделить всё

# Имя хоста. Используется в EHLO.

# Фигурирует в других пунктах, если они не заданы -

# типа qualify_domain и прочих..

# Если тут ничё не установлено (строка закомметрована)

# то используется то, что вернёт функция uname()

primary_hostname = mydomain.com

# Вводим данные для подключения к MySQL серверу.

# словечко `hide`, вначале, означает, что при

# вызове проверки конфига командой

# exim -bV config_file эти данные не будут отображаться.

# Если без него - то будут показаны... Формат записи:

# хост/имя_бд/пользователь/пароль

hide mysql_servers = localhost/exim/exim/exim

# Делаем список локальных доменов. Далее этот

# список будет фигурировать в виде +local_domains

# В данном случае домены выбираются из БД MySQL. Также

# можно их просто перечислить через двоеточие. Есть интересная

# возможность, можно указать юзер@[хост] - user@[217.111.ххх.ххх]

domainlist local_domains = ${lookup mysql{SELECT `domain` FROM `domain` WHERE `domain`='${domain}' AND `active`='1'}}

# делаем список доменов с которых разрешены релеи.

# Далее этот список будет в виде +relay_to_domains

# Можно использовать символы подстановки, типа:

# .... = *.my.ddomain-ak.ru : !spam.my.domen.su : first.su

# тогда пропускается всё, что похоже на *.my.domain-ak.ru, но

# от spam.my.domain.ru релеится почта не будет.

domainlist relay_to_domains = ${lookup mysql{SELECT `domain` FROM `domain` WHERE `domain`='${domain}' AND `active`='1'}}

# Составляем список хостов с которых разрешён неавторизованый