- Remove From My Forums

-

Общие обсуждения

-

Windows Server 2008 R2 Терминальный сервер, не удается подключиться

к активной сессии пользователя, разрешения на удаленное управление с взаимодействием сеанса без подтверждения пользователя в настройках выставлены,

уч запись Администратор пытаюсь подключиться к активному пользователю в диспетчере задач — Ошибка удаленного управления сеансом (ID 3), в

логе системы Не удается запустить диспетчер окон рабочего стола, так как составная тема не используется.

на сервере кроме 1с 8.2 ничего не установлено, сервер развернут на днях, все хорошо за исключением этой ошибки, подскажите что можно предпринять.- Изменен тип

23 января 2012 г. 8:16

- Изменен тип

Права для удаленного управления

-

Simol

- Сообщения: 41

- Зарегистрирован: Чт янв 20, 2005 10:47 am

- Контактная информация:

Права для удаленного управления

Кем должен быть пользователь сервера терминала чтобы мог удаленно управлять сесиями других пользователей — пользователей домена?

Администратор домена может

Пользователь домена + Локальные администратор этого сервера не может

-

Simol

- Сообщения: 41

- Зарегистрирован: Чт янв 20, 2005 10:47 am

- Контактная информация:

Сообщение

Simol » Ср сен 20, 2006 12:38 pm

Ошибка была в этом:

Примечание. В случае, если диспетчером служб терминалов будет выведено сообщение об ошибке «Ошибка удаленного управления сеансом (Id x) (Ошибка 7025. Была сделана попытка подключения к сеансу с видеорежимом, не поддерживаемым данным клиентом)», возможно, потребуется изменить видеорежим на сервере или использовать для удаленного управления другой клиент.

-

Ejean

- Сообщения: 403

- Зарегистрирован: Сб апр 16, 2005 9:30 am

- Контактная информация:

Сообщение

Ejean » Ср сен 20, 2006 9:50 pm

1) Управление другим сеансом возможно только из терминальной сессии.

2) Если твоя сессия имеет более низкие параметры: разрешение экрана, количество цветов, то возможны проблемы…

3) «Управляющий» пользователь должен иметь права на управление, они задаются Администрирование/Настройка служб терминалов/свойства RDP-Tcp/Разрешения

-

Simol

- Сообщения: 41

- Зарегистрирован: Чт янв 20, 2005 10:47 am

- Контактная информация:

Сообщение

Simol » Чт сен 21, 2006 11:14 am

Спасибо за исчерпывающую информацию

-

Simol

- Сообщения: 41

- Зарегистрирован: Чт янв 20, 2005 10:47 am

- Контактная информация:

Сообщение

Simol » Пн сен 25, 2006 3:32 pm

А как клиент может сопративлятся удаленному управлению кроме нажимать «не разрешаю»?

Ситуация. Захожу под пользователем Х у себя, захожу под админом у себя. Пробую управлять — появляется окошко с запросом, разрешаю и управляю.

Пользователь в другом породе заходит под пользователем Х, пытаюсь управлять его сесией, у меня после некогорого времени ошибка, а пользователь говорит, что у него сообщение не появляется.

-

Ejean

- Сообщения: 403

- Зарегистрирован: Сб апр 16, 2005 9:30 am

- Контактная информация:

Сообщение

Ejean » Пн сен 25, 2006 10:35 pm

Всё у него появляется ![]()

-

Simol

- Сообщения: 41

- Зарегистрирован: Чт янв 20, 2005 10:47 am

- Контактная информация:

Сообщение

Simol » Вт сен 26, 2006 9:05 am

Убрал подтверждение пользователя, все подключилось. Саботаж одним словом.

-

dsm

Re:

Сообщение

dsm » Пт апр 17, 2009 1:00 pm

[quote=»Simol»]Убрал подтверждение пользователя, все подключилось. Саботаж одним словом.[/quote]

А как убрать это подтверждение??? Можно ли так сделать, что бы подключаться к сессии без запроса на разрешение?

Заранее благодарен!!!

-

gserg

- Сообщения: 351

- Зарегистрирован: Вс мар 05, 2006 12:19 pm

- Откуда: рядом с Москвой

- Контактная информация:

Re: Re:

Сообщение

gserg » Чт май 14, 2009 7:35 am

dsm писал(а):

Simol писал(а):Убрал подтверждение пользователя, все подключилось. Саботаж одним словом.

А как убрать это подтверждение??? Можно ли так сделать, что бы подключаться к сессии без запроса на разрешение?

Заранее благодарен!!!

Может быть поздно ![]() В картинках интереснее

В картинках интереснее ![]() Эх молодежь

Эх молодежь ![]()

- Вложения

-

- rdp.JPG (70.25 КБ) 30769 просмотров

- Remove From My Forums

-

Question

-

Hello all,

I am having an issue when trying to remote control a user session on Windows Server 2008 R2.

If I log onto the system as the domain Administrator, I am able to control the session of users. However If I log onto my own account as Domain Admin, member of the Administrator group. I recieve an error which is:

Windows Task Manager:

Session (ID x) Remote Control FailedThere are many Domain Admins in my organization — which means we can’t all simply log on as the Domain Administrator to our servers.

How can I enable Remote Desktop Session Shadows on all of my Domain Admin accounts?

The current process I use is:

#

Open Task Manager

Click the Users Tab

Right Click the User — Remote Control

The error is then shown.

#

Doing this using the Administrator account work, however doing it from my account which like I say is in the Domain Admin group — does not work.

Thank you for your time.

Answers

-

Hi all,

Just so you know i’ve found the soloution to this — after 3 days of research. It was UAC control which prevents this running.

I disabled UAC and all is fine.

Grr..

Thanks for your input.

- Marked as answer by

Thursday, February 17, 2011 10:24 AM

- Marked as answer by

- Remove From My Forums

-

Question

-

Hello all,

I am having an issue when trying to remote control a user session on Windows Server 2008 R2.

If I log onto the system as the domain Administrator, I am able to control the session of users. However If I log onto my own account as Domain Admin, member of the Administrator group. I recieve an error which is:

Windows Task Manager:

Session (ID x) Remote Control FailedThere are many Domain Admins in my organization — which means we can’t all simply log on as the Domain Administrator to our servers.

How can I enable Remote Desktop Session Shadows on all of my Domain Admin accounts?

The current process I use is:

#

Open Task Manager

Click the Users Tab

Right Click the User — Remote Control

The error is then shown.

#

Doing this using the Administrator account work, however doing it from my account which like I say is in the Domain Admin group — does not work.

Thank you for your time.

Answers

-

Hi all,

Just so you know i’ve found the soloution to this — after 3 days of research. It was UAC control which prevents this running.

I disabled UAC and all is fine.

Grr..

Thanks for your input.

- Marked as answer by

Thursday, February 17, 2011 10:24 AM

- Marked as answer by

SYMPTOMS

When a user remote controls another user’s session using Remote Desktop Services Manager or Terminal Services Manager on a Windows Server 2008-based computer, and then stops remote controlling, one or both sessions are disconnected with the following error:

Remote Desktop Disconnected

Because of a protocol error, this session will be disconnected. Please try connecting to the remote computer again.

CAUSE

This problem occurs if Remote Desktop Connection Client version 6.0.6001 or 6.0.6002 is used with the highest RDP Compression setting. Windows Server 2008 SP1/SP2 defaults to a lower RDP Compression setting, and thus will only exhibit the above symptoms if the setting has been changed to «Optimized to use less network bandwidth», which is the maximum. Windows Server 2008 R2 defaults to the maximum RDP Compression setting.

WORKAROUND

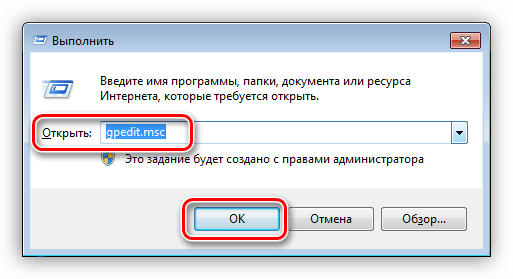

Change the RDP Compression setting on the server to «Balances memory and network bandwidth» (recommended) or «Optimized to use less memory» using Group Policy. If using Windows Server 2008 R2 you may also choose «Do not use an RDP compression algorithm». An alternative workaround is to use a different Remote Desktop Connection Client version than those mentioned above, however, this may not be practical. Below are instructions for making the change to the local group policy; if preferred you can use a domain group policy instead.

Windows Server 2008 R2

1. Logon to the Remote Desktop Services Session Host computer as an administrator

2. Start—Run gpedit.msc

3. In the left pane, under Computer Configuration, navigate to following:

Administrative TemplatesWindows ComponentsRemote Desktop ServicesRemote Desktop Session HostRemote Session Environment

4. In the right pane, double-click on Set compression algorithm for RDP data

5. Select Enabled, and choose Balances memory and network bandwidth

6. Click OK to save the change

Windows Server 2008 (SP1 or SP2)

1. Logon to the Terminal Services computer as an administrator

2. Start—Run gpedit.msc, click Continue if prompted by UAC

3. In the left pane, under Computer Configuration, navigate to following:

Administrative TemplatesWindows ComponentsTerminal ServicesTerminal ServerRemote Session Environment

4. In the right pane, double-click on Set compression algorithm for RDP data

5. Select Enabled, and choose Balances memory and network bandwidth

6. Click OK to save the change

STEPS TO REPRODUCE

Windows Server 2008 R2 x64

1. Install 2008 R2 Standard (Full Installation) x64 from DVD using defaults

2. Upon first logon, scroll down the initial configuration tasks window and click on Enable Remote Desktop

3. Choose Allow connections from computers running any version of Remote Desktop (less secure), click OK

4. Open up Computer Management and create a test user, make them a member of the Remote Desktop Users group, on the Remote Control tab, uncheck «Require user’s permission»

5. Connect from a PC using Remote Desktop Client version 6.0.6001 or 6.0.6002 to the server, logon as administrator

6. Connect from a PC using Remote Desktop Client version 6.0.6001 or 6.0.6002 to the server, logon as the test user

7. In the administrator’s session, open up Remote Desktop Services Manager, right-click on the test user and choose Remote Control, click OK

8. After you are viewing the test user’s desktop, press Ctrl-Tab to end the Remote Control

Windows Server 2008 x64

1. Install 2008 Standard (Full Installation) x64 from DVD using defaults

2. Upon first logon, scroll down the initial configuration tasks window and click on Enable Remote Desktop

3. Choose Allow connections from computers running any version of Remote Desktop (less secure), click OK

4. Open up Computer Management and create a test user, make them a member of the Remote Desktop Users group, on the Remote Control tab, uncheck «Require user’s permission»

5. Change RDP Compression algorithm to «Optimized to use less network bandwidth» using instructions above

6. Connect from a PC using Remote Desktop Client version 6.0.6001 or 6.0.6002 to the server, logon as administrator

7. Connect from a PC using Remote Desktop Client version 6.0.6001 or 6.0.6002 to the server, logon as the test user

8. In the administrator’s session, open up Terminal Services Manager, right-click on the test user and choose Remote Control, click OK

9. After you are viewing the test user’s desktop, press Ctrl-Tab to end the Remote Control

NOTE: This problem may occur when connecting to a Windows Vista or Windows 7 host under similar conditions. I have not tested this theory, however.

As always I welcome your comments/questions/corrections/suggestions/etc.

Thank you for reading.

-TP

SYMPTOMS

When a user remote controls another user’s session using Remote Desktop Services Manager or Terminal Services Manager on a Windows Server 2008-based computer, and then stops remote controlling, one or both sessions are disconnected with the following error:

Remote Desktop Disconnected

Because of a protocol error, this session will be disconnected. Please try connecting to the remote computer again.

CAUSE

This problem occurs if Remote Desktop Connection Client version 6.0.6001 or 6.0.6002 is used with the highest RDP Compression setting. Windows Server 2008 SP1/SP2 defaults to a lower RDP Compression setting, and thus will only exhibit the above symptoms if the setting has been changed to «Optimized to use less network bandwidth», which is the maximum. Windows Server 2008 R2 defaults to the maximum RDP Compression setting.

WORKAROUND

Change the RDP Compression setting on the server to «Balances memory and network bandwidth» (recommended) or «Optimized to use less memory» using Group Policy. If using Windows Server 2008 R2 you may also choose «Do not use an RDP compression algorithm». An alternative workaround is to use a different Remote Desktop Connection Client version than those mentioned above, however, this may not be practical. Below are instructions for making the change to the local group policy; if preferred you can use a domain group policy instead.

Windows Server 2008 R2

1. Logon to the Remote Desktop Services Session Host computer as an administrator

2. Start—Run gpedit.msc

3. In the left pane, under Computer Configuration, navigate to following:

Administrative TemplatesWindows ComponentsRemote Desktop ServicesRemote Desktop Session HostRemote Session Environment

4. In the right pane, double-click on Set compression algorithm for RDP data

5. Select Enabled, and choose Balances memory and network bandwidth

6. Click OK to save the change

Windows Server 2008 (SP1 or SP2)

1. Logon to the Terminal Services computer as an administrator

2. Start—Run gpedit.msc, click Continue if prompted by UAC

3. In the left pane, under Computer Configuration, navigate to following:

Administrative TemplatesWindows ComponentsTerminal ServicesTerminal ServerRemote Session Environment

4. In the right pane, double-click on Set compression algorithm for RDP data

5. Select Enabled, and choose Balances memory and network bandwidth

6. Click OK to save the change

STEPS TO REPRODUCE

Windows Server 2008 R2 x64

1. Install 2008 R2 Standard (Full Installation) x64 from DVD using defaults

2. Upon first logon, scroll down the initial configuration tasks window and click on Enable Remote Desktop

3. Choose Allow connections from computers running any version of Remote Desktop (less secure), click OK

4. Open up Computer Management and create a test user, make them a member of the Remote Desktop Users group, on the Remote Control tab, uncheck «Require user’s permission»

5. Connect from a PC using Remote Desktop Client version 6.0.6001 or 6.0.6002 to the server, logon as administrator

6. Connect from a PC using Remote Desktop Client version 6.0.6001 or 6.0.6002 to the server, logon as the test user

7. In the administrator’s session, open up Remote Desktop Services Manager, right-click on the test user and choose Remote Control, click OK

8. After you are viewing the test user’s desktop, press Ctrl-Tab to end the Remote Control

Windows Server 2008 x64

1. Install 2008 Standard (Full Installation) x64 from DVD using defaults

2. Upon first logon, scroll down the initial configuration tasks window and click on Enable Remote Desktop

3. Choose Allow connections from computers running any version of Remote Desktop (less secure), click OK

4. Open up Computer Management and create a test user, make them a member of the Remote Desktop Users group, on the Remote Control tab, uncheck «Require user’s permission»

5. Change RDP Compression algorithm to «Optimized to use less network bandwidth» using instructions above

6. Connect from a PC using Remote Desktop Client version 6.0.6001 or 6.0.6002 to the server, logon as administrator

7. Connect from a PC using Remote Desktop Client version 6.0.6001 or 6.0.6002 to the server, logon as the test user

8. In the administrator’s session, open up Terminal Services Manager, right-click on the test user and choose Remote Control, click OK

9. After you are viewing the test user’s desktop, press Ctrl-Tab to end the Remote Control

NOTE: This problem may occur when connecting to a Windows Vista or Windows 7 host under similar conditions. I have not tested this theory, however.

As always I welcome your comments/questions/corrections/suggestions/etc.

Thank you for reading.

-TP

- Remove From My Forums

-

Общие обсуждения

-

Windows Server 2008 R2 Терминальный сервер, не удается подключиться

к активной сессии пользователя, разрешения на удаленное управление с взаимодействием сеанса без подтверждения пользователя в настройках выставлены,

уч запись Администратор пытаюсь подключиться к активному пользователю в диспетчере задач — Ошибка удаленного управления сеансом (ID 3), в

логе системы Не удается запустить диспетчер окон рабочего стола, так как составная тема не используется.

на сервере кроме 1с 8.2 ничего не установлено, сервер развернут на днях, все хорошо за исключением этой ошибки, подскажите что можно предпринять.-

Изменен тип

23 января 2012 г. 8:16

-

Изменен тип

Права для удаленного управления

-

Simol

- Сообщения: 41

- Зарегистрирован: Чт янв 20, 2005 10:47 am

- Контактная информация:

Права для удаленного управления

Кем должен быть пользователь сервера терминала чтобы мог удаленно управлять сесиями других пользователей — пользователей домена?

Администратор домена может

Пользователь домена + Локальные администратор этого сервера не может

-

Simol

- Сообщения: 41

- Зарегистрирован: Чт янв 20, 2005 10:47 am

- Контактная информация:

Сообщение

Simol » Ср сен 20, 2006 12:38 pm

Ошибка была в этом:

Примечание. В случае, если диспетчером служб терминалов будет выведено сообщение об ошибке «Ошибка удаленного управления сеансом (Id x) (Ошибка 7025. Была сделана попытка подключения к сеансу с видеорежимом, не поддерживаемым данным клиентом)», возможно, потребуется изменить видеорежим на сервере или использовать для удаленного управления другой клиент.

-

Ejean

- Сообщения: 403

- Зарегистрирован: Сб апр 16, 2005 9:30 am

- Контактная информация:

Сообщение

Ejean » Ср сен 20, 2006 9:50 pm

1) Управление другим сеансом возможно только из терминальной сессии.

2) Если твоя сессия имеет более низкие параметры: разрешение экрана, количество цветов, то возможны проблемы…

3) «Управляющий» пользователь должен иметь права на управление, они задаются Администрирование/Настройка служб терминалов/свойства RDP-Tcp/Разрешения

-

Simol

- Сообщения: 41

- Зарегистрирован: Чт янв 20, 2005 10:47 am

- Контактная информация:

Сообщение

Simol » Чт сен 21, 2006 11:14 am

Спасибо за исчерпывающую информацию

-

Simol

- Сообщения: 41

- Зарегистрирован: Чт янв 20, 2005 10:47 am

- Контактная информация:

Сообщение

Simol » Пн сен 25, 2006 3:32 pm

А как клиент может сопративлятся удаленному управлению кроме нажимать «не разрешаю»?

Ситуация. Захожу под пользователем Х у себя, захожу под админом у себя. Пробую управлять — появляется окошко с запросом, разрешаю и управляю.

Пользователь в другом породе заходит под пользователем Х, пытаюсь управлять его сесией, у меня после некогорого времени ошибка, а пользователь говорит, что у него сообщение не появляется.

-

Ejean

- Сообщения: 403

- Зарегистрирован: Сб апр 16, 2005 9:30 am

- Контактная информация:

Сообщение

Ejean » Пн сен 25, 2006 10:35 pm

Всё у него появляется ![]()

-

Simol

- Сообщения: 41

- Зарегистрирован: Чт янв 20, 2005 10:47 am

- Контактная информация:

Сообщение

Simol » Вт сен 26, 2006 9:05 am

Убрал подтверждение пользователя, все подключилось. Саботаж одним словом.

-

dsm

Re:

Сообщение

dsm » Пт апр 17, 2009 1:00 pm

[quote=»Simol»]Убрал подтверждение пользователя, все подключилось. Саботаж одним словом.[/quote]

А как убрать это подтверждение??? Можно ли так сделать, что бы подключаться к сессии без запроса на разрешение?

Заранее благодарен!!!

-

gserg

- Сообщения: 351

- Зарегистрирован: Вс мар 05, 2006 12:19 pm

- Откуда: рядом с Москвой

- Контактная информация:

Re: Re:

Сообщение

gserg » Чт май 14, 2009 7:35 am

dsm писал(а):

Simol писал(а):Убрал подтверждение пользователя, все подключилось. Саботаж одним словом.

А как убрать это подтверждение??? Можно ли так сделать, что бы подключаться к сессии без запроса на разрешение?

Заранее благодарен!!!

Может быть поздно ![]() В картинках интереснее

В картинках интереснее ![]() Эх молодежь

Эх молодежь ![]()

- Вложения

-

- rdp.JPG (70.25 КБ) 31771 просмотр

Содержание

- Решаем проблему с невозможностью подключения к удаленному ПК

- Невозможно подключиться к удаленному ПК

- Причина 1: Отключение удаленного управления

- Причина 2: Отсутствие пароля

- Причина 3: Спящий режим

- Причина 4: Антивирус

- Причина 5: Обновление безопасности

- Причина 6: Сторонние программы для шифрования

- Альтернативное решение: Программы для удаленного подключения

- Заключение

- Windows-терминалы WTware

- Права для удаленного управления

- Права для удаленного управления

- Re: Re:

- Устранение неполадок с подключениями к Удаленному рабочему столу General Remote Desktop connection troubleshooting

- Проверка состояния протокола RDP Check the status of the RDP protocol

- Проверка состояния протокола RDP на локальном компьютере Check the status of the RDP protocol on a local computer

- Проверка состояния протокола RDP на удаленном компьютере Check the status of the RDP protocol on a remote computer

- Проверка блокировки объектом групповой политики протокола RDP на локальном компьютере Check whether a Group Policy Object (GPO) is blocking RDP on a local computer

- Проверка блокировки объектом групповой политики протокола RDP на удаленном компьютере Check whether a GPO is blocking RDP on a remote computer

- Изменение блокирующего объекта групповой политики Modifying a blocking GPO

- Проверка состояния служб RDP Check the status of the RDP services

- Проверка состояния прослушивателя протокола RDP Check that the RDP listener is functioning

- Проверка состояния прослушивателя RDP Check the status of the RDP listener

- Проверка состояния самозаверяющего сертификата протокола RDP Check the status of the RDP self-signed certificate

- Проверка разрешений для папки MachineKeys Check the permissions of the MachineKeys folder

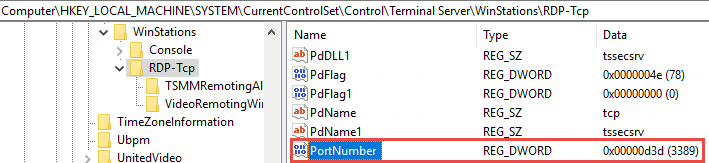

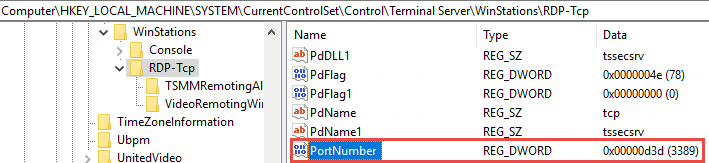

- Проверка порта прослушивателя протокола RDP Check the RDP listener port

- Проверка того, что другое приложение не пытается использовать тот же порт Check that another application isn’t trying to use the same port

- Проверка блокировки порта протокола RDP брандмауэром Check whether a firewall is blocking the RDP port

Решаем проблему с невозможностью подключения к удаленному ПК

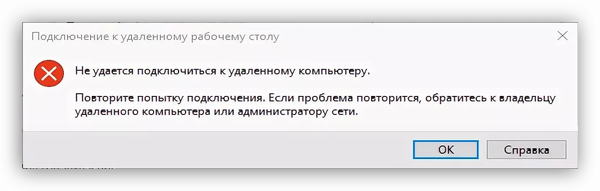

Невозможно подключиться к удаленному ПК

Проблема, о которой пойдет речь, возникает при попытке получить доступ к другому ПК или серверу с помощью встроенного в Windows RDP-клиента. Мы его знаем под именем «Подключение к удаленному рабочему столу».

Данная ошибка возникает по нескольким причинам. Далее мы подробнее поговорим о каждой и приведем способы решения.

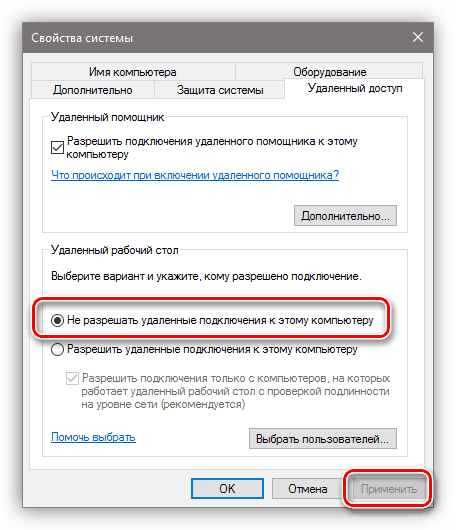

Причина 1: Отключение удаленного управления

В некоторых случаях пользователи или системные администраторы выключают возможность удаленного подключения в настройках системы. Делается это в целях повышения безопасности. При этом изменяются некоторые параметры, отключаются службы и компоненты. Ниже приведена ссылка на статью, описывающую данную процедуру. Для того чтобы обеспечить удаленный доступ, необходимо включить все опции, которые мы в ней отключали.

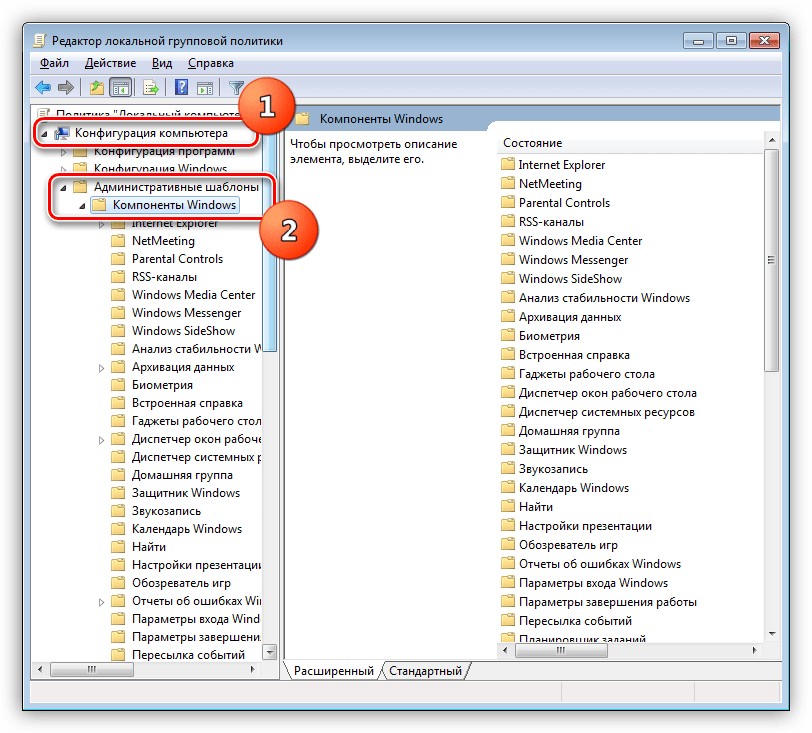

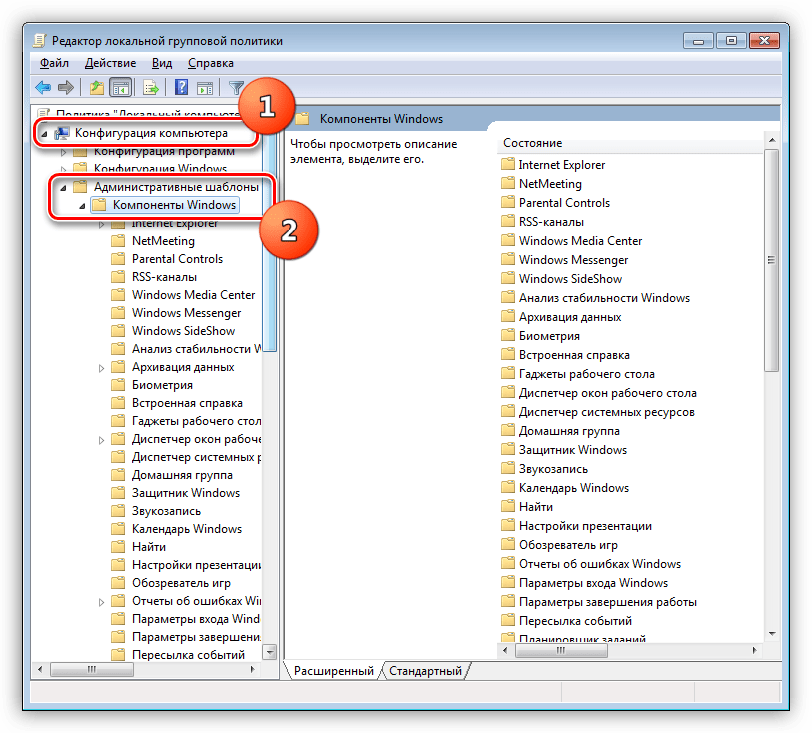

Локальные групповые политики

На обоих компьютерах также необходимо проверить, не отключен ли компонент RDP в настройках локальных групповых политик. Данная оснастка присутствует только в профессиональных, максимальных и корпоративных редакциях ОС Windows, а также в серверных версиях.

- Для доступа к оснастке вызываем строку «Выполнить» комбинацией клавиш Windows+R и прописываем команду

В разделе «Конфигурация компьютера» открываем ветку с административными шаблонами, а затем «Компоненты Windows».

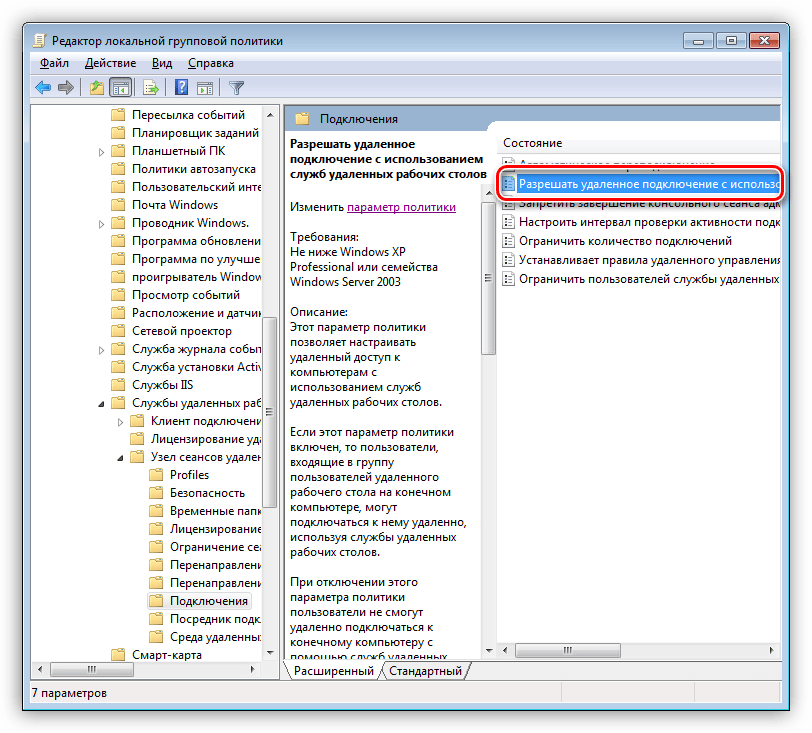

Далее по очереди раскрываем папки «Службы удаленных рабочих столов», «Узел сеансов удаленных рабочих столов» и кликаем по подпапке с настройками подключений.

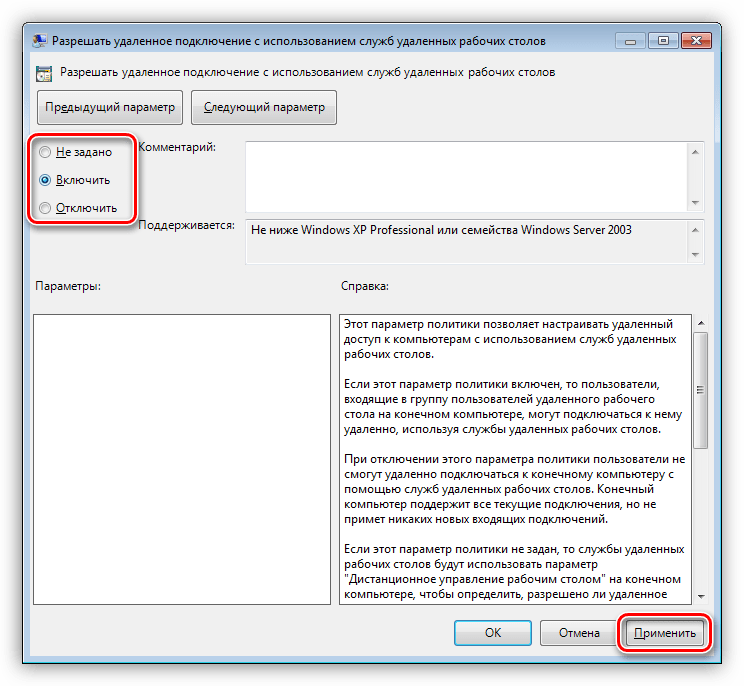

В правой части окна дважды кликаем по пункту, разрешающему удаленное подключение с использованием служб удаленных рабочих столов.

Если параметр имеет значение «Не задано» или «Включить», то ничего не предпринимаем, в противном случае ставим переключатель в нужное положение и жмем «Применить».

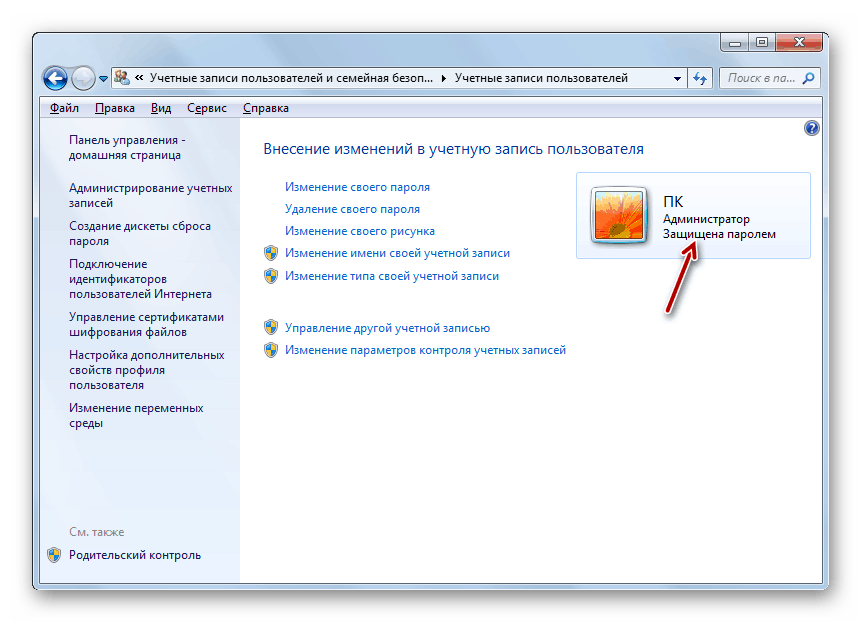

Причина 2: Отсутствие пароля

Если на целевом компьютере, а точнее, на учетной записи того пользователя, по которым мы входим в удаленную систему, не установлена защита по паролю, то подключение выполнить не удастся. Для того чтобы исправить ситуацию, необходимо создать пароль.

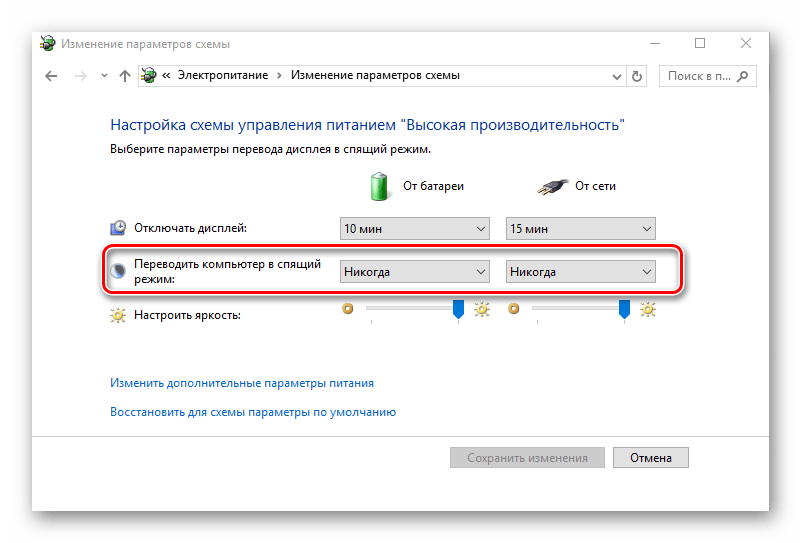

Причина 3: Спящий режим

Спящий режим, включенный на удаленном ПК, может воспрепятствовать нормальному соединению. Решение здесь простое: необходимо отключить данный режим.

Подробнее: Как отключить спящий режим на Windows 10, Windows 8, Windows 7

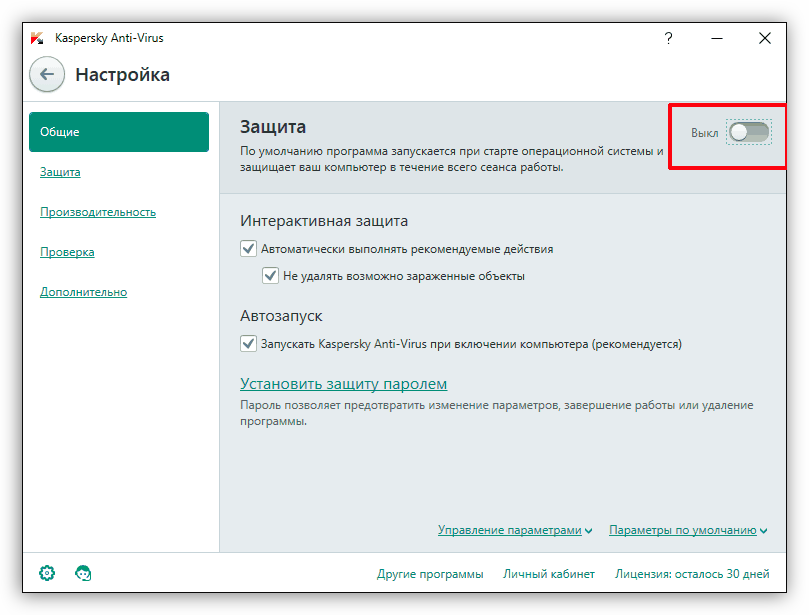

Причина 4: Антивирус

Еще одной причиной невозможности подключения может стать антивирусное программное обеспечение и входящий в его состав брандмауэр (файервол). Если такой софт установлен на целевом ПК, то его необходимо временно отключить.

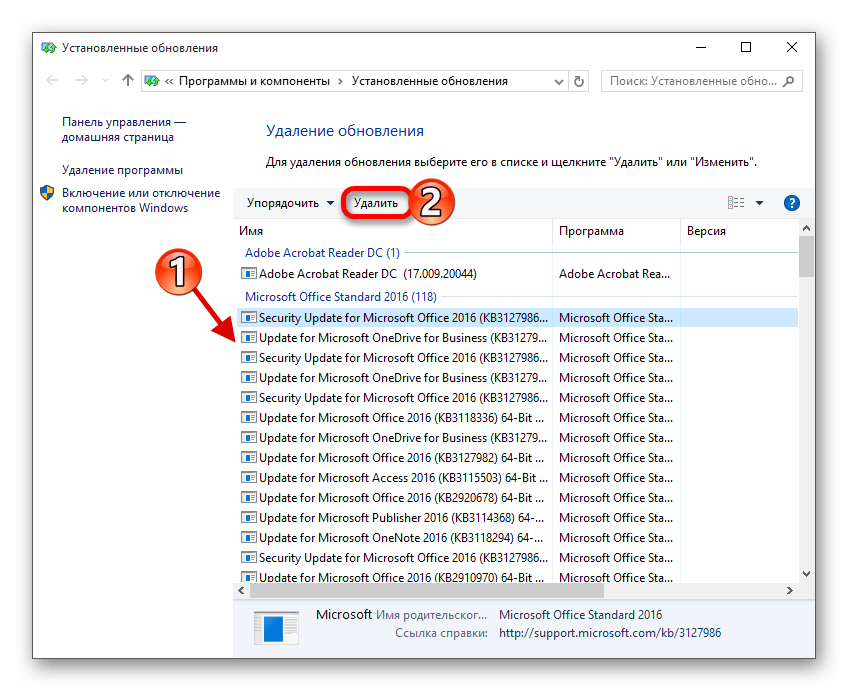

Причина 5: Обновление безопасности

Данное обновление под номером KB2992611 призвано закрыть одну из уязвимостей Windows, связанную с шифрованием. Варианта исправления ситуации два:

- Полное обновление системы.

- Удаление этого апдейта.

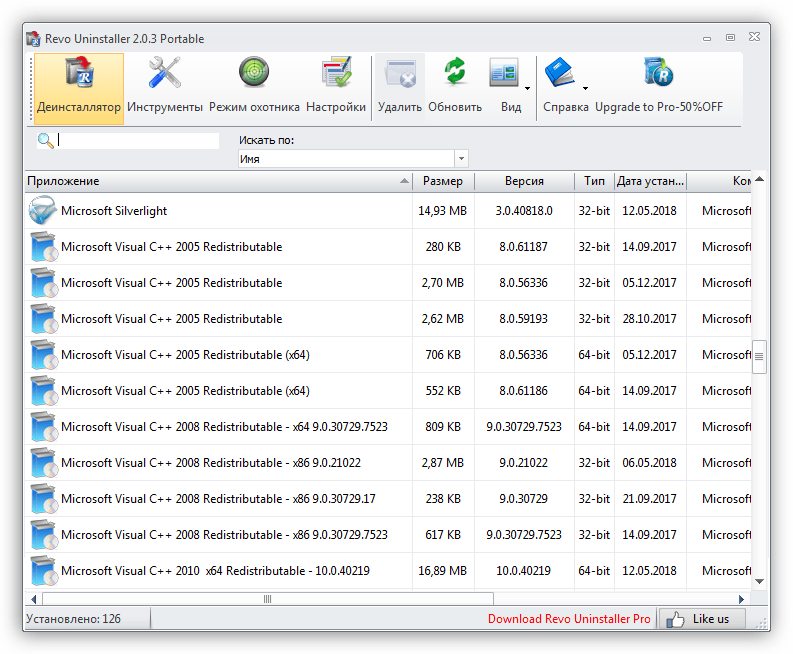

Причина 6: Сторонние программы для шифрования

Некоторые программы, такие, как, например, КриптоПро, могут стать причиной возникновения ошибки удаленного подключения. Если вы пользуетесь подобным софтом, то его необходимо удалить с компьютера. Для этого лучше использовать Revo Uninstaller, так как кроме простого удаления нам еще придется почистить систему от оставшихся файлов и параметров реестра.

Если без использования криптографического софта обойтись нельзя, то после удаления установите самую последнюю версию. Обычно такой подход помогает решить проблему.

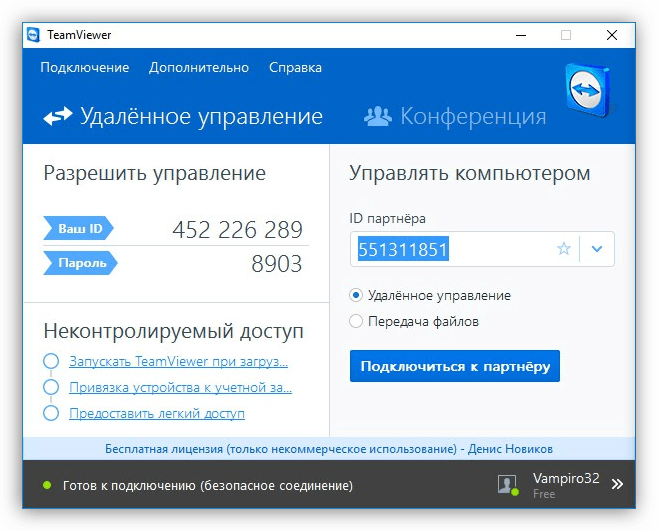

Альтернативное решение: Программы для удаленного подключения

Если инструкции, приведенные выше, не помогли решить проблему, то обратите внимание на сторонние программы для удаленного управления компьютерами, например, TeamViewer. Его бесплатная версия обладает достаточным функционалом для полноценной работы.

Заключение

Причин, приводящих к невозможности выполнения подключения к удаленному рабочему столу с помощью RDP-клиента, великое множество. Мы привели способы устранения самых распространенных из них и, чаще всего, этого бывает достаточно. В случае повторного появления ошибки сэкономьте свое время и нервы, воспользовавшись сторонним клиентом, если такое возможно.

Windows-терминалы WTware

Программа-клиент службы терминалов Windows Terminal Services, для бездисковых терминалов и загрузки по сети. Основной сайт http://www.wtware.ru

Права для удаленного управления

Права для удаленного управления

Сообщение Simol » Ср сен 20, 2006 11:17 am

Кем должен быть пользователь сервера терминала чтобы мог удаленно управлять сесиями других пользователей — пользователей домена?

Администратор домена может

Пользователь домена + Локальные администратор этого сервера не может

Сообщение Simol » Ср сен 20, 2006 12:38 pm

Ошибка была в этом:

Примечание. В случае, если диспетчером служб терминалов будет выведено сообщение об ошибке «Ошибка удаленного управления сеансом (Id x) (Ошибка 7025. Была сделана попытка подключения к сеансу с видеорежимом, не поддерживаемым данным клиентом)», возможно, потребуется изменить видеорежим на сервере или использовать для удаленного управления другой клиент.

Сообщение Ejean » Ср сен 20, 2006 9:50 pm

Сообщение Simol » Чт сен 21, 2006 11:14 am

Сообщение Simol » Пн сен 25, 2006 3:32 pm

Сообщение Ejean » Пн сен 25, 2006 10:35 pm

Сообщение Simol » Вт сен 26, 2006 9:05 am

Сообщение dsm » Пт апр 17, 2009 1:00 pm

[quote=»Simol»]Убрал подтверждение пользователя, все подключилось. Саботаж одним словом.[/quote]

А как убрать это подтверждение. Можно ли так сделать, что бы подключаться к сессии без запроса на разрешение?

Заранее благодарен.

Re: Re:

Сообщение gserg » Чт май 14, 2009 7:35 am

Устранение неполадок с подключениями к Удаленному рабочему столу General Remote Desktop connection troubleshooting

Выполните приведенные ниже действия, если клиенту Удаленного рабочего стола не удается подключиться к удаленному рабочему столу, и отсутствуют сообщения или другие признаки, по которым можно определить причину. Use these steps when a Remote Desktop client can’t connect to a remote desktop but doesn’t provide messages or other symptoms that would help identify the cause.

Проверка состояния протокола RDP Check the status of the RDP protocol

Проверка состояния протокола RDP на локальном компьютере Check the status of the RDP protocol on a local computer

Сведения о том, как проверить и изменить состояние протокола RDP на локальном компьютере, см. в разделе How to enable Remote Desktop (Как включить удаленный рабочий стол). To check and change the status of the RDP protocol on a local computer, see How to enable Remote Desktop.

Если параметры удаленного рабочего стола недоступны, см. раздел Проверка блокировки объектом групповой политики протокола RDP на локальном компьютере. If the remote desktop options are not available, see Check whether a Group Policy Object is blocking RDP.

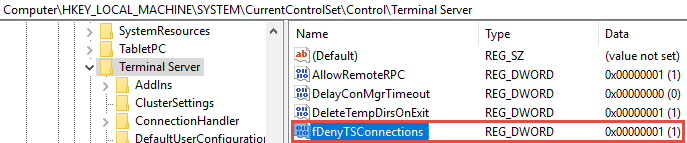

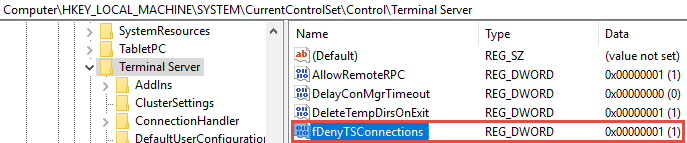

Проверка состояния протокола RDP на удаленном компьютере Check the status of the RDP protocol on a remote computer

В точности следуйте инструкциям из этого раздела. Follow this section’s instructions carefully. Неправильное изменение реестра может вызвать серьезные проблемы. Serious problems can occur if the registry is modified incorrectly. Прежде чем редактировать реестр, создайте резервную копию реестра, чтобы вы могли восстановить его в случае ошибки. Before you start modifying the registry, back up the registry so you can restore it in case something goes wrong.

Чтобы проверить и изменить состояние протокола удаленного рабочего стола на удаленном компьютере, используйте подключение сетевого реестра: To check and change the status of the RDP protocol on a remote computer, use a network registry connection:

- Сначала откройте меню Пуск и выберите Выполнить. First, go to the Start menu, then select Run. В появившемся текстовом поле введите regedt32. In the text box that appears, enter regedt32.

- В редакторе реестра нажмите Файл и выберите пункт Подключить сетевой реестр. In the Registry Editor, select File, then select Connect Network Registry.

- В диалоговом окне Выбор: «Компьютер» введите имя удаленного компьютера, выберите Проверить имена и нажмите кнопку ОК. In the Select Computer dialog box, enter the name of the remote computer, select Check Names, and then select OK.

- Перейдите к записи HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal Server. Navigate to HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal Server.

- Если раздел fDenyTSConnections имеет значение 0, значит протокол RDP включен. If the value of the fDenyTSConnections key is 0, then RDP is enabled.

- Если раздел fDenyTSConnections имеет значение 1, значит протокол RDP отключен. If the value of the fDenyTSConnections key is 1, then RDP is disabled.

- Чтобы включить протокол RDP, для fDenyTSConnections замените значение 1 на 0. To enable RDP, change the value of fDenyTSConnections from 1 to 0.

Проверка блокировки объектом групповой политики протокола RDP на локальном компьютере Check whether a Group Policy Object (GPO) is blocking RDP on a local computer

Если не удается включить протокол RDP в пользовательском интерфейсе или для fDenyTSConnections возвращается значение 1 после его изменения, объект групповой политики может переопределять параметры на уровне компьютера. If you can’t turn on RDP in the user interface or the value of fDenyTSConnections reverts to 1 after you’ve changed it, a GPO may be overriding the computer-level settings.

Чтобы проверить конфигурацию групповой политики на локальном компьютере, откройте окно командной строки с правами администратора и введите следующую команду: To check the group policy configuration on a local computer, open a Command Prompt window as an administrator, and enter the following command:

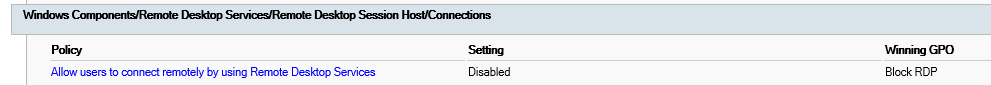

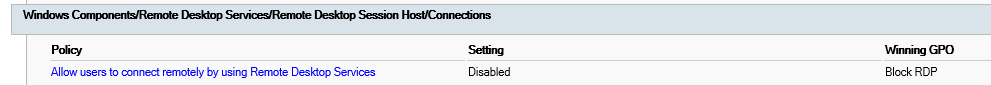

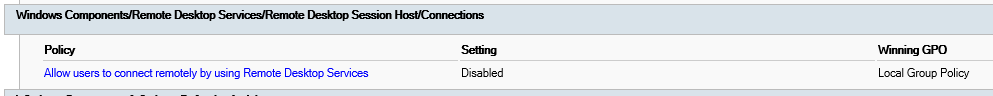

Когда команда будет выполнена, откройте файл gpresult.html. After this command finishes, open gpresult.html. Выберите Конфигурация компьютераАдминистративные шаблоныКомпоненты WindowsСлужбы удаленных рабочих столовУзел сеансов удаленных рабочих столовПодключения и найдите политику Разрешить пользователям удаленное подключение с использованием служб удаленных рабочих столов. In Computer ConfigurationAdministrative TemplatesWindows ComponentsRemote Desktop ServicesRemote Desktop Session HostConnections, find the Allow users to connect remotely by using Remote Desktop Services policy.

Если для параметра этой политики задано значение Включено, групповая политика не блокирует подключения по протоколу RDP. If the setting for this policy is Enabled, Group Policy is not blocking RDP connections.

Если же для параметра этой политики задано значение Отключено, проверьте результирующий объект групповой политики. If the setting for this policy is Disabled, check Winning GPO. Ниже показано, какой объект групповой политики блокирует подключения по протоколу RDP. This is the GPO that is blocking RDP connections.

Проверка блокировки объектом групповой политики протокола RDP на удаленном компьютере Check whether a GPO is blocking RDP on a remote computer

Чтобы проверить конфигурацию групповой политики на удаленном компьютере, нужно выполнить почти такую же команду, что и для локального компьютера. To check the Group Policy configuration on a remote computer, the command is almost the same as for a local computer:

В файле (gpresult- .html), который создается после выполнения этой команды, используется такой же формат данных, как в версии файла для локального компьютера (gpresult.html). The file that this command produces (gpresult- .html) uses the same information format as the local computer version (gpresult.html) uses.

Изменение блокирующего объекта групповой политики Modifying a blocking GPO

Эти параметры можно изменить в редакторе объектов групповой политики (GPE) и консоли управления групповыми политиками (GPM). You can modify these settings in the Group Policy Object Editor (GPE) and Group Policy Management Console (GPM). Дополнительные сведения об использовании групповой политики см. в статье Advanced Group Policy Management (Расширенное управление групповыми политиками). For more information about how to use Group Policy, see Advanced Group Policy Management.

Чтобы изменить блокирующую политику, используйте один из следующих методов. To modify the blocking policy, use one of the following methods:

- В GPE укажите определенный уровень для объекта групповой политики (локальный или доменный) и выберите Конфигурация компьютера >Административные шаблоны >Компоненты Windows >Службы удаленных рабочих столов >Узел сеансов удаленных рабочих столов >Подключения >Разрешить пользователям удаленное подключение с использованием служб удаленных рабочих столов. In GPE, access the appropriate level of GPO (such as local or domain), and navigate to Computer Configuration >Administrative Templates >Windows Components >Remote Desktop Services >Remote Desktop Session Host >Connections >Allow users to connect remotely by using Remote Desktop Services.

- Задайте для политики значение Включена или Не задана. Set the policy to either Enabled or Not configured.

- На затронутых компьютерах откройте окно командной строки с правами администратора и выполните команду gpupdate /force. On the affected computers, open a command prompt window as an administrator, and run the gpupdate /force command.

- В GPM перейдите к подразделению, в котором блокирующая политика применяется к соответствующим компьютерам, и удалите эту политику. In GPM, navigate to the organizational unit (OU) in which the blocking policy is applied to the affected computers and delete the policy from the OU.

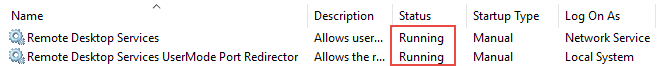

Проверка состояния служб RDP Check the status of the RDP services

На локальном компьютере (клиентском) и удаленном компьютере (целевом) должны быть запущены следующие службы: On both the local (client) computer and the remote (target) computer, the following services should be running:

- службы удаленных рабочих столов (TermService); Remote Desktop Services (TermService)

- перенаправитель портов пользовательского режима служб удаленного рабочего стола (UmRdpService). Remote Desktop Services UserMode Port Redirector (UmRdpService)

Для локального или удаленного управления службами можно использовать оснастку MMC. You can use the Services MMC snap-in to manage the services locally or remotely. Вы также можете использовать PowerShell для управления службами в локальном или удаленном расположении (если удаленный компьютер настроен для приема удаленных командлетов PowerShell). You can also use PowerShell to manage the services locally or remotely (if the remote computer is configured to accept remote PowerShell cmdlets).

На любом компьютере запустите одну или обе службы, если они запущены. On either computer, if one or both services are not running, start them.

Если вы запускаете службу удаленных рабочих столов, нажмите кнопку Да, чтобы служба перенаправителя портов пользовательского режима служб удаленного рабочего стола перезапустилась автоматически. If you start the Remote Desktop Services service, click Yes to automatically restart the Remote Desktop Services UserMode Port Redirector service.

Проверка состояния прослушивателя протокола RDP Check that the RDP listener is functioning

В точности следуйте инструкциям из этого раздела. Follow this section’s instructions carefully. Неправильное изменение реестра может вызвать серьезные проблемы. Serious problems can occur if the registry is modified incorrectly. Прежде чем редактировать реестр, создайте резервную копию реестра, чтобы вы могли восстановить его в случае ошибки. Before you starty modifying the registry, back up the registry so you can restore it in case something goes wrong.

Проверка состояния прослушивателя RDP Check the status of the RDP listener

Для выполнения этой процедуры используйте экземпляр PowerShell с разрешениями администратора. For this procedure, use a PowerShell instance that has administrative permissions. На локальном компьютере также можно использовать командную строку с разрешениями администратора. For a local computer, you can also use a command prompt that has administrative permissions. Но для этой процедуры используется PowerShell, так как одни и те же командлеты выполняются локально и удаленно. However, this procedure uses PowerShell because the same cmdlets work both locally and remotely.

Чтобы подключиться к удаленному компьютеру, выполните следующий командлет: To connect to a remote computer, run the following cmdlet:

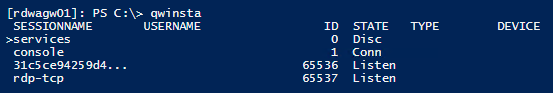

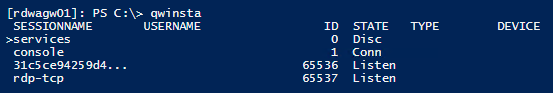

Введите qwinsta. Enter qwinsta.

Если в списке содержится rdp-tcp с состоянием Listen, прослушиватель протокола удаленного рабочего стола работает. If the list includes rdp-tcp with a status of Listen, the RDP listener is working. Перейдите к разделу Проверка порта прослушивателя протокола RDP. Proceed to Check the RDP listener port. В противном случае перейдите к шагу 4. Otherwise, continue at step 4.

Экспортируйте конфигурацию прослушивателя RDP с рабочего компьютера. Export the RDP listener configuration from a working computer.

- Войдите на компьютер с той же версией операционной системы, что и у затронутого компьютера, и получите доступ к реестру компьютера (например, с помощью редактора реестра). Sign in to a computer that has the same operating system version as the affected computer has, and access that computer’s registry (for example, by using Registry Editor).

- Перейдите к следующей записи реестра: Navigate to the following registry entry:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal ServerWinStationsRDP-TcpHKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal ServerWinStationsRDP-Tcp - Экспортируйте запись в REG-файл. Export the entry to a .reg file. Например, в редакторе реестра щелкните запись правой кнопкой мыши, выберите пункт Экспортировать, а затем введите имя файла для экспортируемых параметров. For example, in Registry Editor, right-click the entry, select Export, and then enter a filename for the exported settings.

- Скопируйте экспортированный REG-файл на затронутый компьютер. Copy the exported .reg file to the affected computer.

Чтобы импортировать конфигурацию прослушивателя протокола RDP, откройте окно PowerShell с разрешениями администратора на затронутом компьютере (или откройте окно PowerShell и подключитесь к этому компьютеру из удаленного расположения). To import the RDP listener configuration, open a PowerShell window that has administrative permissions on the affected computer (or open the PowerShell window and connect to the affected computer remotely).

Чтобы создать резервную копию для существующей записи реестра, воспользуйтесь таким командлетом: To back up the existing registry entry, enter the following cmdlet:

Чтобы удалить резервную копию для существующей записи реестра, воспользуйтесь таким командлетом: To remove the existing registry entry, enter the following cmdlets:

Чтобы импортировать новую запись реестра и перезапустить службу, воспользуйтесь такими командлетами: To import the new registry entry and then restart the service, enter the following cmdlets:

Замените именем экспортированного REG-файла. Replace with the name of the exported .reg file.

Проверьте конфигурацию, попытавшись еще раз подключиться к удаленному рабочему столу. Test the configuration by trying the remote desktop connection again. Если подключиться все равно не удается, перезагрузите затронутый компьютер. If you still can’t connect, restart the affected computer.

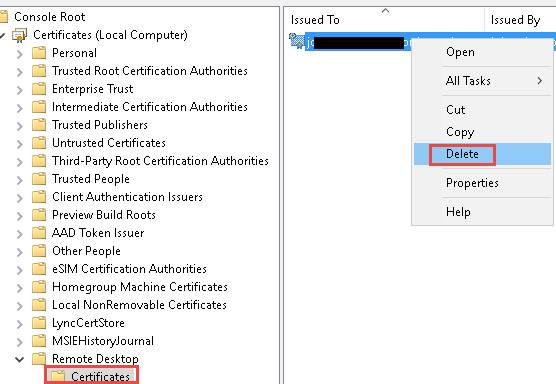

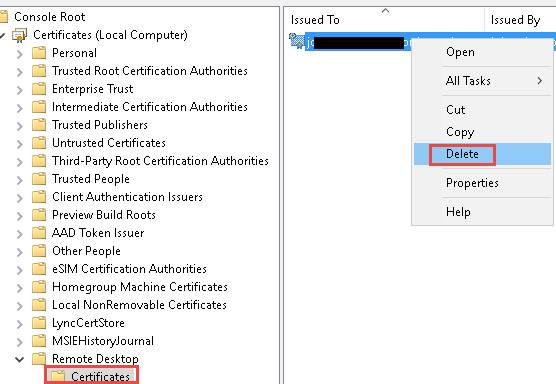

Проверка состояния самозаверяющего сертификата протокола RDP Check the status of the RDP self-signed certificate

- Если подключиться так и не удалось, откройте оснастку MMC «Сертификаты». If you still can’t connect, open the Certificates MMC snap-in. Когда будет предложено выбрать хранилище сертификатов для управления, выберите Учетная запись компьютера и затронутый компьютер. When you are prompted to select the certificate store to manage, select Computer account, and then select the affected computer.

- В папке Сертификаты в разделе Удаленный рабочий стол удалите самозаверяющий сертификат протокола RDP. In the Certificates folder under Remote Desktop, delete the RDP self-signed certificate.

- На затронутом компьютере выполните следующие действия, чтобы перезапустить службу удаленных рабочих столов. On the affected computer, restart the Remote Desktop Services service.

- Обновите оснастку диспетчера сертификатов. Refresh the Certificates snap-in.

- Если самозаверяющий сертификат протокола RDP не был создан повторно, проверьте разрешения для папки MachineKeys. If the RDP self-signed certificate has not been recreated, check the permissions of the MachineKeys folder.

Проверка разрешений для папки MachineKeys Check the permissions of the MachineKeys folder

- На затронутом компьютере откройте проводник и перейдите к папке C:ProgramDataMicrosoftCryptoRSA . On the affected computer, open Explorer, and then navigate to C:ProgramDataMicrosoftCryptoRSA.

- Щелкните правой кнопкой мыши папку MachineKeys, а затем выберите Свойства, Безопасность и Дополнительно. Right-click MachineKeys, select Properties, select Security, and then select Advanced.

- Убедитесь, что настроены следующие разрешения: Make sure that the following permissions are configured:

- BuiltinАдминистраторы: Полный доступ BuiltinAdministrators: Full control

- Все: чтение и запись. Everyone: Read, Write

Проверка порта прослушивателя протокола RDP Check the RDP listener port

На локальном компьютере (клиентском) и удаленном компьютере (целевом) прослушиватель протокола RDP должен ожидать передачи данных через порт 3389. On both the local (client) computer and the remote (target) computer, the RDP listener should be listening on port 3389. Другие приложения не должны использовать этот порт. No other applications should be using this port.

В точности следуйте инструкциям из этого раздела. Follow this section’s instructions carefully. Неправильное изменение реестра может вызвать серьезные проблемы. Serious problems can occur if the registry is modified incorrectly. Прежде чем редактировать реестр, создайте резервную копию реестра, чтобы вы могли восстановить его в случае ошибки. Before you starty modifying the registry, back up the registry so you can restore it in case something goes wrong.

Чтобы проверить или изменить порт протокола RDP, используйте редактор реестра: To check or change the RDP port, use the Registry Editor:

- Откройте меню Пуск, выберите Выполнить и введите regedt32 в появившемся текстовом поле. Go to the Start menu, select Run, then enter regedt32 into the text box that appears.

- Чтобы подключиться к удаленному компьютеру, в редакторе реестра щелкните Файл и выберите пункт Подключить сетевой реестр. To connect to a remote computer, select File, and then select Connect Network Registry.

- В диалоговом окне Выбор: «Компьютер» введите имя удаленного компьютера, выберите Проверить имена и нажмите кнопку ОК. In the Select Computer dialog box, enter the name of the remote computer, select Check Names, and then select OK.

- Откройте реестр и перейдите к записи HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal ServerWinStations . Open the registry and navigate to HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal ServerWinStations .

- Если PortNumber имеет значение, отличное от 3389, укажите значение 3389. If PortNumber has a value other than 3389, change it to 3389.

Для управления службами удаленного рабочего стола можно использовать другой порт. You can operate Remote Desktop services using another port. Но мы не рекомендуем делать это. However, we don’t recommend you do this. В этой статье не описано, как устранять проблемы, связанные с этим типом конфигурации. This article doesn’t cover how to troubleshoot that type of configuration.

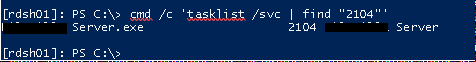

Проверка того, что другое приложение не пытается использовать тот же порт Check that another application isn’t trying to use the same port

Для выполнения этой процедуры используйте экземпляр PowerShell с разрешениями администратора. For this procedure, use a PowerShell instance that has administrative permissions. На локальном компьютере также можно использовать командную строку с разрешениями администратора. For a local computer, you can also use a command prompt that has administrative permissions. Но для этой процедуры используется PowerShell, так как одни и те же командлеты выполняются локально и удаленно. However, this procedure uses PowerShell because the same cmdlets work locally and remotely.

Откройте окно PowerShell. Open a PowerShell window. Чтобы подключиться к удаленному компьютеру, введите Enter-PSSession -ComputerName . To connect to a remote computer, enter Enter-PSSession -ComputerName .

Введите следующую команду: Enter the following command:

Найдите запись для TCP-порта 3389 (или назначенного RDP-порта) с состоянием Ожидает вызова. Look for an entry for TCP port 3389 (or the assigned RDP port) with a status of Listening.

Идентификатор процесса службы или процесса, использующих этот порт, отобразится в столбце «Идентификатор процесса». The process identifier (PID) for the process or service using that port appears under the PID column.

Чтобы определить, какое приложение использует порт 3389 (или назначенный порт протокола RDP), введите следующую команду: To determine which application is using port 3389 (or the assigned RDP port), enter the following command:

Найдите запись для номера процесса, связанного с портом (в выходных данных netstat). Look for an entry for the PID number that is associated with the port (from the netstat output). Службы или процессы, связанные с этим идентификатором процесса, отобразятся в столбце справа. The services or processes that are associated with that PID appear on the right column.

Если порт используется приложением или службой, отличающейся от служб удаленных рабочих столов (TermServ.exe), устранить конфликт можно с помощью одного из следующих методов: If an application or service other than Remote Desktop Services (TermServ.exe) is using the port, you can resolve the conflict by using one of the following methods:

- В настройках такого приложения или службы укажите другой порт (рекомендуется). Configure the other application or service to use a different port (recommended).

- Удалите другое приложение или службу. Uninstall the other application or service.

- В настройках протокола RDP укажите другой порт, а затем перезапустите службы удаленных рабочих столов (не рекомендуется). Configure RDP to use a different port, and then restart the Remote Desktop Services service (not recommended).

Проверка блокировки порта протокола RDP брандмауэром Check whether a firewall is blocking the RDP port

С помощью средства psping проверьте, доступен ли затронутый компьютер через порт 3389. Use the psping tool to test whether you can reach the affected computer by using port 3389.

Перейдите на другой компьютер, на котором такая проблема не возникает, и скачайте psping отсюда: https://live.sysinternals.com/psping.exe. Go to a different computer that isn’t affected and download psping from https://live.sysinternals.com/psping.exe.

Откройте окно командной строки с правами администратора, перейдите в каталог, где установлено средство psping, и введите следующую команду: Open a command prompt window as an administrator, change to the directory in which you installed psping, and then enter the following command:

Проверьте выходные данные команды psping на наличие таких результатов: Check the output of the psping command for results such as the following:

- Подключение к : удаленный компьютер доступен. Connecting to : The remote computer is reachable.

- (0% loss) (0 % потерь): все попытки подключения выполнены успешно. (0% loss): All attempts to connect succeeded.

- The remote computer refused the network connection (Удаленный компьютер отклонил сетевое подключение): удаленный компьютер недоступен. The remote computer refused the network connection: The remote computer is not reachable.

- (100% loss) (100 % потерь): не удалось выполнить подключение. (100% loss): All attempts to connect failed.

Запустите psping на нескольких компьютерах, чтобы проверить возможность подключения к затронутому компьютеру. Run psping on multiple computers to test their ability to connect to the affected computer.

Проверьте, блокирует ли этот компьютер подключения от всех остальных компьютеров, некоторых других компьютеров или только одного компьютера. Note whether the affected computer blocks connections from all other computers, some other computers, or only one other computer.

Рекомендуемые дальнейшие действия: Recommended next steps:

- Попросите сетевых администраторов проверить, пропускает ли сеть трафик RDP к затронутому компьютеру. Engage your network administrators to verify that the network allows RDP traffic to the affected computer.

- Проверьте конфигурации всех брандмауэров между исходными компьютерами и затронутым компьютером (включая брандмауэр Windows на затронутом компьютере). Так вы определите, блокирует ли брандмауэр порт протокола RDP. Investigate the configurations of any firewalls between the source computers and the affected computer (including Windows Firewall on the affected computer) to determine whether a firewall is blocking the RDP port.

—>

При попытке управления сеансом появляется

«Ошибка удаленного управления сеансом».

Без комменатриев, без логов. Просто ошибка и всё тут.

Нужно:

1. Добавить пользователя в Групповой Политике

Конфигурация компьютера — Политики — Административные шаблоны — Система — Удаленный помощник — Настроить предлагаемую удалённую помощь — включить — показать — написать имя пользователя или группу

2. Дать права на управление, они задаются Администрирование/Настройка служб терминалов/свойства RDP-Tcp/Разрешения

http://forum.wtware.ru/viewtopic.php?p=8453

Tags: windows, Server, microsoft, error, ошибка, 2015год, terminalserver, сеанс