Информационная безопасность в самом широком смысле – это совокупность средств защиты информации от случайного или преднамеренного воздействия. Независимо от того, что лежит в основе воздействия: естественные факторы или причины искусственного характера – владелец информации несет убытки.

Принципы информационной безопасности

- Целостность информационных данных означает способность информации сохранять изначальный вид и структуру как в процессе хранения, как и после неоднократной передачи. Вносить изменения, удалять или дополнять информацию вправе только владелец или пользователь с легальным доступом к данным.

- Конфиденциальность – характеристика, которая указывает на необходимость ограничить доступа к информационным ресурсам для определенного круга лиц. В процессе действий и операций информация становится доступной только пользователям, который включены в информационные системы и успешно прошли идентификацию.

- Доступность информационных ресурсов означает, что информация, которая находится в свободном доступе, должна предоставляться полноправным пользователям ресурсов своевременно и беспрепятственно.

- Достоверность указывает на принадлежность информации доверенному лицу или владельцу, который одновременно выступает в роли источника информации.

Обеспечение и поддержка информационной безопасности включают комплекс разноплановых мер, которые предотвращают, отслеживают и устраняют несанкционированный доступ третьих лиц. Меры ИБ направлены также на защиту от повреждений, искажений, блокировки или копирования информации. Принципиально, чтобы все задачи решались одновременно, только тогда обеспечивается полноценная, надежная защита.

Комплексное решение задач информационной безопасности обеспечивает DLP-система. «СёрчИнформ КИБ» контролирует максимальное число каналов передачи данных и предоставляет ИБ-службе компании большой набор инструментов для внутренних расследований.

Особенно остро ставятся основные вопросы об информационном способе защите, когда взлом или хищение с искажением информации потянут за собой ряд тяжелых последствий, финансовых ущербов.

Созданная с помощью моделирования логическая цепочка трансформации информации выглядит следующим образом:

УГРОЖАЮЩИЙ ИСТОЧНИК ⇒ ФАКТОР УЯЗВИМОСТИ СИСТЕМЫ ⇒ ДЕЙСТВИЕ (УГРОЗА БЕЗОПАСНОСТИ) ⇒ АТАКА ⇒ ПОСЛЕДСТВИЯ

Разновидности угроз информационной безопасности

Угрозой информации называют потенциально возможное влияние или воздействие на автоматизированную систему с последующим нанесением убытка чьим-то потребностям.

На сегодня существует более 100 позиций и разновидностей угроз информационной системе. Важно проанализировать все риски с помощью разных методик диагностики. На основе проанализированных показателей с их детализацией можно грамотно выстроить систему защиты от угроз в информационном пространстве.

Классификация уязвимостей систем безопасности

Угрозы информационной безопасности проявляются не самостоятельно, а через возможное взаимодействие с наиболее слабыми звеньями системы защиты, то есть через факторы уязвимости. Угроза приводит к нарушению деятельности систем на конкретном объекте-носителе.

Основные уязвимости возникают по причине действия следующих факторов:

- несовершенство программного обеспечения, аппаратной платформы;

- разные характеристики строения автоматизированных систем в информационном потоке;

- часть процессов функционирования систем является неполноценной;

- неточность протоколов обмена информацией и интерфейса;

- сложные условия эксплуатации и расположения информации.

Чаще всего источники угрозы запускаются с целью получения незаконной выгоды вследствие нанесения ущерба информации. Но возможно и случайное действие угроз из-за недостаточной степени защиты и массового действия угрожающего фактора.

Существует разделение уязвимостей по классам, они могут быть:

- объективными;

- случайными;

- субъективными.

Если устранить или как минимум ослабить влияние уязвимостей, можно избежать полноценной угрозы, направленной на систему хранения информации.

Объективные уязвимости

Этот вид напрямую зависит от технического построения оборудования на объекте, требующем защиты, и его характеристик. Полноценное избавление от этих факторов невозможно, но их частичное устранение достигается с помощью инженерно-технических приемов, следующими способами:

1. Связанные с техническими средствами излучения:

- электромагнитные методики (побочные варианты излучения и сигналов от кабельных линий, элементов техсредств);

- звуковые варианты (акустические или с добавлением вибросигналов);

- электрические (проскальзывание сигналов в цепочки электрической сети, по наводкам на линии и проводники, по неравномерному распределению тока).

2. Активизируемые:

- вредоносные ПО, нелегальные программы, технологические выходы из программ, что объединяется термином «программные закладки»;

- закладки аппаратуры – факторы, которые внедряются напрямую в телефонные линии, в электрические сети или просто в помещения.

3. Те, что создаются особенностями объекта, находящегося под защитой:

- расположение объекта (видимость и отсутствие контролируемой зоны вокруг объекта информации, наличие вибро- или звукоотражающих элементов вокруг объекта, наличие удаленных элементов объекта);

- организация каналов обмена информацией (применение радиоканалов, аренда частот или использование всеобщих сетей).

4. Те, что зависят от особенностей элементов-носителей:

- детали, обладающие электроакустическими модификациями (трансформаторы, телефонные устройства, микрофоны и громкоговорители, катушки индуктивности);

- вещи, подпадающие под влияние электромагнитного поля (носители, микросхемы и другие элементы).

Случайные уязвимости

Эти факторы зависят от непредвиденных обстоятельств и особенностей окружения информационной среды. Их практически невозможно предугадать в информационном пространстве, но важно быть готовым к их быстрому устранению. Устранить такие неполадки можно с помощью проведения инженерно-технического разбирательства и ответного удара, нанесенного угрозе информационной безопасности:

1. Сбои и отказы работы систем:

- вследствие неисправности технических средств на разных уровнях обработки и хранения информации (в том числе и тех, что отвечают за работоспособность системы и за контроль доступа к ней);

- неисправности и устаревания отдельных элементов (размагничивание носителей данных, таких как дискеты, кабели, соединительные линии и микросхемы);

- сбои разного программного обеспечения, которое поддерживает все звенья в цепи хранения и обработки информации (антивирусы, прикладные и сервисные программы);

- перебои в работе вспомогательного оборудования информационных систем (неполадки на уровне электропередачи).

2. Ослабляющие информационную безопасность факторы:

- повреждение коммуникаций вроде водоснабжения или электроснабжения, а также вентиляции, канализации;

- неисправности в работе ограждающих устройств (заборы, перекрытия в здании, корпуса оборудования, где хранится информация).

Субъективные уязвимости

Этот подвид в большинстве случаев представляет собой результат неправильных действий сотрудников на уровне разработки систем хранения и защиты информации. Поэтому устранение таких факторов возможно при помощи методик с использованием аппаратуры и ПО:

1. Неточности и грубые ошибки, нарушающие информационную безопасность:

- на этапе загрузки готового программного обеспечения или предварительной разработки алгоритмов, а также в момент его использования (возможно во время ежедневной эксплуатации, во время ввода данных);

- на этапе управления программами и информационными системами (сложности в процессе обучения работе с системой, настройки сервисов в индивидуальном порядке, во время манипуляций с потоками информации);

- во время пользования технической аппаратурой (на этапе включения или выключения, эксплуатации устройств для передачи или получения информации).

2. Нарушения работы систем в информационном пространстве:

- режима защиты личных данных (проблему создают уволенные работники или действующие сотрудники в нерабочее время, они получают несанкционированный доступ к системе);

- режима сохранности и защищенности (во время получения доступа на объект или к техническим устройствам);

- во время работы с техустройствами (возможны нарушения в энергосбережении или обеспечении техники);

- во время работы с данными (преобразование информации, ее сохранение, поиск и уничтожение данных, устранение брака и неточностей).

Ранжирование уязвимостей

Каждая уязвимость должна быть учтена и оценена специалистами. Поэтому важно определить критерии оценки опасности возникновения угрозы и вероятности поломки или обхода защиты информации. Показатели подсчитываются с помощью применения ранжирования. Среди всех критериев выделяют три основных:

- Доступность – это критерий, который учитывает, насколько удобно источнику угроз использовать определенный вид уязвимости, чтобы нарушить информационную безопасность. В показатель входят технические данные носителя информации (вроде габаритов аппаратуры, ее сложности и стоимости, а также возможности использования для взлома информационных систем неспециализированных систем и устройств).

- Фатальность – характеристика, которая оценивает глубину влияния уязвимости на возможности программистов справиться с последствиями созданной угрозы для информационных систем. Если оценивать только объективные уязвимости, то определяется их информативность – способность передать в другое место полезный сигнал с конфиденциальными данными без его деформации.

- Количество – характеристика подсчета деталей системы хранения и реализации информации, которым присущ любой вид уязвимости в системе.

Каждый показатель можно рассчитать как среднее арифметическое коэффициентов отдельных уязвимостей. Для оценки степени опасности используется формула. Максимальная оценка совокупности уязвимостей – 125, это число и находится в знаменателе. А в числителе фигурирует произведение из КД, КФ и КК.

Чтобы узнать информацию о степени защиты системы точно, нужно привлечь к работе аналитический отдел с экспертами. Они произведут оценку всех уязвимостей и составят информационную карту по пятибалльной системе. Единица соответствует минимальной возможности влияния на защиту информации и ее обход, а пятерка отвечает максимальному уровню влияния и, соответственно, опасности. Результаты всех анализов сводятся в одну таблицу, степень влияния разбивается по классам для удобства подсчета коэффициента уязвимости системы.

Чтобы узнать информацию о степени защиты системы точно, нужно привлечь к работе аналитический отдел с экспертами. Они произведут оценку всех уязвимостей и составят информационную карту по пятибалльной системе. Единица соответствует минимальной возможности влияния на защиту информации и ее обход, а пятерка отвечает максимальному уровню влияния и, соответственно, опасности. Результаты всех анализов сводятся в одну таблицу, степень влияния разбивается по классам для удобства подсчета коэффициента уязвимости системы.

Какие источники угрожают информационной безопасности?

Если описывать классификацию угроз, которые обходят защиту информационной безопасности, то можно выделить несколько классов. Понятие классов обязательно, ведь оно упрощает и систематизирует все факторы без исключения. В основу входят такие параметры, как:

1. Ранг преднамеренности совершения вмешательства в информационную систему защиты:

- угроза, которую вызывает небрежность персонала в информационном измерении;

- угроза, инициатором которой являются мошенники, и делают они это с целью личной выгоды.

2. Характеристики появления:

- угроза информационной безопасности, которая провоцируется руками человека и является искусственной;

- природные угрожающие факторы, неподконтрольные информационным системам защиты и вызывающиеся стихийными бедствиями.

3. Классификация непосредственной причины угрозы. Виновником может быть:

- человек, который разглашает конфиденциальную информацию, орудуя с помощью подкупа сотрудников компании;

- природный фактор, приходящий в виде катастрофы или локального бедствия;

- программное обеспечение с применением специализированных аппаратов или внедрение вредоносного кода в техсредства, что нарушает функционирование системы;

- случайное удаление данных, санкционированные программно-аппаратные фонды, отказ в работе операционной системы.

4. Степень активности действия угроз на информационные ресурсы:

- в момент обрабатывания данных в информационном пространстве (действие рассылок от вирусных утилит);

- в момент получения новой информации;

- независимо от активности работы системы хранения информации (в случае вскрытия шифров или криптозащиты информационных данных).

Существует еще одна классификация источников угроз информационной безопасности. Она основана на других параметрах и также учитывается во время анализа неисправности системы или ее взлома. Во внимание берется несколько показателей.

Классификация угроз

| Состояние источника угрозы |

|

| Степень влияния |

|

| Возможность доступа сотрудников к системе программ или ресурсов |

|

| Способ доступа к основным ресурсам системы |

|

| Размещение информации в системе |

|

При этом не стоит забывать о таких угрозах, как случайные и преднамеренные. Исследования доказали, что в системах данные регулярно подвергаются разным реакциям на всех стадиях цикла обработки и хранения информации, а также во время функционирования системы.

В качестве источника случайных реакций выступают такие факторы, как:

- сбои в работе аппаратуры;

- периодические шумы и фоны в каналах связи из-за воздействия внешних факторов (учитывается пропускная способность канала, полоса пропуска);

- неточности в программном обеспечении;

- ошибки в работе сотрудников или других служащих в системе;

- специфика функционирования среды Ethernet;

- форс-мажоры во время стихийных бедствий или частых отключений электропитания.

Для контроля событий в программных и аппаратных источниках удобно использовать SIEM-систему. «СёрчИнформ SIEM» обрабатывает поток событий, выявляет угрозы и собирает результаты в едином интерфейсе, что ускоряет внутренние расследования.

Погрешности в функционировании программного обеспечения встречаются чаще всего, а в результате появляется угроза. Все программы разрабатываются людьми, поэтому нельзя устранить человеческий фактор и ошибки. Рабочие станции, маршрутизаторы, серверы построены на работе людей. Чем выше сложность программы, тем больше возможность раскрытия в ней ошибок и обнаружения уязвимостей, которые приводят к угрозам информационной безопасности.

Часть этих ошибок не приводит к нежелательным результатам, например, к отключению работы сервера, несанкционированному использованию ресурсов, неработоспособности системы. Такие платформы, на которых была похищена информация, могут стать площадкой для дальнейших атак и представляют угрозу информационной безопасности.

Чтобы обеспечить безопасность информации в таком случае, требуется воспользоваться обновлениями. Установить их можно с помощью паков, выпускаемых разработчиками. Установление несанкционированных или нелицензионных программ может только ухудшить ситуацию. Также вероятны проблемы не только на уровне ПО, но и в целом связанные с защитой безопасности информации в сети.

Преднамеренная угроза безопасности информации ассоциируется с неправомерными действиями преступника. В качестве информационного преступника может выступать сотрудник компании, посетитель информационного ресурса, конкуренты или наемные лица. Причин для совершения преступления может быть несколько: денежные мотивы, недовольство работой системы и ее безопасностью, желание самоутвердиться.

Есть возможность смоделировать действия злоумышленника заранее, особенно если знать его цель и мотивы поступков:

- Человек владеет информацией о функционировании системы, ее данных и параметрах.

- Мастерство и знания мошенника позволяют ему действовать на уровне разработчика.

- Преступник способен выбрать самое уязвимое место в системе и свободно проникнуть к информации, стать угрозой для нее.

- Заинтересованным лицом может быть любой человек, как свой сотрудник, так и посторонний злоумышленник.

Например, для работников банков можно выделить такие намеренные угрозы, которые можно реализовать во время деятельности в учреждении:

- Ознакомление сотрудников предприятия с информацией, недоступной для них.

- Личные данные людей, которые не трудятся в данном банке.

- Программные закладки с угрозами в информационную систему.

- Копирование программного обеспечения и данных без предварительного разрешения в личных целях.

- Кража распечатанной информации.

- Воровство электронных носителей информации.

- Умышленное удаление информации с целью скрытия фактов.

- Совершение локальной атаки на информационную систему.

- Отказы от возможного контроля удаленного доступа или отрицание факта получения данных.

- Удаление банковских данных самовольно из архива.

- Несанкционированная коррекция банковских отчетов лицом, не составляющим отчет.

- Изменение сообщений, которые проходят по путям связей.

- Самовольное уничтожение данных, которые повредились вследствие вирусной атаки.

Конкретные примеры нарушения защиты информации и доступа к данным

Несанкционированный доступ – один из самых «популярных» методов компьютерных правонарушений. То есть личность, совершающая несанкционированный доступ к информации человека, нарушает правила, которые зафиксированы политикой безопасности. При таком доступе открыто пользуются погрешностями в системе защиты и проникают к ядру информации. Некорректные настройки и установки методов защиты также увеличивают возможность несанкционированного доступа. Доступ и угроза информационной безопасности совершаются как локальными методами, так и специальными аппаратными установками.

С помощью доступа мошенник может не только проникнуть к информации и скопировать ее, но и внести изменения, удалить данные. Делается это с помощью:

- перехвата косвенных электромагнитных излечений от аппаратуры или ее элементов, от каналов связи, электропитания или сеток заземления;

- технологических панелей регулировки;

- локальных линий доступа к данным (терминалы администраторов системы или сотрудников);

- межсетевых экранов;

- методов обнаружения ошибок.

Из всего разнообразия методов доступа и угроз информации можно условно выделить основные преступления:

- Перехват паролей;

- «Маскарад»;

- Незаконное пользование привилегиями.

Перехват паролей – распространенная методика доступа, с которой сталкивалось большинство сотрудников и тех, кто занимается обеспечением информационной безопасности. Это мошенничество возможно с участием специальных программ, которые имитируют на экране монитора окошко для ввода имени и пароля. Введенные данные попадают в руки злоумышленника, и далее на дисплее появляется сообщение о неправильной работе системы. Затем возможно повторное всплывание окошка авторизации, после чего данные снова попадают в руки перехватчика информации, и так обеспечивается полноценный доступ к системе, возможно внесение собственных изменений. Есть и другие методики перехвата пароля, поэтому стоит пользоваться шифрованием паролей во время передачи, а сделать это можно с помощью специальных программ или RSA.

Способ угрозы информации «Маскарад» во многом является продолжением предыдущей методики. Суть заключается в действиях в информационной системе от лица другого человека в сети компании. Существуют такие возможности реализации планов злоумышленников в системе:

- Передача ложных данных в системе от имени другого человека.

- Попадание в информационную систему под данными другого сотрудника и дальнейшее совершение действий (с предварительным перехватом пароля).

Особенно опасен «Маскарад» в банковских системах, где манипуляции с платежами приводят компанию в убыток, а вина и ответственность накладываются на другого человека. Кроме того, страдают клиенты банка.

Незаконное использование привилегий – название разновидности хищения информации и подрыва безопасности информационной системы говорит само за себя. Именно администраторы наделены максимальным списком действий, эти люди и становятся жертвами злоумышленников. При использовании этой тактики происходит продолжение «маскарада», когда сотрудник или третье лицо получает доступ к системе от имени администратора и совершает незаконные манипуляции в обход системы защиты информации.

Но есть нюанс: в этом варианте преступления нужно перехватить список привилегий из системы предварительно. Это может случиться и по вине самого администратора. Для этого требуется найти погрешность в системе защиты и проникнуть в нее несанкционированно.

Угроза информационной безопасности может осуществляться на умышленном уровне во время транспортировки данных. Это актуально для систем телекоммуникаций и информационных сеток. Умышленное нарушение не стоит путать с санкционированными модификациями информации. Последний вариант выполняется лицами, у которых есть полномочия и обоснованные задачи, требующие внесения изменений. Нарушения приводят к разрыву системы или полному удалению данных.

Существует также угроза информационной безопасности, которая нарушает конфиденциальность данных и их секретность. Все сведения получает третье лицо, то есть посторонний человек без права доступа. Нарушение конфиденциальности информации имеет место всегда при получении несанкционированного доступа к системе.

Угроза защите безопасности информации может нарушить работоспособность компании или отдельного сотрудника. Это ситуации, в которых блокируется доступ к информации или ресурсам ее получения. Один сотрудник создает намеренно или случайно блокирующую ситуацию, а второй в это время натыкается на блокировку и получает отказ в обслуживании. Например, сбой возможен во время коммутации каналов или пакетов, а также угроза возникает в момент передачи информации по спутниковым системам. Их относят к первичным или непосредственным вариантам, поскольку создание ведет к прямому воздействию на данные, находящиеся под защитой.

Выделяют такие разновидности основных угроз безопасности информации в локальных размерах:

- Компьютерные вирусы, нарушающие информационную безопасность. Они оказывают воздействие на информационную систему одного компьютера или сети ПК после попадания в программу и самостоятельного размножения. Вирусы способны остановить действие системы, но в основном они действуют локально;

- «Черви» – модификация вирусных программ, приводящая информационную систему в состояние блокировки и перегрузки. ПО активируется и размножается самостоятельно, во время каждой загрузки компьютера. Происходит перегрузка каналов памяти и связи;

- «Троянские кони» – программы, которые внедряются на компьютер под видом полезного обеспечения. Но на самом деле они копируют персональные файлы, передают их злоумышленнику, разрушают полезную информацию.

Даже защитная система компьютера представляет собой ряд угроз защите безопасности. Поэтому программистам необходимо учитывать угрозу осмотра параметров системы защиты. Иногда угрозой могут стать и безобидные сетевые адаптеры. Важно предварительно установить параметры системы защиты, ее характеристики и предусмотреть возможные пути обхода. После тщательного анализа можно понять, какие системы требуют наибольшей степени защищенности (акцент на уязвимостях).

Раскрытие параметров системы защиты относят к непрямым угрозам безопасности. Дело в том, что раскрытие параметров не даст реализовать мошеннику свой план и скопировать информацию, внести в нее изменения. Злоумышленник только поймет, по какому принципу нужно действовать и как реализовать прямую угрозу защиты безопасности информации.

На крупных предприятиях методами, защищающими информационную безопасность, должна заведовать специальная служба безопасности компании. Ее сотрудники должны искать способы воздействия на информацию и устранять всевозможные прорывы злоумышленников. По локальным актам разрабатывается политика безопасности, которую важно строго соблюдать. Стоит обратить внимание и на исключение человеческого фактора, а также поддерживать в исправности все технические средства, связанные с безопасностью информации.

Наносимый ущерб

Степени и проявления ущерба могут быть разными:

- Моральный и материальный ущерб, нанесенный физическим лицам, чья информация была похищена.

- Финансовый ущерб, нанесенный мошенником в связи с затратами на восстановление систем информации.

- Материальные затраты, связанные с невозможностью выполнения работы из-за перемен в системе защиты информации.

- Моральный ущерб, связанный с деловой репутацией компании или повлекший нарушения взаимоотношений на мировом уровне.

Возможность причинения ущерба есть у лица, которое совершило правонарушение (получило несанкционированный доступ к информации, или произошел взлом систем защиты). Также ущерб может быть нанесен независимо от субъекта, обладающего информацией, а вследствие внешних факторов и воздействий (техногенных катастроф, стихийных бедствий). В первом случае вина ложится на субъекта, а также определяется состав преступления и выносится наказание посредством судебного разбирательства.

Возможно совершение деяния:

- с преступным умыслом (прямым или косвенным);

- по неосторожности (без умышленного причинения вреда).

Ответственность за правонарушение по отношению к информационным системам выбирается согласно действующему законодательству страны, в частности, по уголовному кодексу в первом случае. Если преступление совершено по неосторожности, а ущерб нанесен в малых размерах, то ситуацию рассматривает гражданское, административное или арбитражное право.

Ущербом информационного пространства считаются невыгодные для собственника (в данном случае информации) последствия, связанные с потерей материального имущества. Последствия проявляются в результате правонарушения. Выразить ущерб информационным системам можно в виде уменьшения прибыли или ее недополучения, что расценивается как упущенная выгода.

Главное, вовремя обратиться в суд и выяснить состав преступления. Ущерб нужно классифицировать согласно правовым актам и доказать его в судебном процессе, а еще важно выявить размер деяния личностей, размер их наказания на основе законодательства. Такими преступлениями и безопасностью чаще всего занимается киберполиция или служба безопасности страны в зависимости от объема и значимости вмешательства в информацию.

Этап защиты информации сегодня считается самым актуальным и требуется любому предприятию. Защищать нужно не только ПК, но и все техустройства, контактирующие с информацией. Все данные могут стать оружием в руках злоумышленников, поэтому конфиденциальность современных IT-систем должна находиться на высшем уровне.

Одновременное использование DLP- и SIEM-систем решает задачу защиты данных более эффективно. Испытать программы на практике можно во время бесплатного 30-дневного триала. Узнать детали…

Задержки у атакующей информационную безопасность стороны возможны только в связи с прохождением системы защиты. Абсолютных способов обезопасить себя от угроз не существует, поэтому информационную систему защиты требуется всегда усовершенствовать, поскольку мошенники тоже усовершенствуют свои методики. Пока не придуман универсальный способ, который подходит каждому и дает стопроцентную защиту. Важно остановить проникновение злоумышленников на раннем уровне.

ПОПРОБУЙТЕ «СЁРЧИНФОРМ КИБ»!

Полнофункциональное ПО без ограничений по пользователям и функциональности.

Информационная безопасность (ИБ) – это защищенность данных от негативных воздействий, которые могут нанести урон. Для обеспечения ИБ применяются методы защиты информации.

Вопрос: Как отразить в учете организации (пользователя) приобретение неисключительных прав на использование программы для ЭВМ (средств криптографической защиты информации) на условиях простой (неисключительной) лицензии? Лицензионный договор с лицензиаром (правообладателем) заключен в виде договора присоединения.

Посмотреть ответ

Базовые элементы информационной безопасности

Рассмотрим основные составляющие информационной безопасности:

- Доступность. Предполагает доступ субъектов к необходимой информации. Под субъектами понимаются компании, которые имеют право на доступ к соответствующим данным.

- Целостность. Сведения должны быть защищены от незаконного видоизменения, порчи.

- Конфиденциальность. Предполагает защищенность от несанкционированного доступа к данным.

Категории относятся как к самой информации, так и к инфраструктуре, с помощью которой хранятся сведения.

Как организации защитить свою конфиденциальную информацию?

Разновидности угроз информационной безопасности

Угроза – это то, что может нанести урон ИБ. Ситуация, предполагающая угрозу, называется атакой. Лицо, которое наносит атаку ИБ, – это злоумышленник. Также существуют потенциальные злоумышленники. Это лица, от которых может исходить угроза.

Угрозы доступности

Частая угроза доступности – это непредумышленные ошибки лиц, работающих с информационной системой. К примеру, это может быть введение неверных данных, системные ошибки. Случайные действия сотрудников могут привести к потенциальной угрозе. То есть из-за них формируются уязвимые места, привлекательные для злоумышленников. Это наиболее распространенная угроза информационной безопасности. Методами защиты являются автоматизация и административный контроль.

Рассмотрим подробнее источники угроз доступности:

- Нежелание обучаться работе с информационными системами.

- Отсутствие у сотрудника необходимой подготовки.

- Отсутствие техподдержки, что приводит к сложностям с работой.

- Умышленное или неумышленное нарушение правил работы.

- Выход поддерживающей инфраструктуры из обычного режима (к этому может привести, к примеру, превышение числа запросов).

- Ошибки при переконфигурировании.

- Отказ ПО.

- Нанесение вреда различным частям инфраструктуры (к примеру, проводам, ПК).

Большая часть угроз относится к самим сведениям. Однако вред может быть также нанесен инфраструктуре. К примеру, это могут быть сбои в работе связи, систем кондиционирования, нанесение вреда помещениям.

Как предотвратить разглашение конфиденциальной информации контрагентами?

Угрозы целостности

Центральная угроза целостности – это воровство и подлоги. Возникают они вследствие действий сотрудников компании. Согласно данным издания USA Today, в 1992 году вследствие рассматриваемых причин был нанесен совокупный ущерб в размере 882 000 000 долларов. Рассмотрим примеры источников угроз:

- Ввод неправильных данных.

- Изменение сведений.

- Подделка заголовка.

- Подделка всего текста письма.

- Отказ от исполненных действий.

- Дублирование информации.

- Внесение дополнительных сведений.

Внимание! Угроза нарушения целостности касается и данных, и самих программ.

Базовые угрозы конфиденциальности

Базовая угроза конфиденциальности – это использование паролей злоумышленниками. Благодаря знанию паролей заинтересованные лица могут получить доступ к конфиденциальным сведениям. Источники угрозы конфиденциальности:

- Использование многоразовых паролей с сохранением их на источниках, к которым могут получить доступ злоумышленники.

- Использование одних и тех же паролей в различных системах.

- Размещение информации в среде, которая не обеспечивает конфиденциальность.

- Использование злоумышленниками технических средств. К примеру, прослушивающие устройства, специальные программы, фиксирующие введенный пароль.

- Выставки, на которых презентуется оборудование с конфиденциальными сведениями.

- Хранение сведений на резервных носителях.

- Распространение информации по множеству источников, что приводит к перехвату сведений.

- Оставление ноутбуков без присмотра.

- Злоупотребление полномочиями (возможно при обслуживании инфраструктуры системным администратором).

Суть угрозы конфиденциальности кроется в том, что злоумышленник получает доступ к данным в момент наибольшей их неуязвимости.

Методы защиты информации

Методы защиты, как правило, используются в совокупности.

Инструменты организационно-правовой защиты

Основным инструментом организационно-правовой защиты являются различные организационные мероприятия, осуществляемые в процессе формирования инфраструктуры, с помощью которой хранится информация. Данные инструменты применяются на этапе возведения зданий, их ремонта, проектирования систем. К инструментам организационно-правовой защиты относятся международные договоры, различные официальные стандарты.

Инструменты инженерно-технической защиты

Инженерно-технические средства – это различные объекты, обеспечивающие безопасность. Их наличие обязательно нужно предусмотреть при строительстве здания, аренде помещения. Инженерно-технические инструменты обеспечивают такие преимущества, как:

- Защита помещения компании от действий злоумышленников.

- Защита хранилищ информации от действий заинтересованных лиц.

- Защита от удаленного видеонаблюдения, прослушивания.

- Предотвращение перехвата сведений.

- Создание доступа сотрудников в помещение компании.

- Контроль над деятельностью сотрудников.

- Контроль над перемещением работников на территории компании.

- Защита от пожаров.

- Превентивные меры против последствий стихийных бедствий, катаклизмов.

Все это – базовые меры безопасности. Они не обеспечат полную конфиденциальность, однако без них невозможна полноценная защита.

Криптографические инструменты защиты

Шифрование – базовый метод защиты. При хранении сведений в компьютере используется шифрование. Если данные передаются на другое устройство, применяются шифрованные каналы. Криптография – это направление, в рамках которого используется шифрование. Криптография используется в следующих целях:

- Защита конфиденциальности сведений, которые передаются по открытым каналам.

- Возможность подтверждения подлинности сведений, которые передаются по различным каналам.

- Обеспечение конфиденциальности сведений в том случае, если они размещены на открытых носителях.

- Сохранение целостности данных при их передаче и хранении.

- Подтверждение отправки сообщения с информацией.

- Защита ПО от несанкционированного применения и копирования.

КСТАТИ! Криптография – это более продвинутый метод обеспечения защиты сведений.

Программно-аппаратные инструменты для защиты сведений

Программно-аппаратные инструменты включены в состав технических средств. К примеру, это могут быть:

- Инструменты для ввода сведений, нужных для идентификации (идентификация по отпечаткам пальцев, магнитные и пластиковые карты доступа).

- Инструменты для шифрования данных.

- Оборудование, предупреждающее несанкционированное использование систем (к примеру, электронные звонки, блокираторы).

- Инструменты для уничтожения сведений на носителях.

- Сигнализация, срабатывающая при попытках несанкционированных манипуляций.

В качестве этих инструментов могут выбираться разные программы. Предназначаются они для идентификации пользователей, ограничения доступа, шифрования. Для полноценной защиты применяются и аппаратные, и программные инструменты. Комплекс мер обеспечивает наивысшую степень защиты. Однако руководитель должен помнить, что добиться стопроцентной защиты невозможно. Всегда остаются слабые места, которые нужно выявлять.

Пашков Николай Николаевич1, Дрозд Владимир Григорьевич2

1Карагандинский экономический университет Казпотребсоюза, магистрант, кафедра Информационные системы

2Карагандинский экономический университет Казпотребсоюза, кандидат экономических наук, доцент, кафедра «Информационные вычислительные системы»

Аннотация

Авторами статьи проводится анализ рисков информационной безопасности и оценка эффективности защиты информационной системы предприятия с целью обнаружения, предупреждения и оценки последствий негативных угроз на систему. Актуальность написания научной статьи возникла с участившимися случаями хищения информации, с целью причинения вреда информационным ресурсами предприятия. В статье рассмотрены проблемы надёжности и эффективности защиты информационных ресурсов системы, от угроз, которые негативно влияющие на работоспособность системы.

Библиографическая ссылка на статью:

Пашков Н.Н., Дрозд В.Г. Анализ рисков информационной безопасности и оценка эффективности систем защиты информации на предприятии // Современные научные исследования и инновации. 2020. № 1 [Электронный ресурс]. URL: https://web.snauka.ru/issues/2020/01/90380 (дата обращения: 23.01.2023).

Актуальность исследования

Разбор рисков информационной безопасности позволяет открыть критические факторы, оказывающие отрицательное влияние на бизнес-процессы предприятия, и принимать меры для их устранения или минимизация негативного воздействия. Особо важно знать на какой стадии развития находится информационная система организации, она обязана отвечать установленному комплексу требований к обеспечению информационной безопасности. Определение требования к обеспечению защиты, по определёнными областям системы. Так же возможно использования имеющихся систем обеспечивающие должную информационную безопасности на должном уровне и отвечающая запросам организации.

Цель исследования

Цель проведения оценки риска состоит в том, чтобы определить риск утечки информации из корпоративной сети предприятия. Процесс оценки риска проводится в два этапа. На первом этапе определяют границы сети для анализа и детальному конфигурированию уровни опасности угрозы. На втором этапе проводится анализ риска. Анализ риска разделяется на идентификацию ценностей угроз и уязвимых мест, проведение оценки вероятности и измерения риска. Значения ресурсов, значимости уязвимостей и угроз, эффективности средств защиты определяются как количественными методами, к примеру, при определении стоимости характеристик, так и качественными учитывающие штатные или внешние воздействие среды.

Задача исследования

Комплексная система, обеспечивающая защиту ИС на предприятии, должна иметь в виду таковые цели как предупреждение кражи, утечки, потери, модифицирования. Фальсификации информации, отведение противоправных поступков по искоренению, видоизменению, искривлению, имитированию, снятию с блокировки информации, а также предупреждению прочих противопоказанных вторжений в информационные ресурсы и информационные системы.

Проведение анализа рисков для каждой организации индивидуален. Индивидуальность, один из основных параметров, которые оценивает размер ущерба. Ведь индивидуальность связана с информационными ресурсами и с оценкой важности, которая уникальна у каждого предприятия.

В процесс проведения анализа рисков входит определение того что необходимо защищать в первую очередь и какими методами, с учётом рассмотрения всех возможных рисков, сортировать их в зависимости от потенциального размера ущерба. Данный процесс состоит из множества экономических решений. [1, c.46]

Ниже будут представлены требования к специалисту, который производит оценку рисков на основе британского стандарта BS 7799:3 «Руководство по управлению рисками ИБ» и ISO/IEC 27005:2008 «Информационная технология»:

— Знание бизнеса и готовность принятия данный уровень риска в процессе.

— Знание концепции риска

— Способность проведения аналитический действий

— Понимание уязвимостей и угроз

— Коммуникабельность

— Знание типов контрольных механизмов ИБ

— Способность находить необходимые контактные лица

Из предложенного этого списка, умение оперировать уязвимостями и угрозами не занимает первое место и не является основным навыком.

Проведение анализа рисков в сфере ИБ может быть количественным и качественным. Количественный анализ более точнее, что позволяет получить точные значения рисков, но проведение такого анализа занимает большее количество времени, что не оправдано. Уровень качественного анализа отличается в разных методам оценка, но всё сводится к тому, чтобы выявить самые серьёзные угрозы. [2, c.35]

Самым трудными аспектом, который влияет на увеличение стоимости работ по анализу рисков, оказывается необходимость знание бизнеса. К сожалению, подразделения ИТ и безопасности, находящихся внутри организации, не всегда обладают достаточными знаниями. Очень важно определить, как будут выполняться работы по оценке рисков силами сотрудников организации или специалистами.

В задачи сотрудников отдела ИБ входят обязанности оповещения руководящих лиц организации о имеющихся и потенциальных угрозах. Отчёты должны сопровождаться аналитическими выкладками, показателями, фактами. Это самый эффективный метод довести информацию до глав предприятия.

Анализ рисков состоит в том, чтобы определить имеющиеся риски и оценить из величины.

Процесс анализа предусматривает решение следующих задач:

1. Определение основных ресурсов ИС.

2. Определение Важности различных ресурсов для организации

3. Идентификация имеющихся угроз и уязвимостей безопасности, возможные осуществления угроз.

4. Расчёт рисков, связанных с реализацией угроз безопасности.

Средства ИС выделяются на следующие категории:

• Ресурсы ИС

• Программное обеспечение

• Техническое обеспечение (сетевое оборудование, сервера, дата центр, рабочие компьютеры и.т.п)

• Человеко-ресурсы

В выше перечисленных категориях ресурсы так же делятся на классы и подклассы.

Необходимость, а также стоимость ресурса определяется на основе величины ущерба, наносимого в случае нарушения конфиденциальности, целостности или доступности ресурса. К примеру, обычно рассматриваются следующие разновидности ущерба:

• Информация была раскрыта, удалена, модифицирована или стала недоступной для использования

• Оборудование была подвергнута к разрушению или техническому повреждению

• Нарушение работоспособности программного обеспечения

Так же ущерб может быть нанесён в результате целенаправленных хакерских атак или следующих видов угроз безопасности ИС:

• ситуации стихийного бедствия (наводнение или затопление оборудование, землетрясение и.т.п)

• Удалённые или локальные атаки на ресурсы ИС

• Умышленные действия или совершение ошибок в процессе работы персонала организации.

• Сбои работы в системе, вызванные неправильной работы программного обеспечения или неисправности оборудования

Величина риска определяется на основе стоимости ресурса, вероятность угрозы и величина уязвимости определяется по формуле:

Стоимость ресурса * Вероятность угрозы = Величина уязвимости

Основная цель управления рисками состоит в выборе обоснованного комплекса мер, позволяющих снизить уровень рисков нанесения угрозы до минимального уровня. Затраты на реализацию должна не должна превышать величину возможного ущерба. Отличию между величиной возможного ущерба и реализации контрмер должна быть противоположной вероятности причинения ущерба. [3, c.195]

Метод на основании анализа информационных рисков организации наиболее значимые для обеспечения безопасности ИС, это значит, что эффективно управлять ИБ организации позволяет только после проведения анализа риска. Для начала проведения работ по анализу риска нужно определить, что именно следует защитить на предприятии, какие области ИС подвержены высокому риску несанкционированной атаке. Анализ риска проводится, основываясь на непосредственные цели и задачи по защите определённого вида конфиденциальной информации. Самая из важнейших задач в рамках обеспечения защиты информации является обеспечение её доступности и целостности. Но не стоит забывать, что нарушение целостности может произойти и от непреднамеренных действий пользователей системы, но и по ряду других причин:

• Технический сбой, ведущий к потере или искажению информации

• Физическое воздействие (наводнение, землетрясение и других стихийных бедствий)

• Ошибки программных продуктов

При проведении анализа риска разрабатываются:

• Общий план или стратегия проведений операций против нарушителей.

• Предположительные способы проводимых атак комплексную систему защиты и обработки информации

• План осуществления противоправных действий против хакерских атак

• Технические характеристики каналов связи утечки информации.

• Тип нарушения

• Способы оценки ИБ

Для того что бы разработать надёжную комплексную систему защиты информации предприятия необходимо:

• Определить все возможные угрозы защиты, которые могут привести несанкционированной атаке

• Дать оценку последствий проявлений угроз

• Разработать необходимые методы и средства защиты учитывая нормативные требования нормативных документов.

• Экономическая целесообразность, бесконфликтность, совместимость с используемым ПО.

• Оценка эффективности выбранного метода и средств защиты

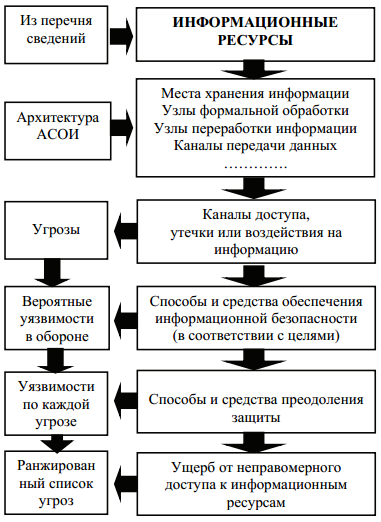

Анализ риска проводится строго следующей методике, по сценарию которая изображена на рисунке 1.

На данном изображении представлены 6 этапов проведения анализа рисков. При выполнении первого и второго этапа определяются сведения, в которые разрабатываются для организации коммерческую тайну и которые следует защищать.

На третьем этап анализа риска производится построение каналов доступа, воздействия или каналов утечки на ресурсы ИС. Каждый канал связи имеются уязвимости и требуют применения средств недопущения несанкционированного доступа к информации.

Четвертый этап — это разработка методов защиты всех уязвимых точек доступа, любая имеющаяся уязвимость может неблагоприятно сказаться на защищённость системы.

Пятый этап – на основе всех известных и имеющихся данных, методов, средств, определяются вероятности осуществлении угроз на все имеющиеся уязвимых точек атак.

Заключительным шестым этапом проводится оценка нанесённого ущерба предприятия в ходе реализации атак, который с оценками уязвимости позволяет получить сгруппированный список угроз ИС. Конечным выводом выполненной работы отображаются в виде, приятного для восприятия и выработки решений. Но при этом каждый ресурс ИС может быть подвержен негативному воздействия нежелательных атак.

На основе имеющихся фактов выясняется, что проблемы в IT-безопасности предприятия бывают не только технические, но и управленческие. Большую часть рисков можно сократить управленческими решениями, рассматривая риски в качестве операционных, а другие риски можно минимизировать программным обеспечением или техническими средствами. Мало известно, но что, как и когда необходимо реализовать все запланированные мероприятия точно в срок.

В большинстве организациях КСЗИ разрабатываются по принципу «заблокировать доступ», что сказывается на неудобстве в работе пользователей, наиболее важное это может послужить причиной медлительного развития организации, так как корпоративные знания не доступны или имеют ограничения. Большое количество запретительных мероприятий порождает способы обмена информацией в обход защищённых каналов, что сводит все усилия по защите информации к нулю, тем самым бизнес процессы компании перестраиваются в обход всех запретительных мер.

Дальнейшее проведения цикла анализа рисков даёт возможность определить необходимые эффективные мероприятия для минимизации и предотвращении рисков, а какие нет. На основе проведённого анализа эффективности корректируется понимание риска, оценка и необходимых действий. Анализ эффективности предоставит возможность увидеть минимизированные параметры уязвимости и общий ущерб всех рисков, что усилит режим безопасности IT организации. Проведение оценки эффективности КСЗИ является системным процессом получения объективной оценки данных о текущем состоянии системы. На данном этапе мониторинг проводится заранее установленных мероприятий, направленных на уменьшение совокупности убытка или частоты появления рисков. Эффективность мероприятий по защите необходимо оценивать на этапе разработки, для получения оптимальных показателей работы комплексной системы в целом. [4, c.98]

Эффективность механизма защиты оценивается на этапе разработки и в процессе эксплуатации системы защиты. При оценке механизма защиты, в зависимости от применяемых способов и показателей получения, выделяют три подхода:

-официальный

-экспериментальный

-классический

Классический подход к оценке эффективности подразумевает использование критериев эффективности, получаемых из показателей эффективности. Показатели эффективности получают путём моделирования и рассчитываются по характеристикам действующей автоматизированной системы. Данный подход используется при создании или модификации КСЗИ. В силу ряда причин, возможности классических методов оценивания эффективности весьма ограничены. Большое количество вероятных неопределённых исходных данных, сложность формализации процессов, отсутствие общепринятых методов вычисления показателей эффективности и определение критериев оптимальности образуют значительную трудность для использования стандартных методов оценки эффективности.

Особую значимость имеет подход к эффективности, который условно может считаться официальным. Стратегия безопасности ИТ проводится государством и должна основываться на нормативные акты.

Под понятием экспериментального подхода проведения анализа понимается организация процесса определения эффективности КСЗИ методом преодоления защитных элементов системы разработчиками системы, выступающие в роли злоумышленников. Подобные исследования проводится дальнейшим способом. Для проведения такого исследования в качестве злоумышленника выбирается один или более специалистов в сфере ИТ-безопасности с высшей степени квалификации. Прорабатывается стратегия проведения эксперимента, определяются этапы и материально-техническое обеспечение по обнаружению уязвимых звеньев в системе защиты. При этом имитируются действия схожие со злоумышленником: от неопытного злоумышленника, не имеющего официального доступа к автоматизированной системы, до высококвалифицированного сотрудника отдела ИТ-безопасности.

Идеальные значения оценки эффективности защиты имеет выбор базы с целью сравнения или определения степени эффективности, принимаемые за нормативный. Так же можно выбрать несколько подходов, которые могут дифференцированно использоваться к определённым случаям. Один из случаем приводится к сравнению с показателями, определяющими эффективность эталонного образца защиты системы.

Эталонный образец может быть спроектирован и разработан с применением известных методов и средств проектирования систем защиты, опираясь на современные методы и технологии других организаций.

Но также могут возникнуть определённые трудности использования указанных подходов, которые необходимо обеспечивать сопоставимо со сравниваемыми вариантами. По этой причине вместо них используется экспертная оценка комплексного уровня анализируемой и разрабатываемой системы, а также отдельных субъектов и принимаемых проектных решений, или комплексная оценка системы обеспечения защиты, основывающаяся на применении количественно-качественного подхода, позволяющий оценивать механизм защиты по большей совокупности обстоятельств. Так же экспертная оценка является составным элементом комплексной оценки эффективности механизма защиты системы, использующая все подходы к отдельным субъектам подсистемы, так и всей системы в целом. [5, c.60]

Эффективности системы защиты информации оценивается при помощи показателей эффективности, иногда именуемый термином – показатель качества.

Значения качества характеризуют степень совершенства какого-либо товара. Оборудования, машины. В отношении совокупности использование человеко-машинных систем желательнее использовать термин показатель эффективности функционирования, представляющий из себя уровень соответствия системы защиту необходимым требованьям.

Термин показателя эффективности можно охарактеризовать двумя научными методами:

• Эксперимент (испытание)

• Математическое моделирование (именуемым как вычислительными экспериментом).

По отношению к механизмам защиты информации показатели значимости (восходящие: снизу-вверх) разделяются на:

• Системные

• Надсисистемные (ценностные)

• Технические

• Информационные (датчики)

Технически, применительно к защите от утечки, это выглядит примерно таким образом: сигнал/шум – риск обнаружения – источника информации – вероятность обнаружения – источника информации – вероятность его вскрытия – ущерб утечки информации, при этом все показатели между собой связаны.

Для проведения оценки эффективности комплексной системы защиты информации или сравнения системы по их показателям эффективности, необходимо указать предпочтения. Данное правило или соотношение основывается на использовании показателей эффективности. Для получения характеристики эффективности с использование K-показателей используют ряд методов. При синтезе системы может возникнуть проблема при решении ряд задач с показателями.

Подход к проведению оценки эффективности комплексной системы защиты информации

Определение эффективности комплексных систем защиты информации относится к задачам оценки множеств характеристик, данную сложную системы невозможно в полной мере и достаточно правильно охарактеризовать с помощью единичного показателя. Поэтому использование при оценке эффективности комплексной системы защиты множество показателей будет характеризовать эффективность более подробно. К этим недостаткам относятся те оценки имеющие следующие характеристики методик:

1) Конечный результат данных будут изображены в виде шкалы оценок предполагаемых угроз и последствий. Данная методика отображает приблизительные значения показателей, основывающиеся на анализе статистики нарушений на экспертных оценках. Что бы определить значения необходим большой набрать большой объём статического материала, то есть оценка не может быть применена для оценки эффективности и выбора методов защиты информации.

2) Ri10(Si*V-4), S показатель частоты проявления угрозы выбирается из интервала от 0 до 7, значение равное 0 случай когда угроза не возникает, значение 7 когда угроза возникает раз в год, V – показатель объёма ущерба который назначается от значения S и принимает от 1 до 1 миллиона долл. В связи с тем, что оценка очень приближена с действительной, необходимо сконденсировать значительный объём статистического материала, значение не может быть использовано для оценки эффективности и выбранных мер, методов защиты информации.

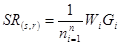

Параметр Wi обозначает субъективный коэффициент необходимости j характеристики защиты информации, n – количественное значение характеристик, Gi – обозначенная экспертным путём значения каждой характеристики. Для получения приблизительной оценки эффективности необходимо использовать выражение, которое может быть использовано при отсутствии необходимых исходных данных для наиболее точной оценки.

С использованием счётного количества показателей WiGi(Wi), i1, n, значение n – это количество показателей, с помощью которого оценка эффективности будет проводится полная оценка с учётом правильности выбора характеристик и количества выбранных показателей.

Проводя оценку эффективности, в которой показатель эффективности выражается в неточных значениях защиты ИС, в виде условных обозначений, именуемых как:

• Абсолютная незащищённая или защищённая

• Защищённая

• Недостаточная или достаточная защищённость

• Защищённость

С определением таких обозначений формируется необходимая и достаточная картина защищённости от несанкционированного доступа как в качественной, так и в количественной оценке, что является положительным свойством, имеющим превосходство над всеми известными методиками.

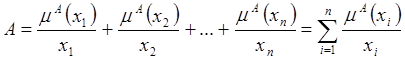

При таком подходе, принадлежность уровня безопасности будут определятся в [0,1] значений, и показатели надёжность будут функцией принадлежности μA(xi), где xi – элемент множества, X – требование безопасности, а A – множество значений, определение выполнения требований безопасности выполняется по следующей формуле:

Пара  является «функцией принадлежности / элемента», то возможно произвести оценку эффективности, по точно определённым характеристикам ИБ следующим образом:

является «функцией принадлежности / элемента», то возможно произвести оценку эффективности, по точно определённым характеристикам ИБ следующим образом:

Допустим массив X= {1,2,3,4,5} в котором заданы набор требований защиты системы, то неточное множество оценки безопасности системы, имеющие определённые характеристики будут:

А = (0,2/1) + (0,4/2) + (0,6/3) + (0,8/4) + (1/5)

Это необходимо определить следующим образом, что система, имеющая в совокупности набор выполненных требований:

• 1 – абсолютной незащищённой

• 2 – недостаточно защищённая

• 3 – защищённая с имеющимся набором выполненных требований

• 4 – достаточно защищённая система

• 5 – абсолютная защищённая система

Причем «5» набор является «абсолютной защищённой» системой к ней причисляются и другие. Другие различные состояния безопасности выделяют в виде подмножеств неопределённого подмножества А. Риск взлома оцениваемой системы, может соответствовать конкретному числу неопределённого множества, конкретно:

X= {1, 2, 3, 4, 5}; А = (0,2/1) + (0,4/2) + (0,6/3) + (0,8/4) + (1/5);

Card A = |A|=3, т.е вероятность взлома будет 3k, значение k – значение соответствия.

Каждый из выше перечисленных терминов имеют определённые значения в диапазоне от 0 до T, где T – максимальное количество требований в комплексной системе защиты информации, набор требований может быть в диапазоне от 0 до 20, набор «1» будет множеством выполненных требований.

Несомненно, что при данном подходе при оценке эффективности АС защиты от несанкционированного доступа необходимы данные о требованиях защищённости и данные о выполнении требований защиты. Выше описанная технология даёт возможность её использования при проведении оценки эффективности системы защиты с использованием нейросетевых программных обеспечений.

С использованием данных технологий совместно с программно-аппаратным комплексом системы защиты информации можно достичь:

• Мониторинг состояния АС ИБ;

• Прогнозирование возможных или осуществляемых атак, путём имитации угроз;

• Предотвращение или затруднение (создание помех, преград) реализации угроз;

Комплекс системы защиты может так же обладать возможностью перевода режима ИБ к наиболее высокому уровню эффективности.

Вывод.

Предложенная методика разработки политики информационной безопасности современного предприятия позволяет полностью проанализировать и документально оформить требования, связанные с обеспечением информационной безопасности, избежать расходы на дополнительные меры безопасности, возможные при субъективной оценке рисков, оказать помощь в планировании и реализации защиты на всех стадиях жизненного цикла информационных систем, представить обоснование для выбора мер противодействия, оценить эффективность контрмер, сравнить различные варианты контрмер.

Библиографический список

- Баранова Е.К., Мальцева Л.Н. Анализ рисков информационной безопасности для малого и среднего бизнеса // Директор по безопасности. — 2015. — № 9. — С. 58—63.

- Баранова Е.К. Методики анализа и оценки рисков информационной безопасности // Вестник Московского университета им. С.Ю. Витте. Серия 3: Образовательные ресурсы и технологии. – 2015. – № 1(9). – С. 73-79.

- Баранова Е.К., Бабаш Л. В. Информационная безопасность и защита информации: Учеб, пособие. — 3-е изд., перераб. и доп. — М.: РИОР: ИНФРА-М, 2016. — 322 с. — (Высшее образование). — http://www.dx.doi.org/10.12737/1 1380

- Сабанов А.Г. Многоуровневый анализ угроз безопасности процессов аутентификации //Вопросы защиты информации. – 2014. – № 1(104).

- Баранова Е.К., Забродоцкий А.С. Процедура применения методологии анализа рисков OCTAVE в соответствии со стандартами серии ИСО/МЭК 27000-27005 // Вестник Московского университета им. С.Ю. Витте. Серия 3: Образовательные ресурсы и технологии. – 2015. – № 3(11). – С. 73-77.

Количество просмотров публикации: Please wait

Все статьи автора «WireMan»

Что такое угроза ИБ?

Угроза информационной безопасности — это любая подозрительная активность, потенциально направленная на нарушение конфиденциальности, доступности, целостности ключевых информационных ресурсов.

Последствиями успешной атаки могут быть:

- прекращение работы организации;

- сбой систем управления;

- уничтожение данных.

Источником опасности могут быть как искусственные, так и естественные угрозы. Искусственные угрозы представляют собой умышленное причинение вреда, а естественные возникают в результате обстоятельств непреодолимой силы, при отсутствии умышленного мотива человека.

К искусственным источникам опасности традиционно относят две группы.

К первой относятся:

- хакерские группировки;

- конкуренты;

- криминальные организации;

- инсайдеры (внутренние пользователи с преступным мотивом).

Ко второй группе относят:

- ошибки в процессе обработки информации;

- ошибки пользователей;

- нелицензированное ПО;

- отключение системы защиты данных.

Естественные источники опасности классифицировать намного проще. К ним можно отнести любые действия, на которые не может повлиять человек. Например, стихийные природные явления.

Анализ информационной безопасности организации

Анализ состояния информационной безопасности (или оценка защищенности информационных систем) представляет собой структурированный повторяемый процесс, который помогает компаниям вовремя находить и устранять возникающие опасности. По результатам анализа формируются рекомендации, направленные на изменение внутренних процессов компании. Также анализ необходим для определения вероятности возникновения опасности и масштаба возможного ущерба.

Анализ информационной безопасности помогает понять, какой должна быть система защиты для дальнейшего ее проектирования, модернизации, внедрения необходимых средств защиты, что, в свою очередь, позволит обеспечить требуемый уровень защиты данных предприятия от неправомерного доступа. Существует несколько различных методологий, которые можно использовать при анализе защищенности. Давайте рассмотрим их подробнее.

1. Экспертная оценка.

Экспертная комиссия определяет те объекты, , которые будут включены в исследование, а также их параметры и характеристики.

Для полноценной оценки эффективности информационной безопасности предприятия специалисты собирают следующие данные:

- общие сведения об объекте автоматизаци;

- описание процессов обработки конфиденциальной информации;

- описание корпоративной информационной системы;

- описание информационной инфраструктуры;

- описание системы обеспечения безопасности информации (документация, организационные и технические меры, средства защиты).

На основе собранной информации специалисты оценивают потенциальные источники риска. Для каждого выявленного источника определяется вероятность возникновения угрозы и коэффициент важности.

2. Статистический анализ рисков.

Этот метод позволяет определить, в каких местах система наиболее уязвима. Однако для такого анализа необходимо иметь достаточно большой объем данных о ранее совершенных атаках.

3. Факторный анализ.

ИТ-специалисты выделяют основные факторы, которые качественно влияют на возникновение той или иной угрозы. Задача эксперта заключается в том, чтобы проанализировать системы предприятия и определить, какие уязвимости будут устранены, а какие можно будет пренебречь.

Читайте также: Узнайте, как выбрать подрядчика по ИБ

В рамках анализа состояния информационной безопасности специалист также определяет векторы атак или средства, с помощью которых потенциальный злоумышленник может нанести вред системе.

Примеры некоторых угроз:

- неготовность пользователей к фишинговым атакам;

- использование незащищенных беспроводных сетей;

- открытые USB-порты и возможность бесконтрольного использования съемных носителей;

- наличие устаревших версий компонентов

Важно понимать, что оценка информационной безопасности предприятия должна стать постоянным постоянным, периодически проводимым мероприятием. С каждым днем хакеры придумывают новые способы и методы кражи информации, появляются новые уязвимости.

Анализ безопасности систем будет особенно актуален при:

- критических ситуациях;

- слиянии, поглощении, присоединении, расширении компании;

- смене курса или концепции бизнеса;

- изменении в законодательстве;

- крупных изменениях в информационной структуре.

Оценка информационной безопасности

Процесс оценки системы обеспечения информационной безопасности может отличаться в зависимости от предприятия. Однако, ключевые этапы оценки должны быть воспроизводимыми, основанными на передовых отраслевых практиках и структурированными, чтобы обеспечить оценку всего масштаба систем и ее потенциальных уязвимостей.

Ниже приведены несколько существующих методов, используемые для оценки возможных угроз.

Моделирование информационных потоков

Процесс оценивания информационной безопасности с помощью моделирования информационных потоков позволит выявить:

- тенденции в поведении системы;

- возникновение потенциальных ошибок;

- масштаб уязвимостей;

- масштабы последствий от вероятной угрозы.

Предварительная оценка всей системы и выявление потенциальных рисков дает возможность эффективно принимать решения о мерах безопасности.

Моделирование угроз

При моделировании угроз обычно используют сочетание экспертного и факторного анализа. Специалисты тестируют все жизненно важные системы предприятия на наличие уязвимости. Такой анализ позволяет оценить вероятность возникновение угрозы и масштабы последствий. Кроме этого, моделирование угроз включает в себя поиск потенциальных источников опасности и способы их устранения.

Читайте также: Пентест VS Аудит ИБ: что эффективнее.

Поиск уязвимых зон

Для успешного анализа и оценки информационной безопасности, компании необходимо не только знать о потенциальных угрозах, но и оценивать степень их влияния на работу предприятия. Существует множество методов и способов поиска уязвимых зон. Ниже представлены две популярные методики, которые позволяют классифицировать атаки на всех этапах их возникновения.

Матрица угроз

Матрица угроз представляет собой сводную таблицу вероятности возникновения угроз и степени их влияния. Такая характеристика позволяет специалистам описывать все уязвимые места системы, типы угроз и возможные последствия, уменьшая при этом субъективный фактор. Другими словами, матрица угроз наглядно показывает количество потенциальных угроз. По результатам работ с матрицей организация сможет эффективно распределить свои ресурсы для защиты информационной безопасности от наиболее вероятных атак.

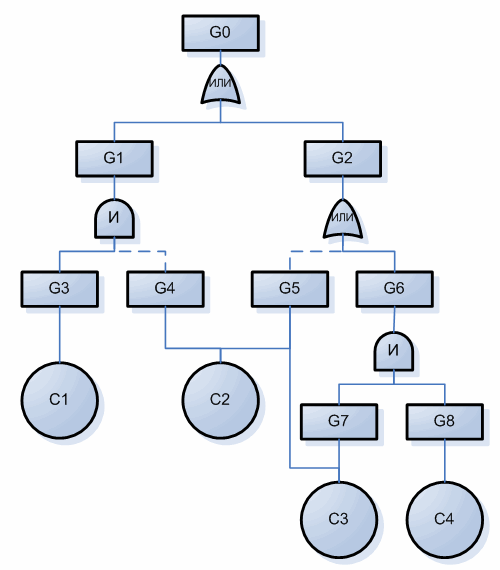

Деревья атак

Деревья атак или деревья ошибок — это структурированный и иерархический способ сбора возможных угроз. Дерево описывает возможную атаку и ее цель, связывая с целью атаки задачи злоумышленников, а также возможные способы реализации. Деревья атак могут использоваться либо в совокупности с другими инструментами анализа, либо как самостоятельный инструмент исследования.

Особенность деревьев атак заключается в том, что под каждый программный продукт компании эксперт выстраивает отдельное дерево атак. Таким образом, получается целая цепочка угроз, по которой хакеры могут “подниматься” для достижения свой цели.

Вероятность реализации угроз и масштаб ущерба

После анализа и оценки информационной безопасности компании специалисты смогут предвидеть вероятность реализации угрозы и масштаб возможного ущерба. Как правило, эксперты ссылаются на следующие данные:

- проведенные исследования;

- результаты анализа ИБ;

- данные по ранее проведенным атакам.

Специалисты определяют два основных вектора работы:

- Устранение последствий атаки, если она будет успешной.

- Принятие и проработка рисков.

Опираясь на статистические данные компаний, эксперты определяют уровень затрат производства на устранение последствий. Как правило, статистика собирается за несколько отчетных периодов. В них отражена реальные инциденты по утечкам данных, репутационные риски, эффективность систем защиты. С помощью собранной информации компания принимает решение по тем действиям, которые необходимо предпринять, чтобы обеспечить надлежащий уровень защиты.

При просчете рисков эксперты также обращают внимание на стоимость их устранения. В случае, если устранение риска превосходит предполагаемые потери, то некоторые компании предпочитают минимизировать возможные потери, а не полностью исключить подобный риск. Такой анализ помогает грамотно распределить бюджеты компании на защиту своих данных и избежать незапланированных расходов

Анализ и оценка информационной безопасности способствуют повышению осведомленности о степени защиты в компании. Работа по изучению потенциальных рисков и уязвимостей, а также действия по их минимизации позволяют повысить безопасность данных организации, ее сетей и серверов.

О чем исследование

Ссылки на другие части исследования

В данной статье представлена базовая модель угроз информационной безопасности банковских безналичных переводов, осуществляемых через платежную систему Банка России.

Угрозы, представленные здесь, справедливы практически для любого банка в Российской Федерации, а также для любых других организаций, использующих для осуществления расчетов толстые клиенты с криптографическим подтверждением платежей.

Настоящая модель угроз предназначена для обеспечения практической безопасности и формирования внутренней документации банков в соответствии с требованиями Положений Банка России № 552-П от 24 августа 2016 г. и № 382-П от 9 июня 2012 г.

Применение сведений из статьи в противоправных целях преследуется по закону.

Методика моделирования

Структура модели угроз

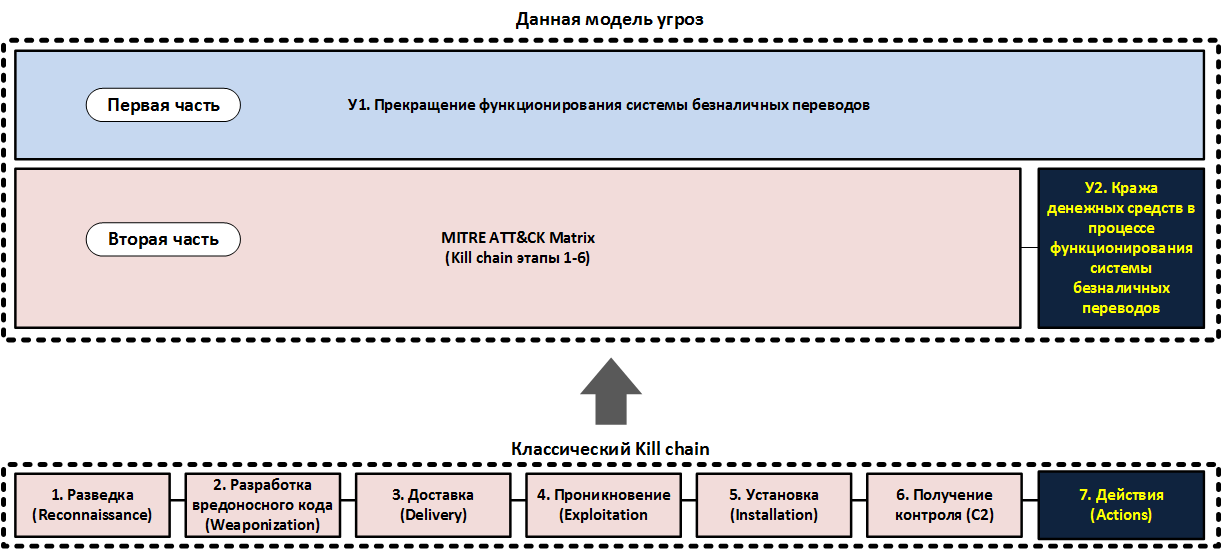

Одним из наиболее удачных на сегодняшний день способов моделирования компьютерных атак является Kill chain. Данный способ представляет компьютерную атаку как последовательность этапов, выполняемую злоумышленниками для достижения поставленных ими целей.

Описание большинства этапов приведено в MITRE ATT&CK Matrix, но в ней нет расшифровки конечных действий — «Actions» (последнего этапа Kill chain), ради которых злоумышленники осуществляли атаку и которые, по сути, и являются кражей денег у банка. Другой проблемой применения классического Kill chain для моделирования угроз является отсутствие в нем описания угроз, связанных с доступностью.

Данная модель угроз призвана компенсировать эти недостатки. Для этого она формально будет состоять из двух частей:

- Первая будет описывать проблемы, связанные с доступностью.

- Вторая, представляющая собой классический Kill chain с расшифрованным последним этапом, будет описывать «компьютерную» кражу денег у банка.

Методика формирования модели угроз

Основными требованиями к создаваемой модели угроз были:

- сохранение компактности и минимизация дублирования,

- полнота идентификации угроз и простота уточнения модели,

- обеспечение возможности работы с моделью как бизнес-специалистам, так и техническим работникам.

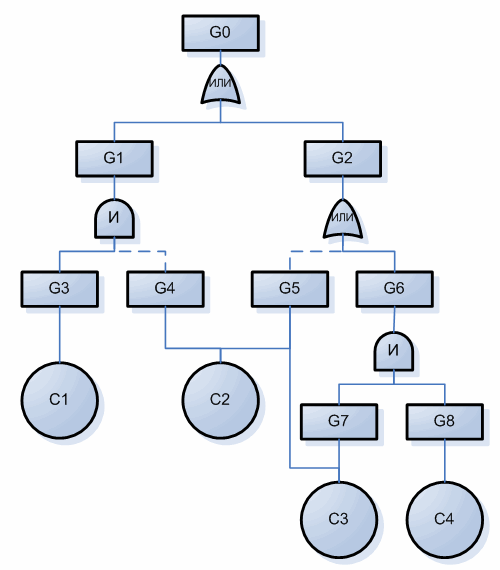

Для реализации поставленных задач модель строилась на базе методики «дерево угроз», в которую были внесены небольшие улучшения:

- Угрозы описывались, начиная с бизнес-уровня, и постепенно декомпозировались на технические составляющие.

- Угрозы, свойственные типовым элементам информационной инфраструктуры (например, сетевым соединениям, системам криптографической защиты информации, …) группировались в типовые модели угроз.

- Далее при моделировании угроз, свойственных типовым элементам информационной инфраструктуры, вместо дублирования описания угроз давалась ссылка на соответствующую типовую модель.

Порядок применения данной модели угроз к реальным объектам

Применение данной модели угроз к реальным объектам следует начинать с уточнения описания информационной инфраструктуры, а затем, в случае необходимости, провести более детальную декомпозицию угроз.

Порядок актуализации угроз, описанных в модели, следует проводить в соответствии с внутренними документами организации. В случае отсутствия таких документов их можно разработать на базе методик, рассмотренных в предыдущей статье исследования.

Особенности оформления модели угроз

В данной модели угроз приняты следующие правила оформления:

- Модель угроз представляет собой дерево угроз. Дерево угроз записывается в виде иерархического списка, где каждый элемент списка соответствует узлу дерева и соответственно определенной угрозе.

- Наименование угрозы начинается с идентификатора угрозы, который имеет вид:

У<Код угрозы>

где «У» — сокращение от угроза, «Код угрозы» — номер угрозы в иерархическом списке (дереве угроз).

- Описание угрозы может содержать в себе два блока:

- Пояснения содержат разъяснения к описываемой угрозе. Здесь могут приводиться примеры реализации угрозы, объяснение решений, принятых во время декомпозиции, ограничения по моделированию и другая информация.

- Декомпозиция содержит иерархический список дочерних угроз.

- При декомпозиции угроз по умолчанию считается, что реализация хотя бы одной дочерней угрозы приводит к реализации родительской угрозы. Если реализация родительской угрозы зависит от реализации дочерних угроз другим образом, то при декомпозиции в конце строки, описывающей родительский элемент, обозначается тип зависимости:

- (И) – реализация родительской угрозы происходит только при реализации всех дочерних угроз.

- (Сценарий) – реализация родительской угрозы происходит при некотором определенном сценарии или алгоритме реализации дочерних угроз.

- Ссылки на угрозы, описанные в этой же или других моделях угроз, оформляются по шаблону: Ссылка: «<Наименование модели угроз>.<Наименование угрозы>».

- Если наименование дочерней угрозы начинается с <…>, то это означает, что при чтении вместо <…> необходимо полностью вставить наименование родительской угрозы.

Базовая модель угроз информационной безопасности банковских безналичных платежей

Объект защиты, для которого применяется модель угроз (scope)

Область действия настоящей модели угроз распространяется на процесс безналичных переводов денежных средств через платежную систему Банка России.

Архитектура

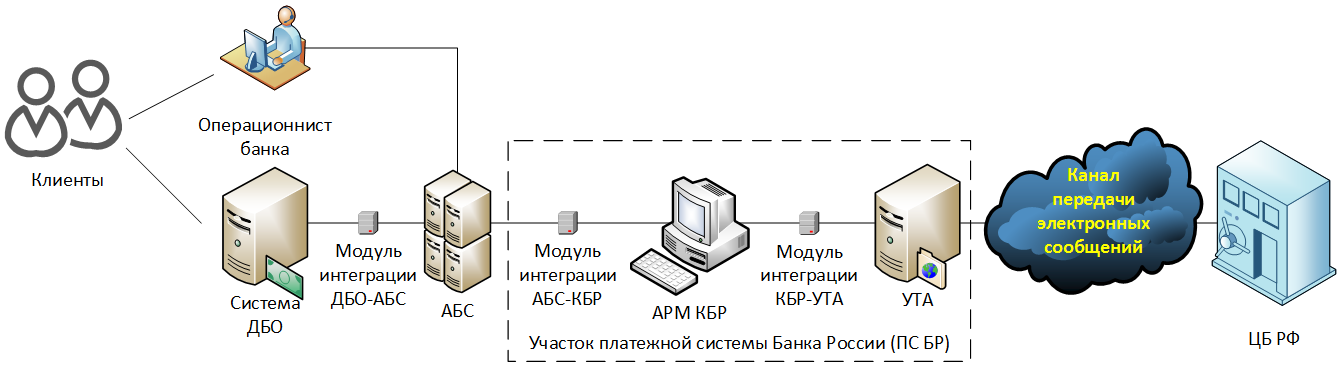

В зону действия модели входит следующая информационная инфраструктура:

Здесь:

«Участок платежной системы Банка России (ПС БР)» — участок информационной инфраструктуры, подпадающий под действие требований Положения Банка России от 24 августа 2016 г. № 552-П. Критерий отнесения информационной инфраструктуры к участку ПС БР — обработка на объектах информационной инфраструктуры электронных сообщений в формате УФЭБС.

«Канал передачи электронных сообщений» включает в себя канал связи банка с ЦБ РФ, построенный через специализированного оператора связи или модемное соединение, а так же механизм обмена электронными сообщениями, функционирующий с помощью курьера и отчуждаемых машинных носителей информации (ОМНИ).

Перечень помещений, входящих в зону действия модели угроз, определяется по критерию наличия в них объектов информационной инфраструктуры, участвующих в осуществлении переводов денежных средств.

Ограничения модели

Настоящая модель угроз распространяется только на вариант организации платежной инфраструктуры с АРМ КБР, совмещающим в себе функции шифрования и электронной подписи, и не рассматривает случая использования АРМ КБР-Н, где электронная подпись осуществляется «на стороне АБС».

Угрозы безопасности верхнего уровня

Декомпозиция

У1. Прекращение функционирования системы безналичных переводов.

У2. Кража денежных средств в процессе функционирования системы безналичных переводов.

У1. Прекращение функционирования системы безналичных переводов

Пояснения

Потенциальный ущерб от реализации данной угрозы можно оценить на основании следующих предпосылок:

- В договорах обслуживания банковского счета, заключенных между клиентами и банком, как правило, присутствует отметка о том, в течение какого времени банк обязан исполнить платеж. Нарушение указанных в договоре сроков влечет ответственность банка перед клиентом.

- Если банк неожиданно прекратит исполнять платежи, то это вызовет вопросы о его финансовой стабильности, и, как следствие, может спровоцировать массовый отток депозитов.

- Непрерывность осуществления платежей является одним из условий сохранения лицензии на банковскую деятельность. Систематические отказы и сбои могут породить серьезные вопросы к банку со стороны ЦБ РФ и привести к отзыву лицензии.

В общем случае максимально допустимой задержкой исполнения платежа можно считать один рейс в течение операционного дня. Дальнейшее увеличение задержки будет приводить ко все большему ущербу для банка.

При декомпозиции данной угрозы учитывались следующие документы:

- Каталог угроз BSI Threat catalogue.

- Рекомендации в области стандартизации Банка России РС БР ИББС-2.2-2009. Обеспечение информационной безопасности организаций банковской системы Российской Федерации.

- ГОСТ Р 51275-2006 Защита информации. Объект информатизации. Факторы, воздействующие на информацию. Общие положения.

Декомпозиция

У1.1. Проблемы с оборудованием или носителями информации, используемыми в осуществлении переводов:

У1.1.1. Отказы и сбои.

У1.1.2. Кража.

У1.1.3. Утрата.

У1.2. Уничтожение программ или данных, необходимых для осуществления переводов.

У1.3. Совершение злоумышленниками атак, направленных на отказ в обслуживании (DoS, DDoS) технических средств и каналов связи, используемых для осуществления переводов.

У1.4. Невозможность обмена электронными сообщениями с платежной системой ЦБ РФ (И):

У1.4.1. <…>, осуществляемого через сетевые соединения:

У1.4.1.1. Неработоспособность каналов связи с ЦБ РФ (И):

У1.4.1.1.1. <…>, предоставляемых специализированным оператором связи.

У1.4.1.1.2. <…>, организованных как модемное соединение.

У1.4.1.2. Прекращение действия информации, используемой для аутентификации сетевого соединения с ЦБ РФ.

У1.4.2. <…>, осуществляемого с помощью курьера на отчуждаемых машинных носителях информации (ОМНИ):

У1.4.2.1. Отсутствие должным образом оформленных документов:

У1.4.2.1.1 <…>, подтверждающих полномочия курьера.

У1.4.2.1.2 <…>, сопровождающих платежи на ОМНИ.