check

Best Answer

After looking more closely, I think I see an issue

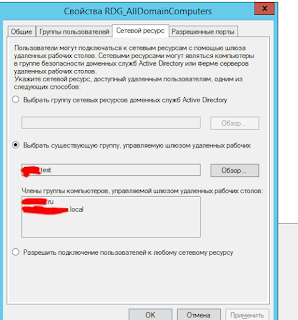

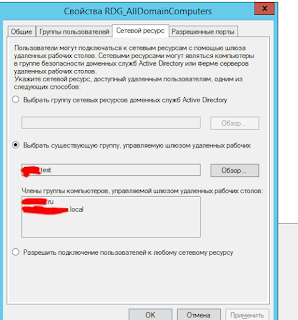

In RD Gateway Manager / Policies / RAP I have a policy named RDP Gateway that has Local for policy location. Under Network Resource, there’s a group specified and my new servers are not among its members. Where would I go to configure that?

Was this post helpful?

thumb_up

thumb_down

View Best Answer in replies below

5 Replies

-

After looking more closely, I think I see an issue

In RD Gateway Manager / Policies / RAP I have a policy named RDP Gateway that has Local for policy location. Under Network Resource, there’s a group specified and my new servers are not among its members. Where would I go to configure that?

Was this post helpful?

thumb_up

thumb_down

-

Found it, corrected it, fixed it

Was this post helpful?

thumb_up

thumb_down

-

I found myself with the same issue. Can you please share how you fixed issue?

Was this post helpful?

thumb_up

thumb_down

-

My own solution above fixed it. I needed to add the new hosts to the Network Resource group. RD Gateway Manager — Right

Click RAP > Manage local computer groups. Add servers to the network resources.

2 found this helpful

thumb_up

thumb_down

-

Thanks Bill!! I was at a loss and this was the solution.

1 found this helpful

thumb_up

thumb_down

При разворачивании минимальной конфигурации RDS на скорую руку, в очередной раз сталкиваюсь с проблемами и в очередной раз забываю как их решать. Первое что нужно сделать перед развертыванием это конечно прочитать best practices, а потом составить план. Выписать все что необходимо заранее, подготовить, запросить.

Например сертификат SSL и доменное имя типа remote.mycompany.ru (DNS запись A). Даже развертывая очень маленький терминальный сервер для очень маленькой компании имеет смысл прикупить SSL если планируется доступ из сети интернет. Сегодня удаленный доступ нужен только с одного ноутбука, а завтра потребуется еще на десятке смартфонов. Замучаешься устанавливать везде свой локальный сертификат в корневые. Тем более что SSL сертификат сейчас стоит копейки. Я последнее время беру на https://www.ssls.com/ , с кодом 3.88DEAL вообще копейки. И оплатить можно даже биткойнами. Проще всего запрос сертификата сделать установив на сервер роль IIS, тем более что он все равно потребуется для развертывания шлюза. В IIS есть раздел SSL, там визарды для создания запроса сертификата и для его установки (есть смысл запрашивать сертификат минимум 2048 bit ).

Часто сервер физически один, а службы удаленного доступа хотят иметь в своем составе шлюз, сервер лицензирования, сам терминальный сервер. Да и домен в ряде случаев не поднят. Технически возможна установка RDS на сервер в рабочей группе, но если есть возможность, можно сразу поднять контроллер домена. Если был куплен Windows Server Standard и выше, то его можно установить в двух экземплярах в виде виртуалок на одном физическом хосте. Если есть возможность — почему не использовать? Например DC аппаратный хост, а RDS на нем в Hyper-v. Или наоборот. Да DC в одном экземпляре, да еще и виртуальном, но ведь у нас нет 100500 ПК в этом домене. Всего один сервер и нужно просто иметь логины и пароли локальных админов.

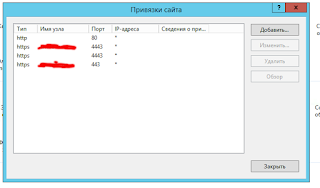

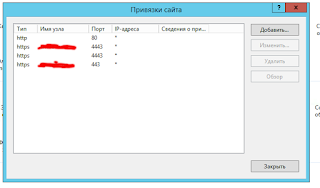

В случае развертывания RDS в малом бизнесе очень часто IP адрес внешний один и нет возможности или желания докупать еще. В итоге создается конкуренция между внутренними сервисами за порты на этом IP. HTTP и HTTPS часто заняты другими ресурсами, и это создает массу проблем при развертывании RDS Gateway. Приходится переносить на другие порты, ручками местами прописывать потом эти порты.

Например, вместо 80 ставим 81, а вместо 443 — 442. Теряется красота ссылок на ресурсы, вместо https://remote.mycompany.ru/rdweb получаем https://remote.mycompany.ru:442/rdweb . Кроме того, наживаем кучу проблем с прописыванием этих самых 442 в разных местах. Есть пара решений, нашел на Windowsitpro.com. В оснастке диспетчера служб удаленных рабочих столов можно указать порты. Кроме того, для RemoteApp нужно тоже прописать порт, иначе приложения будут ссылаться на стандартный 443. Можно отредактировать реестр, указав порт:

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionTerminal ServerCentralPublishedResourcesPublishedFarms<farm>DeploymentSettings, в нем ищем DeploymentRDPSettings и добавляем к gatewayhostname:s:remote.mycompany.ru:442 номер порта. Сделать это нужно до того как опубликовали приложения RemoteApp, в противном случае приложения придется распубликовать и опубликовать повторно. Можно не реестром, а через PowerShell:

Set-RDSessionCollectionConfiguration –CollectionName «Your Collection» -CustomRdpProperty «gatewayhostname:s:<GATEWAY.FQDN>:<442>» -ConnectionBroker <Your Connection Broker>

Но у меня на эти часть команд PS ругался, считал что RDS не установлены на сервере.Часто возникает проблема с SSL и hostname. SSL мы получили вида remote.mycompany.ru, а сервер у нас что-то вроде rdsserver.mycompany.local . Поэтому при первых же подключениях можно получить как минимум предупреждение «Имя сервера отличается от имени указанного в сертификате». Это если мы конечно прописали сертификат везде где надо:

- Привязки в IIS к порту 442 (можно и к 443)

- В диспетчере серверов (Настройка развертывания служб удаленных рабочих столов)

- В диспетчере шлюза удаленных рабочих столов ( у меня не прописался сам, пришлось ручками).

В некоторых случаях предупреждение можно просто игнорировать. На некоторых платформах игнорировать нельзя.

Решить проблему можно либо командой:

Set-RDSessionCollectionConfiguration –CollectionName QuickSessionCollection -CustomRdpProperty “use redirection server name:i:1 `n alternate full address:s:remote.mycompany.ru”либо скриптом.

.Set-RDPublishedName.ps1 «remote.mycompany.ru:442»

Скрипт у меня сразу не запустился, нашел ряд решений, например —

powershell.exe -noprofile -executionpolicy bypass -file .Set-RDPublishedName.ps1

Я зачем-то еще настроил на DC DNS зону mycompany.ru, и в ней создал DNS запись A «remote.mycompany.ru», указывающую на внутренний адрес RDS сервера, но это скорее по привычке.

Все бы ничего, но как только мы решили проблему с несоответствием имени указанном в SSL сертификате и имени сервера к которому подключаемся, появляется другая проблема.

event 301:

Пользователь «mycompanyuser» на клиентском компьютере «8.8.8.8» не соответствует требованиям политики авторизации ресурсов и не авторизован для подключения к ресурсу «remote.mycompany.ru». Произошла следующая ошибка: «23002».

Дело в том что по умолчанию создаются политики удаленного доступа для штатной ситуации. А мы уже подправили скриптом, реестром, имя сервера к которому ведется подключение. И в политиках ничего не написано про remote.mycompany.ru. Открываем диспетчер шлюза удаленных рабочих столов и правим политику — добавляем туда наш адрес remote.mycompany.ru.

Дано:

— Standalone сервер (%myserver%) с белым IP, ОС — Win2k8 R2

— %mydomain.ru% привязанный к этому IP

— Поднята роль Службы Удалённых рабочих столов c RemoteApp, RD WebAccess, RD Gateway.

— Выпущен (по запросу из IIS 7.5) пробный (3 месяца) SSL-сертификат с common name = %mydomain.ru%

— На шлюзе указан данный сертификат. RDP-файлы RemoteApp подписаны сертификатом.

— В настройках RemoteApp указан шлюз %mydomain.ru%.

— Политики авторизации подключений (CAP) разрешены для пользователей удалённого рабочего стола

— Политики авторизации ресурсов (RAP) разрешены для пользователей удалённого рабочего стола и подключение пользователей разрешено к любому ресурсу.

User (состоящий в группе пользователей удалённого рабочего стола) подключается к https://mydomain.ru/RDWeb, вводит в качестве имени %myserver%%username%, пароль — %pass%

Видит опубликованные приложения RemoteApp. Запускает любое и получает отлуп:

«Удаленному рабочему столу не удалось подключиться к удаленному компьютеру %myserver% по одной из следующих причин:

1) Учетная запись пользователя не указана в списке разрешений шлюза удалённых рабочих столов

2) Возможно, удаленный компьютер указан в формате NetBIOS (например, computer1), но шлюз удаленных рабочих столов ожидает полное доменное имя или IP-адрес…»

Запуск подключения к удалённому рабочему столу через шлюз даёт такой же результат.

Лог журнала:

«Пользователь «%myserver%%username%» на клиентском компьютере «ххх.ххх.ххх.ххх» не соответствует требованиям политики авторизации ресурсов и не авторизован для подключения к ресурсу «%myserver%». Произошла

следующая ошибка: «23002»»

И предыдущий лог, к этому же событию:

Пользователь «%myserver%%username%» на клиентском компьютере «ххх.ххх.ххх.ххх» соответствует требованиям политики авторизации подключений и авторизован для доступа к серверу шлюза удаленных рабочих столов. Использовался

следующий метод проверки подлинности: «NTLM».

Все статьи по настройке RD Gateway + RD WebAccess + RemoteApp рассматриваются на примере доменной сети, либо на примере выделенного сервера со шлюзом + выделенный сервер с RemoteApp.

-

Изменено

14 мая 2013 г. 10:05

- Remove From My Forums

-

Question

-

The user «domainuser1», on client computer «ipaddress1», did not meet resource authorization policy requirements and was therefore not authorized to resource «computer_name». The following error occurred: «23002».

What is an error 23002?

Answers

-

This error means that your connections has been denied access because it did not pass the resource Authorization policy (RAP) that you have configured on the Gateway server.

Thanks,

Vikash-

Proposed as answer by

Wednesday, January 13, 2010 4:48 AM

-

Marked as answer by

Vikash BuchaMicrosoft employee

Wednesday, January 13, 2010 4:48 AM

-

Proposed as answer by

Дано:

— Standalone сервер (%myserver%) с белым IP, ОС — Win2k8 R2

— %mydomain.ru% привязанный к этому IP

— Поднята роль Службы Удалённых рабочих столов c RemoteApp, RD WebAccess, RD Gateway.

— Выпущен (по запросу из IIS 7.5) пробный (3 месяца) SSL-сертификат с common name = %mydomain.ru%

— На шлюзе указан данный сертификат. RDP-файлы RemoteApp подписаны сертификатом.

— В настройках RemoteApp указан шлюз %mydomain.ru%.

— Политики авторизации подключений (CAP) разрешены для пользователей удалённого рабочего стола

— Политики авторизации ресурсов (RAP) разрешены для пользователей удалённого рабочего стола и подключение пользователей разрешено к любому ресурсу.

User (состоящий в группе пользователей удалённого рабочего стола) подключается к https://mydomain.ru/RDWeb, вводит в качестве имени %myserver%%username%, пароль — %pass%

Видит опубликованные приложения RemoteApp. Запускает любое и получает отлуп:

«Удаленному рабочему столу не удалось подключиться к удаленному компьютеру %myserver% по одной из следующих причин:

1) Учетная запись пользователя не указана в списке разрешений шлюза удалённых рабочих столов

2) Возможно, удаленный компьютер указан в формате NetBIOS (например, computer1), но шлюз удаленных рабочих столов ожидает полное доменное имя или IP-адрес…»

Запуск подключения к удалённому рабочему столу через шлюз даёт такой же результат.

Лог журнала:

«Пользователь «%myserver%%username%» на клиентском компьютере «ххх.ххх.ххх.ххх» не соответствует требованиям политики авторизации ресурсов и не авторизован для подключения к ресурсу «%myserver%». Произошла

следующая ошибка: «23002»»

И предыдущий лог, к этому же событию:

Пользователь «%myserver%%username%» на клиентском компьютере «ххх.ххх.ххх.ххх» соответствует требованиям политики авторизации подключений и авторизован для доступа к серверу шлюза удаленных рабочих столов. Использовался

следующий метод проверки подлинности: «NTLM».

Все статьи по настройке RD Gateway + RD WebAccess + RemoteApp рассматриваются на примере доменной сети, либо на примере выделенного сервера со шлюзом + выделенный сервер с RemoteApp.

- Изменено

14 мая 2013 г. 10:05

При разворачивании минимальной конфигурации RDS на скорую руку, в очередной раз сталкиваюсь с проблемами и в очередной раз забываю как их решать. Первое что нужно сделать перед развертыванием это конечно прочитать best practices, а потом составить план. Выписать все что необходимо заранее, подготовить, запросить.

Например сертификат SSL и доменное имя типа remote.mycompany.ru (DNS запись A). Даже развертывая очень маленький терминальный сервер для очень маленькой компании имеет смысл прикупить SSL если планируется доступ из сети интернет. Сегодня удаленный доступ нужен только с одного ноутбука, а завтра потребуется еще на десятке смартфонов. Замучаешься устанавливать везде свой локальный сертификат в корневые. Тем более что SSL сертификат сейчас стоит копейки. Я последнее время беру на https://www.ssls.com/ , с кодом 3.88DEAL вообще копейки. И оплатить можно даже биткойнами. Проще всего запрос сертификата сделать установив на сервер роль IIS, тем более что он все равно потребуется для развертывания шлюза. В IIS есть раздел SSL, там визарды для создания запроса сертификата и для его установки (есть смысл запрашивать сертификат минимум 2048 bit ).

Часто сервер физически один, а службы удаленного доступа хотят иметь в своем составе шлюз, сервер лицензирования, сам терминальный сервер. Да и домен в ряде случаев не поднят. Технически возможна установка RDS на сервер в рабочей группе, но если есть возможность, можно сразу поднять контроллер домена. Если был куплен Windows Server Standard и выше, то его можно установить в двух экземплярах в виде виртуалок на одном физическом хосте. Если есть возможность — почему не использовать? Например DC аппаратный хост, а RDS на нем в Hyper-v. Или наоборот. Да DC в одном экземпляре, да еще и виртуальном, но ведь у нас нет 100500 ПК в этом домене. Всего один сервер и нужно просто иметь логины и пароли локальных админов.

В случае развертывания RDS в малом бизнесе очень часто IP адрес внешний один и нет возможности или желания докупать еще. В итоге создается конкуренция между внутренними сервисами за порты на этом IP. HTTP и HTTPS часто заняты другими ресурсами, и это создает массу проблем при развертывании RDS Gateway. Приходится переносить на другие порты, ручками местами прописывать потом эти порты.

Например, вместо 80 ставим 81, а вместо 443 — 442. Теряется красота ссылок на ресурсы, вместо https://remote.mycompany.ru/rdweb получаем https://remote.mycompany.ru:442/rdweb . Кроме того, наживаем кучу проблем с прописыванием этих самых 442 в разных местах. Есть пара решений, нашел на Windowsitpro.com. В оснастке диспетчера служб удаленных рабочих столов можно указать порты. Кроме того, для RemoteApp нужно тоже прописать порт, иначе приложения будут ссылаться на стандартный 443. Можно отредактировать реестр, указав порт:

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionTerminal ServerCentralPublishedResourcesPublishedFarms<farm>DeploymentSettings, в нем ищем DeploymentRDPSettings и добавляем к gatewayhostname:s:remote.mycompany.ru:442 номер порта. Сделать это нужно до того как опубликовали приложения RemoteApp, в противном случае приложения придется распубликовать и опубликовать повторно. Можно не реестром, а через PowerShell:

Set-RDSessionCollectionConfiguration –CollectionName «Your Collection» -CustomRdpProperty «gatewayhostname:s:<GATEWAY.FQDN>:<442>» -ConnectionBroker <Your Connection Broker>

Но у меня на эти часть команд PS ругался, считал что RDS не установлены на сервере.Часто возникает проблема с SSL и hostname. SSL мы получили вида remote.mycompany.ru, а сервер у нас что-то вроде rdsserver.mycompany.local . Поэтому при первых же подключениях можно получить как минимум предупреждение «Имя сервера отличается от имени указанного в сертификате». Это если мы конечно прописали сертификат везде где надо:

- Привязки в IIS к порту 442 (можно и к 443)

- В диспетчере серверов (Настройка развертывания служб удаленных рабочих столов)

- В диспетчере шлюза удаленных рабочих столов ( у меня не прописался сам, пришлось ручками).

В некоторых случаях предупреждение можно просто игнорировать. На некоторых платформах игнорировать нельзя.

Решить проблему можно либо командой:

Set-RDSessionCollectionConfiguration –CollectionName QuickSessionCollection -CustomRdpProperty “use redirection server name:i:1 `n alternate full address:s:remote.mycompany.ru”либо скриптом.

.Set-RDPublishedName.ps1 «remote.mycompany.ru:442»

Скрипт у меня сразу не запустился, нашел ряд решений, например —

powershell.exe -noprofile -executionpolicy bypass -file .Set-RDPublishedName.ps1

Я зачем-то еще настроил на DC DNS зону mycompany.ru, и в ней создал DNS запись A «remote.mycompany.ru», указывающую на внутренний адрес RDS сервера, но это скорее по привычке.

Все бы ничего, но как только мы решили проблему с несоответствием имени указанном в SSL сертификате и имени сервера к которому подключаемся, появляется другая проблема.

event 301:

Пользователь «mycompanyuser» на клиентском компьютере «8.8.8.8» не соответствует требованиям политики авторизации ресурсов и не авторизован для подключения к ресурсу «remote.mycompany.ru». Произошла следующая ошибка: «23002».

Дело в том что по умолчанию создаются политики удаленного доступа для штатной ситуации. А мы уже подправили скриптом, реестром, имя сервера к которому ведется подключение. И в политиках ничего не написано про remote.mycompany.ru. Открываем диспетчер шлюза удаленных рабочих столов и правим политику — добавляем туда наш адрес remote.mycompany.ru.

- Remove From My Forums

-

Question

-

Good Day Guys,

I have a very frustrating problem I can’t resolve for some other reason. I have tried every single solution they posted on the web but still no success.

I’ve got a Server 2008 R2 server running RDWEB Gateway, CAP and RAP Policies created and IIS Version 6.1 Build-7601 SP1. This setup was done 2 years ago and all worked 100% internally and externally to the RDWEB page and opening published applications on

the page. 4 weeks ago the external access to the published applications are giving an error “23002” but all is working 100% still internally.Hi have recreated the CAP and RAP and our GOdaddy cert is expiring only on april 2016. I also recreated another

network resource group and recreated another user security group, I also made sure all needed firewall ports are open. I can access the page perfectly externally but when I open any application I get the following error:The user «xxxxxxxx», on client computer «xx.xx.xx.xx», did not meet resource authorization policy requirements and was therefore not authorized to resource «xx.co.za». The following error occurred: «23002».

Any other tricks you guys have up your sleeves to please help me out of this black hole?

Thank you

Answers

-

Hi TP,

For some other reason it start working again this morning without any changes made. I have double checked and all setting are the same as I left it.

Thank you very much for all your help. Much appreciated.

- Marked as answer by

Monday, July 21, 2014 2:21 AM

- Marked as answer by

- Remove From My Forums

-

Question

-

Good Day Guys,

I have a very frustrating problem I can’t resolve for some other reason. I have tried every single solution they posted on the web but still no success.

I’ve got a Server 2008 R2 server running RDWEB Gateway, CAP and RAP Policies created and IIS Version 6.1 Build-7601 SP1. This setup was done 2 years ago and all worked 100% internally and externally to the RDWEB page and opening published applications on

the page. 4 weeks ago the external access to the published applications are giving an error “23002” but all is working 100% still internally.Hi have recreated the CAP and RAP and our GOdaddy cert is expiring only on april 2016. I also recreated another

network resource group and recreated another user security group, I also made sure all needed firewall ports are open. I can access the page perfectly externally but when I open any application I get the following error:The user «xxxxxxxx», on client computer «xx.xx.xx.xx», did not meet resource authorization policy requirements and was therefore not authorized to resource «xx.co.za». The following error occurred: «23002».

Any other tricks you guys have up your sleeves to please help me out of this black hole?

Thank you

Answers

-

Hi TP,

For some other reason it start working again this morning without any changes made. I have double checked and all setting are the same as I left it.

Thank you very much for all your help. Much appreciated.

- Marked as answer by

Monday, July 21, 2014 2:21 AM

- Marked as answer by

check

Best Answer

After looking more closely, I think I see an issue

In RD Gateway Manager / Policies / RAP I have a policy named RDP Gateway that has Local for policy location. Under Network Resource, there’s a group specified and my new servers are not among its members. Where would I go to configure that?

Was this post helpful?

thumb_up

thumb_down

View Best Answer in replies below

5 Replies

-

After looking more closely, I think I see an issue

In RD Gateway Manager / Policies / RAP I have a policy named RDP Gateway that has Local for policy location. Under Network Resource, there’s a group specified and my new servers are not among its members. Where would I go to configure that?

Was this post helpful?

thumb_up

thumb_down

-

Found it, corrected it, fixed it

Was this post helpful?

thumb_up

thumb_down

-

I found myself with the same issue. Can you please share how you fixed issue?

Was this post helpful?

thumb_up

thumb_down

-

My own solution above fixed it. I needed to add the new hosts to the Network Resource group. RD Gateway Manager — Right

Click RAP > Manage local computer groups. Add servers to the network resources.

2 found this helpful

thumb_up

thumb_down

-

Thanks Bill!! I was at a loss and this was the solution.

1 found this helpful

thumb_up

thumb_down

Нашел эту страницу после того, как испытал ту же проблему. Для нас решением было добавить порт 3389 в loopback (иначе известный как Hairpin NAT) на нашем брандмауэре.

Некоторые дополнительные детали:

Замена сертификата была сложнее, чем его установка в первый раз, но я думаю, что мы сделали это правильно, и приложения работали в течение дня или двух. Пользователи начали получать ошибки при запуске, и мы завершили работу с помощью скрипта powershell здесь https://gallery.technet.microsoft.com/Change-published-FQDN-for-2a029b80 чтобы повторно опубликовать полное доменное имя сервера.

Я думаю, что этот сценарий должен был установить полное доменное имя в части конфигурации, которая никогда не была указана ранее, в результате чего шлюз удаленных рабочих столов ссылается на себя через свое полное доменное имя для передачи запросов. Эти запросы не были выполнены, поскольку наш пограничный межсетевой экран разрешил только 80 и 443 для входящих и петлевых запросов.

Добавление порта 3389 к правилу обратной связи на брандмауэре немедленно решило проблему.

Основные причины ошибок DLL, связанных с 23002.orb_r.dll, включают отсутствие или повреждение файла DLL JBuilder Professional & Enterprise Server All Editions, или, в некоторых случаях, заражение вредоносным ПО. Большую часть проблем, связанных с данными файлами, можно решить посредством скачивания и установки последней версии файла DLL. Если ошибка 23002.orb_r.dll возникла в результате его удаления по причине заражения вредоносным ПО, мы рекомендуем запустить сканирование реестра, чтобы очистить все недействительные ссылки на пути к файлам, созданные вредоносной программой.

DLL используется форматом Dynamic Link Library, которые являются типами Системные файлы. Вы можете скачать новую копию файла 23002.orb_r.dll для %%os%% (и ряда операционных систем Windows) в таблице ниже. К сожалению, в настоящее время в нашей базе могут отсутствовать некоторые версии файлов 23002.orb_r.dll, но их можно запросить, нажав на кнопку Request (Запрос). В нашей обширной базе представлены не все версии файлов; в этом случае вам следует обратиться к Borland Software Corp..

Несмотря на то, что в большинстве случаев после размещения файла 23002.orb_r.dll в надлежащем месте на жёстком диске, сообщения об ошибках, связанных с этим файлом, больше не выводятся, следует выполнить быструю проверку, чтобы окончательно в этом убедиться. Проверьте, результат замены файла, запустив JBuilder Professional & Enterprise Server All Editions и убедившись, что сообщение об ошибке больше не выводится.

| 23002.orb_r.dll Описание файла | |

|---|---|

| Тип: | DLL |

| Функция: | Server,web application |

| Application: | JBuilder Professional & Enterprise Server All Editions |

| Версия выпуска: | 2002 |

| Разработчик: | Borland Software Corp. |

| File: | 23002.orb_r.dll |

| Размер (в байтах): | 96 |

| SHA-1: | 68e4382e102be6ba30f755b50d52d53a62bb7fff |

| MD5: | 7afeceaa7e01308083b2de0ed4720442 |

| CRC32: | 734510c5 |

Продукт Solvusoft

Загрузка

WinThruster 2023 — Сканировать ваш компьютер на наличие ошибок реестра в 23002.orb_r.dll

Windows

11/10/8/7/Vista/XP

Установить необязательные продукты — WinThruster (Solvusoft) | Лицензия | Политика защиты личных сведений | Условия | Удаление

DLL

23002.orb_r.dll

Идентификатор статьи: 564066

23002.orb_r.dll

| Имя файла | Контрольная сумма MD5 | Размер | Загрузить | |||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| + 23002.orb_r.dll | 7afeceaa7e01308083b2de0ed4720442 | 96.00 B | ||||||||||||||||

|

||||||||||||||||||

| + 23002.orb_r.dll | 7afeceaa7e01308083b2de0ed4720442 | 96.00 B | ||||||||||||||||

|

||||||||||||||||||

| + 23002.orb_r.dll | 7afeceaa7e01308083b2de0ed4720442 | 96.00 B | ||||||||||||||||

|

||||||||||||||||||

| + 23002.orb_r.dll | 7afeceaa7e01308083b2de0ed4720442 | 96.00 B | ||||||||||||||||

|

||||||||||||||||||

| + 23002.orb_r.dll | 7afeceaa7e01308083b2de0ed4720442 | 96.00 B | ||||||||||||||||

|

Классические проблемы 23002.orb_r.dll

Частичный список ошибок 23002.orb_r.dll JBuilder Professional & Enterprise Server All Editions:

- «23002.orb_r.dll не найден.»

- «Файл 23002.orb_r.dll отсутствует.»

- «23002.orb_r.dll нарушение прав доступа.»

- «Файл 23002.orb_r.dll не удалось зарегистрировать.»

- «Файл C:WindowsSystem3223002.orb_r.dll не найден.»

- «JBuilder Professional & Enterprise Server All Editions не может запускаться, 23002.orb_r.dll отсутствует. Пожалуйста, переустановите JBuilder Professional & Enterprise Server All Editions. «

- «Не удалось запустить данное приложение, так как не найден файл 23002.orb_r.dll. Повторная установка приложения может решить эту проблему.»

Ошибки DLL 23002.orb_r.dll возникают во время установки JBuilder Professional & Enterprise Server All Editions, при запуске программ, связанных с 23002.orb_r.dll (JBuilder Professional & Enterprise Server All Editions), во время запуска или завершения работы или во время установки ОС Windows. Важно отметить, когда возникают проблемы с 23002.orb_r.dll, так как это помогает устранять проблемы JBuilder Professional & Enterprise Server All Editions (и сообщать Borland Software Corp.).

Эпицентры 23002.orb_r.dll Головные боли

Большинство ошибок 23002.orb_r.dll связаны с отсутствующими или поврежденными файлами 23002.orb_r.dll. Обычно проблемы JBuilder Professional & Enterprise Server All Editions возникают из-за того, что 23002.orb_r.dll является файлом из внешнего источника.

Повреждение 23002.orb_r.dll или зараженный вредоносными программами JBuilder Professional & Enterprise Server All Editions, наряду с ненормальным выключением ПК, может привести к ошибкам 23002.orb_r.dll. Поврежденные файлы 23002.orb_r.dll предотвращают правильную загрузку, что приводит к сообщениям об ошибках JBuilder Professional & Enterprise Server All Editions или 23002.orb_r.dll.

Редко проблемы с записями реестра Windows для JBuilder Professional & Enterprise Server All Editions могут вызвать ошибку 23002.orb_r.dll. Эти проблемы реестра 23002.orb_r.dll связаны с поврежденными ссылками на файлы JBuilder Professional & Enterprise Server All Editions. Эти сломанные разделы реестра могут быть в результате отсутствия DLL-файла, перемещенного DLL-файла или оставшейся ссылки на DLL-файл в реестре Windows после неудачной установки или удаления программного обеспечения.

Более конкретно, данные ошибки 23002.orb_r.dll могут быть вызваны следующими причинами:

- Недопустимый раздел реестра 23002.orb_r.dll (или поврежденный).

- Файл 23002.orb_r.dll поврежден от заражения вредоносными программами.

- НеисправностьОборудование, связанное с Borland Software Corp., вызывает повреждение 23002.orb_r.dll (может помочь ContactBorland Software Corp.).

- Несвязанное программное приложение перезаписало необходимую версию 23002.orb_r.dll.

- 23002.orb_r.dll ошибочно удален (или злонамеренно) несвязанным приложением JBuilder Professional & Enterprise Server All Editions.

- Другая программа удалила файл 23002.orb_r.dll.